【原创】漫游某市政府内网防火墙+路由器 渗透测试

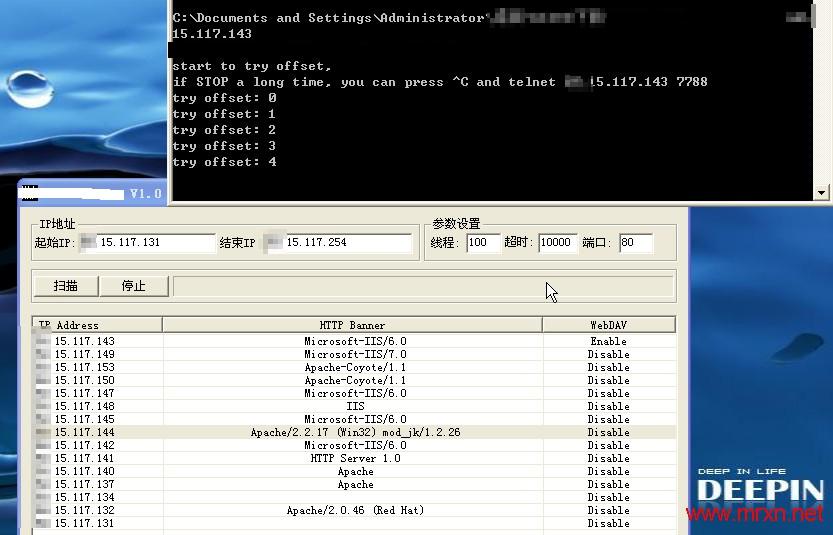

也是前几天晚上,在整理电脑文件夹的时候,突然翻出来的一个工具,让我想到了看过的一些关于IIS溢出攻击的文章,我想在删除之前,还是来试试吧(因为这个漏洞是微软很久以前的,补丁早就出来了,再说应该没有人用这么低版本的IIS了吧)。但是结果让我很惊奇。居然还有。如图所示:

如刚刚说得,用这种低版本的很少吧,图中15个只有2个是,而且是一个可以也就说是15:1的比例。

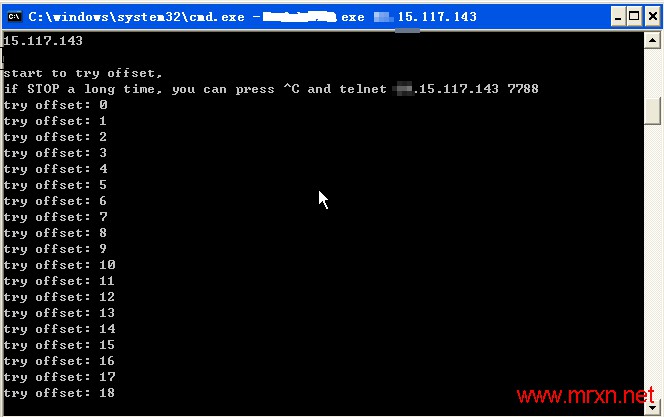

那就直接开始吧,既然为溢出攻击,那么就得先attack让它溢出吧。。。

开始了后好久都没成功。。。至于原因,后面会解释。

Try again.........................

我勒个擦。。。。溢出成功了!虽然连接的时候是timeout !

后面又重试了几次终于将timeout变成success!

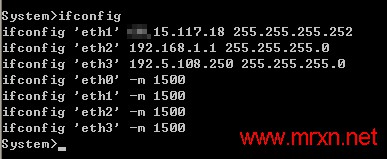

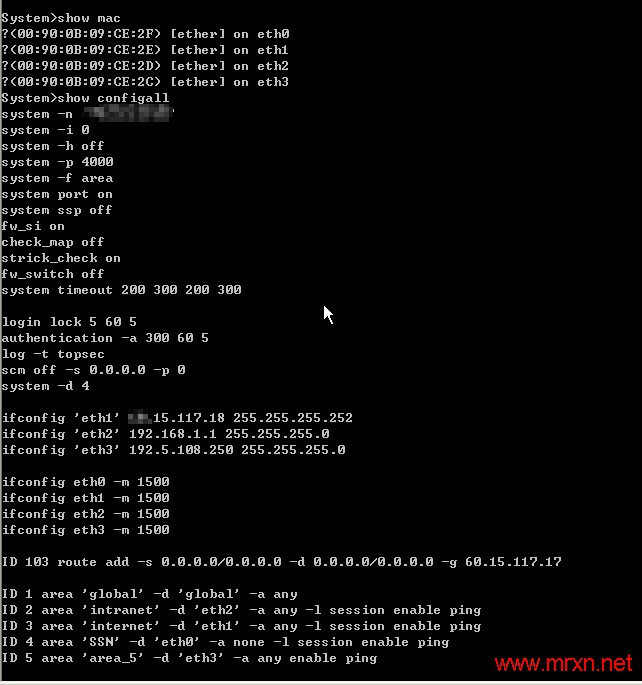

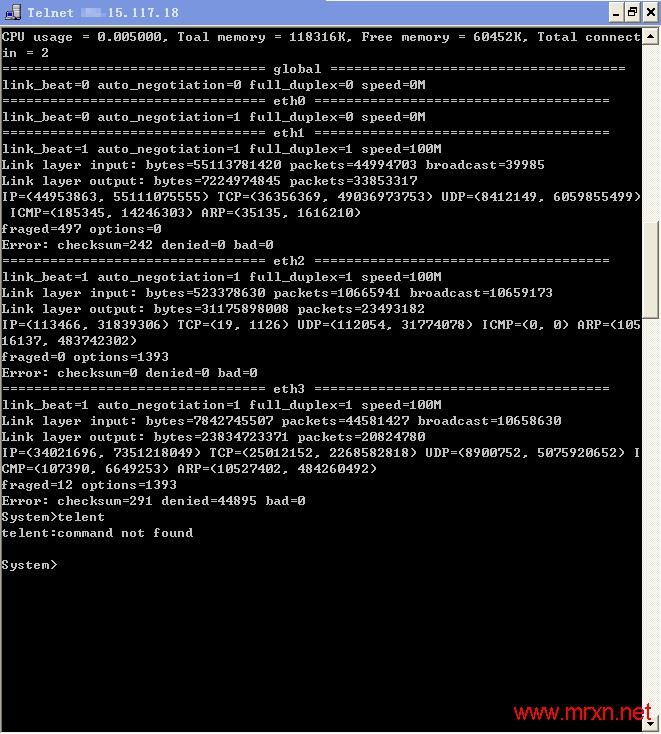

然后就很轻松的的login了!哈哈,试试而已,准备走了,一想到刚刚开始的时候为啥失败啊,于是拿出H-SCAN扫了一下,看结果我就笑了!443 3389 21 23 139 这些端口都开着,不等于是美女在哪里像我招手么!激动。。。。开始 telnet *.15.117.143 进去后是这个画面:

一看TOPSEC NetGuard Firewall ARES-H V2.6.40 天融信ARES防火墙啊!原来开始的时候失败。。。。

看见system 两眼放光。。。可是需要密码的!用默认密密试了一下,success!人品爆发啊!哈哈

eht0 eht1 eht2 eht3 这不是路由器么!

立马进相同段的。。。。

显示Welcome to ZXR10 Fast and Intelligent 3206 Switch of ZTE Corporation ---大概意思--欢迎来到中兴ZXPR10交换机界面。。。。

看了一下配置信息

本想做个端口映射的,然后你懂得。但是一想,这是政府的。。。被逮到就完了。。。。。说我非法入侵。。。我可不想因为这么点小东西犯法,不值得!也希望大家不要去犯法哈,好好生活!享受生活!

在走之前,看了一下其同段IP,发现好多都是大开门户!弱口令。。。弱密码。。。

这不是在引诱好奇心强的亲少年犯罪么。。。

试想:把这个防火墙和路由器拿下后,那上面的办公系统,政府网站,还有一些私人用户的流量数据都可以很清晰的看到,并且可以修改。。。。挂马,广告,一些敏感信息(支付宝/淘宝/银行/QQ密码,身份证号码)等等。路由器是通向互联网的接口,拥有它,你就能窥探整个内网的任何信息。

一点小体会:政府部门能不能把这些小问题做好啊!用这么好的设备,却不好好管理,纯粹是浪费啊,更有可能让一些刚刚接触这方面的孩子犯法啊,而且是在不经意间。我们要管好自己的好奇心,不然后果有可能是我们自己不能承受的。

欢迎转载,请尊重版权,注明源自 https://mrxn.net ---Mrxn's Blog 帮助他人,提高自我。

注:出于安全和法律原因,本博客不提供相关黑客工具下载,需要的可以在网上搜索。