wireshark错误Error loading table 'DNS Servers': addr_resolve_dns_servers:2: expecting field tcp_port解决 技术文章

前言

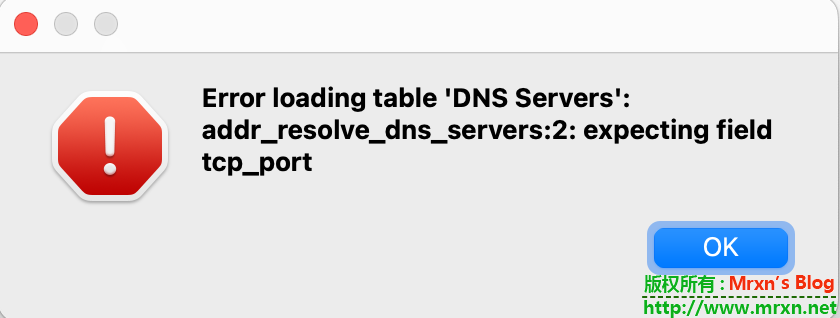

在更新到 wireshark 4.0.1版本的时候打开出现错误:

Error loading table 'DNS Servers': addr_resolve_dns_servers:2: expecting field tcp_port应该在4.0也出现过,只不...

Mac 下解决默认安装后 wireshark 抓包提示 you don't have permission 的权限问题 技术文章

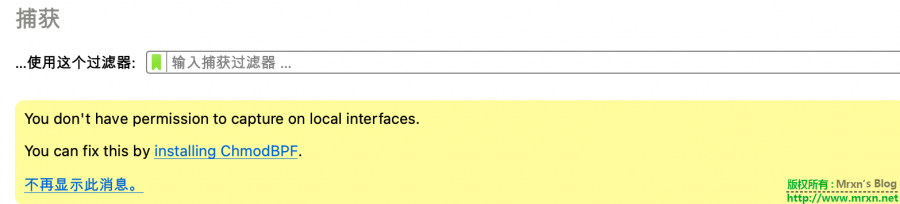

Mac 下安装好 wireshark 抓包软件后,打开会提示:you don't hava permission to capture on local interfaces. you can fix this by instaling ChmodBPF .可是当你按照提示安装好 ChmodBPF 后打开 wireshark 依然还是会提示你这个一样的错误。如下图:

解决办法...

破解了你的路由密码后,我还可以这样做,绝对不是蹭你网这么简单 技术文章

这里关于破解无线路由的文章我就不发了,网上这类的教程也比较多。如果你想要软件和教程,请邮件、留言给我。

当你在破解了别人的无线路由器密码的时候,你可能会发现你的信号不太好。当然身为IT屌丝男,肯定是随便携带一个路由器。这里恭喜你可以使用路由器桥接的一种方式来增强你的信号。你是曾经为了信号好一点而摆出这种奇怪的姿势呢,例如这样

反正本人是为了蹭网而摆出了各种奇怪的姿势,自从使用了路由器桥接,腰不酸了腿不痛了编码也有劲了。废话不多说,首先打开自己的路由器。

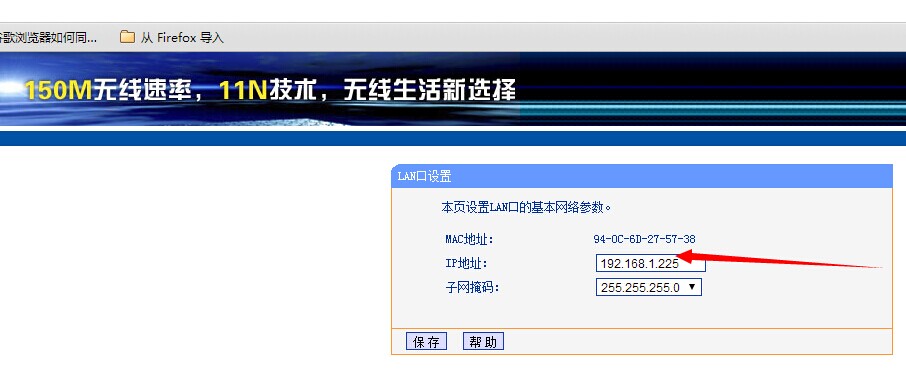

更改你的Lan口的IP地址,这里假设我改成192.168.1.225.

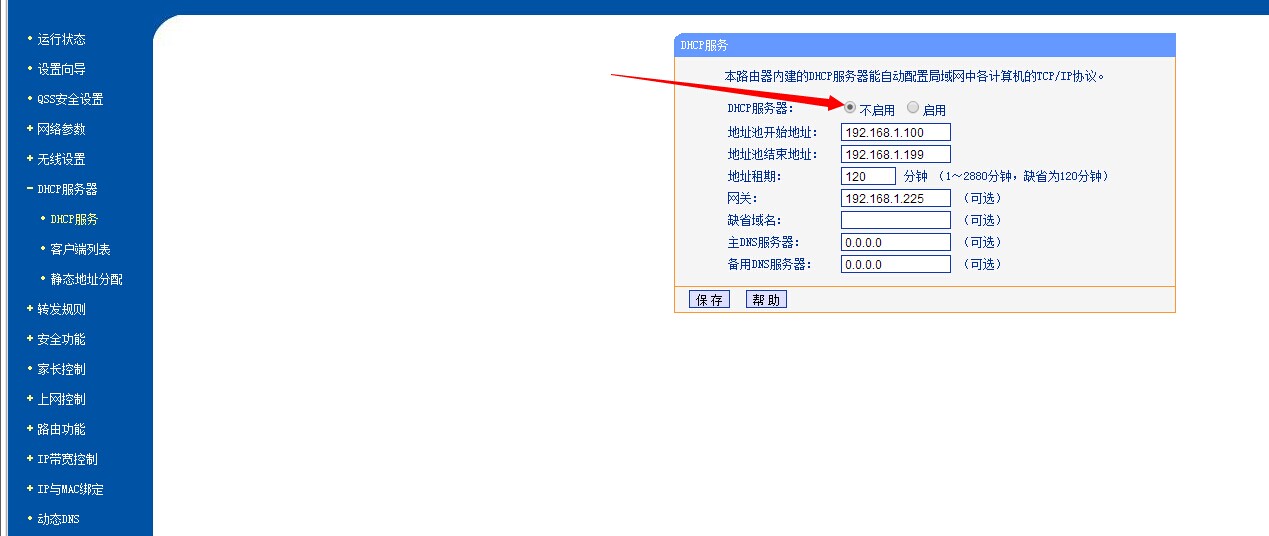

其次,关闭DHCP自动分配IP地址。因为是要利用对方的路由器分配的IP哦~~嘿嘿

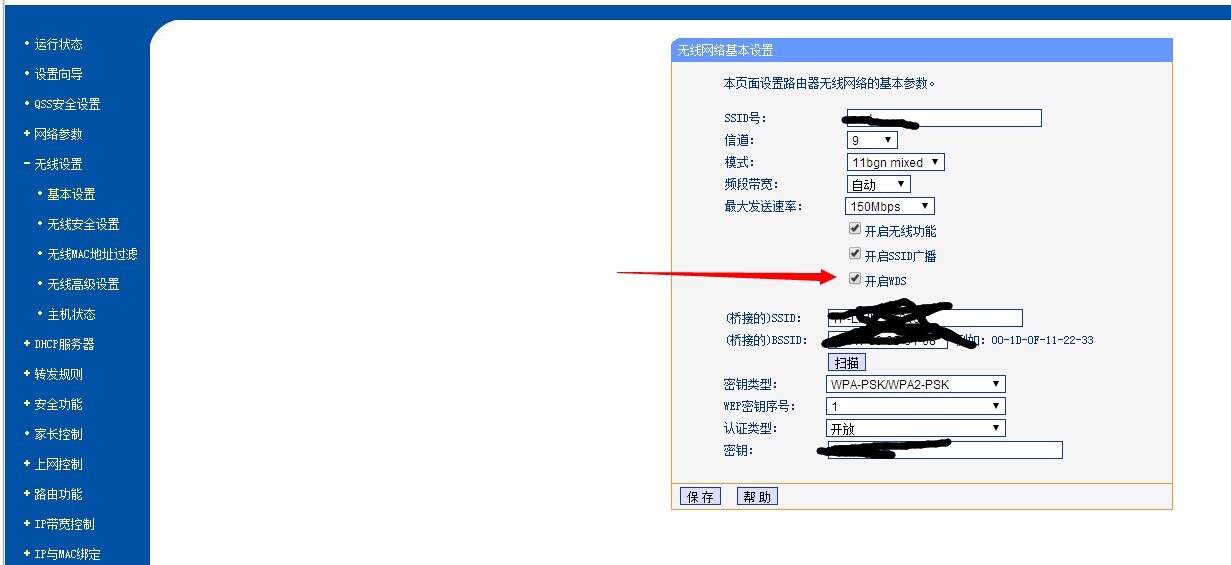

然后在基本设置里,开启WDS功能,点击扫描

然后选择到你破解的路由器,输入密码,保存即可。

这里需要注意一下,你的路由器信道要与对方路由器信道一致。

接着可以社工了。如果是ADSL用户,你可以直接访问互联星空获取用户的基本信息,在这里我就不演示了。。。隐私。。。。通过隐私的信息,可得知对方的电话。通过IP修改号码的技术,进行诈骗,获取更多的用户信息,然后打电话给移动,冒充户主开通网上消费的业务。。。接着你就可以用宽带来刷钻了。。。。。当然这里也只是我的一些奇技淫巧yy而已,毕竟违法的事情咱是不会做的。

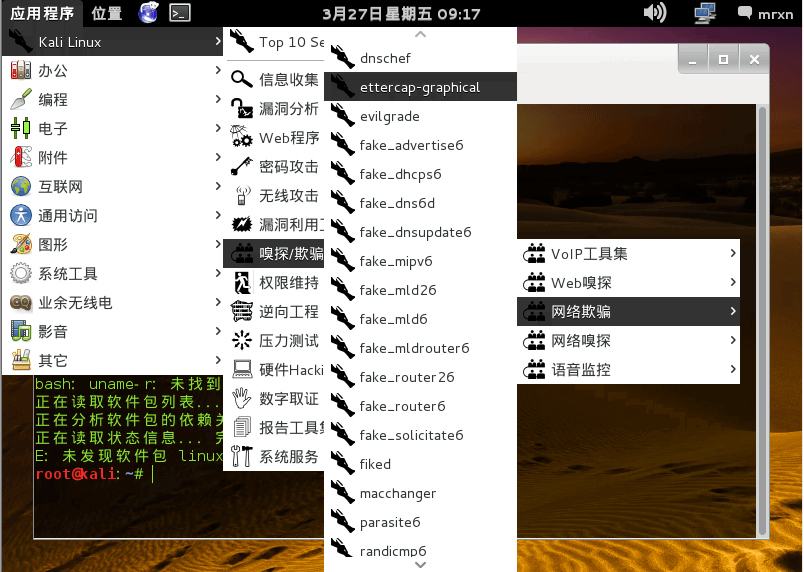

本人很菜,小弟就只知道Kali下Arp欺骗的两种方式,一种是iptables还有一种是GUI.iptables在其中一篇日志我已经介绍过了。这里使用另一个Gui更方便。。

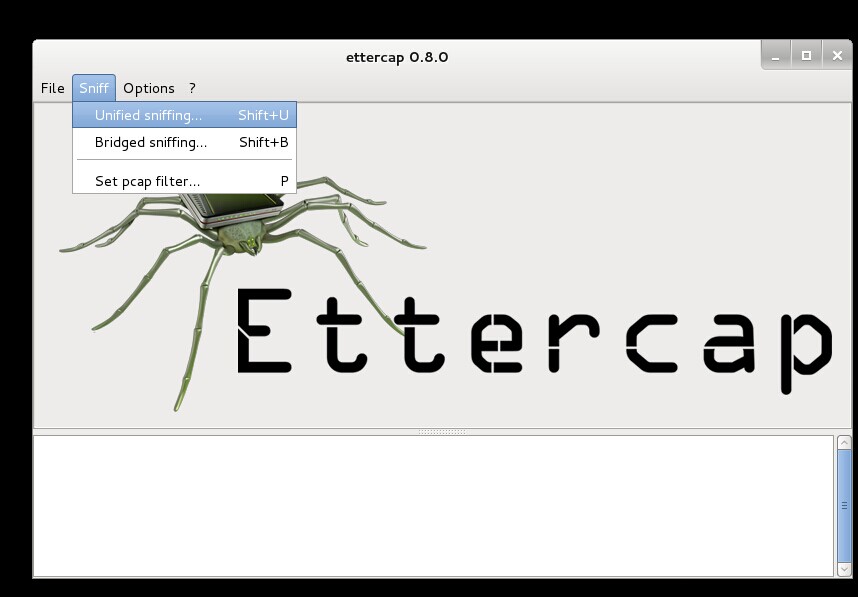

着打开软件之后 点击嗅探(Sniff) Unfied Sniffing,因为我这里用的是虚拟机,所以是eth0的方式。如果不知道是什么方式,可以利用ifconfig查看

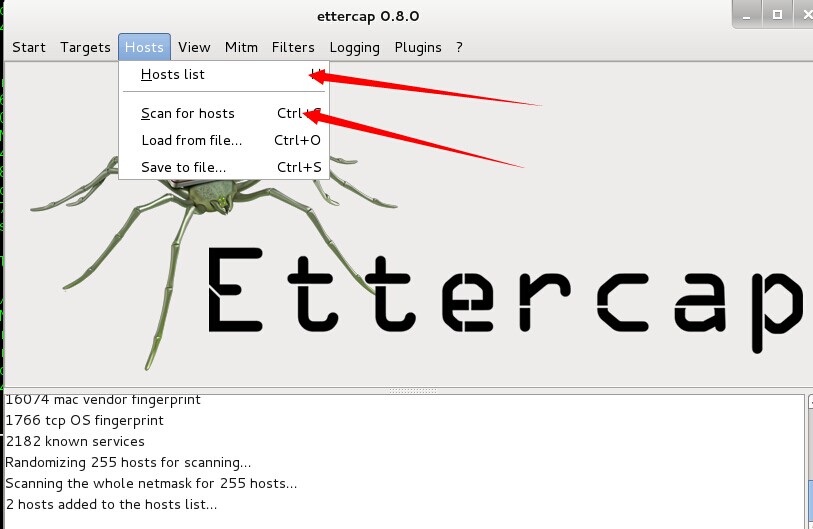

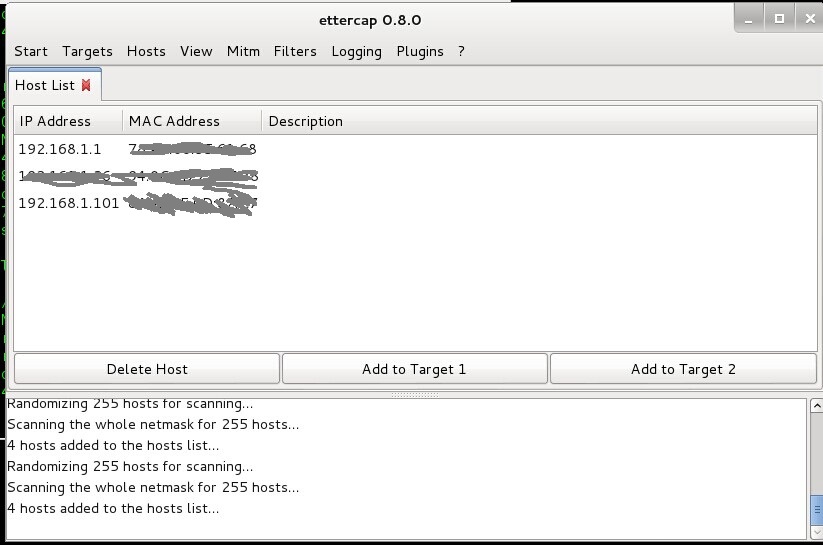

接着点击扫描主机,然后到主机列表。。

这里可以看到有三个主机,其中两台是路由器,我桥接别人的嘛。。。这里Target1选择对方路由器,192.168.1.1 Target2则是你需要欺骗的地址。

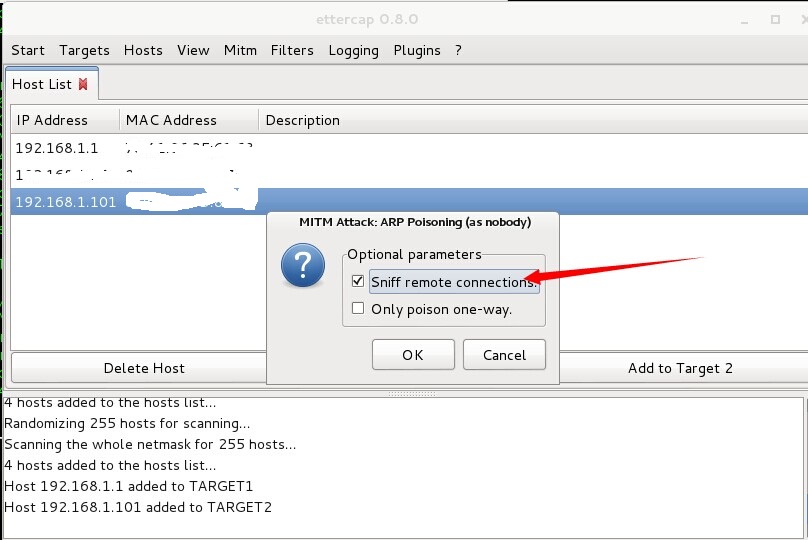

然后在Mitm选项里,选择第一项,把Sniff remote connections给勾上

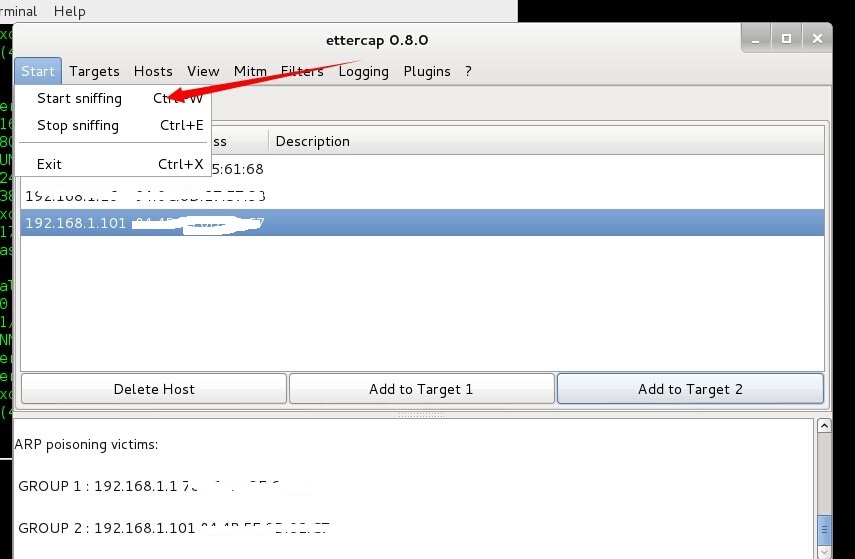

最后开始嗅探

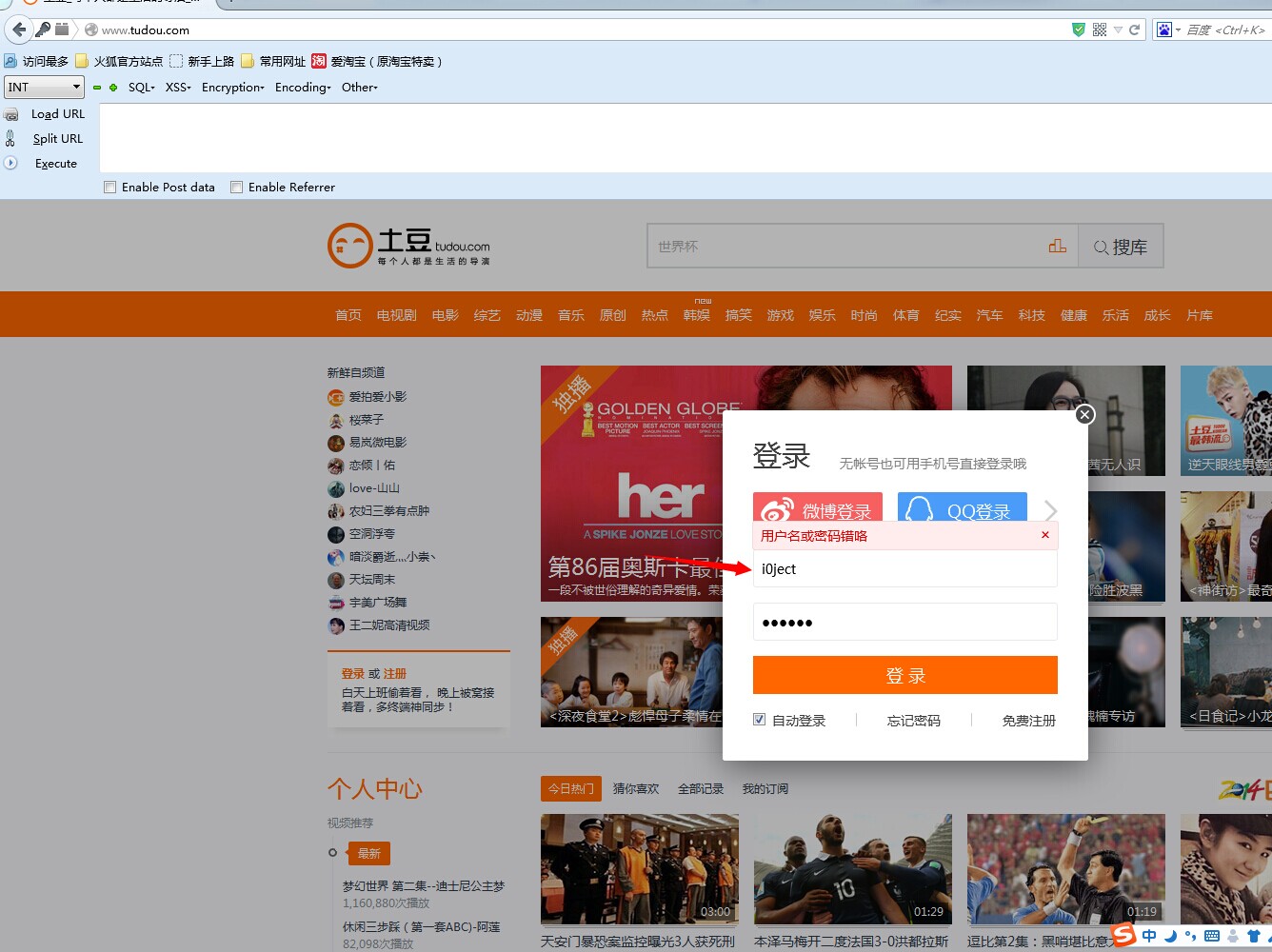

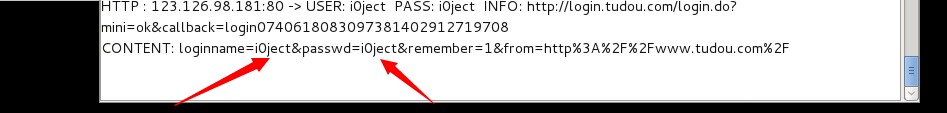

这里举例,我打开tudou,点击登录,用户名和密码都是i0ject.

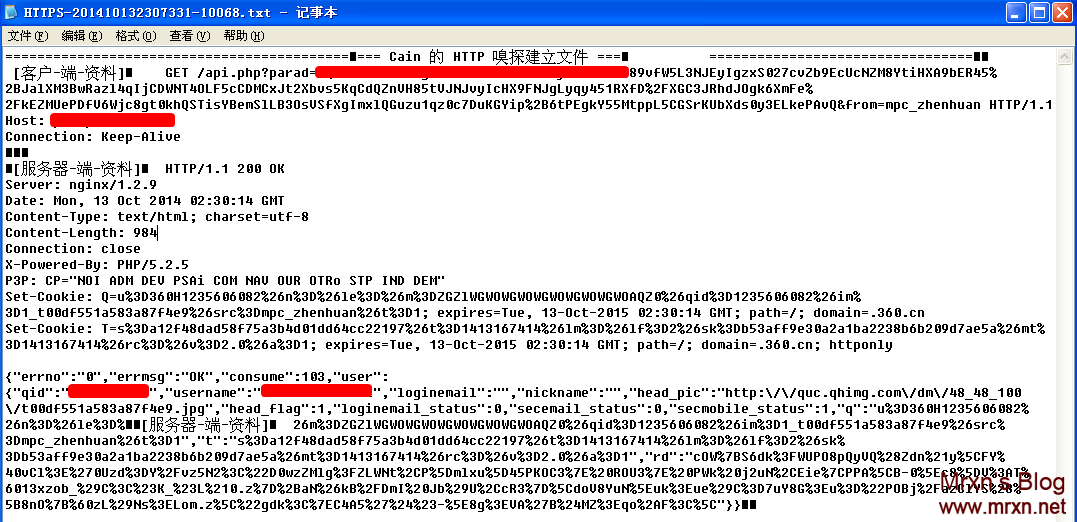

然后在嗅探里就得到了结果。。。。

得到了用户名和密码。。。。

得到了用户名和密码。。。。

当然这里不必担心,自心脏出血之后。。。淘宝、微博、百度的传输的密码都已经加密了。。。我不是搞算法的,破不了。。。

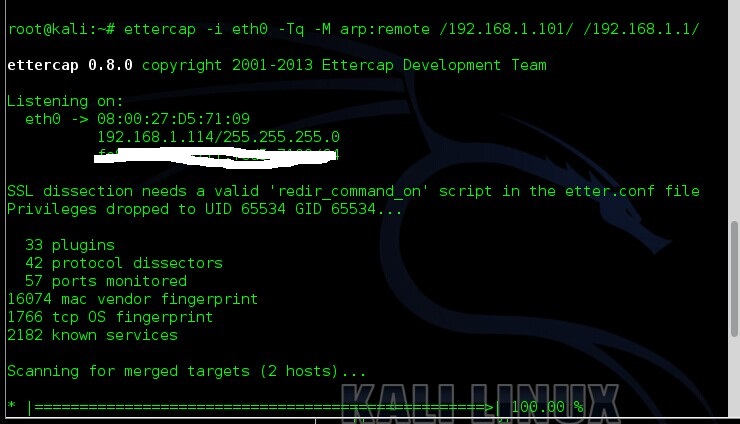

当然你还可以这样,打开一个终端窗,root权限执行:

ettercap -i wlan0 -Tq -M arp:remote /192.168.1.101/ /192.168.1.1/ #对目标主机进行arp欺骗

新建一个终端窗口,执行:

driftnet -i eth0 #监听eth0

这里我主机随便打开一个页面,例如我打开了百度搜梅西。。。 无视360

成功抓取到了。。。。当然你的微信啦,陌陌什么的,QQ空间照片同样都可以抓到

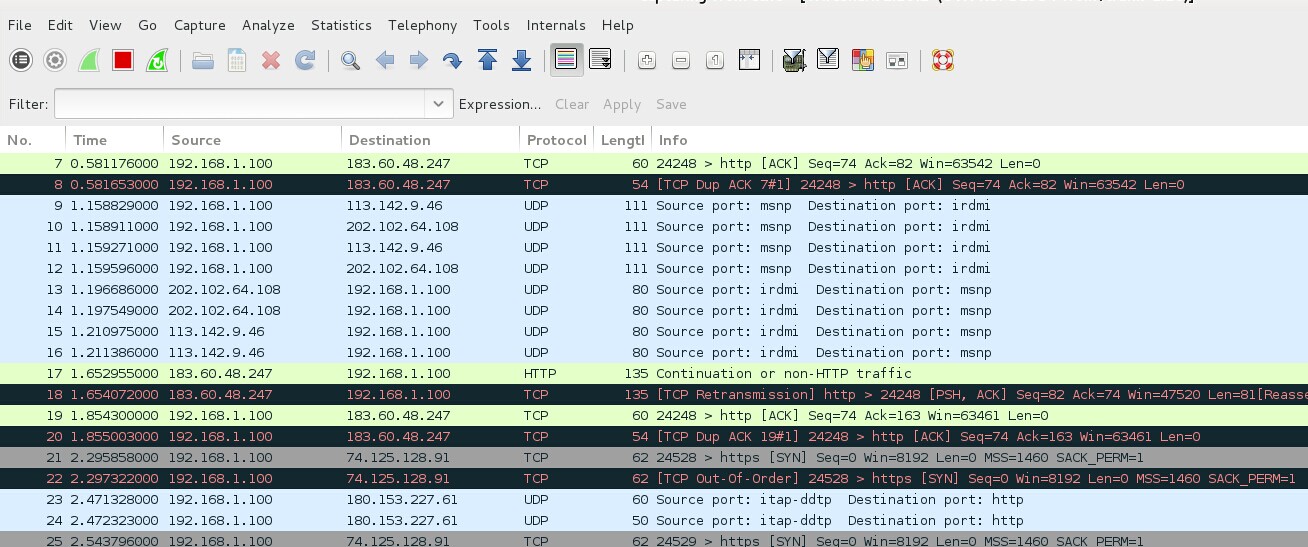

当然你还可以抓包:

结束。。累死了

在Windows平台下搭建WiFi蜜罐小计(附工具下载) 技术文章

不知道大家对蜜罐了解多少,服务器上的蜜罐或许很多人都知道的,WiFi蜜罐你知道多少呢?

今天就小记一下自己搭建WiFi蜜罐的一些过程和心得体会。-----寒假闭关修炼 ^_^ 更新少,但是我会把他们呢记录在doc里,

出关之时,分享给大家的。嘿嘿,下面就开始正文(所有用到的工具在后面贴出来了,此处应有掌声!):

目的:捕获某APP的网络数据

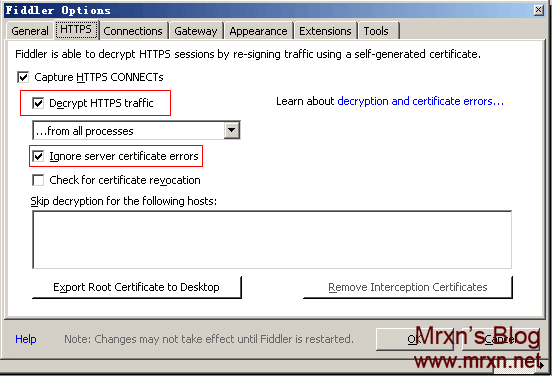

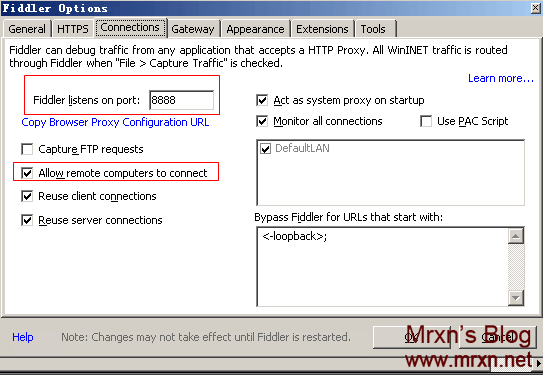

5. 将手机设置代{过}{滤}理为fiddler机器的ip,端口为8888。

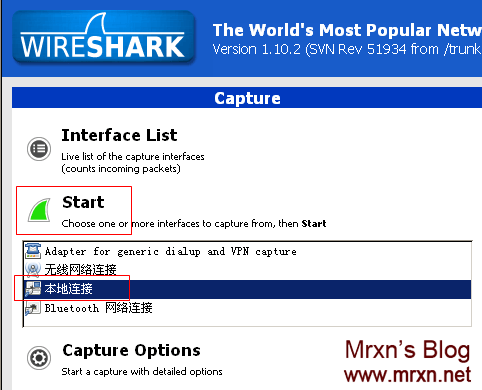

本人使用360随身WIFI搭建了一个无密码热点。使用wireshark监听本地网卡数据,等待目标机器连接。

不懂怎么使用wireshark的可以看我这篇文章:抓包利器----Wireshark---从入门到精通谢列教程

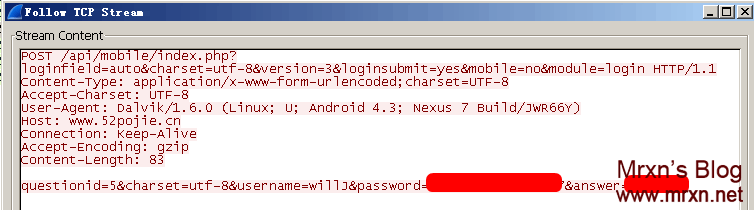

这里使用吾爱破解的客户端APP做了测试,连接此免费WIFI蜜罐后,顺利抓到需要的东西。

只要APP使用明文传输数据,在WIFI蜜罐下均可能泄露重要信息,有人可能会说使用HTTPS传输就安全,下面将演示由于编码不规范造成的HTTPS在WIFI蜜罐下也可能被嗅探。

|

class ae implements X509TrustManager { ae(ad paramad) { } public void checkClientTrusted(X509Certificate[] paramArrayOfX509Certificate, String paramString) { } public void checkServerTrusted(X509Certificate[] paramArrayOfX509Certificate, String paramString) { } public X509Certificate[] getAcceptedIssuers() { return null; } } |

这段代码已经很清晰的暴露了问题。

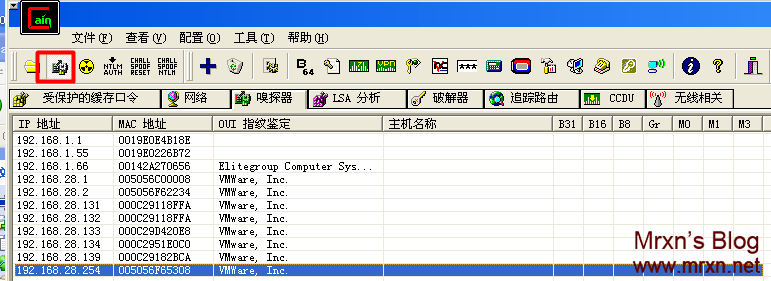

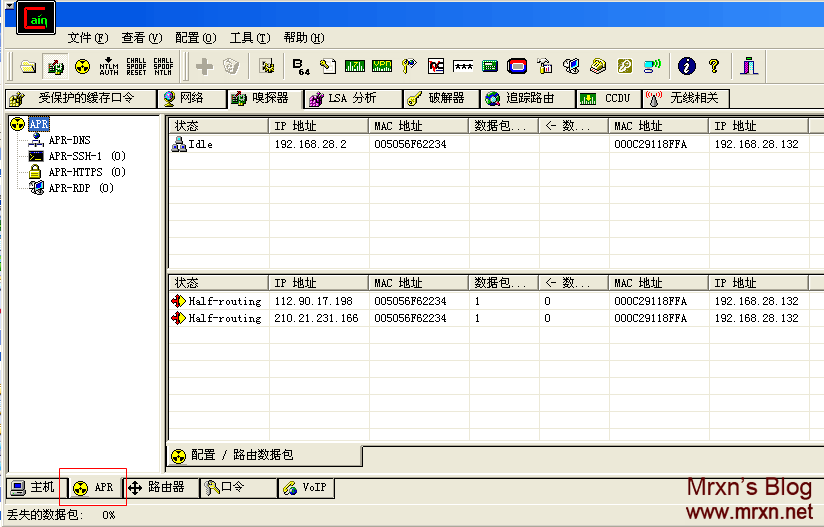

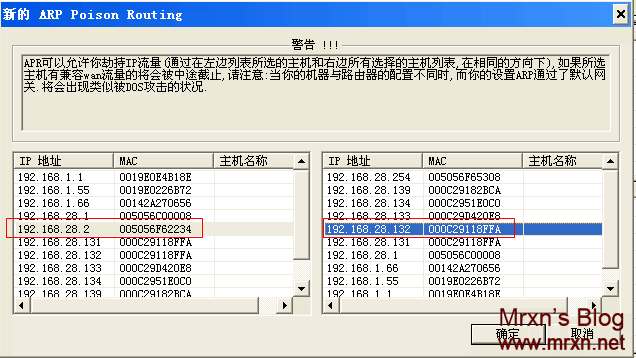

选择ARP

选择欺骗对象,左边选中网关,右边选择欺骗对象(也就是搭建WIFI蜜罐的机器)。

选择HTTPS,输入需要嗅探的HTTPS IP,下载证书,然后进行欺骗。环境已经OK,然后坐等数据吧。Cain很人性化的将HTTPS请求与返回数据都捕获到了。

从 刚开始不知道如何捕获移动端网络数据包,到最后完成一次完整的HTTP以及HTTPS数据包也是花了大概一周时间,期间遇见了不少的坑,当然也在 windows以及linux做了多次尝试,最后发现windows上面是最适合我的。现在移动端APP编码规范称次不齐,笔者已经在多款APP发现有这 些问题,在这里也提醒大家不要去连接未知的WIFI,即使写明了密码,如果实在需要连接也不要使用密码操作等敏感行为。

Tools_tcpdump_cain_fiddler_wireshark_download

密钥:wvt4EtZ37iKwO0iS7IJ41c6lhimc7IpxPjlSAKzstR0

在此提醒大家,免费的未知WiFi,一定要小心啊! 大家可以跟着步骤走,练习一下。请勿用于非法用途!

抓包利器----Wireshark---从入门到精通谢列教程 技术文章

Wireshark 是网络包分析工具。网络包分析工具的主要作用是尝试捕获网络包, 并尝试显示包的尽可能详细的情况。你可以把网络包分析工具当成是一种用来测量有什么东西从网线上进出的测量工具,就好像使电工用来测量进入电信的电量的电度表一样。(当然比那个更高级)过去的此类工具要么是过于昂贵,要么是属于某人私有,或者是二者兼顾。 Wireshark出现以后,这种现状得以改变。Wireshark可能算得上是今天能使用的最好的开元网络分析软件。

下面是Wireshark一些应用的举例:

-

网络管理员用来解决网络问题

-

网络安全工程师用来检测安全隐患

-

开发人员用来测试协议执行情况

-

用来学习网络协议

除了上面提到的,Wireshark还可以用在其它许多场合。

比如在局域网抓取数据包分析,可以得到很多有用的信息,比如QQ账号,邮箱,FTP账号,所浏览的网页,还有一些敏感的信息。我就不在这里多说了,一句话:谁用谁知道!

下面是使用过程中的一些界面:

博主个人介意最好用英文原版的,汉化的容易发生程序崩溃。

wireshark最新原版下载地址:http://pan.baidu.com/s/1dDxjasp

wireshark相关教程:http://pan.baidu.com/s/1kTsnglL

更多的软件、电影、音乐资源下载请关注网盘: http://pan.baidu.com/share/home?uk=2132293084 快捷及时!